Adicionar dados do Defender for Cloud ao Power BI

Ao conectar os dados do Microsoft Defender for Cloud ao Microsoft Power BI, você pode monitorar e analisar facilmente suas métricas de segurança. A integração permite visualizar informações de segurança e identificar rapidamente potenciais ameaças e vulnerabilidades. Este artigo orienta você pelas etapas para conectar dados do Defender for Cloud ao Power BI, ajudando você a transformar informações de segurança complexas em informações claras e acionáveis.

Pré-requisitos

Verifique se você tem as permissões corretas para acessar o Azure Resource Graph.

Conectar o Power BI ao Azure Resource Graph

Antes de conectar os dados do Defender for Cloud ao Power BI, você deve primeiro conectar o Power BI ao Azure Resource Graph.

Na área de trabalho, abra o Power BI Desktop.

Selecione Relatório em branco.

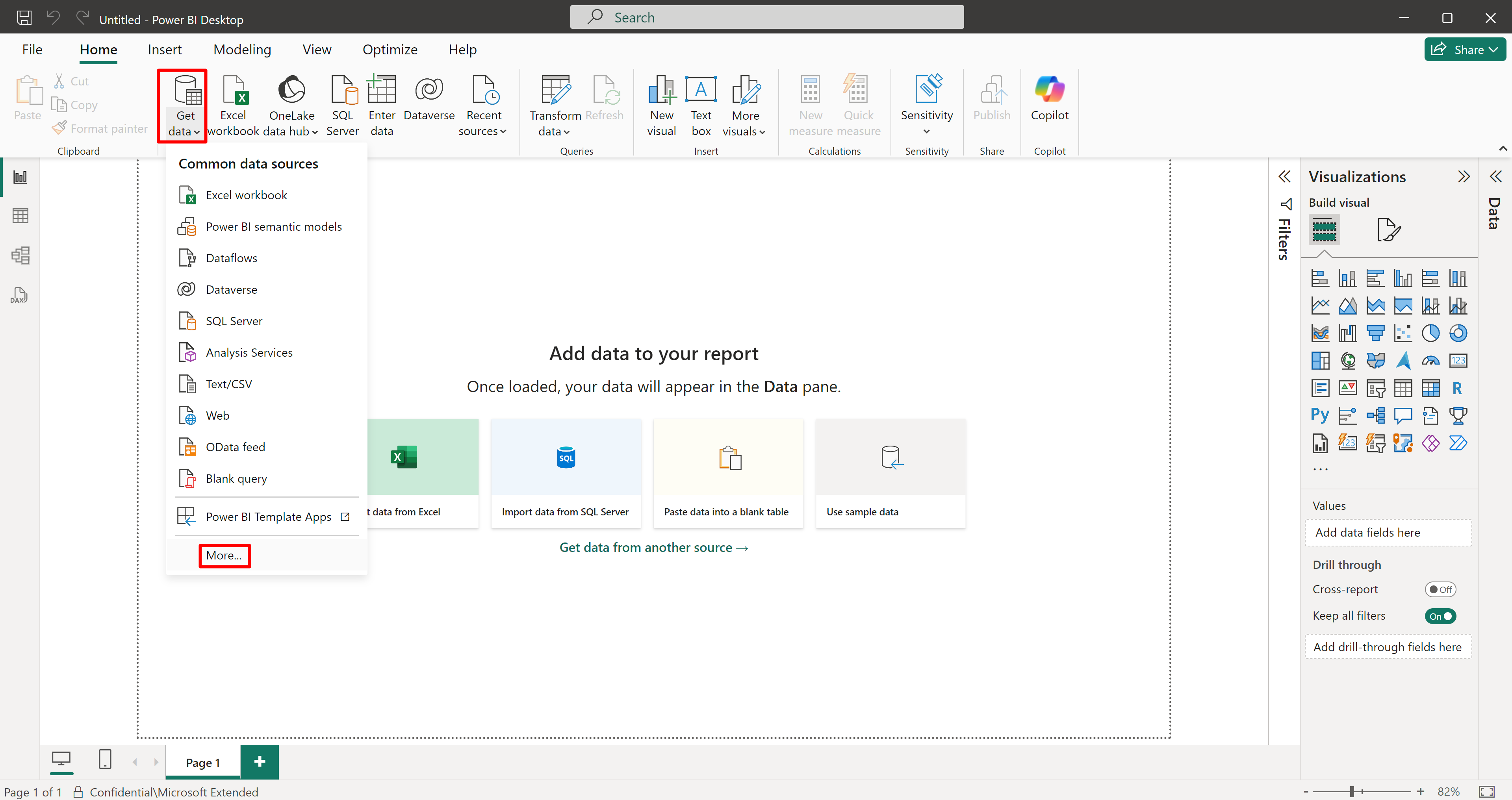

Selecione Obter mais dados>.

Procure e selecione Azure Resource Graph.

Selecione Ligar.

Consultar dados do Defender para Cloud no Power BI

Depois que o Power BI Desktop estiver conectado ao Azure Resource Graph, você poderá usar o Azure Resource Graph para consultar várias fontes de dados do Defender for Cloud para o Power BI.

As consultas fornecidas nesta página são exemplos que fornecem resultados. O Azure Resource Graph permite consultar uma ampla gama de dados que você pode criar e personalizar para retornar resultados que atendam às suas necessidades específicas.

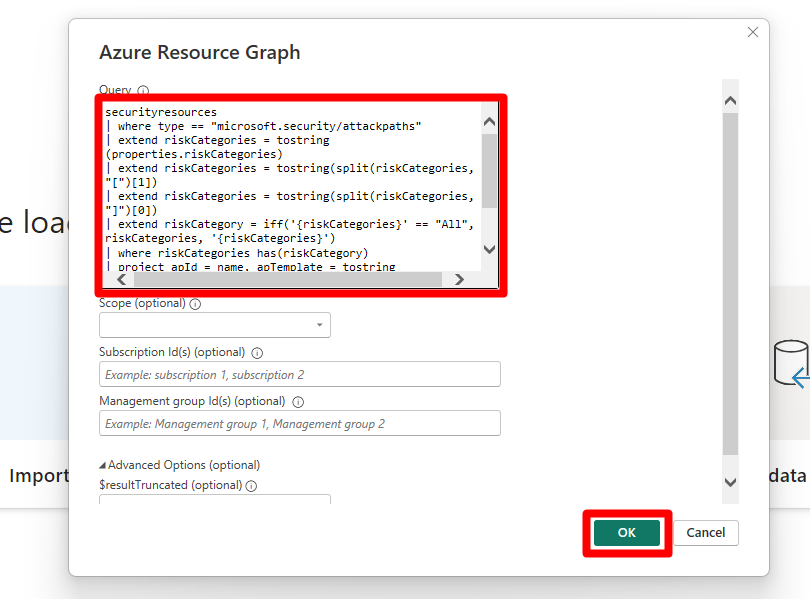

Copie e cole uma das consultas fornecidas no editor de consultas no Power BI Desktop.

- Recomendações por risco

- Caminhos de ataque

- Secure Score (Classificação de segurança)

- Governação

- Conformidade

Esta consulta recupera recomendações de segurança por risco do MDC, permitindo que você analise avaliações e identifique áreas que precisam de atenção.

securityresources | where type =~ "microsoft.security/assessments" | extend assessmentType = iff(type == "microsoft.security/assessments", tostring(properties.metadata.assessmentType), dynamic(null)) | where (type == "microsoft.security/assessments" and (assessmentType in~ ("BuiltIn", "CustomerManaged"))) | extend assessmentTypeSkimmed = iff(type == "microsoft.security/assessments", case( tostring(properties.metadata.assessmentType) == "BuiltIn", "BuiltIn", tostring(properties.metadata.assessmentType) == "BuiltInPolicy", "BuiltIn", tostring(properties.metadata.assessmentType) == "CustomPolicy", "Custom", tostring(properties.metadata.assessmentType) == "CustomerManaged", "Custom", tostring(properties.metadata.assessmentType) == "ManualCustomPolicy", "Custom", tostring(properties.metadata.assessmentType) == "ManualBuiltInPolicy", "BuiltIn", dynamic(null) ), dynamic(null)) | extend assessmentId = tolower(id) | extend assessmentKey = iff(type == "microsoft.security/assessments", name, dynamic(null)) | extend source = iff(type == "microsoft.security/assessments", trim(' ', tolower(tostring(properties.resourceDetails.Source))), dynamic(null)) | extend statusCode = iff(type == "microsoft.security/assessments", tostring(properties.status.code), dynamic(null)) | extend resourceId = iff(type == "microsoft.security/assessments", trim(" ", tolower(tostring(case(source =~ "azure", properties.resourceDetails.Id, (type == "microsoft.security/assessments" and (source =~ "aws" and isnotempty(tostring(properties.resourceDetails.ConnectorId)))), properties.resourceDetails.Id, (type == "microsoft.security/assessments" and (source =~ "gcp" and isnotempty(tostring(properties.resourceDetails.ConnectorId)))), properties.resourceDetails.Id, source =~ "aws", properties.resourceDetails.AzureResourceId, source =~ "gcp", properties.resourceDetails.AzureResourceId, extract("^(?i)(.+)/providers/Microsoft.Security/assessments/.+$",1,id) )))), dynamic(null)) | extend resourceName = iff(type == "microsoft.security/assessments", tostring(coalesce(properties.resourceDetails.ResourceName, properties.additionalData.CloudNativeResourceName, properties.additionalData.ResourceName, properties.additionalData.resourceName, split(resourceId, '/')[-1], extract(@"(.+)/(.+)", 2, resourceId))), dynamic(null)) | extend resourceType = iff(type == "microsoft.security/assessments", tolower(properties.resourceDetails.ResourceType), dynamic(null)) | extend riskLevelText = iff(type == "microsoft.security/assessments", tostring(properties.risk.level), dynamic(null)) | extend riskLevel = iff(type == "microsoft.security/assessments", case(riskLevelText =~ "Critical", 4, riskLevelText =~ "High", 3, riskLevelText =~ "Medium", 2, riskLevelText =~ "Low", 1, 0), dynamic(null)) | extend riskFactors = iff(type == "microsoft.security/assessments", iff(isnull(properties.risk.riskFactors), dynamic([]), properties.risk.riskFactors), dynamic(null)) | extend attackPaths = array_length(iff(type == "microsoft.security/assessments", iff(isnull(properties.risk.attackPathsReferences), dynamic([]), properties.risk.attackPathsReferences), dynamic(null))) | extend displayName = iff(type == "microsoft.security/assessments", tostring(properties.displayName), dynamic(null)) | extend statusCause = iff(type == "microsoft.security/assessments", tostring(properties.status.cause), dynamic(null)) | extend isExempt = iff(type == "microsoft.security/assessments", iff(statusCause == "Exempt", tobool(1), tobool(0)), dynamic(null)) | extend statusChangeDate = tostring(iff(type == "microsoft.security/assessments", todatetime(properties.status.statusChangeDate), dynamic(null))) | project assessmentId, statusChangeDate, isExempt, riskLevel, riskFactors, attackPaths, statusCode, displayName, resourceId, assessmentKey, resourceType, resourceName, assessmentTypeSkimmed | join kind=leftouter ( securityresources | where type == 'microsoft.security/assessments/governanceassignments' | extend assignedResourceId = tolower(iff(type == "microsoft.security/assessments/governanceassignments", tostring(properties.assignedResourceId), dynamic(null))) | extend dueDate = iff(type == "microsoft.security/assessments/governanceassignments", todatetime(properties.remediationDueDate), dynamic(null)) | extend owner = iff(type == "microsoft.security/assessments/governanceassignments", iff(isempty(tostring(properties.owner)), "unspecified", tostring(properties.owner)), dynamic(null)) | extend governanceStatus = iff(type == "microsoft.security/assessments/governanceassignments", case( isnull(todatetime(properties.remediationDueDate)), "NoDueDate", todatetime(properties.remediationDueDate) >= bin(now(), 1d), "OnTime", "Overdue" ), dynamic(null)) | project assignedResourceId, dueDate, owner, governanceStatus ) on $left.assessmentId == $right.assignedResourceId | extend completionStatusNumber = case(governanceStatus == "Overdue", 5, governanceStatus == "OnTime", 4, statusCode == "Unhealthy", 3, isExempt, 7, 1) | extend completionStatus = case(completionStatusNumber == 5, "Overdue", completionStatusNumber == 4, "OnTime", completionStatusNumber == 3, "Unassigned", completionStatusNumber == 7, "Exempted", "Completed") | where completionStatus in~ ("OnTime","Overdue","Unassigned") | project-away assignedResourceId, governanceStatus, isExempt | order by riskLevel desc, attackPaths desc, displayNameSelecione OK.

Nota

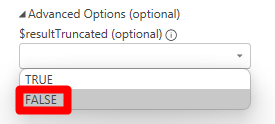

Por padrão, o Gráfico de Recursos limita qualquer consulta a retornar apenas 1.000 registros. Esse controle protege você e o serviço de consultas não intencionais que resultariam em grandes conjuntos de dados. Se desejar que os resultados da consulta não sejam truncados pelo limite de 1.000 registros, defina o valor da "Opção avançada - $resultTruncated (opcional)" como FALSE.

Selecione Carregar.

Com o Azure Resource Graph, você tem a flexibilidade de recuperar e analisar quaisquer dados disponíveis em seu ambiente do Defender for Cloud, garantindo insights abrangentes e personalizados. Depois que seus dados forem adicionados ao Power BI, você poderá criar visualizações e painéis para monitorar e gerenciar sua postura de segurança de forma eficaz.