Emparelhamento de rede virtual e Azure Bastion

O Bastião do Azure e o emparelhamento de Rede Virtual podem ser usados juntos. Quando o emparelhamento de Rede Virtual é configurado, não é necessário implantar o Azure Bastion em cada VNet emparelhada (rede virtual). Isso significa que, se você tiver um host do Azure Bastion configurado em uma rede virtual, ele poderá ser usado para se conectar a máquinas virtuais (VMs) implantadas em uma rede virtual emparelhada sem implantar um host bastion adicional. Para obter mais informações sobre emparelhamento de rede virtual, consulte Sobre emparelhamento de rede virtual.

O Azure Bastion funciona com os seguintes tipos de peering:

- Peering de rede virtual: ligue as redes virtuais dentro da mesma região do Azure.

- Emparelhamento de rede virtual global: conectando redes virtuais entre regiões do Azure.

Nota

Não há suporte para a implantação do Azure Bastion em um hub WAN Virtual. Você pode implantar o Azure Bastion em uma VNet spoke e usar o recurso de conexão baseada em IP para se conectar a máquinas virtuais implantadas em uma VNet diferente por meio do hub WAN Virtual.

Arquitetura

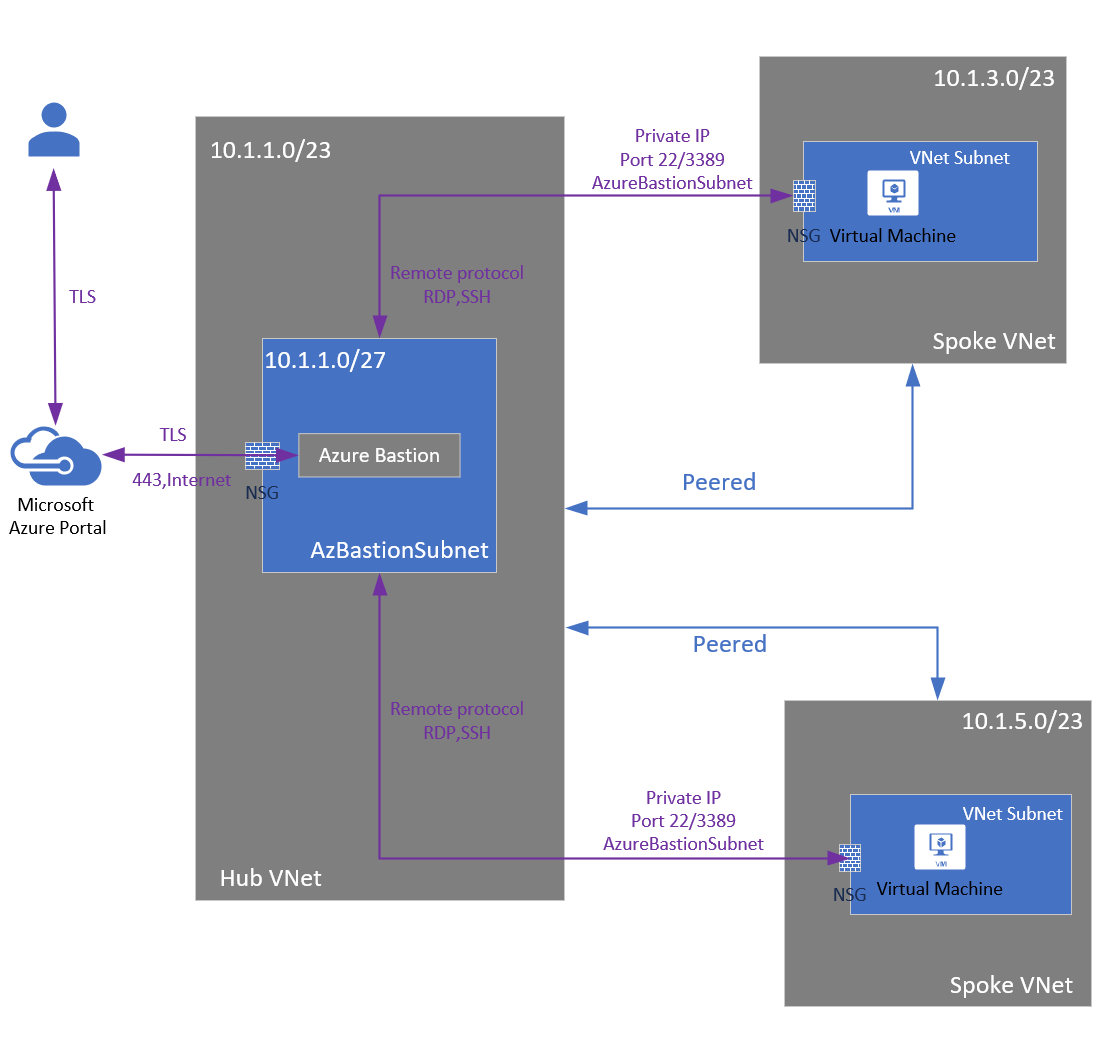

Quando o emparelhamento de rede virtual é configurado, o Azure Bastion pode ser implantado em topologias hub-and-spoke ou full-mesh. A implantação do Azure Bastion é por rede virtual, não por assinatura/conta ou máquina virtual.

Depois de provisionar o serviço Azure Bastion em sua rede virtual, a experiência RDP/SSH estará disponível para todas as suas máquinas virtuais na mesma rede virtual e redes virtuais emparelhadas. Isso significa que você pode consolidar a implantação do Bastion em uma única rede virtual e ainda alcançar máquinas virtuais implantadas em uma rede virtual emparelhada, centralizando a implantação geral.

O diagrama mostra a arquitetura de uma implantação do Azure Bastion em um modelo hub-and-spoke. No diagrama, você pode ver a seguinte configuração:

- O host bastion é implantado na rede virtual do hub centralizado.

- O NSG (Grupo de Segurança de Rede Centralizada) é implantado.

- Um IP público não é necessário na VM do Azure.

Descrição geral da implementação

- Verifique se você configurou redes virtuais e máquinas virtuais dentro das redes virtuais.

- Configure o emparelhamento de rede virtual.

- Configure Bastion em uma das VNets.

- Verifique as permissões.

- Conecte-se a uma máquina virtual por meio do Azure Bastion. Para se conectar por meio do Azure Bastion, você deve ter as permissões corretas para a assinatura na qual está conectado.

Para verificar as permissões

Verifique as seguintes permissões ao trabalhar com esta arquitetura:

- Verifique se você tem acesso de leitura à VM de destino e à rede virtual emparelhada.

- Verifique as suas permissões na YourSubscription | IAM e verifique se você tem acesso de leitura aos seguintes recursos:

- Função de leitor na máquina virtual.

- Função de leitor na NIC com IP privado da máquina virtual.

- Função de leitor no recurso Azure Bastion.

- Função de leitor nas redes virtuais das máquinas virtuais de destino.

Perguntas frequentes sobre emparelhamento Bastion VNet

Para perguntas frequentes, consulte as Perguntas frequentes sobre emparelhamento de rede virtual Bastion.

Próximos passos

Leia o FAQ do Bastião.