Criar servidor configurado com identidade gerenciada atribuída pelo usuário e CMK entre locatários para TDE

Aplica-se a: do Banco de Dados SQL do Azure

Neste guia, passaremos pelas etapas para criar um servidor lógico do Azure SQL

Observação

Microsoft Entra ID era anteriormente conhecido como Azure Ative Directory (Azure AD).

Pré-requisitos

- Este guia pressupõe que você possua dois locatários do Microsoft Entra.

- O primeiro contém o recurso do Banco de Dados SQL do Azure, um aplicativo Microsoft Entra multilocatário e uma identidade gerenciada atribuída pelo usuário.

- O segundo locatário abriga o Cofre da Chave do Azure.

- Para obter instruções abrangentes sobre como configurar a CMK entre locatários e as permissões RBAC necessárias para configurar aplicativos Microsoft Entra e o Azure Key Vault, consulte um dos seguintes guias:

Recursos necessários para o primeiro inquilino

Para o propósito deste tutorial, assumiremos que o primeiro locatário pertence a um fornecedor independente de software (ISV) e o segundo locatário é de seu cliente. Para obter mais informações sobre esse cenário, consulte chaves gerenciadas pelo cliente entre locatários com criptografia de dados transparente.

Antes de podermos configurar o TDE para o Banco de Dados SQL do Azure com uma CMK entre locatários, precisamos ter um aplicativo Microsoft Entra multilocatário configurado com uma identidade gerenciada atribuída pelo usuário atribuída como uma credencial de identidade federada para o aplicativo. Siga um dos guias na secção de Pré-requisitos.

No primeiro locatário onde você deseja criar o Banco de Dados SQL do Azure, criar e configurar um aplicativo Microsoft Entra multilocatário

Configurar a identidade gerida atribuída pelo utilizador como uma credencial de identidade federada para a aplicação multi-inquilinos

Registre o nome e a ID do aplicativo. Isto está disponível no portal do Azure>Microsoft Entra ID>aplicações empresariais e procurar pela aplicação criada

Recursos necessários no segundo locatário

Observação

Os módulos Azure AD e MSOnline PowerShell foram preteridos a partir de 30 de março de 2024. Para saber mais, leia a atualização sobre a descontinuação de . Após essa data, o suporte para esses módulos é limitado à assistência de migração para o SDK do Microsoft Graph PowerShell e correções de segurança. Os módulos preteridos continuarão a funcionar até 30 de março de 2025.

Recomendamos migrar para do Microsoft Graph PowerShell para interagir com o Microsoft Entra ID (anteriormente Azure AD). Para perguntas comuns sobre migração, consulte as Perguntas frequentes sobre migração de . Nota: Versões 1.0.x do MSOnline podem sofrer interrupções após 30 de junho de 2024.

No segundo locatário onde o Azure Key Vault reside, criar um principal de serviço (aplicação) usando a ID da aplicação registrada do primeiro locatário. Aqui estão alguns exemplos sobre como registar a aplicação multilocatária. Substitua

<TenantID>e<ApplicationID>pelo ID do locatário do cliente do Microsoft Entra e pelo ID da aplicação multilocatário , respectivamente.PowerShell:

Connect-AzureAD -TenantID <TenantID> New-AzADServicePrincipal -ApplicationId <ApplicationID>A CLI do Azure:

az login --tenant <TenantID> az ad sp create --id <ApplicationID>

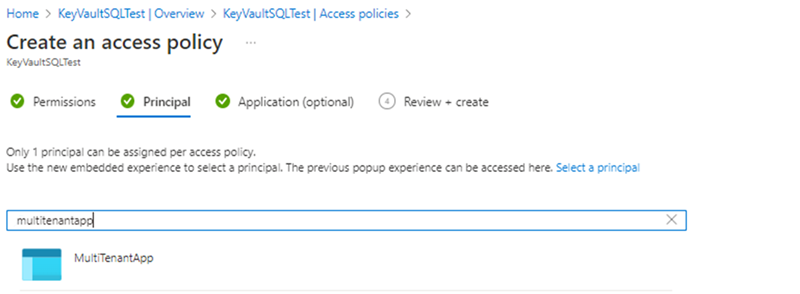

Vá para o portal do Azure>Microsoft Entra ID>aplicativos Enterprise e procure o aplicativo que acabou de ser criado.

Crie um do Cofre da Chave do Azure

se não tiver um e crie uma chave Crie ou defina a política de acesso.

- Selecione as permissões Get, Wrap Key, Unwrap Key em Key permissions ao criar a política de acesso

- Selecione a aplicação multilocatária criada na primeira etapa na opção Principal ao criar a política de acesso

Depois que a política de acesso e a chave tiverem sido criadas, Recuperar a chave do Cofre da Chave e registrar o Identificador de Chave

Criar servidor configurado com TDE com chave gerenciada pelo cliente (CMK) entre locatários

Este guia orientará você pelo processo de criação de um servidor lógico e banco de dados no SQL do Azure com uma identidade gerenciada atribuída pelo usuário, bem como como definir uma chave gerenciada pelo cliente entre locatários. A identidade gerenciada atribuída pelo usuário é essencial para configurar uma chave gerenciada pelo cliente para criptografia de dados transparente durante a fase de criação do servidor.

Importante

O utilizador ou a aplicação que usa APIs para criar servidores lógicos SQL precisa dos cargos de Colaborador do SQL Server e de Operador de Identidade Gerida , ou superiores na assinatura.

Navegue até a página de opção Select SQL deployment no portal do Azure.

Se você ainda não estiver conectado ao portal do Azure, entre quando solicitado.

Nos bancos de dados SQL, deixe Tipo de recurso definido como banco de dados únicoe selecione Criar.

Na guia Noções básicas do formulário Criar Banco de Dados SQL, em Detalhes do projeto , selecione a Assinatura do Azure desejada.

Para o grupo de recursos , selecione Criar novo, introduza um nome para o seu grupo de recursos e selecione OK.

Para Nome do banco de dados insira um nome de banco de dados. Por exemplo,

ContosoHR.Para o servidor , selecione Criar novoe preencha o formulário Novo servidor com os seguintes valores:

-

Nome do servidor: Insira um nome de servidor exclusivo. Os nomes de servidor devem ser globalmente exclusivos para todos os servidores no Azure, não apenas exclusivos dentro de uma assinatura. Insira algo como

mysqlserver135e o portal do Azure informará se ele está disponível ou não. -

Login do administrador do servidor: Insira um nome de login de administrador, por exemplo:

azureuser. - Palavra-passe: Introduza uma palavra-passe que cumpra os requisitos de segurança e introduza-a novamente no campo Confirmar palavra-passe.

- Localização: Selecione um local na lista suspensa

-

Nome do servidor: Insira um nome de servidor exclusivo. Os nomes de servidor devem ser globalmente exclusivos para todos os servidores no Azure, não apenas exclusivos dentro de uma assinatura. Insira algo como

Selecione Next: Networking na parte inferior da página.

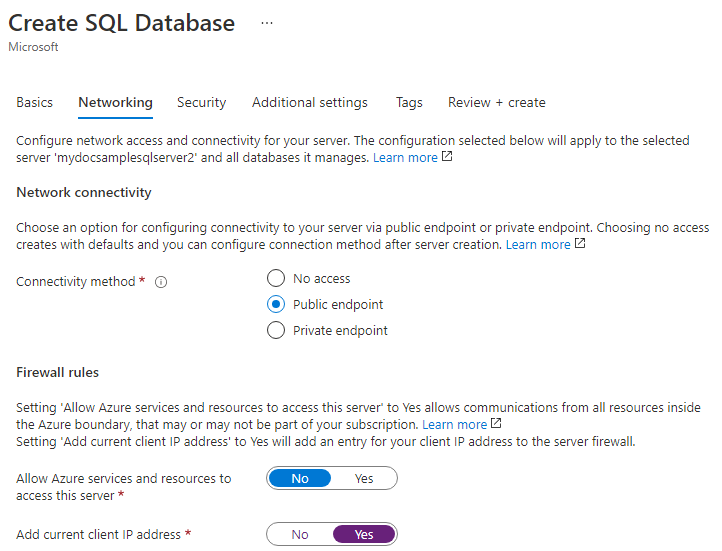

Na guia Rede , para o método de conectividade, selecione endpoint público.

Para regras de Firewall, configure Adicionar endereço IP do cliente atual para Sim. Deixe Permitir que os serviços e recursos do Azure acessem este servidor definido como Sem. O resto das seleções nesta página pode ser deixado como padrão.

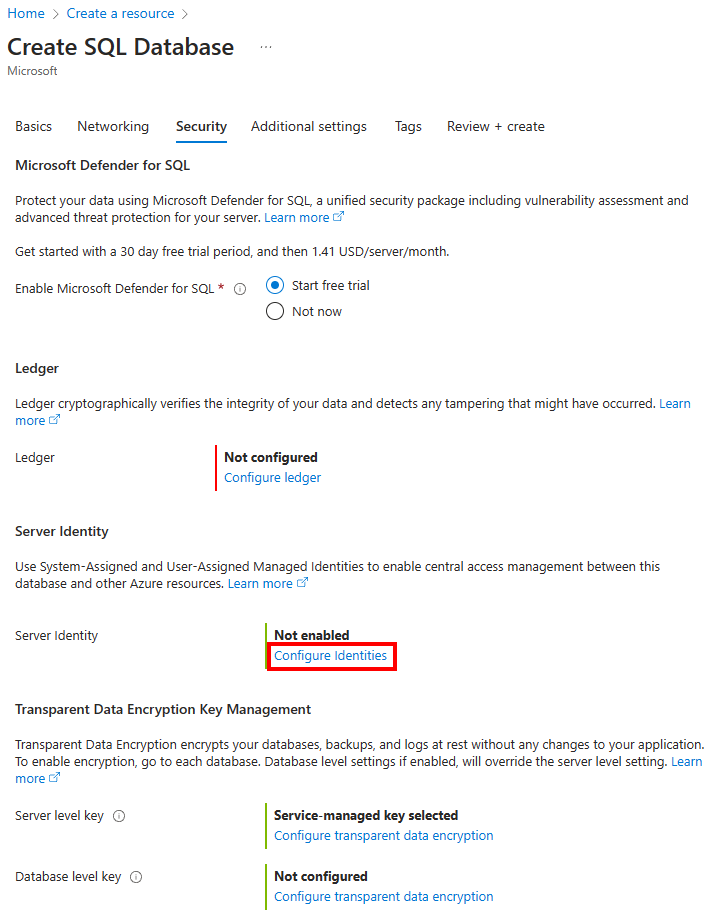

Selecione Next: Security na parte inferior da página.

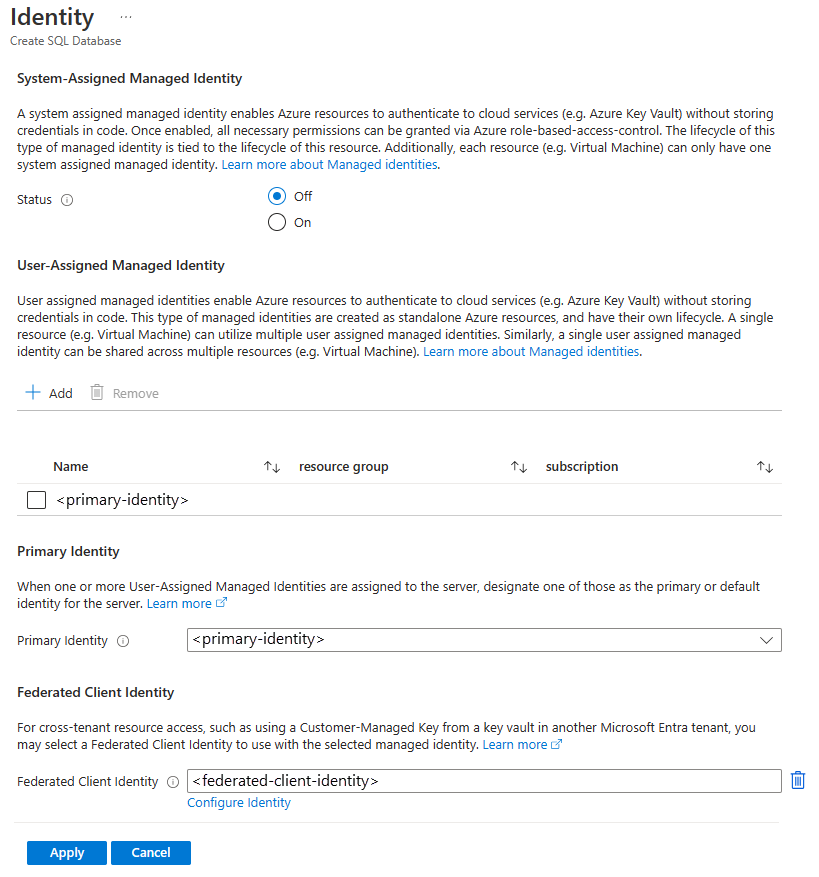

Na aba Segurança, sob Identidade, selecione Configurar Identidades.

No menu

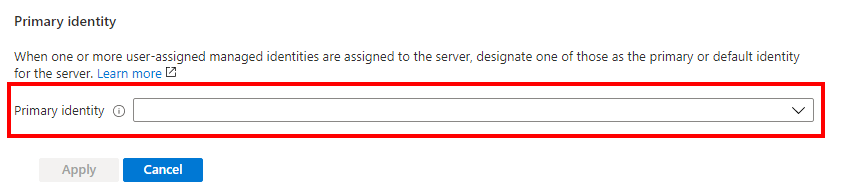

Identidade, selecione Desativar para de identidade gerenciada atribuídaao sistema emsistema e, em seguida, selecione Adicionar de identidade gerenciada atribuída ao usuário. Selecione a Subscrição pretendida e, em seguida, na Identidades geridas atribuídas pelo utilizador, selecione a identidade gerida atribuída pelo utilizador a partir da subscrição selecionada. Em seguida, selecione o botão Adicionar. Em identidade principal, selecione a mesma identidade gerida atribuída ao utilizador selecionada na etapa anterior.

Para identidade de cliente federado , selecione a opção Alterar identidade e procure o aplicativo multilocatário que você criou nos Pré-requisitos.

Observação

Se o aplicativo multilocatário não tiver sido adicionado à política de acesso ao cofre de chaves com as permissões necessárias (Get, Wrap Key, Unwrap Key), usar esse aplicativo para federação de identidades no portal do Azure mostrará um erro. Certifique-se de que as permissões estão configuradas corretamente antes de configurar a identidade do cliente federado.

Selecione Aplicar

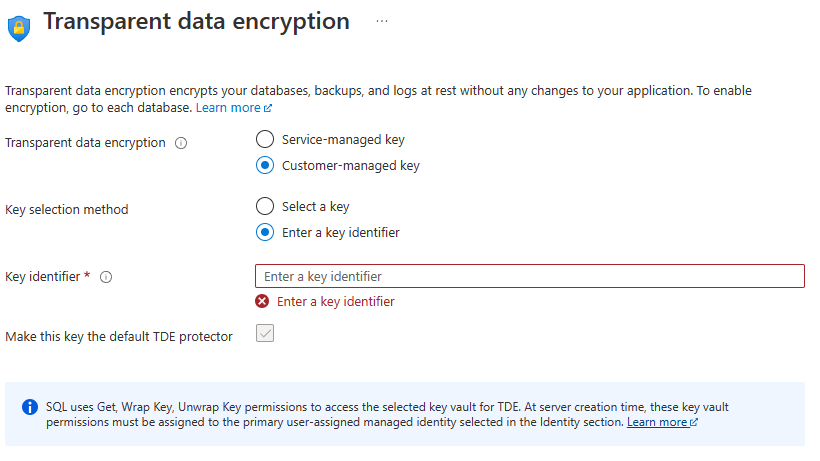

Na guia Segurança, em Criptografia de dados transparente, selecione Configurar criptografia de dados transparente. Selecione chave gerida pelo cliente, e aparecerá uma opção para inserir um identificador de chave. Adicione o Identificador de Chave obtido a partir da chave no segundo locatário.

Selecione Aplicar

Selecione Revisão + criar na parte inferior da página

Na página Rever e criar, depois de rever, selecione Criar.

Próximos passos

- Introdução à integração do Azure Key Vault e suporte Bring Your Own Key para TDE: Ative o TDE usando sua própria chave do Key Vault

- chaves gerenciadas pelo cliente entre locatários com criptografia de dados transparente

Ver também

- Criptografia de dados transparente (TDE) com chaves gerenciadas pelo cliente no nível do banco de dados

- Configure a replicação geográfica e a restauração de backup para criptografia de dados transparente com chaves gerenciadas pelo cliente no nível do banco de dados

- Gerenciamento de identidades e chaves para TDE com chaves gerenciadas pelo cliente no nível de banco de dados