Acesso condicional

Aplica-se a:Banco de Dados SQL do Azure Azure SQL

Managed Instance

Azure Synapse Analytics

Este artigo explica como configurar uma política de acesso condicional para o Banco de Dados SQL do Azure, a Instância Gerenciada SQL do Azure e o Azure Synapse Analytics em um locatário.

O Acesso Condicional do Microsoft Entra permite que as organizações criem decisões de política no nível do locatário para acesso aos recursos. Por exemplo, este artigo usa uma política de acesso condicional para exigir autenticação multifator para acesso do usuário a qualquer recurso do Azure SQL ou do Azure Synapse Analytics em um locatário.

Pré-requisitos

- O acesso condicional total exige, no mínimo, um locatário P1 do Microsoft Entra ID na mesma assinatura que seu banco de dados ou instância. Apenas a autenticação multifator limitada está disponível com um locatário gratuito do Microsoft Entra ID - o acesso condicional não é suportado.

- Você deve configurar o Banco de Dados SQL do Azure, a Instância Gerenciada do SQL do Azure ou um pool SQL dedicado no Azure Synapse para dar suporte à autenticação do Microsoft Entra. Para obter etapas específicas, consulte Configurar e gerenciar a autenticação do Microsoft Entra.

Nota

As políticas de acesso condicional aplicam-se apenas a usuários e não a conexões programáticas, como entidades de serviço e identidades gerenciadas.

Configurar o acesso condicional

Você pode configurar uma política de acesso condicional usando o portal do Azure.

Nota

Ao configurar o acesso condicional para a Instância Gerenciada SQL do Azure ou o Azure Synapse Analytics, o recurso de destino do aplicativo de nuvem é o Banco de Dados SQL do Azure, que é o aplicativo da Microsoft criado automaticamente em qualquer locatário do Microsoft Entra com recursos do Azure SQL ou do Azure Synapse Analytics.

Para configurar a política de acesso condicional, siga estes passos:

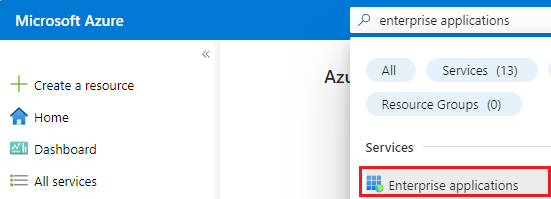

Entre no portal do Azure, pesquise

Enterprise Applicationse escolha Aplicativos Empresariais:

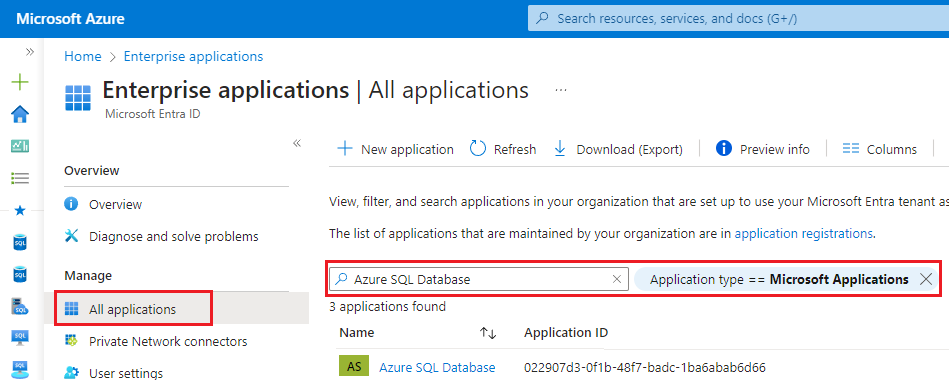

Selecione Todos os aplicativos em Gerenciar na página Aplicativos corporativos, atualize o filtro existente e

Application type == Microsoft Applicationspesquise o Banco de Dados SQL do Azure - mesmo se estiver configurando uma política para a Instância Gerenciada SQL do Azure ou o Azure Synapse Analytics:

O aplicativo de primeira parte do Banco de Dados SQL do Azure é registrado em um locatário quando a primeira instância do Azure SQL ou do Azure Synapse Analytics é criada. Se você não vir o Banco de Dados SQL do Azure, verifique se um desses recursos está implantado em seu locatário.

Selecione o aplicativo Banco de Dados SQL do Azure para navegar até a página Visão geral do seu Aplicativo Empresarial do Banco de Dados SQL do Azure.

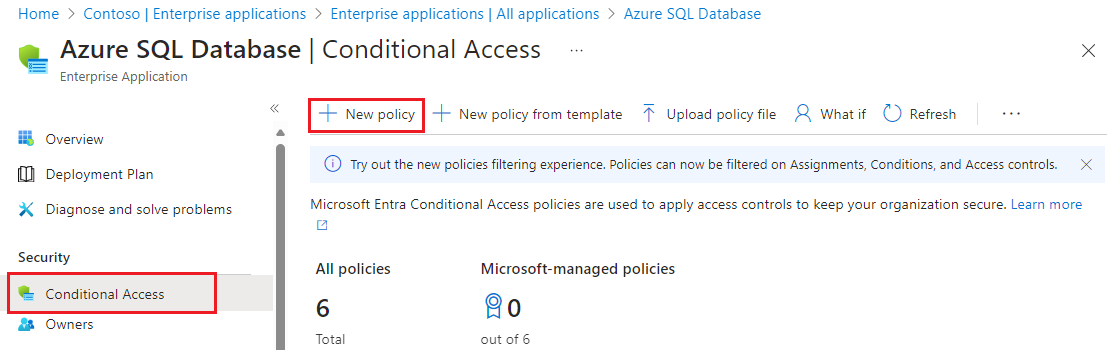

Selecione Acesso Condicional em Segurança para abrir a página Acesso Condicional . Selecione + Nova política para abrir a página Nova política de Acesso Condicional:

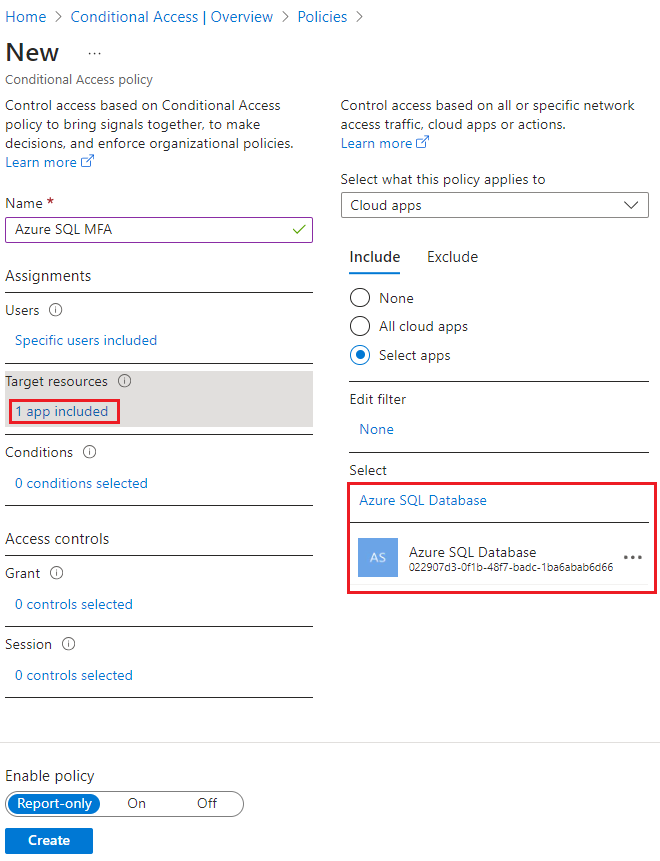

Na página Nova política de Acesso Condicional, selecione 1 aplicativo incluído em Recursos de destino para validar se o Banco de Dados SQL do Azure é o aplicativo incluído.

Em Atribuições, selecione Usuários específicos incluídos e marque Selecionar usuários e grupos em Incluir. Selecione 0 usuários e grupos selecionados para abrir a página Selecionar usuários e grupos e procurar o usuário ou grupo que deseja adicionar. Marque a caixa ao lado do grupo ou usuário que você deseja escolher e use Selecionar para aplicar suas configurações e fechar a janela.

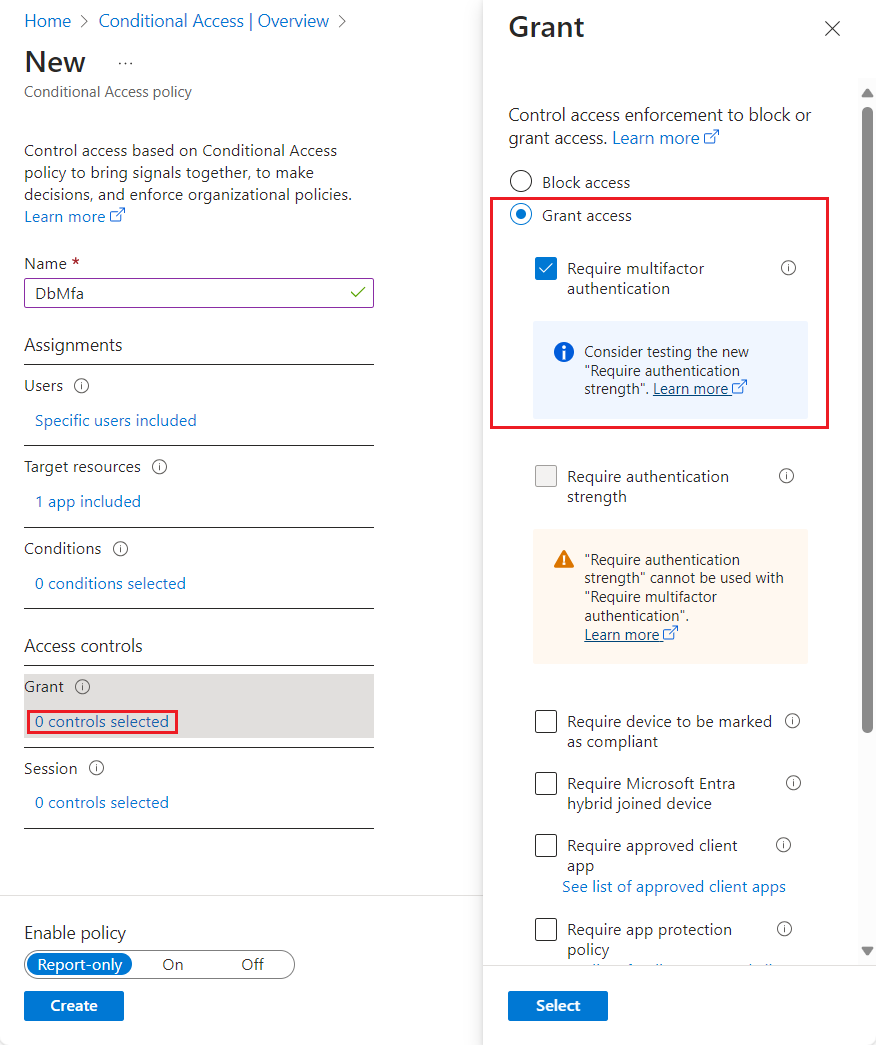

Em Controles de acesso, selecione 0 controles selecionados para abrir a página Conceder . Marque Conceder acesso e escolha a política que deseja aplicar, como Exigir autenticação multifator. Use Selecionar para aplicar suas configurações de acesso.

Selecione Criar para salvar e aplicar sua política ao recurso.

Quando terminar, você poderá exibir sua nova política de acesso condicional na página Acesso Condicional do seu Aplicativo Empresarial do Banco de Dados SQL do Azure.

Conteúdos relacionados

Para obter um tutorial, consulte Proteger o Banco de Dados SQL do Azure.