Gerir padrões de segurança para o Azure Local

Aplica-se a: Azure Local 2311.2 e posterior

Este artigo descreve como gerenciar as configurações de segurança padrão para sua instância local do Azure. Você também pode modificar o controle de desvio e as configurações de segurança protegidas definidas durante a implantação para que seu dispositivo seja iniciado em um bom estado.

Pré-requisitos

Antes de começar, certifique-se de que tem acesso a um sistema Local do Azure que esteja implementado, registado e ligado ao Azure.

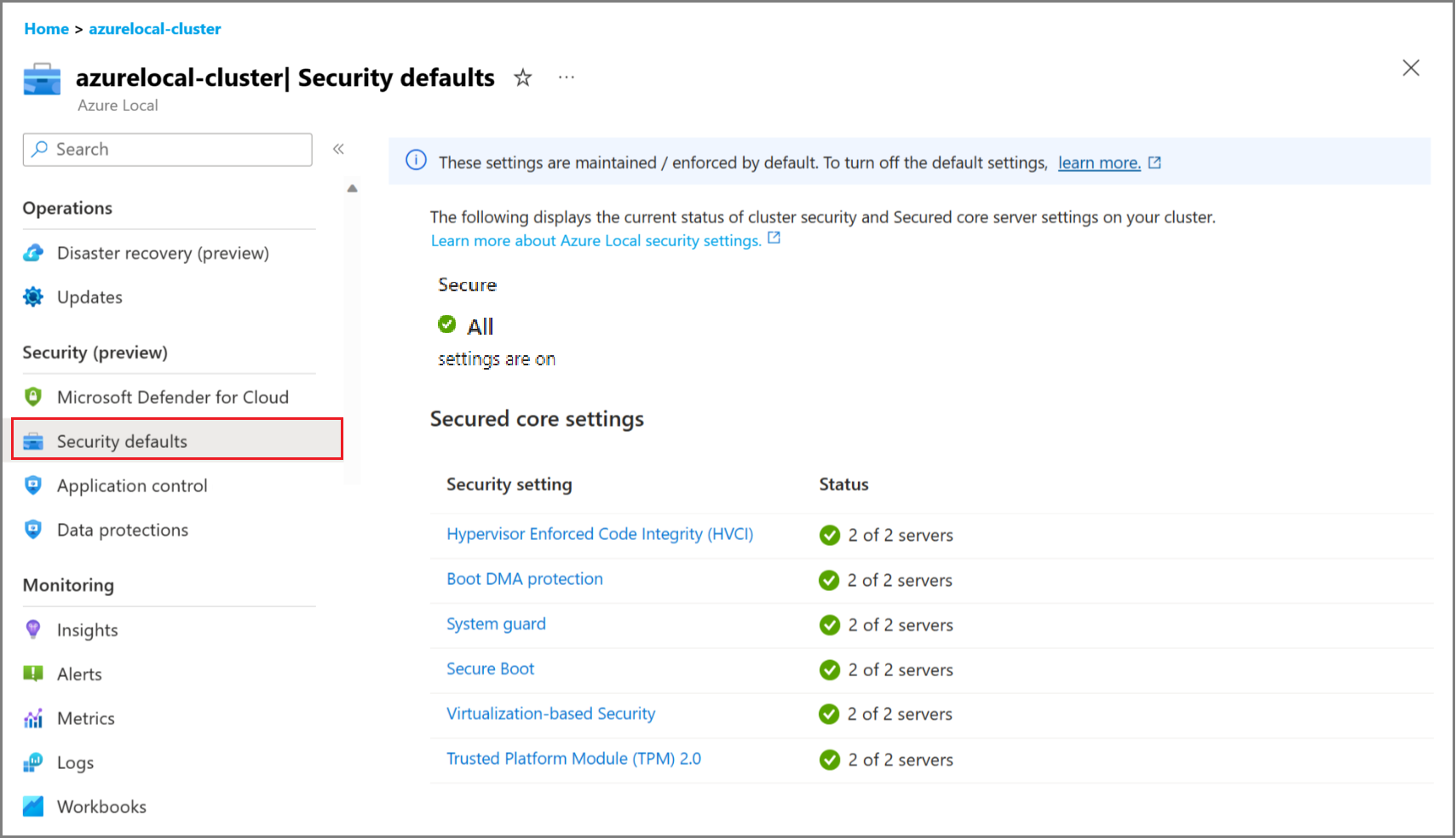

Exibir configurações padrão de segurança no portal do Azure

Para exibir as configurações padrão de segurança no portal do Azure, verifique se você aplicou a iniciativa MCSB. Para obter mais informações, consulte Aplicar a iniciativa Microsoft Cloud Security Benchmark.

Você pode usar as configurações padrão de segurança para gerenciar a segurança do sistema, controle de desvio e configurações de núcleo seguro em seu sistema.

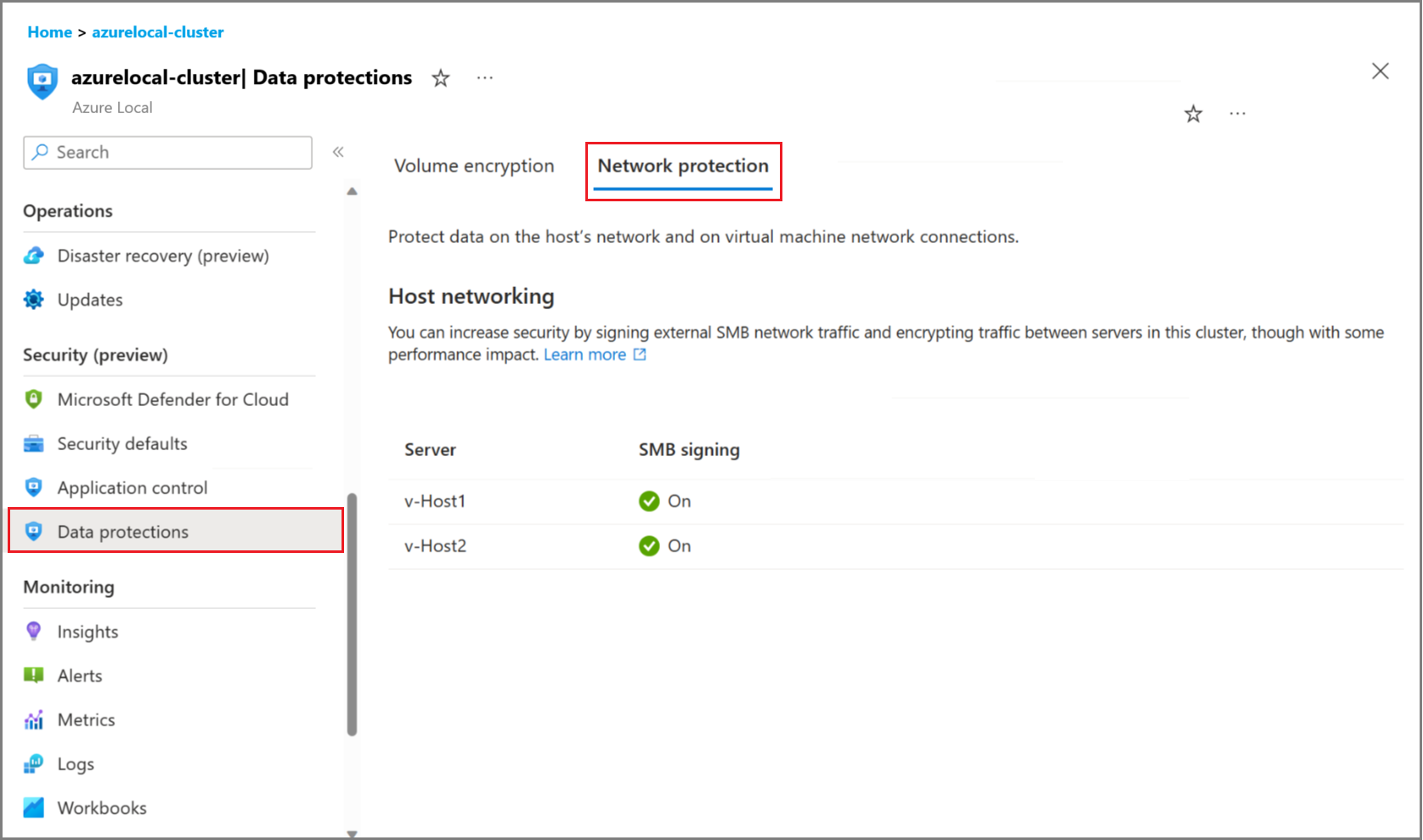

Exiba o status de assinatura SMB na guia Proteção de rede Proteção de> dados. A assinatura SMB permite que você assine digitalmente o tráfego SMB entre uma instância Local do Azure e outros sistemas.

Exibir a conformidade da linha de base de segurança no portal do Azure

Depois de registrar sua instância local do Azure com o Microsoft Defender for Cloud ou atribuir a política interna que as máquinas Windows devem atender aos requisitos da linha de base de segurança de computação do Azure, um relatório de conformidade é gerado. Para obter a lista completa de regras com as quais sua instância Local do Azure é comparada, consulte Linha de base de segurança do Windows.

Para uma máquina Local do Azure, quando todos os requisitos de hardware para Secured-core são atendidos, a pontuação de conformidade esperada padrão é 321 de 324 regras - ou seja, 99% das regras são compatíveis.

A tabela a seguir explica as regras que não estão em conformidade e a lógica da lacuna atual:

| Nome da regra | Estado de conformidade | Razão | Comentários |

|---|---|---|---|

| Início de sessão interativo: mensagem de texto para os utilizadores a tentar iniciar a sessão | Não compatível | Aviso - ""é igual a"" | Isso deve ser definido pelo cliente, não tem controle de desvio habilitado. |

| Início de sessão interativo: título de mensagem para os utilizadores a tentar iniciar a sessão | Não compatível | Aviso - "" é igual a "" | Isso deve ser definido pelo cliente, não tem controle de desvio habilitado. |

| Comprimento mínimo da palavra-passe | Não compatível | Crítico - Sete é menor que o valor mínimo de 14. | Isso deve ser definido pelo cliente, ele não tem o controle de desvio habilitado para permitir que essa configuração esteja alinhada com as políticas da sua organização. |

Fixação do cumprimento das regras

Para corrigir a conformidade das regras, execute os seguintes comandos ou use qualquer outra ferramenta de sua preferência:

Aviso legal: crie um valor personalizado para aviso legal dependendo das necessidades e políticas da sua organização. Execute os seguintes comandos:

Set-ItemProperty -Path "HKLM:\Software\Microsoft\Windows\CurrentVersion\Policies\System" -Name "LegalNoticeCaption" -Value "Legal Notice" Set-ItemProperty -Path "HKLM:\Software\Microsoft\Windows\CurrentVersion\Policies\System" -Name "LegalNoticeText" -Value "LegalNoticeText"Comprimento mínimo da palavra-passe: defina a política de comprimento mínimo da palavra-passe para 14 caracteres na máquina Local do Azure. O valor padrão é 7 e qualquer valor abaixo de 14 ainda é sinalizado pela política de linha de base de monitoramento. Execute os seguintes comandos:

net accounts /minpwlen:14

Gerenciar padrões de segurança com o PowerShell

Com a proteção contra desvio ativada, você só pode modificar configurações de segurança não protegidas. Para modificar as configurações de segurança protegidas que formam a linha de base, você deve primeiro desabilitar a proteção contra desvio. Para visualizar e transferir a lista completa de definições de segurança, consulte Linha de base de segurança.

Modificar padrões de segurança

Comece com a linha de base de segurança inicial e, em seguida, modifique o controle de desvio e as configurações de segurança protegidas definidas durante a implantação.

Ativar o controle de desvio

Use as seguintes etapas para habilitar o controle de deriva:

Conecte-se à sua máquina Local do Azure.

Execute o seguinte cmdlet:

Enable-AzsSecurity -FeatureName DriftControl -Scope <Local | Cluster>- Local - Afeta apenas o nó local.

- Cluster - Afeta todos os nós do cluster usando o orquestrador.

Desativar o controle de desvio

Use as seguintes etapas para desativar o controle de deriva:

Conecte-se à sua máquina Local do Azure.

Execute o seguinte cmdlet:

Disable-AzsSecurity -FeatureName DriftControl -Scope <Local | Cluster>- Local - Afeta apenas o nó local.

- Cluster - Afeta todos os nós do cluster usando o orquestrador.

Importante

Se você desativar o controle de deriva, as configurações protegidas poderão ser modificadas. Se você habilitar o controle de desvio novamente, todas as alterações feitas nas configurações protegidas serão substituídas.

Definir configurações de segurança durante a implantação

Como parte da implantação, você pode modificar o controle de desvio e outras configurações de segurança que constituem a linha de base de segurança em seu cluster.

A tabela a seguir descreve as configurações de segurança que podem ser definidas em sua instância Local do Azure durante a implantação.

| Área de funcionalidades | Caraterística | Description | Suporta controlo de deriva? |

|---|---|---|---|

| Governação | Linha de base de segurança | Mantém os padrões de segurança em cada nó. Ajuda a proteger contra alterações. | Sim |

| Proteção de credenciais | Proteção de credenciais do Windows Defender | Usa segurança baseada em virtualização para isolar segredos de ataques de roubo de credenciais. | Sim |

| Controlo de aplicações | Controle de aplicativo do Windows Defender | Controla quais drivers e aplicativos podem ser executados diretamente em cada nó. | Não |

| Criptografia de dados em repouso | Volume de inicialização do BitLocker para SO | Criptografa o volume de inicialização do sistema operacional em cada nó. | Não |

| Criptografia de dados em repouso | BitLocker para volumes de dados | Criptografa volumes compartilhados de cluster (CSVs) neste sistema | Não |

| Proteção de dados em trânsito | Assinatura para tráfego SMB externo | Sinaliza o tráfego SMB entre este sistema e outros para ajudar a evitar ataques de retransmissão. | Sim |

| Proteção de dados em trânsito | Criptografia SMB para tráfego em cluster | Criptografa o tráfego entre nós no sistema (em sua rede de armazenamento). | Não |

Modificar configurações de segurança após a implantação

Após a conclusão da implantação, você pode usar o PowerShell para modificar as configurações de segurança, mantendo o controle de desvio. Alguns recursos exigem uma reinicialização para entrar em vigor.

Propriedades do cmdlet do PowerShell

As propriedades do cmdlet a seguir são para o módulo AzureStackOSConfigAgent . O módulo é instalado durante a implantação.

Get-AzsSecurity-Âmbito: <Local | PerNode | AllNodes - Portugal | Aglomeração>- Local - Fornece valor booleano (true/False) no nó local. Pode ser executado a partir de uma sessão remota regular do PowerShell.

- PerNode - Fornece valor booleano (true/False) por nó.

-

Relatório - Requer CredSSP ou uma máquina local do Azure usando uma conexão RDP (protocolo de área de trabalho remota).

- AllNodes – Fornece valor booleano (true/False) computado entre nós.

- Cluster – Fornece valor booleano do armazenamento ECE. Interage com o orquestrador e atua para todos os nós do cluster.

Enable-AzsSecurity-Âmbito <Local | Aglomeração>Disable-AzsSecurity-Âmbito <Local | Aglomeração>FeatureName - <CredentialGuard | Controlo de Deriva | DRTM | AVCI | SideChannelMitigation | SMBEncryption - Brasil | SMBSigning | VBS>

- Controlo de deriva

- Credential Guard

- VBS (Virtualization Based Security)- Suportamos apenas o comando enable .

- DRTM (Raiz Dinâmica de Confiança para Medição)

- HVCI (Hypervisor Enforced if Code Integrity)

- Mitigação de canal lateral

- Assinatura SMB

- Criptografia de cluster SMB

Importante

Enable AzsSecurityeDisable AzsSecurityos cmdlets só estão disponíveis em novas implantações ou em implantações atualizadas depois que as linhas de base de segurança são aplicadas corretamente aos nós. Para obter mais informações, consulte Gerenciar a segurança após a atualização do Azure Local.

A tabela a seguir documenta os recursos de segurança suportados, se eles suportam controle de desvio e se uma reinicialização é necessária para implementar o recurso.

| Nome | Caraterística | Suporta controle de deriva | Reinício necessário |

|---|---|---|---|

| Ativar |

Segurança baseada em virtualização (VBS) | Sim | Sim |

| Ativar |

Credential Guard | Sim | Sim |

| Ativar Desativar |

Raiz dinâmica de confiança para medição (DRTM) | Sim | Sim |

| Ativar Desativar |

Integridade de código protegida por hipervisor (HVCI) | Sim | Sim |

| Ativar Desativar |

Atenuação do canal lateral | Sim | Sim |

| Ativar Desativar |

Assinatura SMB | Sim | Sim |

| Ativar Desativar |

Criptografia de cluster SMB | Não, configuração de cluster | Não |

Próximos passos

- Entenda a criptografia BitLocker.