Simplifique os requisitos de configuração de rede com o gateway Arc do Azure (Visualização Pública)

Se você usar proxies corporativos para gerenciar o tráfego de saída, o gateway do Azure Arc permitirá que você integre a infraestrutura ao Azure Arc usando apenas sete (7) pontos de extremidade. Com o gateway do Azure Arc, pode:

- Conecte-se ao Azure Arc abrindo o acesso à rede pública para apenas sete FQDNs (nomes de domínio totalmente qualificados).

- Veja e audite todo o tráfego que um agente do Azure Connected Machine envia para o Azure através do gateway Arc.

Este artigo explica como configurar e usar o gateway Arc (Visualização pública).

Importante

O recurso de gateway Arc para servidores habilitados para Azure Arc está atualmente em Visualização Pública em todas as regiões onde os servidores habilitados para ArcGIS do Azure estão presentes. Consulte os Termos de Utilização Suplementares das Pré-visualizações do Microsoft Azure para obter os termos legais que se aplicam às funcionalidades do Azure que estão em versão beta, Pré-visualização Pública ou que ainda não foram disponibilizadas para disponibilidade geral.

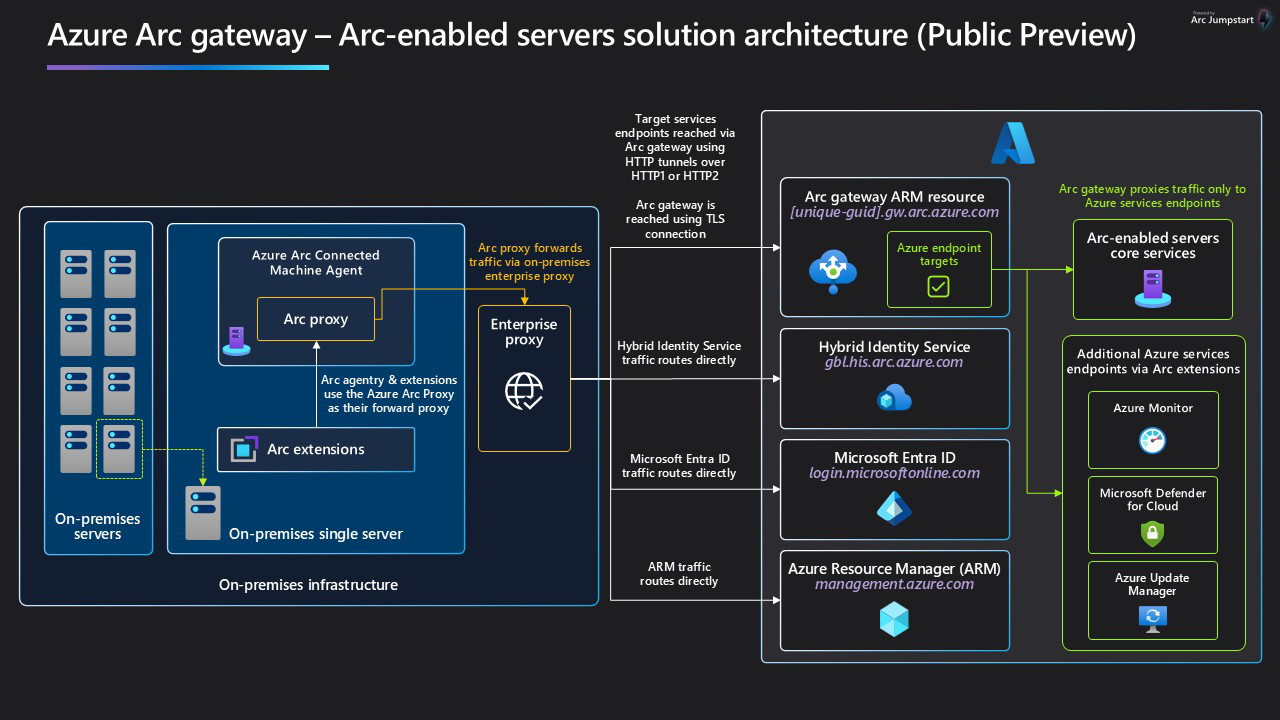

Como funciona o gateway do Azure Arc

O gateway do Azure Arc consiste em dois componentes principais:

O recurso de gateway Arc: um recurso do Azure que serve como um front-end comum para o tráfego do Azure. Este recurso de gateway é servido em um domínio específico. Depois que o recurso Arc gateway é criado, o domínio é retornado para você na resposta de sucesso.

O Arc Proxy: Um novo componente adicionado ao agente Arc. Esse componente é executado como um serviço chamado "Azure Arc Proxy" e atua como um proxy de encaminhamento usado pelos agentes e extensões do Azure Arc. Nenhuma configuração é necessária de sua parte para o Arc Proxy. Este Proxy faz parte da agentry principal do Arc e é executado dentro do contexto de um recurso habilitado para Arc.

Quando o gateway está instalado, o tráfego flui através dos seguintes saltos: Arc agentry → Arc Proxy → Enterprise proxy → Arc gateway → serviço Target

Limitações atuais

Durante a pré-visualização pública, aplicam-se as seguintes limitações. Considere esses fatores ao planejar sua configuração.

- Não há suporte para Proxies de Terminação TLS (Visualização Pública)

- Não há suporte para VPN ExpressRoute/Site-to-Site ou pontos de extremidade privados usados com o gateway Arc (Visualização Pública).

- Há um limite de cinco (5) recursos de gateway Arc (Visualização Pública) por assinatura do Azure.

- O gateway Arc só pode ser usado para conectividade na nuvem pública do Azure.

Permissões obrigatórias

Para criar recursos de gateway Arc e gerenciar sua associação com servidores habilitados para Arc, as seguintes permissões são necessárias:

- Microsoft.HybridCompute/configurações/gravação

- Microsoft.hybridcompute/gateways/leitura

- Microsoft.hybridcompute/gateways/gravação

Como usar o gateway Arc (Visualização pública)

Há quatro etapas para usar o gateway Arc:

- Crie um recurso de gateway Arc.

- Verifique se as URLs necessárias são permitidas em seu ambiente.

- Integre os recursos do Azure Arc com seu recurso de gateway Arc ou configure os recursos existentes do Azure Arc para usar o gateway Arc.

- Verifique se a instalação foi bem-sucedida.

Etapa 1: Criar um recurso de gateway Arc

Você pode criar um recurso de gateway Arc usando o portal do Azure, a CLI do Azure ou o Azure PowerShell.

A partir do seu browser, inicie sessão no portal do Azure.

Navegue até o Azure Arc | Página do gateway do Azure Arc e selecione Criar.

Selecione a assinatura e o grupo de recursos onde você deseja que o recurso do gateway Arc seja gerenciado no Azure. Um recurso de gateway Arc pode ser usado por qualquer recurso habilitado para Arc no mesmo locatário do Azure.

Em Name, insira o nome do recurso Arc gateway.

Em Local, insira a região onde o recurso de gateway Arc deve residir. Um recurso de gateway Arc pode ser usado por qualquer recurso habilitado para Arc no mesmo locatário do Azure.

Selecione Seguinte.

Na página Etiquetas, especifique uma ou mais etiquetas personalizadas para suportar os seus padrões.

Selecione Rever & Criar.

Reveja os detalhes da introdução e, em seguida, selecione Criar.

O processo de criação do gateway leva de 9 a 10 minutos para ser concluído.

Etapa 2: garantir que as URLs necessárias sejam permitidas em seu ambiente

Quando o recurso é criado, a resposta de êxito inclui a URL do gateway Arc. Certifique-se de que a URL do gateway Arc e todas as URLs na tabela a seguir sejam permitidas no ambiente onde os recursos do Arc vivem. Os URLs necessários são:

| URL | Propósito |

|---|---|

| [Prefixo do URL].gw.arc.azure.com | URL do gateway (essa URL pode ser obtida executando az arcgateway list depois de criar o recurso do gateway) |

| management.azure.com | Ponto de extremidade do Azure Resource Manager, necessário para o canal de controle do Azure Resource Manager |

| login.microsoftonline.com | Ponto de extremidade do Microsoft Entra ID, para aquisição de tokens de acesso de identidade |

| gbl.his.arc.azure.com | O ponto de extremidade do serviço de nuvem para comunicação com agentes do Azure Arc |

| <região.his.arc.azure.com> | Usado para o canal de controle do núcleo da Arc |

| packages.microsoft.com | Necessário para adquirir carga útil Arc agentry baseada em Linux, apenas necessário para conectar servidores Linux ao Arc |

Etapa 3a: Integre os recursos do Azure Arc com seu recurso de gateway do Arc.

Gere o script de instalação.

Siga as instruções em Guia de início rápido: conecte máquinas híbridas com servidores habilitados para Azure Arc para criar um script que automatize o download e a instalação do agente de Máquina Conectada do Azure e estabeleça a conexão com o Azure Arc.

Importante

Ao gerar o script de integração, selecione Servidor Proxy em Método de conectividade para revelar a lista suspensa do recurso Gateway.

Execute o script de instalação para integrar seus servidores ao Azure Arc.

No script, o ID ARM do recurso Arc gateway é mostrado como

--gateway-id.

Etapa 3b: Configurar os recursos existentes do Azure Arc para usar o gateway Arc

Você pode configurar os recursos existentes do Azure Arc para usar o gateway do Arc usando o portal do Azure, a CLI do Azure ou o Azure PowerShell.

No portal do Azure, vá para a página Azure Arc - Azure Arc gateway .

Selecione o recurso de gateway Arc para associar ao seu servidor habilitado para Arc.

Vá para a página Recursos Associados do seu recurso de gateway.

Selecione Adicionar.

Selecione o recurso habilitado para Arc para associar ao seu recurso de gateway Arc.

Selecione Aplicar.

Atualize seu servidor habilitado para Arc para usar o gateway Arc executando

azcmagent config set connection.type gateway.

Etapa 4: Verifique se a instalação foi bem-sucedida

No servidor integrado, execute o seguinte comando: azcmagent show O resultado deve indicar os seguintes valores:

- O Status do Agente deve ser mostrado como Conectado.

- O uso do Proxy HTTPS deve ser mostrado como http://localhost:40343.

- O Proxy Upstream deve ser exibido como seu proxy corporativo (se você definir um). A URL do gateway deve refletir a URL do recurso do gateway.

Além disso, para verificar a configuração bem-sucedida, você pode executar o seguinte comando: azcmagent check O resultado deve indicar que o connection.type está definido como gateway e a coluna Acessível deve indicar true para todas as URLs.

Associar uma máquina a um novo gateway Arc

Para associar uma máquina a um novo gateway Arc:

No portal do Azure, vá para a página Azure Arc - Azure Arc gateway .

Selecione o novo recurso de gateway Arc a ser associado à máquina.

Vá para a página Recursos Associados do seu recurso de gateway.

Selecione Adicionar.

Selecione a máquina habilitada para Arc a ser associada ao novo recurso de gateway Arc.

Selecione Aplicar.

Atualize seu servidor habilitado para Arc para usar o gateway Arc executando

azcmagent config set connection.type gateway.

Remover associação de gateway Arc (para usar a rota direta)

Defina o tipo de conexão do servidor habilitado para Arc como "direct" em vez de "gateway" executando o seguinte comando:

azcmagent config set connection.type directNota

Se você executar esta etapa, todos os requisitos de rede do Azure Arc deverão ser atendidos em seu ambiente para continuar aproveitando o Azure Arc.

Desanexe o recurso Arc gateway da máquina:

No portal do Azure, vá para a página Azure Arc - Azure Arc gateway .

Selecione o recurso Arc gateway.

Vá para a página Recursos Associados do seu recurso de gateway e selecione o servidor.

Selecione Remover.

Excluir um recurso de gateway Arc

Nota

Esta operação pode levar de 4 a 5 minutos para ser concluída.

No portal do Azure, vá para a página Azure Arc - Azure Arc gateway .

Selecione o recurso Arc gateway.

Selecione Eliminar.

Resolução de Problemas

Você pode auditar o tráfego do gateway Arc exibindo os logs de proxy do Azure Arc.

Para visualizar os logs de proxy do Arc no Windows:

- Execute

azcmagent logsno PowerShell. - No arquivo de .zip resultante, os logs estão localizados na

C:\ProgramData\Microsoft\ArcProxypasta.

Para visualizar os logs de proxy do Arc no Linux:

- Execute

sudo azcmagent logse compartilhe o arquivo resultante. - No arquivo de log resultante, os logs estão localizados na

/usr/local/arcproxy/logs/pasta.

Cenários adicionais

Durante a visualização pública, o gateway Arc cobre os pontos de extremidade necessários para a integração de um servidor, bem como uma parte dos pontos de extremidade necessários para cenários adicionais habilitados para Arc. Com base no(s) cenário(s) adotado(s), pontos de extremidade adicionais devem ser permitidos em seu proxy.

Cenários que não exigem pontos de extremidade adicionais

- Windows Admin Center

- SSH

- Atualizações de Segurança Alargadas

- Microsoft Defender

- Extensão do Azure para SQL Server

Cenários que exigem pontos de extremidade adicionais

Os endpoints listados com os seguintes cenários devem ser permitidos em seu proxy corporativo ao usar o gateway Arc:

Serviços de Dados compatíveis com o Azure Arc

*.ods.opinsights.azure.com

*.oms.opinsights.azure.com

*.monitoring.azure.com

Agente do Azure Monitor

<log-analytics-workspace-id.ods.opinsights.azure.com>

<ponto de extremidade> de coleta de dados.<nome> da região da máquina virtual.ingest.monitor.azure.com

Sincronização de Certificados do Azure Key Vault

- <nome do cofre.vault.azure.net>

Extensão do Azure Automation Hybrid Runbook Worker

- *.azure-automation.net

Extensão de atualização do sistema operacional Windows / Azure Update Manager

- Seu ambiente deve atender a todos os pré-requisitos para o Windows Update

Problemas conhecidos

A seguir está uma descrição dos problemas atualmente conhecidos para o gateway Arc.

Atualização necessária após a integração do agente do Azure Connected Machine

Ao usar o script de integração (ou o azcmagent connect comando) para integrar um servidor com o ID de recurso do gateway especificado, o recurso usará com êxito o gateway Arc. No entanto, devido a um bug conhecido (com uma correção atualmente em andamento), o servidor habilitado para Arc não será exibido como um Recurso Associado no portal do Azure, a menos que as configurações do recurso sejam atualizadas. Use o procedimento a seguir para executar essa atualização:

No portal do Azure, navegue até o Azure Arc | Página do gateway do Arc.

Selecione o recurso de gateway Arc para associar ao seu servidor habilitado para Arc.

Navegue até a página Recursos Associados do seu recurso de gateway.

Selecione Adicionar.

Selecione o recurso habilitado para Arc para associar ao seu recurso de gateway Arc e selecione Aplicar.

Atualização do proxy Arc necessária após desanexar um recurso de gateway da máquina

Ao desanexar um recurso de gateway Arc de uma máquina, você deve atualizar o proxy Arc para limpar a configuração do gateway Arc. Para fazer isso, execute o seguinte procedimento:

Parar proxy de arco.

- Windows:

Stop-Service arcproxy - Linux:

sudo systemctl stop arcproxyd

- Windows:

Exclua o

cloudconfig.jsonarquivo.- Windows: "C:\ProgramData\AzureConnectedMachineAgent\Config\cloudconfig.json"

- Linux: "/var/opt/azcmagent/cloudconfig.json"

Inicie o proxy de arco.

- Windows:

Start-Service arcproxy - Linux:

sudo systemctl start arcproxyd

- Windows:

Reinicie o himds (opcional, mas recomendado).

- Windows:

Restart-Service himds - Linux:

sudo systemctl restart himdsd

- Windows:

Atualização necessária para máquinas reativadas sem gateway

Se uma máquina habilitada para Arc com um gateway Arc for excluída do Azure Arc e rehabilitada sem um gateway Arc, uma atualização será necessária para atualizar seu status no portal do Azure.

Importante

Esse problema ocorre somente quando o recurso é reativado para Arc com a mesma ID ARM como sua habilitação inicial.

Nesse cenário, a máquina exibe incorretamente no portal do Azure como um recurso associado ao gateway Arc. Para evitar isso, se você pretende habilitar uma máquina sem um gateway Arc que foi anteriormente habilitado para Arc com um gateway Arc, você deve atualizar a associação de gateway Arc após a integração. Para fazer isso, use o seguinte procedimento:

No portal do Azure, navegue até o Azure Arc | Página do gateway do Arc.

Selecione o recurso Arc gateway.

Navegue até a página Recursos Associados do seu recurso de gateway.

Selecione o servidor e, em seguida, selecione Remover.

Associação manual de gateway necessária pós-exclusão

Se um gateway Arc for excluído enquanto uma máquina ainda estiver conectada a ele, o portal do Azure deverá ser usado para associar a máquina a quaisquer outros recursos do gateway Arc.

Para evitar esse problema, desanexe todos os recursos habilitados para Arc de um gateway Arc antes de excluir o recurso de gateway. Se você encontrar esse erro, use o portal do Azure para associar a máquina a um novo recurso de gateway Arc.