Autorizar as contas de programador ao utilizar o Microsoft Entra ID no API Management do Azure

APLICA-SE A: Developer | Básico v2 | Padrão | Padrão v2 | Prémio | Premium v2

Neste artigo, vai aprender a:

- Habilite o acesso ao portal do desenvolvedor para usuários a partir do Microsoft Entra ID.

- Gerencie grupos de usuários do Microsoft Entra adicionando grupos externos que contenham os usuários.

Para obter uma descrição geral das opções para proteger o portal do programador, veja Proteger o acesso ao portal do programador na Gestão de API.

Importante

- Este artigo foi atualizado com etapas para configurar um aplicativo Microsoft Entra usando a Microsoft Authentication Library (MSAL).

- Se você configurou anteriormente um aplicativo Microsoft Entra para entrada de usuário usando a Biblioteca de Autenticação do Azure AD (ADAL), recomendamos que migre para o MSAL.

Pré-requisitos

Conclua o início rápido Criar uma instância de Gerenciamento de API do Azure.

Importe e publique uma API na instância de Gerenciamento de API do Azure.

Se você criou sua instância em uma camada v2, habilite o portal do desenvolvedor. Para obter mais informações, consulte Tutorial: Acessar e personalizar o portal do desenvolvedor.

Use o ambiente Bash no Azure Cloud Shell. Para obter mais informações, consulte Guia de início rápido para Bash no Azure Cloud Shell.

Se preferir executar comandos de referência da CLI localmente, instale a CLI do Azure. Se estiver a utilizar o Windows ou macOS, considere executar a CLI do Azure num contentor Docker. Para obter mais informações, consulte Como executar a CLI do Azure em um contêiner do Docker.

Se estiver a utilizar uma instalação local, inicie sessão no CLI do Azure ao utilizar o comando az login. Para concluir o processo de autenticação, siga os passos apresentados no seu terminal. Para outras opções de entrada, consulte Entrar com a CLI do Azure.

Quando solicitado, instale a extensão da CLI do Azure na primeira utilização. Para obter mais informações sobre as extensões, veja Utilizar extensões com o CLI do Azure.

Execute o comando az version para localizar a versão e as bibliotecas dependentes instaladas. Para atualizar para a versão mais recente, execute o comando az upgrade.

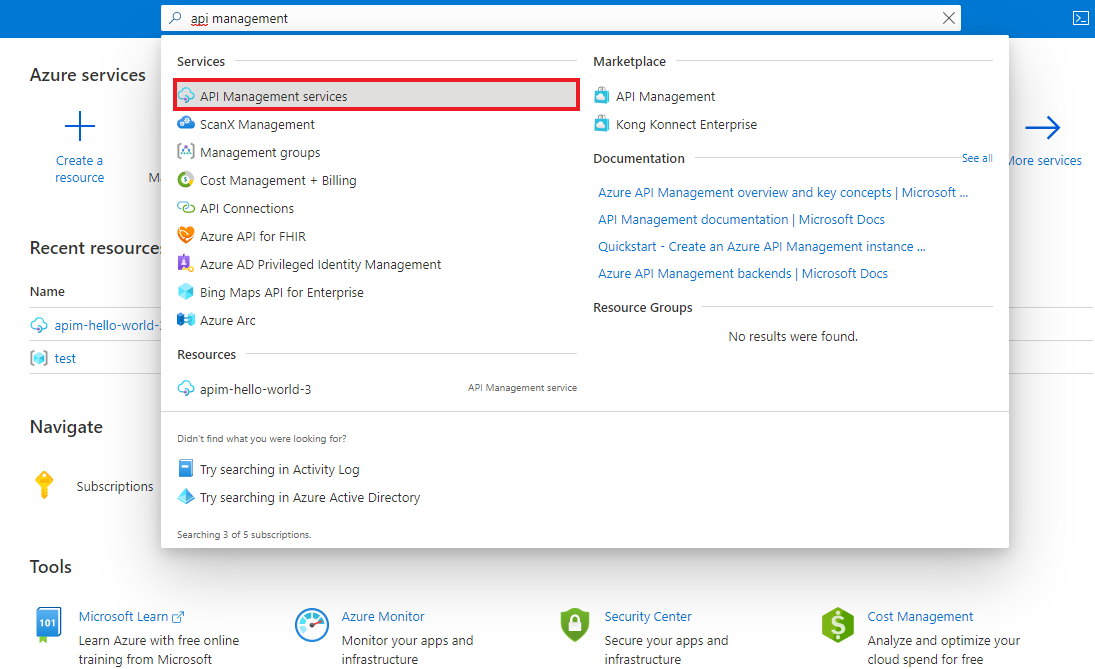

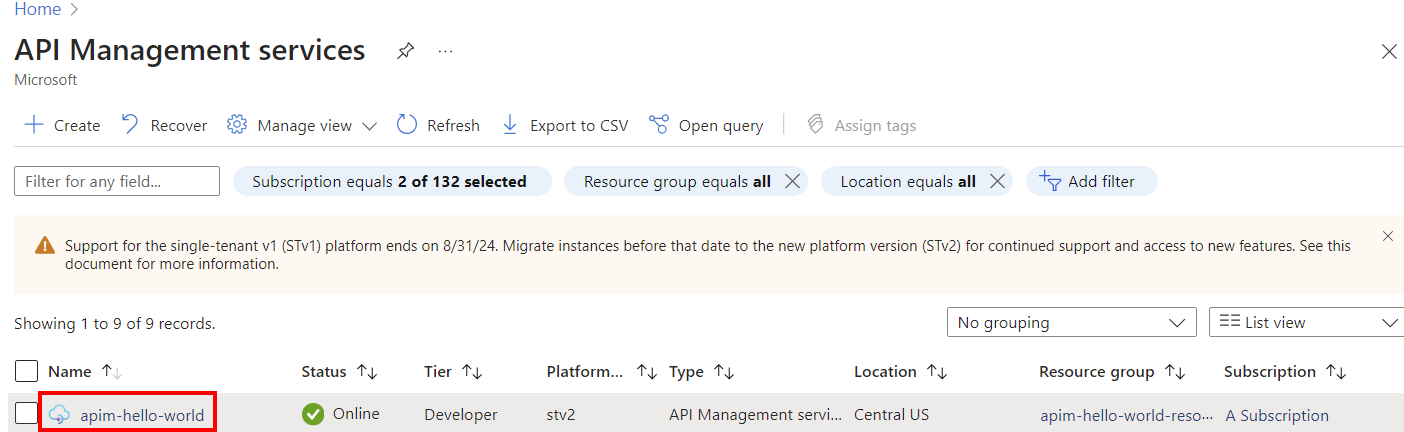

Vá para a sua instância de Gestão de API

No portal do Azure, procure e selecione serviços de Gerenciamento de API.

Na página Serviços de Gerenciamento de API, selecione sua instância de Gerenciamento de API.

Habilitar o login do usuário usando o Microsoft Entra ID - portal

Para simplificar a configuração, o Gerenciamento de API pode habilitar automaticamente um aplicativo Microsoft Entra e um provedor de identidade para usuários do portal do desenvolvedor. Como alternativa, você pode habilitar manualmente o aplicativo Microsoft Entra e o provedor de identidade.

Habilitar automaticamente o aplicativo Microsoft Entra e o provedor de identidade

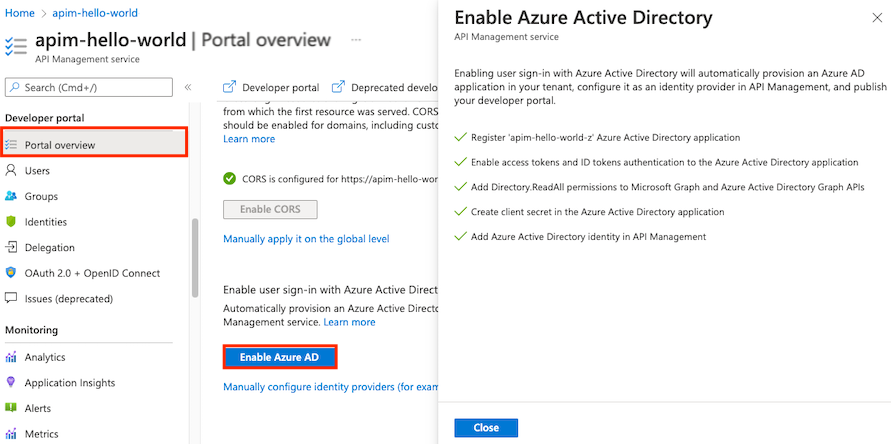

No menu esquerdo da instância de Gerenciamento de API, em Portal do desenvolvedor, selecione Visão geral do portal.

Na página Visão geral do Portal, role para baixo até Habilitar entrada do usuário com a ID do Microsoft Entra.

Selecione Ativar ID do Microsoft Entra.

Na página Ativar ID do Microsoft Entra, selecione Ativar ID do Microsoft Entra.

Selecione Fechar.

Depois que o provedor do Microsoft Entra estiver habilitado:

- Os usuários na instância especificada do Microsoft Entra podem entrar no portal do desenvolvedor usando uma conta do Microsoft Entra.

- Você pode gerenciar a configuração do Microsoft Entra na página Identidades do portal>do desenvolvedor no portal.

- Opcionalmente, configure outras configurações de entrada selecionando Configurações de identidades>. Por exemplo, talvez você queira redirecionar usuários anônimos para a página de entrada.

- Republique o portal do desenvolvedor após qualquer alteração de configuração.

Habilitar manualmente o aplicativo Microsoft Entra e o provedor de identidade

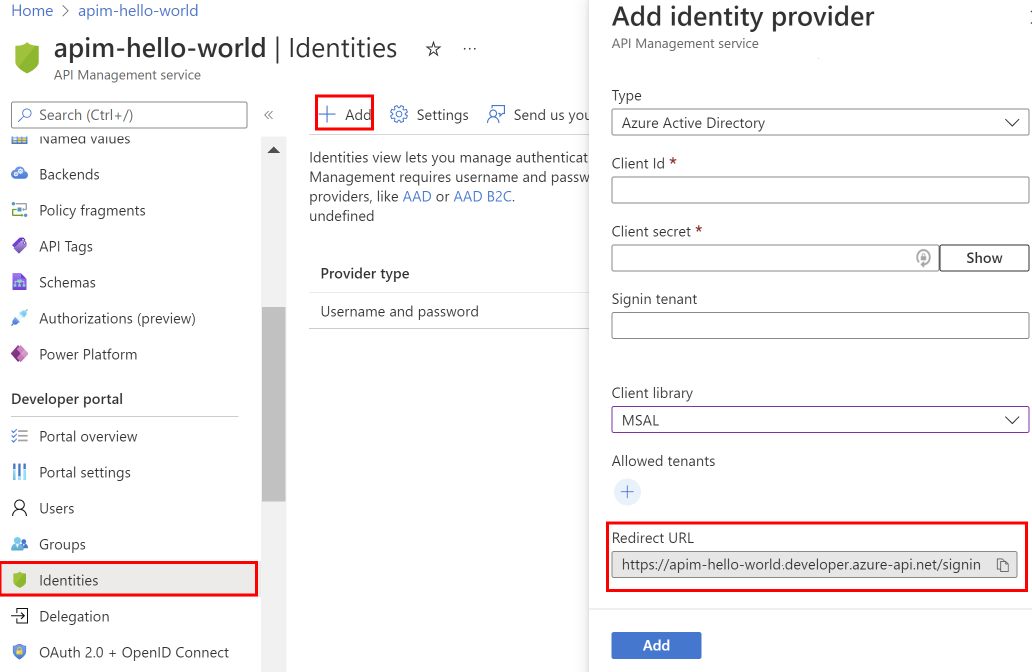

No menu esquerdo da instância de Gerenciamento de API, em Portal do desenvolvedor, selecione Identidades.

Selecione +Adicionar na parte superior para abrir o painel Adicionar provedor de identidade à direita.

Em Tipo, selecione ID do Microsoft Entra no menu suspenso. Uma vez selecionado, você poderá inserir outras informações necessárias.

- Na lista suspensa Biblioteca de clientes, selecione MSAL.

- Para adicionar ID do cliente e segredo do cliente, consulte as etapas mais adiante no artigo.

Salve o URL de redirecionamento para mais tarde.

No navegador, abra o portal do Azure em uma nova guia.

Navegue até Registros de aplicativo para registrar um aplicativo no Ative Directory.

Selecione Novo registo. Na página Registrar um aplicativo, defina os valores da seguinte maneira:

- Definir Nome como um nome significativo, como developer-portal

- Defina Tipos de conta suportados como Contas em qualquer diretório organizacional.

- Em URI de redirecionamento, selecione Aplicativo de página única (SPA) e cole a URL de redirecionamento salva de uma etapa anterior.

- Selecione Registar.

Depois de registrar o aplicativo, copie o ID do aplicativo (cliente) na página Visão geral.

Alterne para a guia do navegador com sua instância de Gerenciamento de API.

Na janela Adicionar provedor de identidade, cole o valor da ID do aplicativo (cliente) na caixa ID do cliente.

Mude para o separador do navegador com o registo da aplicação.

Selecione o registro de aplicativo apropriado.

Na seção Gerenciar do menu lateral, selecione Certificados & segredos.

Na página Certificados & segredos, selecione o botão Novo segredo do cliente em Segredos do cliente.

- Insira uma descrição.

- Selecione qualquer opção para Expira.

- Escolha Adicionar.

Copie o valor Secret do cliente antes de sair da página. Precisará dele mais tarde.

Em Gerenciar no menu lateral, selecione Configuração de token>+ Adicionar declaração opcional.

- Em Tipo de token, selecione ID.

- Selecione (verifique) as seguintes declarações: e-mail, family_name given_name.

- Selecione Adicionar. Se solicitado, selecione Ativar o email do Microsoft Graph, permissão de perfil.

Alterne para a guia do navegador com sua instância de Gerenciamento de API.

Cole o segredo no campo Segredo do cliente no painel Adicionar provedor de identidade.

Importante

Atualize o segredo do cliente antes que a chave expire.

Em Locatário de entrada, especifique um nome ou ID de locatário a ser usado para entrar no Microsoft Entra. Se nenhum valor for especificado, o ponto de extremidade comum será usado.

Em Locatários permitidos, adicione nomes ou IDs de locatários específicos do Microsoft Entra para entrar no Microsoft Entra.

Depois de especificar a configuração desejada, selecione Adicionar.

Republique o portal do desenvolvedor para que a configuração do Microsoft Entra entre em vigor. No menu à esquerda, em Portal do desenvolvedor, selecione Visão geral do>portal Publicar.

Depois que o provedor do Microsoft Entra estiver habilitado:

- Os usuários no(s) locatário(s) do Microsoft Entra especificado(s) podem entrar no portal do desenvolvedor usando uma conta do Microsoft Entra.

- Você pode gerenciar a configuração do Microsoft Entra na página Identidades do portal>do desenvolvedor no portal.

- Opcionalmente, configure outras configurações de entrada selecionando Configurações de identidades>. Por exemplo, talvez você queira redirecionar usuários anônimos para a página de entrada.

- Republique o portal do desenvolvedor após qualquer alteração de configuração.

Migrar para o MSAL

Se você configurou anteriormente um aplicativo Microsoft Entra para entrada de usuário usando a ADAL, poderá usar o portal para migrar o aplicativo para MSAL e atualizar o provedor de identidade no Gerenciamento de API.

Atualizar o aplicativo Microsoft Entra para compatibilidade com MSAL

Para conhecer as etapas, consulte Alternar URIs de redirecionamento para o tipo de aplicativo de página única.

Atualizar a configuração do provedor de identidade

- No menu esquerdo da instância de Gerenciamento de API, em Portal do desenvolvedor, selecione Identidades.

- Selecione Microsoft Entra ID na lista.

- Na lista suspensa Biblioteca de clientes, selecione MSAL.

- Selecione Atualizar.

- Republique seu portal do desenvolvedor.

Adicionar um grupo externo do Microsoft Entra

Agora que você habilitou o acesso para usuários em um locatário do Microsoft Entra, você pode:

- Adicione grupos do Microsoft Entra ao Gerenciamento de API. Os grupos adicionados devem estar no locatário onde sua instância de Gerenciamento de API está implantada.

- Controle a visibilidade do produto usando grupos do Microsoft Entra.

- Navegue até a página Registro do aplicativo para o aplicativo que você registrou na seção anterior.

- Selecione Permissões da API.

- Adicione as seguintes permissões mínimas de aplicativo para a API do Microsoft Graph:

-

User.Read.Allpermissão de aplicativo – para que o Gerenciamento de API possa ler a associação de grupo do usuário para executar a sincronização de grupo no momento em que o usuário fizer login. -

Group.Read.Allpermissão de aplicativo – para que o Gerenciamento de API possa ler os grupos do Microsoft Entra quando um administrador tentar adicionar o grupo ao Gerenciamento de API usando a folha Grupos no portal.

-

- Selecione Conceder consentimento de administrador para {tenantname} para que você conceda acesso a todos os usuários neste diretório.

Agora você pode adicionar grupos externos do Microsoft Entra na guia Grupos da sua instância de Gerenciamento de API.

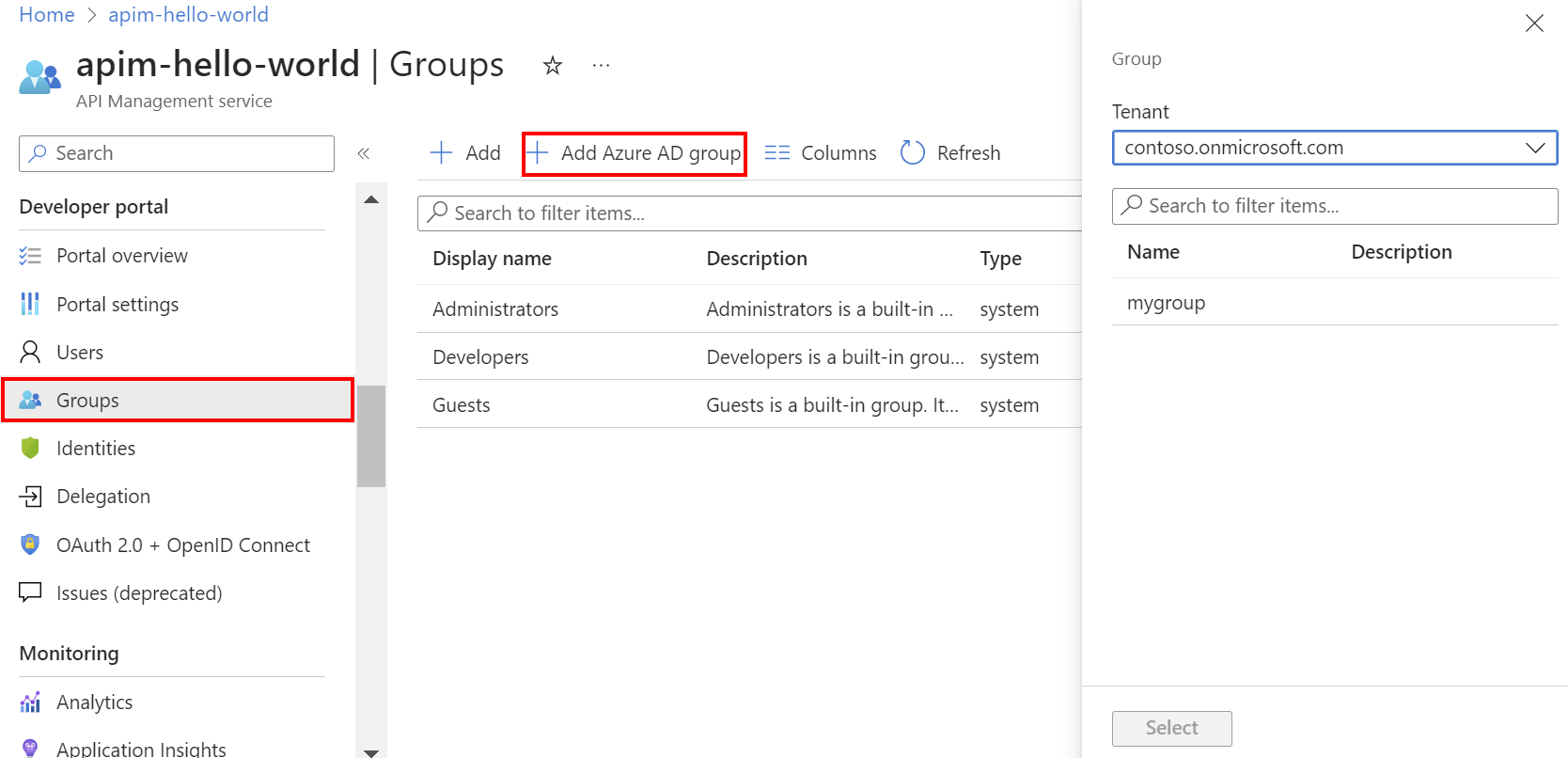

Em Portal do desenvolvedor , no menu lateral, selecione Grupos.

Selecione o botão Adicionar grupo do Microsoft Entra.

Selecione o Locatário na lista suspensa.

Procure e selecione o grupo que pretende adicionar.

Pressione o botão Select (Selecionar ).

Depois de adicionar um grupo externo do Microsoft Entra, você pode revisar e configurar suas propriedades:

- Selecione o nome do grupo na guia Grupos .

- Edite as informações de Nome e Descrição do grupo.

Os usuários da instância configurada do Microsoft Entra agora podem:

- Faça login no portal do desenvolvedor.

- Veja e inscreva-se em quaisquer grupos para os quais eles tenham visibilidade.

Nota

Saiba mais sobre a diferença entre os tipos de permissões Delegadas e de Aplicativo em Permissões e consentimento no artigo Plataforma de identidade da Microsoft.

Sincronizar grupos do Microsoft Entra com o Gerenciamento de API

Os grupos configurados no Microsoft Entra devem ser sincronizados com o Gerenciamento de API para que você possa adicioná-los à sua instância. Se os grupos não sincronizarem automaticamente, siga um destes procedimentos para sincronizar as informações do grupo manualmente:

- Saia e entre no Microsoft Entra ID. Essa atividade geralmente aciona a sincronização de grupos.

- Certifique-se de que o locatário de entrada do Microsoft Entra seja especificado da mesma maneira (usando um ID de locatário ou nome de domínio) em suas definições de configuração no Gerenciamento de API. Você especifica o locatário de entrada no provedor de identidade do Microsoft Entra ID para o portal do desenvolvedor e quando adiciona um grupo do Microsoft Entra ao Gerenciamento de API.

Portal do desenvolvedor: Adicionar autenticação de conta do Microsoft Entra

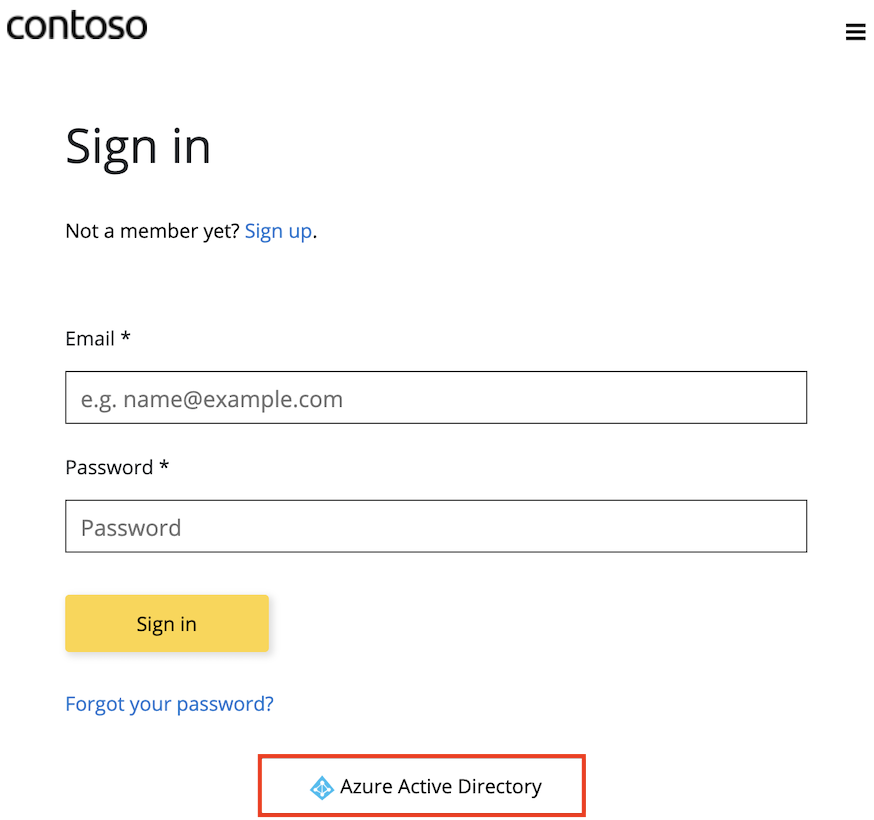

No portal do desenvolvedor, você pode entrar com o Microsoft Entra ID usando o botão Entrar: widget OAuth incluído na página de entrada do conteúdo padrão do portal do desenvolvedor.

Embora uma nova conta seja criada automaticamente quando um novo usuário entrar com o Microsoft Entra ID, considere adicionar o mesmo widget à página de inscrição. O formulário de inscrição: widget OAuth representa um formulário usado para se inscrever com OAuth.

Importante

Você precisa publicar novamente o portal para que as alterações de ID do Microsoft Entra entrem em vigor.

Conteúdos relacionados

- Saiba mais sobre o Microsoft Entra ID e OAuth2.0.

- Saiba mais sobre o MSAL e a migração para o MSAL.

- Solucione problemas de conectividade de rede com o Microsoft Graph de dentro de uma rede virtual.