Auditar e implantar logs de fluxo de rede virtual usando a Política do Azure

A Política do Azure ajuda-o a aplicar padrões organizacionais e a avaliar a conformidade em escala. Casos comuns de utilização do Azure Policy incluem a implementação de governação para consistência de recursos, conformidade regulamentar, segurança, custos e gestão. Para saber mais sobre a política do Azure, consulte O que é a Política do Azure? e Guia de início rápido: criar uma atribuição de política para identificar recursos não compatíveis.

Neste artigo, você aprenderá a usar duas políticas internas para gerenciar sua configuração de logs de fluxo de rede virtual. A primeira política sinaliza qualquer rede virtual que não tenha o log de fluxo habilitado. A segunda política implanta automaticamente logs de fluxo de rede virtual em redes virtuais que não têm o log de fluxo habilitado.

Pré-requisitos

Uma conta do Azure com uma subscrição ativa. Crie uma conta gratuitamente.

Uma rede virtual. Se você precisar criar uma rede virtual, consulte Criar uma rede virtual usando o portal do Azure.

Configuração de logs de fluxo de auditoria para redes virtuais usando uma política interna

A configuração de logs de fluxo de auditoria para cada política de rede virtual audita todas as redes virtuais existentes em um escopo, verificando todos os objetos do tipo Microsoft.Network/virtualNetworks Azure Resource Manager para logs de fluxo vinculados por meio da propriedade de log de fluxo da rede virtual. Em seguida, ele sinaliza qualquer rede virtual que não tenha o log de fluxo habilitado.

Para auditar seus logs de fluxo usando a política interna, siga estas etapas:

Inicie sessão no portal do Azure.

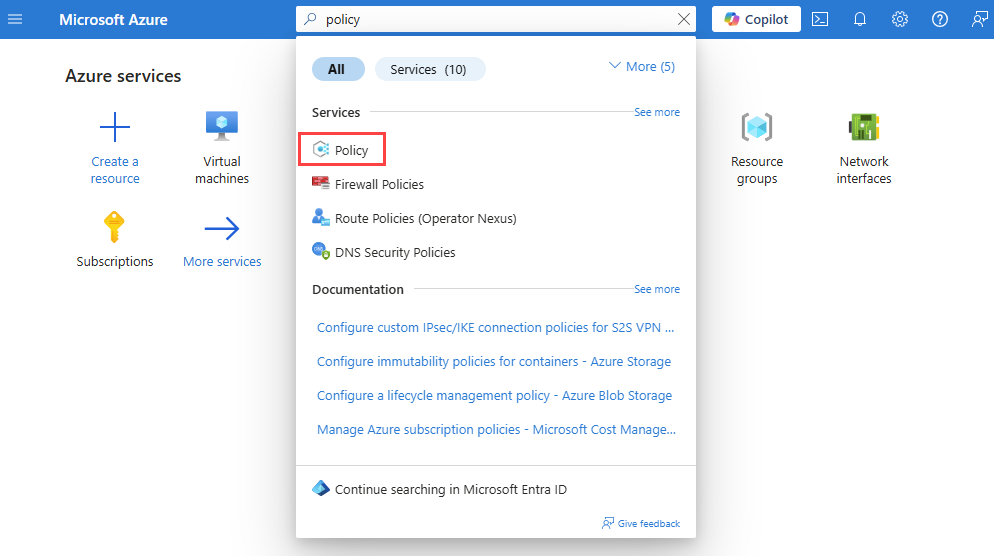

Na caixa de pesquisa na parte superior do portal, insira política. Selecione Política nos resultados da pesquisa.

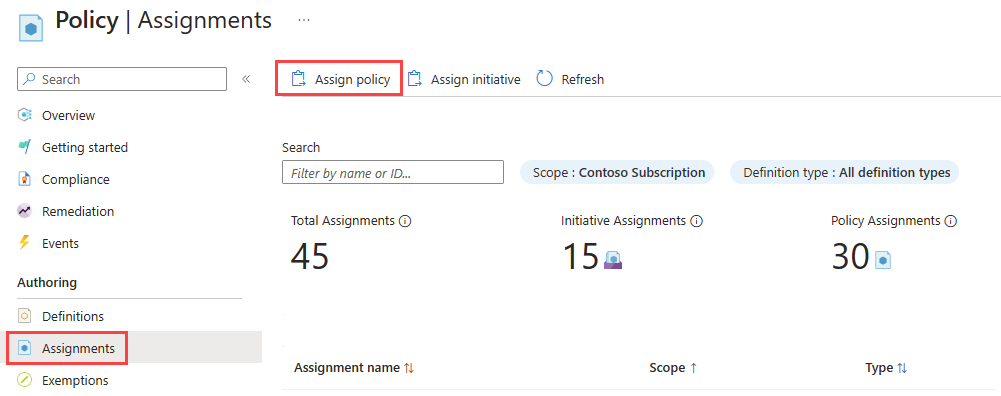

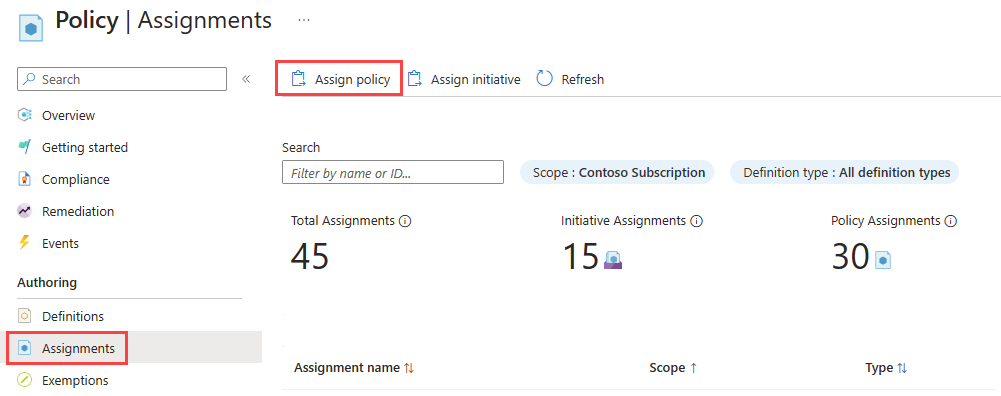

Selecione Atribuições e, em seguida, selecione Atribuir política.

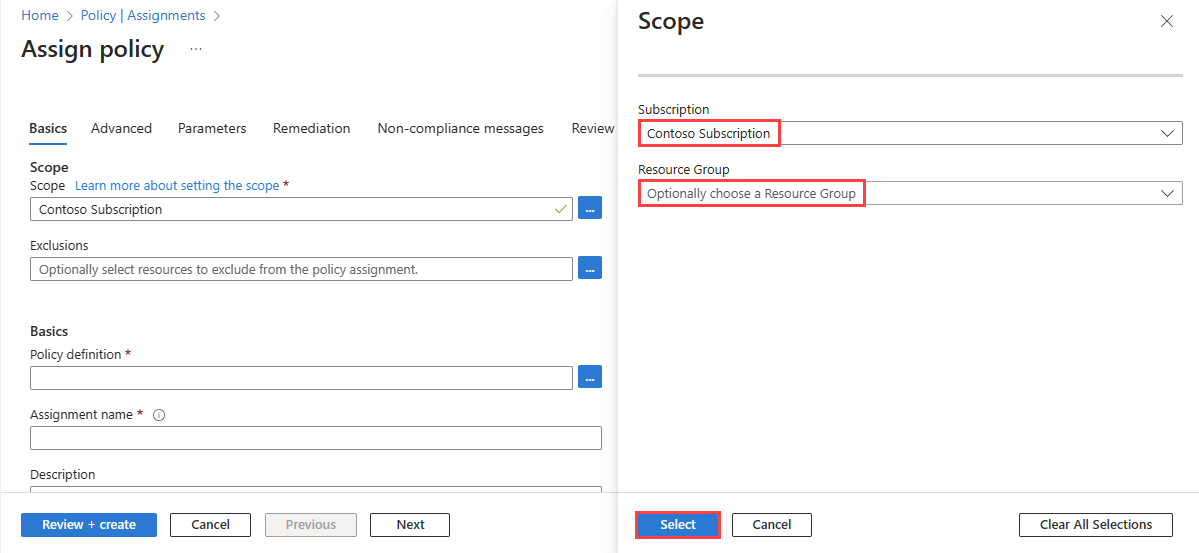

Selecione as reticências (...) ao lado de Escopo para escolher sua assinatura do Azure que tenha as redes virtuais que você deseja verificar usando a política. Você também pode escolher o grupo de recursos que tem as redes virtuais. Depois de fazer suas seleções, selecione o botão Selecionar .

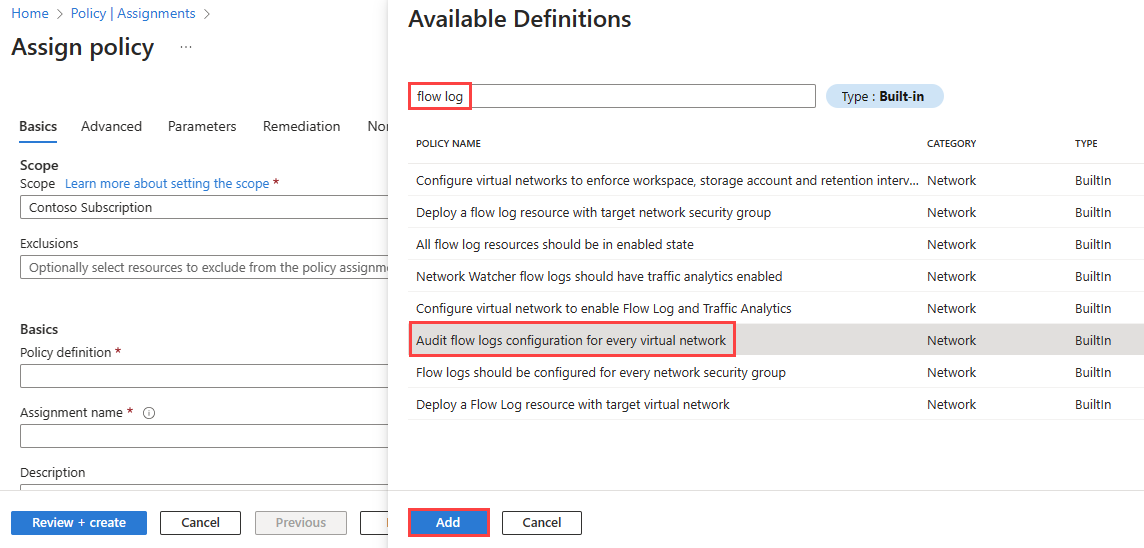

Selecione as reticências (...) ao lado de Definição de política para escolher a política interna que você deseja atribuir. Introduza o registo de fluxo na caixa de pesquisa e, em seguida, selecione o filtro incorporado. Nos resultados da pesquisa, selecione Configuração de logs de fluxo de auditoria para cada rede virtual e, em seguida, selecione Adicionar.

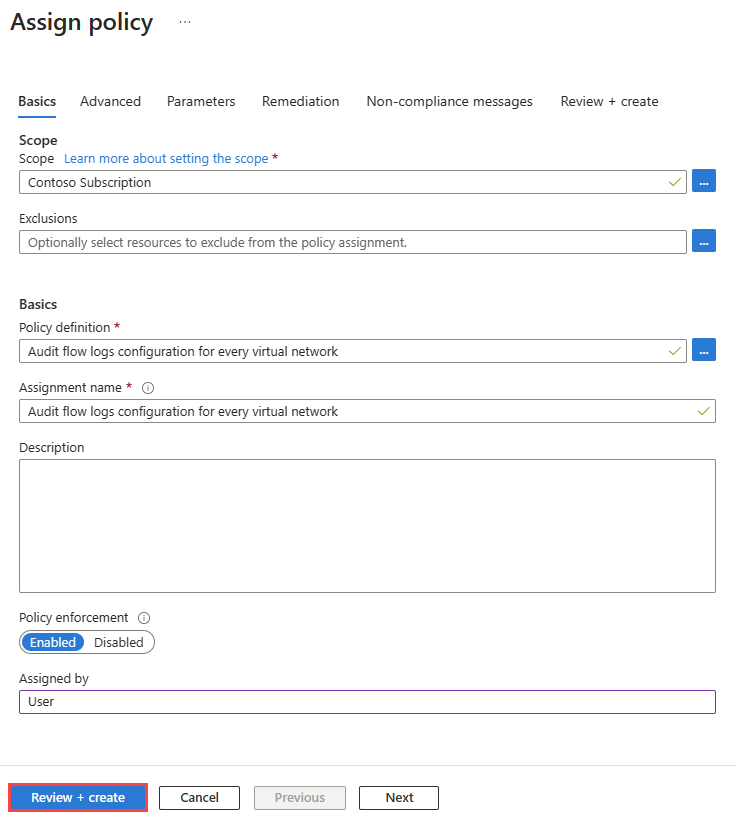

Introduza um nome em Nome da atribuição ou utilize o nome predefinido e, em seguida, introduza o seu nome em Atribuído por.

Esta política não requer parâmetros. Ele também não contém definições de função, portanto, você não precisa criar atribuições de função para a identidade gerenciada na guia Correção .

Selecione Rever + criar e, em seguida, selecione Criar.

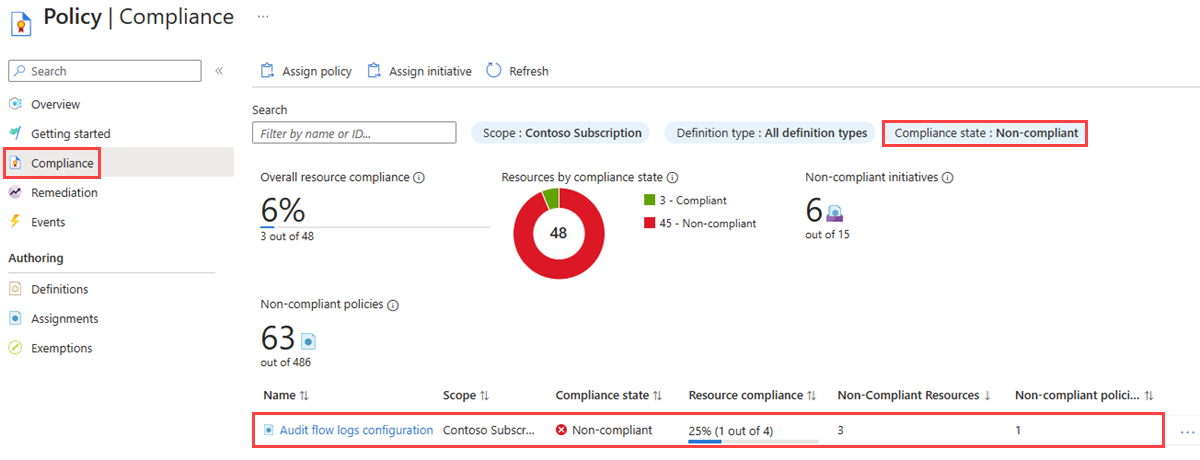

Selecione Conformidade e altere o filtro Estado de conformidade para Não compatível para listar todas as políticas não compatíveis. Procure o nome da política de auditoria que criou e, em seguida, selecione-o.

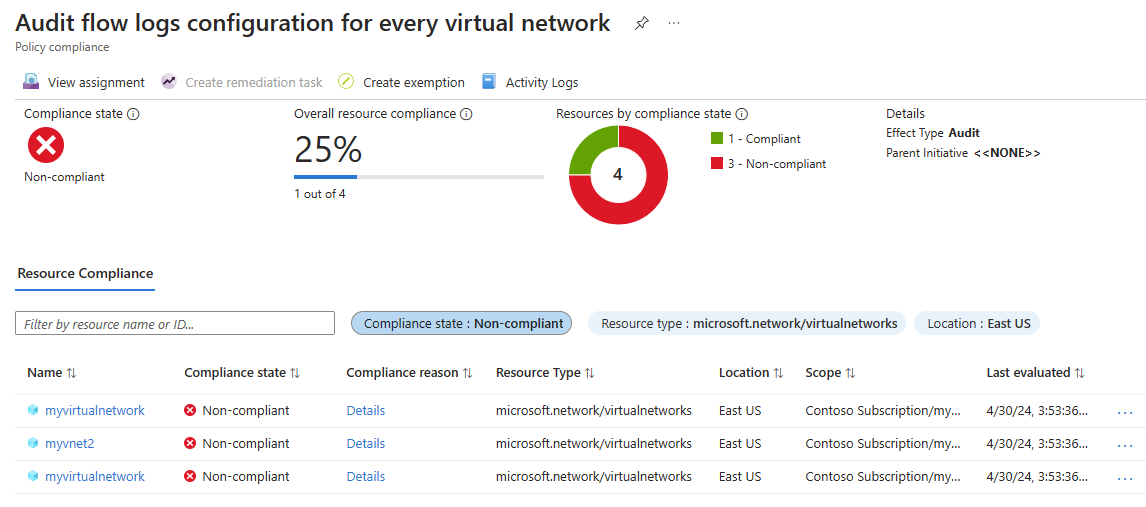

Na página de conformidade da política, altere o filtro Estado de conformidade para Não compatível para listar todas as redes virtuais não compatíveis. Neste exemplo, há três redes virtuais não compatíveis em cada quatro.

Implantar e configurar logs de fluxo de rede virtual usando uma política interna

A política Implantar um recurso de log de fluxo com rede virtual de destino verifica todas as redes virtuais existentes em um escopo verificando todos os objetos do tipo Microsoft.Network/virtualNetworksAzure Resource Manager . Em seguida, ele verifica se há logs de fluxo vinculados por meio da propriedade de log de fluxo da rede virtual. Se a propriedade não existir, a política implantará um log de fluxo.

Importante

Recomendamos desativar os logs de fluxo do grupo de segurança de rede antes de habilitar os logs de fluxo de rede virtual nas mesmas cargas de trabalho subjacentes para evitar gravação de tráfego duplicado e custos adicionais. Por exemplo, se você habilitar logs de fluxo de grupo de segurança de rede no grupo de segurança de rede de uma sub-rede, então habilitar logs de fluxo de rede virtual na mesma sub-rede ou rede virtual pai, poderá obter logs de fluxo duplicados (logs de fluxo de grupo de segurança de rede e logs de fluxo de rede virtual gerados para todas as cargas de trabalho suportadas nessa sub-rede específica).

Para atribuir a política deployIfNotExists , siga estas etapas:

Inicie sessão no portal do Azure.

Na caixa de pesquisa na parte superior do portal, insira política. Selecione Política nos resultados da pesquisa.

Selecione Atribuições e, em seguida, selecione Atribuir política.

Selecione as reticências (...) ao lado de Escopo para escolher sua assinatura do Azure que tenha as redes virtuais que você deseja verificar usando a política. Você também pode escolher o grupo de recursos que tem as redes virtuais. Depois de fazer suas seleções, selecione o botão Selecionar .

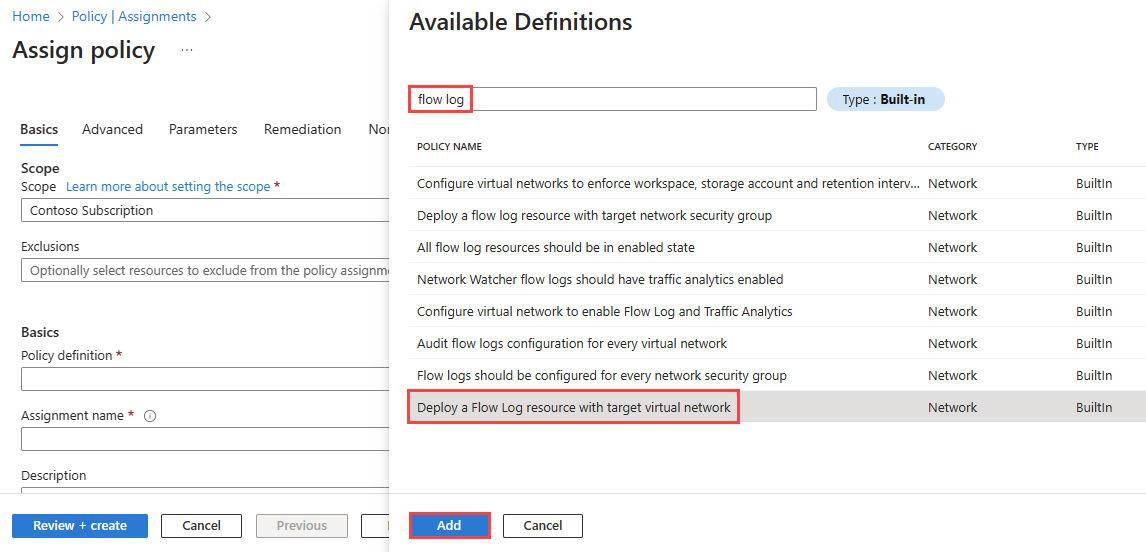

Selecione as reticências (...) ao lado de Definição de política para escolher a política interna que você deseja atribuir. Introduza o registo de fluxo na caixa de pesquisa e, em seguida, selecione o filtro incorporado. Nos resultados da pesquisa, selecione Implantar um recurso de log de fluxo com a rede virtual de destino e selecione Adicionar.

Nota

Você precisa de permissão de Colaborador ou Proprietário para usar esta política.

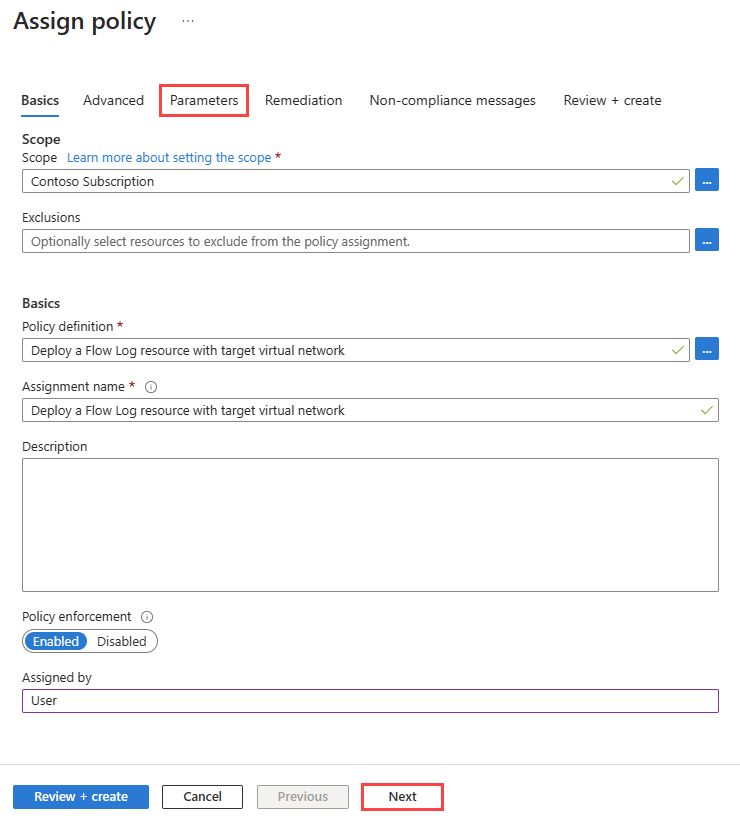

Introduza um nome em Nome da atribuição ou utilize o nome predefinido e, em seguida, introduza o seu nome em Atribuído por.

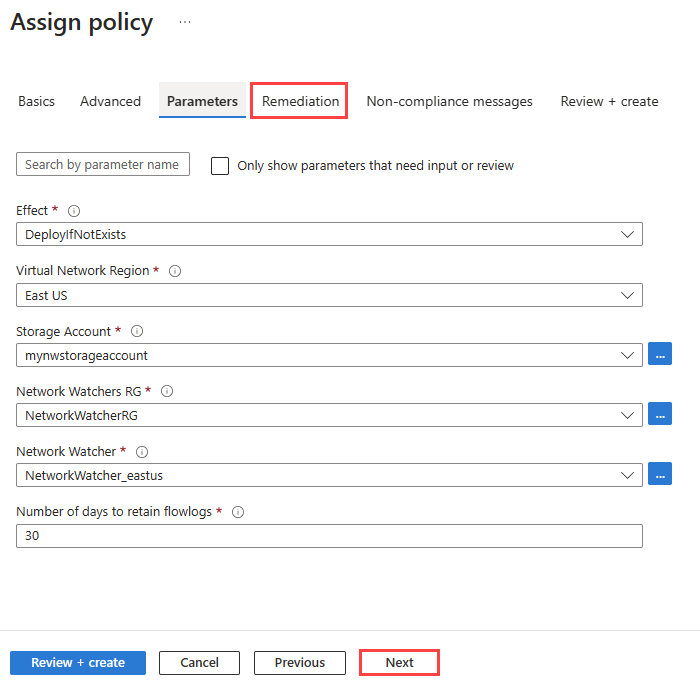

Selecione o botão Avançar duas vezes ou selecione a guia Parâmetros . Em seguida, selecione os seguintes valores:

Definição Value Efeito Selecione DeployIfNotExists para habilitar a execução da política. A outra opção disponível é: Desativado. Região de Rede Virtual Selecione a região da sua rede virtual que você está segmentando com a política. Conta de Armazenamento Selecione a conta de armazenamento. A conta de armazenamento deve estar na mesma região da rede virtual. Observador de Rede RG Selecione o grupo de recursos da sua instância do Inspetor de Rede. Os logs de fluxo criados pela política são salvos nesse grupo de recursos. Observador de rede Selecione a instância do Inspetor de Rede da região selecionada. Número de dias para reter fluxogramas Selecione o número de dias que você deseja manter os dados dos logs de fluxo na conta de armazenamento. O valor predefinido é de 30 dias. Se não quiser aplicar nenhuma política de retenção, digite 0. Selecione Avançar ou a guia Correção.

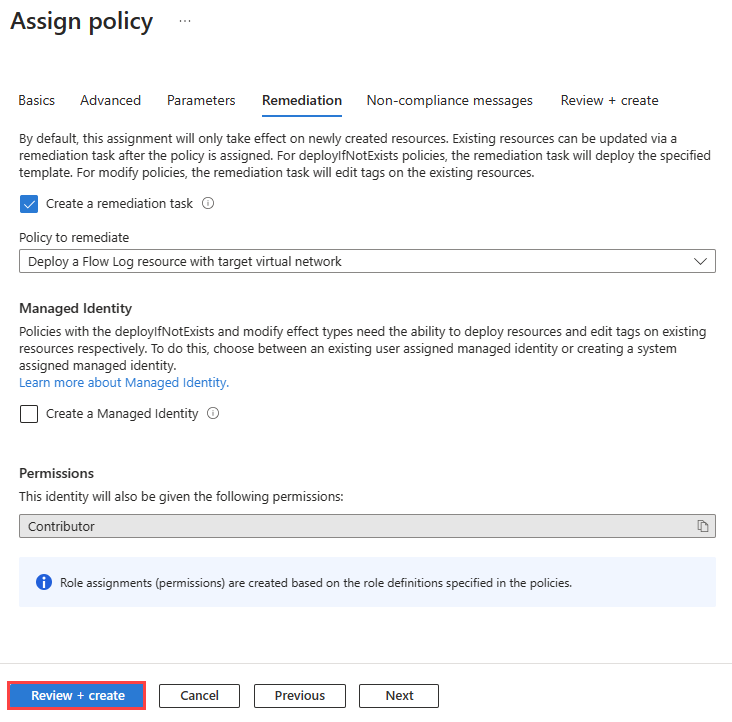

Marque a caixa de seleção Criar uma tarefa de correção.

Selecione Rever + criar e, em seguida, selecione Criar.

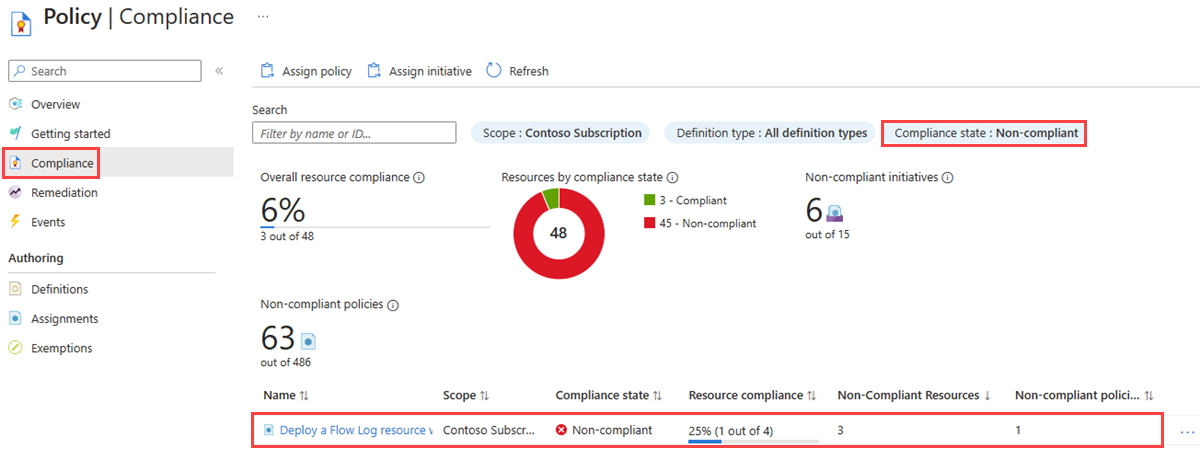

Selecione Conformidade e altere o filtro Estado de conformidade para Não compatível para listar todas as políticas não compatíveis. Procure o nome da política de implantação que você criou e selecione-o.

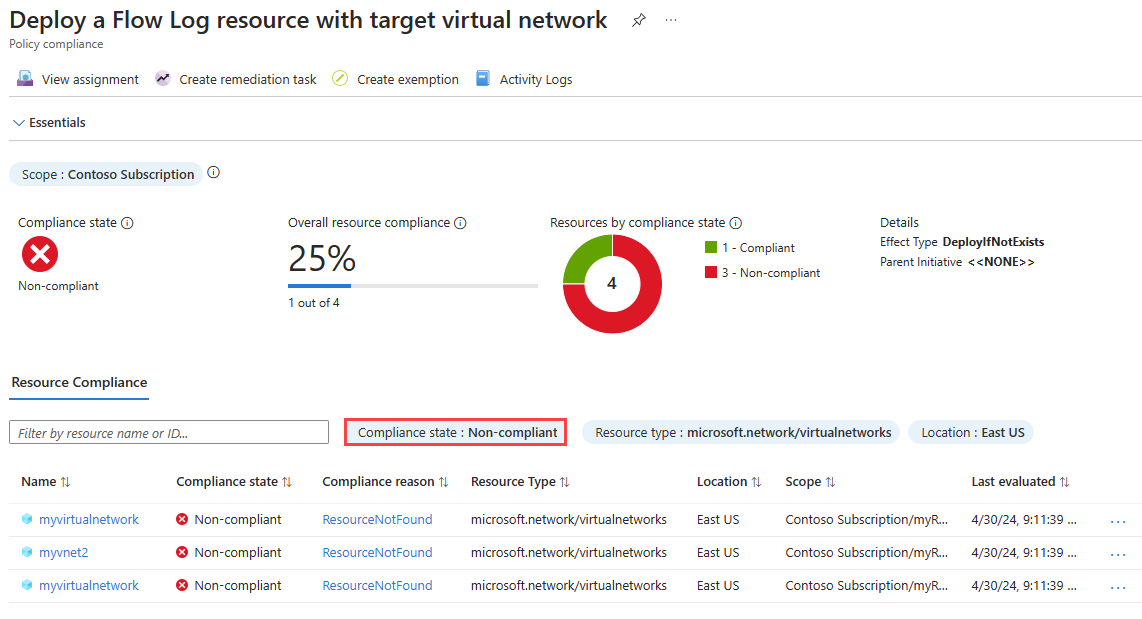

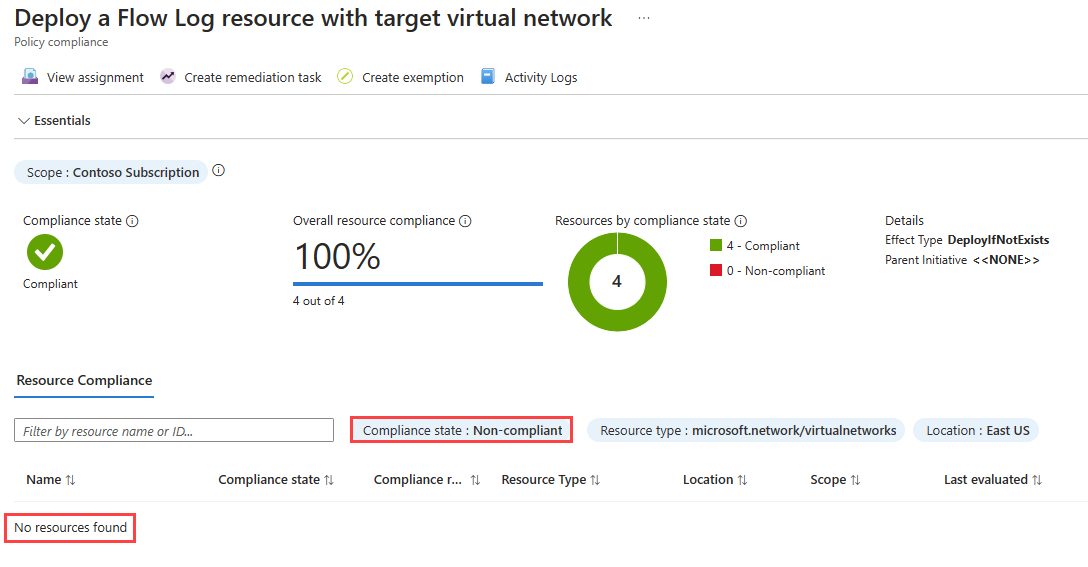

Na página de conformidade da política, altere o filtro Estado de conformidade para Não compatível para listar todas as redes virtuais não compatíveis. Neste exemplo, há três redes virtuais não compatíveis em cada quatro.

Nota

A política leva algum tempo para avaliar redes virtuais no escopo especificado e implantar logs de fluxo para as redes virtuais não compatíveis.

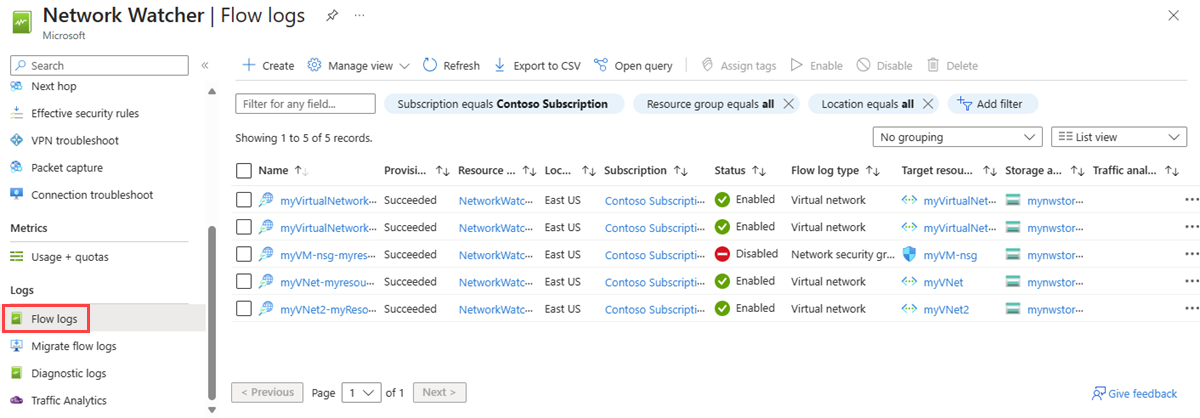

Vá para Logs de fluxo em Logs no Inspetor de Rede para ver os logs de fluxo que foram implantados pela política.

Na página de conformidade da política, verifique se todas as redes virtuais no escopo especificado estão em conformidade.

Nota

Pode levar até 24 horas para atualizar o status de conformidade de recursos na página de conformidade da Política do Azure. Para obter mais informações, consulte Compreender os resultados da avaliação.

Conteúdos relacionados

- Logs de fluxo de rede virtual.

- Gerencie logs de fluxo de rede virtual usando o portal do Azure.