Visualizar os registos do fluxo do grupo de segurança de rede com o Power BI

Importante

Em 30 de setembro de 2027, os logs de fluxo do grupo de segurança de rede (NSG) serão desativados. Como parte dessa desativação, você não poderá mais criar novos logs de fluxo do NSG a partir de 30 de junho de 2025. Recomendamos migrar para logs de fluxo de rede virtual, que superam as limitações dos logs de fluxo NSG. Após a data de desativação, a análise de tráfego habilitada com logs de fluxo NSG não será mais suportada e os recursos existentes de logs de fluxo NSG em suas assinaturas serão excluídos. No entanto, os registros de logs de fluxo do NSG não serão excluídos e continuarão a seguir suas respetivas políticas de retenção. Para obter mais informações, veja o anúncio oficial.

Os logs de fluxo do grupo de segurança de rede permitem exibir informações sobre o tráfego IP de entrada e saída em grupos de segurança de rede. Esses logs de fluxo mostram os fluxos de entrada e saída por regra, a NIC à qual o fluxo se aplica, informações de 5 tuplas sobre o fluxo (IP de origem/destino, porta de origem/destino, protocolo) e se o tráfego foi permitido ou negado.

Pode ser difícil obter informações sobre os dados de log de fluxo pesquisando manualmente os arquivos de log. Neste artigo, fornecemos uma solução para visualizar seus logs de fluxo mais recentes e saber mais sobre o tráfego em sua rede.

Aviso

As etapas a seguir funcionam com logs de fluxo versão 1. Para obter detalhes, consulte Introdução ao log de fluxo para grupos de segurança de rede. As instruções a seguir não funcionarão com a versão 2 dos arquivos de log, sem modificação.

Cenário

No cenário a seguir, conectamos a área de trabalho do Power BI à conta de armazenamento que configuramos como o coletor para nossos dados de Log de Fluxo NSG. Depois de nos conectarmos à nossa conta de armazenamento, o Power BI baixa e analisa os logs para fornecer uma representação visual do tráfego registrado pelos grupos de Segurança de Rede.

Usando os elementos visuais fornecidos no modelo, você pode examinar:

- Top Talkers

- Dados de fluxo de séries temporais por direção e decisão de regra

- Fluxos por endereço MAC da interface de rede

- Fluxos por NSG e Regra

- Fluxos por porto de destino

O modelo fornecido é editável para que você possa modificá-lo para adicionar novos dados, visuais ou editar consultas para atender às suas necessidades.

Configurar

Antes de começar, você deve ter o Log de Fluxo do grupo de segurança de rede habilitado em um ou vários grupos de segurança de rede em sua conta. Para obter instruções sobre como habilitar logs de fluxo de segurança de rede, consulte o seguinte artigo: Introdução ao log de fluxo para grupos de segurança de rede.

Você também deve ter o cliente do Power BI Desktop instalado em sua máquina e espaço livre suficiente em sua máquina para baixar e carregar os dados de log existentes em sua conta de armazenamento.

Passos

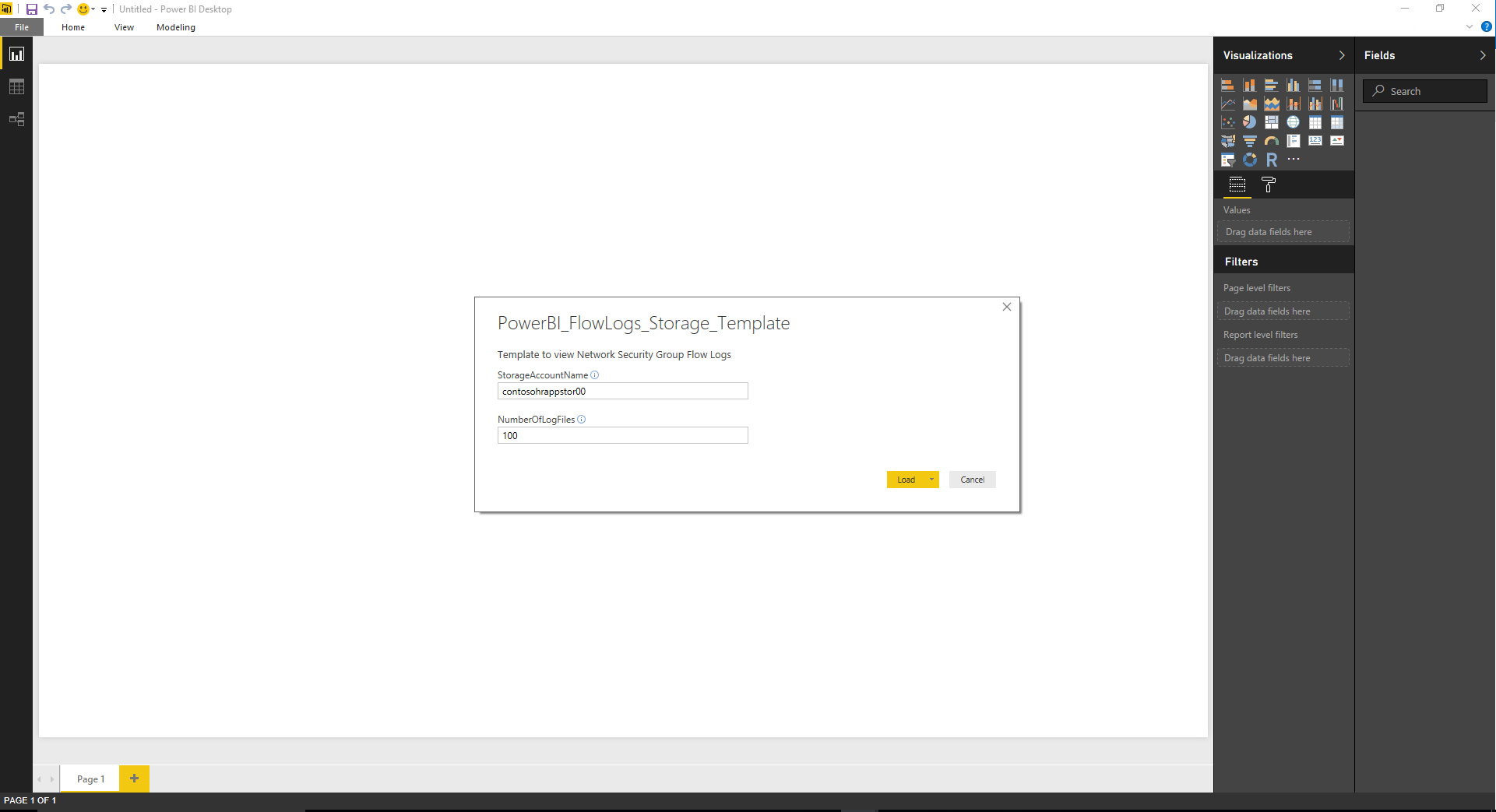

Baixe e abra o seguinte modelo do Power BI no aplicativo Power BI Desktop Modelo de logs de fluxo do Power BI Watcher do Power BI

Insira os parâmetros de consulta necessários

StorageAccountName – Especifica o nome da conta de armazenamento que contém os logs de fluxo do NSG que você deseja carregar e visualizar.

NumberOfLogFiles – Especifica o número de arquivos de log que você gostaria de baixar e visualizar no Power BI. Por exemplo, se 50 for especificado, os 50 arquivos de log mais recentes. Se tivermos 2 NSGs habilitados e configurados para enviar logs de fluxo NSG para essa conta, as últimas 25 horas de logs poderão ser visualizadas.

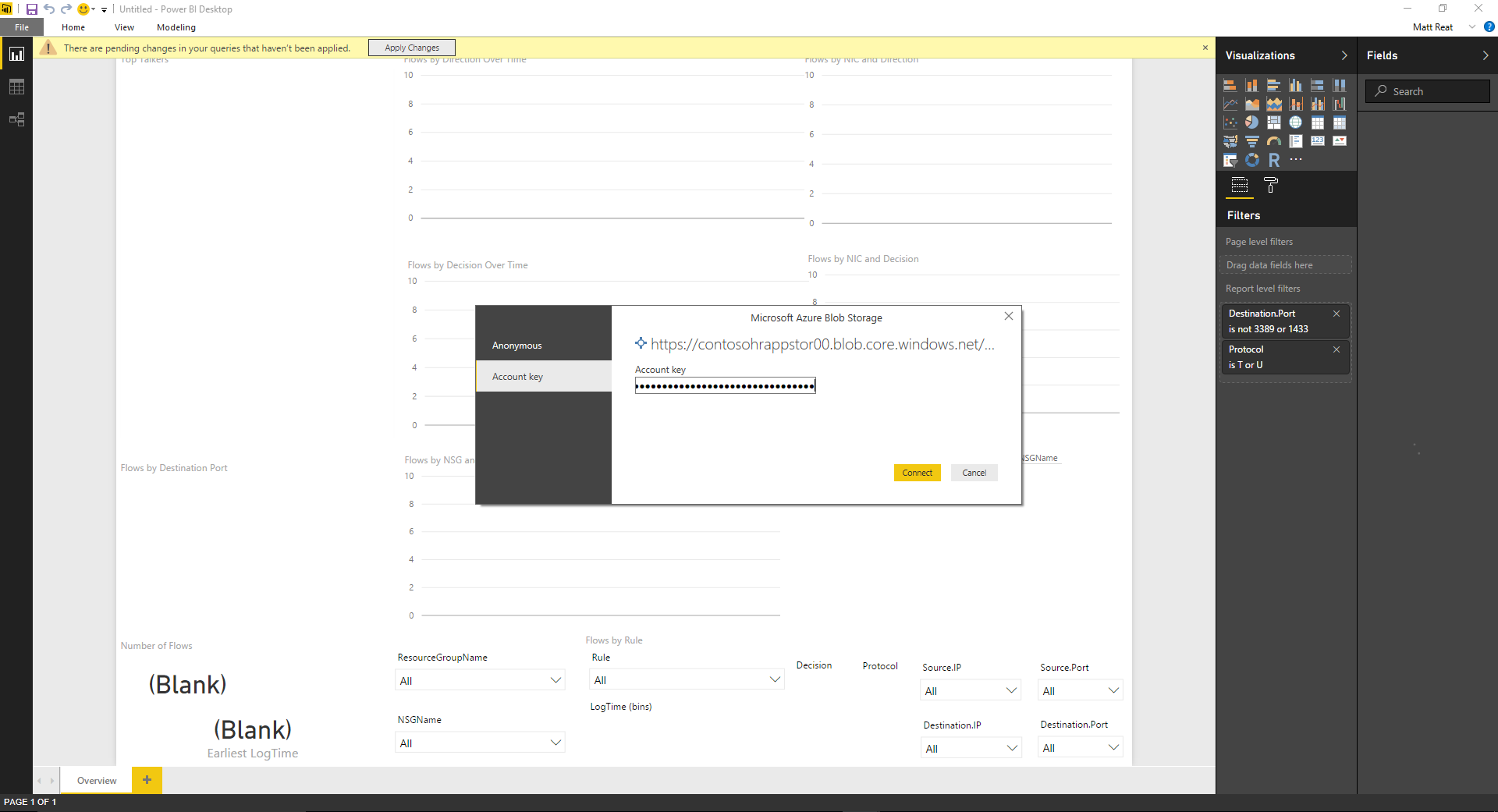

Introduza a chave de acesso da sua conta de armazenamento. Pode encontrar chaves de acesso válidas acedendo à sua conta de armazenamento no portal do Azure e selecionando Chaves de acesso em Segurança + rede. Selecione Conectar e aplique as alterações.

Seus logs são baixados e analisados e agora você pode utilizar os visuais pré-criados.

Compreender os elementos visuais

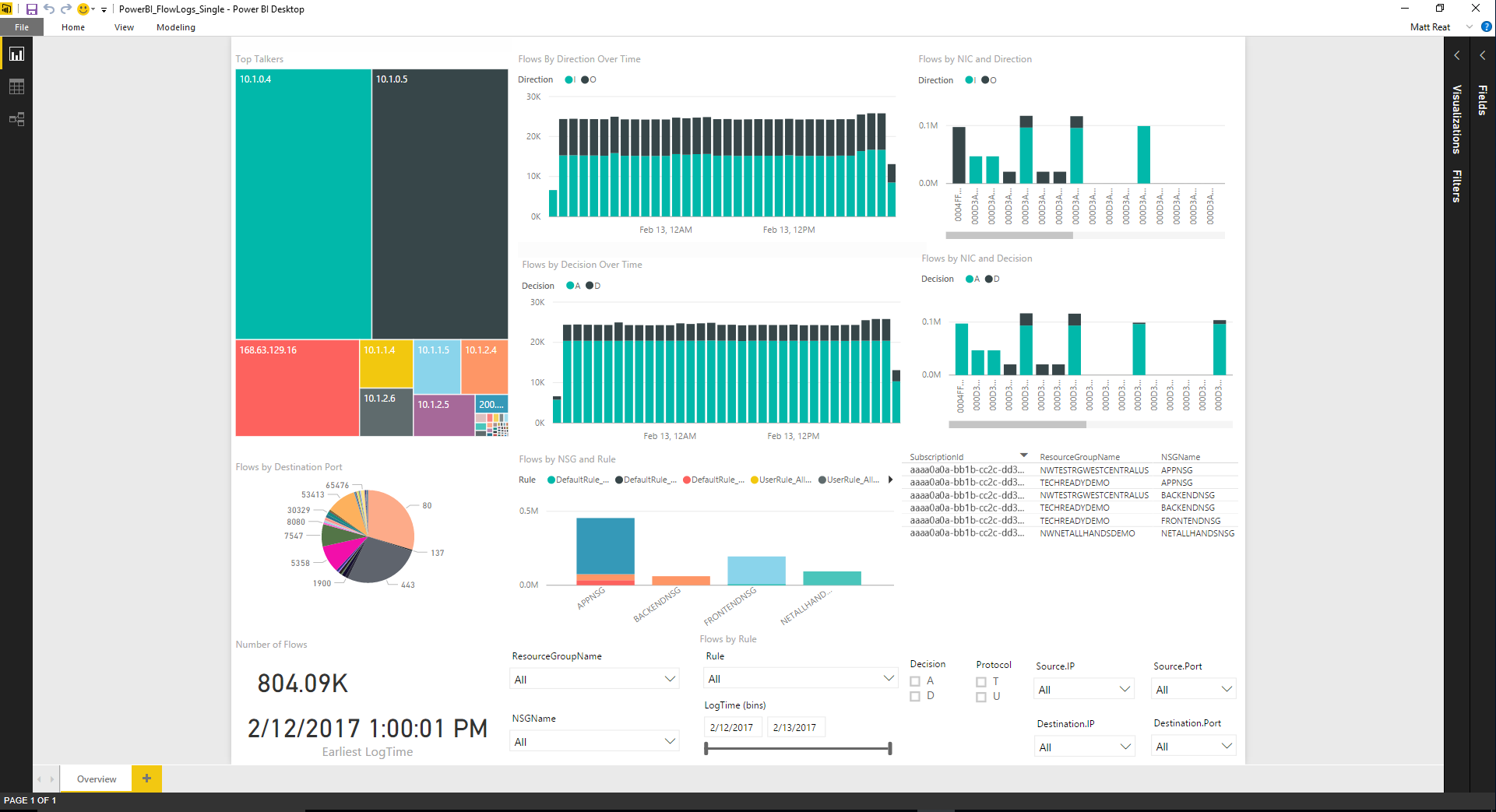

No modelo é fornecido um conjunto de elementos visuais que ajudam a entender os dados do NSG Flow Log. As imagens a seguir mostram uma amostra da aparência do painel quando preenchido com dados. Abaixo, examinamos cada visual com mais detalhes.

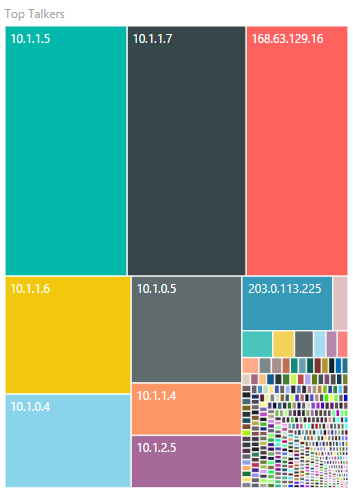

O visual Top Talkers mostra os IPs que iniciaram mais conexões durante o período especificado. O tamanho das caixas corresponde ao número relativo de conexões.

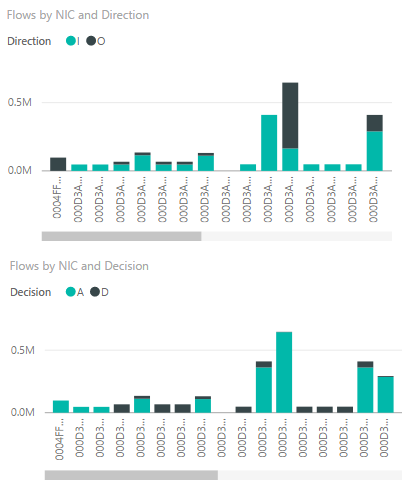

Os gráficos de séries temporais a seguir mostram o número de fluxos ao longo do período. O gráfico superior é segmentado pela direção do fluxo, e o inferior é segmentado pela decisão tomada (permitir ou negar). Com este visual, pode examinar as suas tendências de tráfego ao longo do tempo e detetar quaisquer picos ou declínios anormais no tráfego ou na segmentação do tráfego.

Os gráficos a seguir mostram os fluxos por interface de rede, com o superior segmentado pela direção do fluxo e o inferior segmentado pela decisão tomada. Com essas informações, você pode obter informações sobre quais de suas VMs se comunicaram mais em relação a outras e se o tráfego para uma VM específica está sendo permitido ou negado.

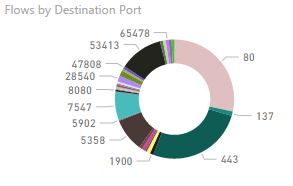

O gráfico de roda de rosca a seguir mostra um detalhamento de Fluxos por Porta de Destino. Com essas informações, você pode visualizar as portas de destino mais usadas dentro do período especificado.

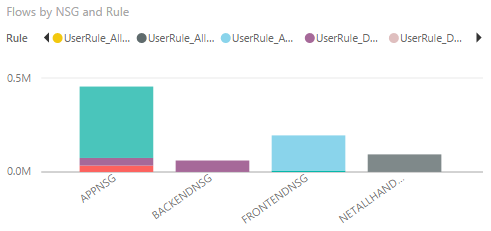

O gráfico de barras a seguir mostra o fluxo por NSG e regra. Com essas informações, você pode ver os NSGs responsáveis pela maior parte do tráfego e a divisão do tráfego em um NSG por regra.

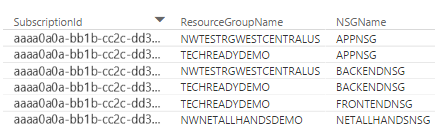

Os gráficos informativos a seguir exibem informações sobre os NSGs presentes nos logs, o número de fluxos capturados durante o período e a data do primeiro log capturado. Essas informações dão uma ideia de quais NSGs estão sendo registrados e o intervalo de datas dos fluxos.

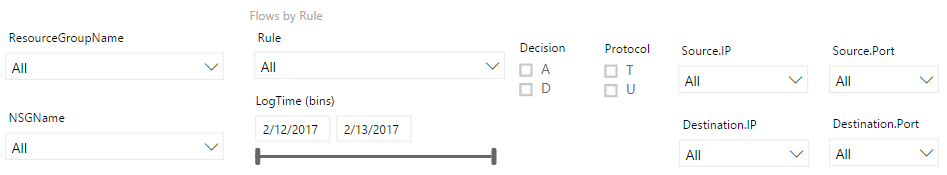

Este modelo inclui as seguintes segmentações de dados para permitir que você visualize apenas os dados em que está mais interessado. Você pode filtrar seus grupos de recursos, NSGs e regras. Você também pode filtrar informações de 5 tuplas, decisões e a hora em que o log foi gravado.

Conclusão

Mostramos neste cenário que, usando logs de fluxo do grupo de segurança de rede fornecidos pelo Network Watcher e pelo Power BI, somos capazes de visualizar e entender o tráfego. Usando o modelo fornecido, o Power BI baixa os logs diretamente do armazenamento e os processa localmente. O tempo necessário para carregar o modelo varia dependendo do número de arquivos solicitados e do tamanho total dos arquivos baixados.

Sinta-se à vontade para personalizar este modelo de acordo com as suas necessidades. Há muitas maneiras de usar o Power BI com os Logs de Fluxo do grupo de segurança de rede.

Notas

Por padrão, os logs são armazenados em

https://{storageAccountName}.blob.core.windows.net/insights-logs-networksecuritygroupflowevent/- Se existirem outros dados em outro diretório, as consultas para extrair e processar os dados devem ser modificadas.

O modelo fornecido não é recomendado para uso com mais de 1 GB de logs.

Se você tiver uma grande quantidade de logs, recomendamos que investigue uma solução usando outro armazenamento de dados, como o Data Lake ou o SQL Server.

Próximos passos

Saiba como visualizar seus logs de fluxo NSG com o Elastic Stack visitando Visualizar logs de fluxo NSG do Azure Network Watcher usando ferramentas de código aberto