Configurar o espelhamento de tráfego ERSPAN (legado) com um switch Cisco

Este artigo é um de uma série de artigos que descrevem o caminho de implantação para monitoramento de OT com o Microsoft Defender for IoT.

Este artigo fornece orientação de alto nível para configurar o espelhamento de tráfego do analisador de porta comutada remota encapsulada (ERSPAN) para um switch Cisco.

Recomendamos usar seu roteador de recebimento como o destino do túnel de encapsulamento de roteamento genérico (GRE).

Pré-requisitos

Antes de começar, certifique-se de entender seu plano de monitoramento de rede com o Defender for IoT e as portas SPAN que deseja configurar.

Para obter mais informações, consulte Métodos de espelhamento de tráfego para monitoramento de OT.

Configurar o switch Cisco

O código a seguir mostra uma saída de exemplo ifconfig para ERSPAN configurada em um switch Cisco:

monitor session 1 type erspan-source

description ERSPAN to D4IoT

erspan-id 32 # required, # between 1-1023

vrf default # required

destination ip 172.1.2.3 # IP address of destination

source interface port-channel1 both # Port(s) to be sniffed

filter vlan 1 # limit VLAN(s) (optional)

no shut # enable

monitor erspan origin ip-address 172.1.2.1 global

Para obter mais informações, consulte Referência de comando CLI de sensores de rede OT.

Validar o espelhamento de tráfego

Depois de configurar o espelhamento de tráfego, tente receber uma amostra de tráfego gravado (arquivo PCAP) do SPAN do switch ou da porta espelhada.

Um arquivo PCAP de exemplo irá ajudá-lo a:

- Validar a configuração do switch

- Confirme se o tráfego que passa pelo seu comutador é relevante para a monitorização

- Identificar a largura de banda e um número estimado de dispositivos detetados pelo switch

Use um aplicativo analisador de protocolo de rede, como o Wireshark, para gravar um arquivo PCAP de amostra por alguns minutos. Por exemplo, conecte um laptop a uma porta onde você configurou o monitoramento de tráfego.

Verifique se os pacotes Unicast estão presentes no tráfego de gravação. Tráfego unicast é o tráfego enviado de endereço para outro.

Se a maior parte do tráfego for de mensagens ARP, sua configuração de espelhamento de tráfego não está correta.

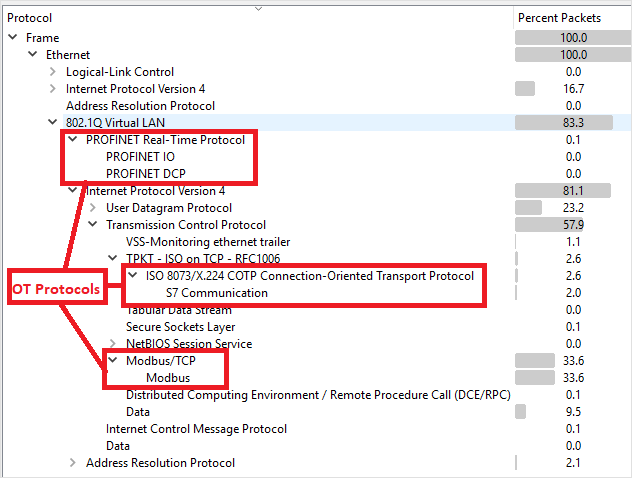

Verifique se seus protocolos OT estão presentes no tráfego analisado.

Por exemplo:

Configurar ERSPAN herdado na CLI

Importante

Não recomendamos o uso de versões herdadas do software, pois isso pode causar problemas de segurança para o seu sistema. Se você ainda estiver usando a versão herdada, o usuário precisará executar comandos específicos da CLI discutidos nesta seção.

Configurar a instalação através da CLI

Use este procedimento para definir as seguintes configurações iniciais de configuração via CLI:

- Iniciar sessão na consola do sensor e definir uma nova palavra-passe de utilizador administrador

- Definição de detalhes de rede para o seu sensor

- Definindo as interfaces que você deseja monitorar

Legado da CLI

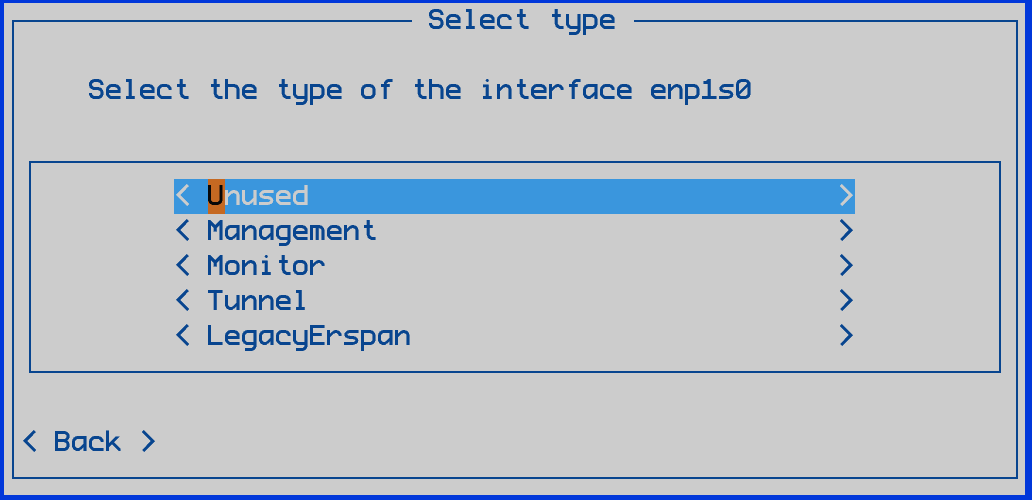

Para configurar uma interface de encapsulamento ERSPAN herdada na CLI, você precisa usar uma linha de código adaptada. Esse código garante que a opção ERSPAN herdada esteja disponível no assistente de configuração do sensor CLI.

Um novo ERPSAN herdado só pode ser configurado se você tiver uma interface existente configurada.

Para configurar o ERSPAN herdado:

Faça login no seu sensor usando uma interface CLI com um usuário cyberx ou administrador.

Escreva

ERSPAN=1 python3 -m cyberx.config.configure.

Selecione LegacyErspan e atribua uma interface.

Selecione Guardar.