Redefinição de PIN

Este artigo descreve como o serviço de reposição de PIN da Microsoft permite que os seus utilizadores recuperem um PIN Windows Hello para Empresas esquecido e como configurá-lo.

Visão geral

Windows Hello para Empresas fornece a capacidade de os utilizadores reporem PINs esquecidos. Existem duas formas de reposição do PIN:

- Reposição destrutiva do PIN: o PIN existente do utilizador e as credenciais subjacentes, incluindo quaisquer chaves ou certificados adicionados ao respetivo contentor de Windows Hello, são eliminados do cliente e é aprovisionada uma nova chave de início de sessão e PIN. A reposição destrutiva do PIN é a opção predefinida e não requer configuração.

- Reposição não destrutiva do PIN: o contentor e as chaves Windows Hello para Empresas do utilizador são preservados, mas o PIN do utilizador que utiliza para autorizar a utilização da chave é alterado. Para uma reposição não estruturativa do PIN, tem de implementar o serviço de reposição do PIN da Microsoft e configurar a política dos clientes para ativar a funcionalidade de recuperação do PIN .

Como funciona a reposição não estruturativa do PIN

Requisitos:

- Implementações híbridas ou apenas na cloud Windows Hello para Empresas

- Edições Windows Enterprise, Education e Pro. Não existe nenhum requisito de licenciamento para esta funcionalidade

Quando a reposição não estruturativa do PIN está ativada num cliente, é gerada localmente uma chave AES de 256 bits . A chave é adicionada ao contentor Windows Hello para Empresas de um utilizador e às chaves como protetor de reposição do PIN. Este protetor de reposição de PIN é encriptado com uma chave pública obtida do serviço de reposição do PIN da Microsoft e, em seguida, armazenada no cliente para utilização posterior durante a reposição do PIN. Depois de um utilizador iniciar uma reposição do PIN, concluir a autenticação e a autenticação multifator para Microsoft Entra ID, o protetor de reposição de PIN encriptado é enviado para o serviço de reposição do PIN da Microsoft, desencriptado e devolvido ao cliente. O protetor de reposição de PIN desencriptado é utilizado para alterar o PIN utilizado para autorizar Windows Hello para Empresas chaves e, em seguida, é limpo da memória.

Ao utilizar Política de Grupo, Microsoft Intune ou uma solução de MDM compatível, pode configurar dispositivos Windows para utilizar em segurança o serviço de reposição do PIN da Microsoft, o que permite aos utilizadores repor o PIN esquecido sem necessidade de reinscrição.

A tabela seguinte compara a reposição de PIN destrutiva e não estruturativa:

| Categoria | Reposição destrutiva do PIN | Reposição não estruturativa do PIN |

|---|---|---|

| Funcionalidade | O PIN existente do utilizador e as credenciais subjacentes, incluindo quaisquer chaves ou certificados adicionados ao contentor de Windows Hello, são eliminados do cliente e é aprovisionada uma nova chave de início de sessão e PIN. | Tem de implementar o serviço de reposição do PIN da Microsoft e a política de cliente para ativar a funcionalidade de recuperação do PIN. Durante uma reposição não estruturativa do PIN, as chaves e o contentor de Windows Hello para Empresas do utilizador são preservados, mas o PIN do utilizador que utiliza para autorizar a utilização da chave é alterado. |

| Microsoft Entra aderido | Fidedignidade do Certificado, Fidedignidade da Chave e confiança do Kerberos na cloud | Fidedignidade do Certificado, Fidedignidade da Chave e confiança do Kerberos na cloud |

| Microsoft Entra associado híbrido | A confiança do Cert Trust e do Kerberos na cloud para ambas as definições e acima do bloqueio suportam a reposição destrutiva do PIN. A Fidedignidade da Chave não suporta esta opção acima do ecrã de bloqueio. Isto deve-se ao atraso de sincronização entre quando um utilizador aprovisiona a respetiva credencial de Windows Hello para Empresas e pode utilizá-la para iniciar sessão. Suporta a partir da página de definições e os utilizadores têm de ter uma conectividade de rede empresarial ao DC. | A Confiança do Certificado, a Fidedignidade da Chave e a confiança do Kerberos na cloud para ambas as definições e acima do bloqueio suportam a reposição não estruturativa do PIN. Não é necessária nenhuma ligação de rede para o DC. |

| No Local | Se o AD FS for utilizado para implementações no local, os utilizadores têm de ter uma conectividade de rede empresarial aos serviços de federação. | O serviço de reposição de PIN baseia-se em identidades Microsoft Entra, pelo que só está disponível para Microsoft Entra dispositivos associados híbridos e Microsoft Entra associados. |

| Configuração adicional necessária | Suportado por predefinição e não requer configuração | Implemente o serviço de reposição de PIN da Microsoft e a política de cliente para ativar a funcionalidade de recuperação do PIN. |

| MSA/Enterprise | MSA e Enterprise | Apenas para empresas. |

Ativar o Serviço de Reposição de PIN da Microsoft no inquilino do Microsoft Entra

Antes de poder utilizar a reposição não estruturativa do PIN, tem de registar duas aplicações no seu inquilino do Microsoft Entra:

- Produção do Serviço de Reposição de Pin da Microsoft

- Microsoft Pin Reset Client Production

Para registar as aplicações, siga estes passos:

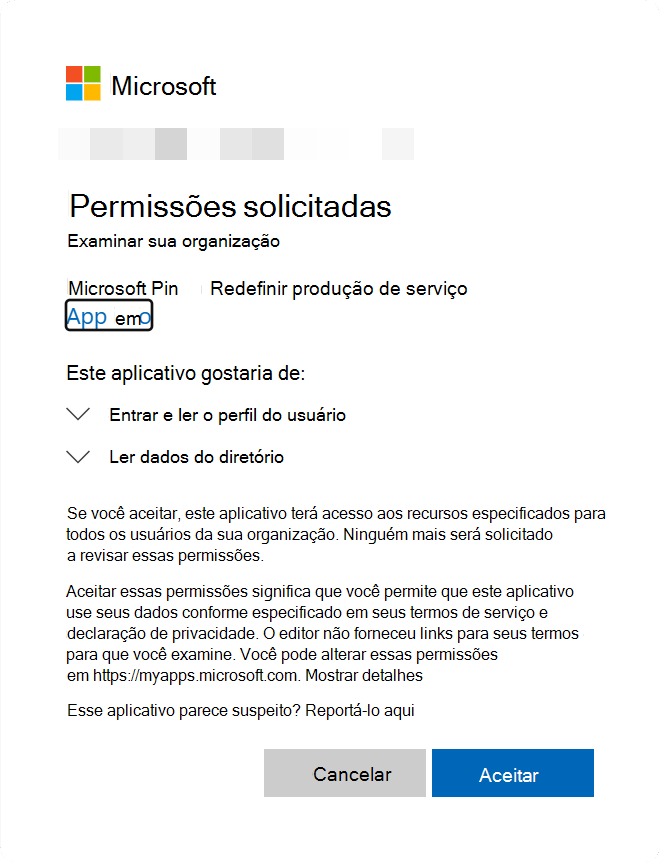

- Aceda ao site microsoft PIN Reset Service Production e inicie sessão como, pelo menos , um Administrador de Aplicações. Reveja as permissões pedidas pela aplicação Microsoft Pin Reset Service Production e selecione Aceitar para dar consentimento à aplicação para aceder à sua organização

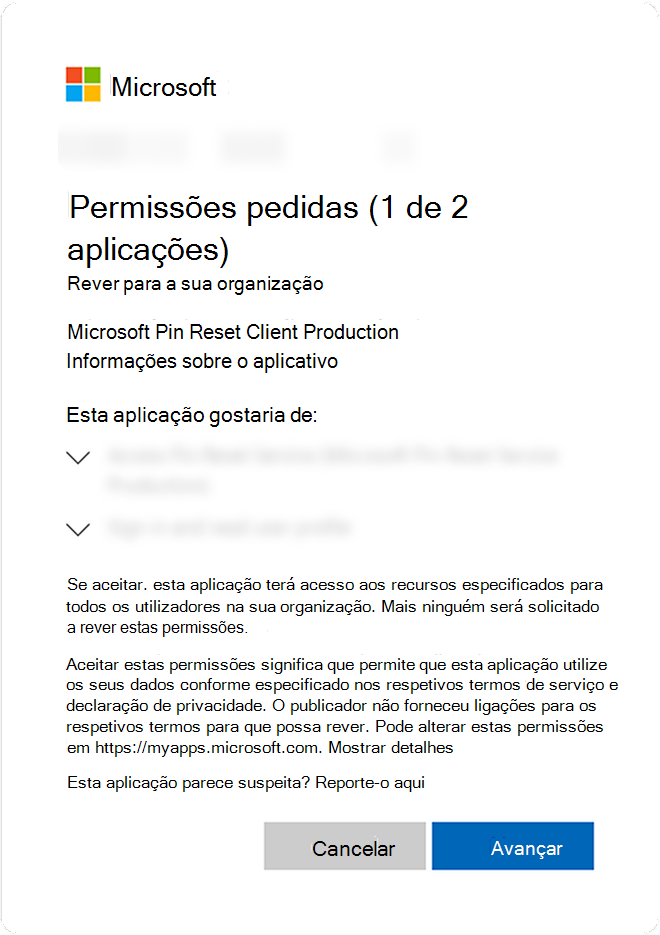

- Aceda ao site microsoft PIN Reset Client Production e inicie sessão como, pelo menos , um Administrador de Aplicações. Reveja as permissões pedidas pela aplicação Microsoft Pin Reset Client Production e selecione Seguinte.

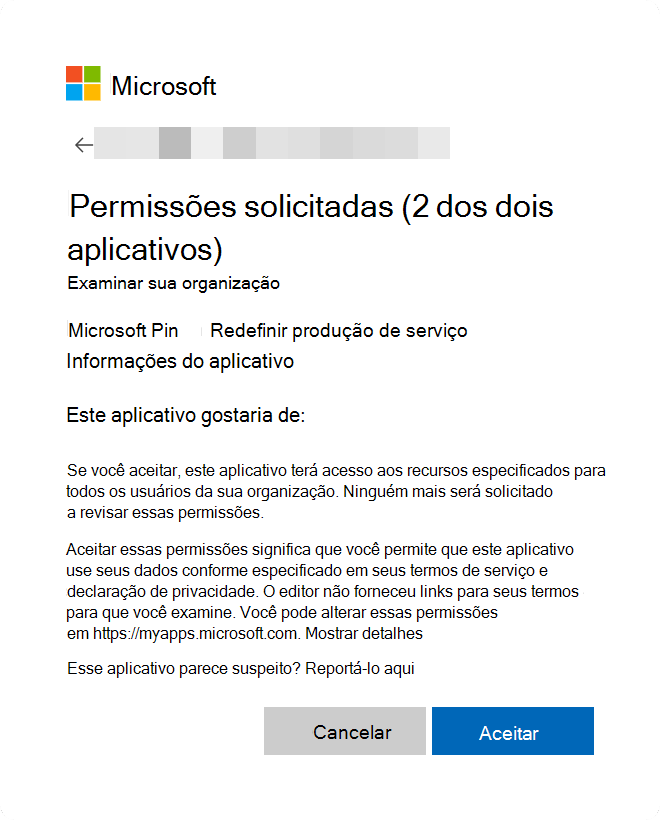

- Reveja as permissões pedidas pela aplicação Microsoft Pin Reset Service Production e selecione Aceitar para confirmar o consentimento de ambas as aplicações para aceder à sua organização.

Observação

Após a aceitação, a página de redirecionamento mostrará uma página em branco. Este é um comportamento conhecido.

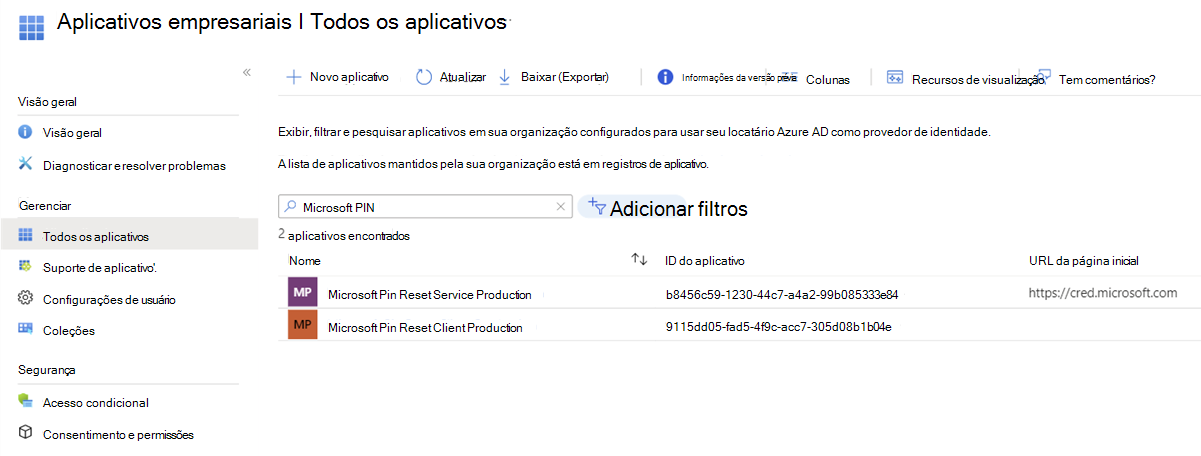

Confirme que os dois principais de serviço de Reposição de PIN estão registados no seu inquilino

- Iniciar sessão no centro de administração do Microsoft Entra Manager

- Selecionar aplicações empresariais > Microsoft Entra ID > Aplicações

- Pesquise pelo nome da aplicação "PIN da Microsoft" e verifique se a Produção do Serviço de Reposição de Pin da Microsoft e a Produção de Cliente de Reposição de Pin da Microsoft estão na

Ativar a recuperação do PIN nos clientes

Para ativar a recuperação do PIN nos clientes, pode utilizar:

- Microsoft Intune/MDM

- Política de grupo

As instruções seguintes fornecem detalhes sobre como configurar os seus dispositivos. Selecione a opção mais adequada às suas necessidades.

Para configurar dispositivos com Microsoft Intune, crie uma política de catálogo de Definições e utilize as seguintes definições:

| Categoria | Nome da configuração | Valor |

|---|---|---|

| Windows Hello Para Empresas | Ativar Recuperação de Pin | True |

Atribua a política a um grupo que contém como membros os dispositivos ou utilizadores que pretende configurar.

Observação

Também pode configurar a recuperação do PIN a partir do painel segurança do Ponto final:

- Iniciar sessão no centro de administração do Microsoft Intune

- Selecione Endpoint security > Proteção da conta > Criar Política

Em alternativa, pode configurar dispositivos com uma política personalizada com o PassportForWork CSP.

| OMA-URI | Tipo de dados | Valor |

|---|---|---|

./Vendor/MSFT/Policy/PassportForWork/

TenantId/Policies/EnablePinRecovery |

Booliano | True |

Observação

Tem de substituir TenantId pelo identificador do seu inquilino Microsoft Entra. Para procurar o ID de Inquilino, consulte Como localizar o seu ID de inquilino Microsoft Entra ou experimente o seguinte, garantindo que inicia sessão com a conta da sua organização::

GET https://graph.microsoft.com/v1.0/organization?$select=id

Confirme que a política de Recuperação de PIN é imposta nos dispositivos

A configuração da reposição do PIN pode ser visualizada ao executar dsregcmd /status a partir da linha de comandos. Este estado pode ser encontrado na saída na secção estado do utilizador como o item de linha CanReset . Se CanReset reporta como DestructiveOnly, apenas a reposição destrutiva do PIN está ativada. Se CanReset reporta DestructiveAndNonDestructive, a reposição não estruturativa do PIN está ativada.

Saída do estado do utilizador de exemplo para reposição destrutiva do PIN

+----------------------------------------------------------------------+

| User State |

+----------------------------------------------------------------------+

NgcSet : YES

NgcKeyId : {FA0DB076-A5D7-4844-82D8-50A2FB42EC7B}

CanReset : DestructiveOnly

WorkplaceJoined : NO

WamDefaultSet : YES

WamDefaultAuthority : organizations

WamDefaultId : https://login.microsoft.com

WamDefaultGUID : { B16898C6-A148-4967-9171-64D755DA8520 } (AzureAd)

+----------------------------------------------------------------------+

Saída do estado do utilizador de exemplo para reposição não destrutiva do PIN

+----------------------------------------------------------------------+

| User State |

+----------------------------------------------------------------------+

NgcSet : YES

NgcKeyId : {FA0DB076-A5D7-4844-82D8-50A2FB42EC7B}

CanReset : DestructiveAndNonDestructive

WorkplaceJoined : NO

WamDefaultSet : YES

WamDefaultAuthority : organizations

WamDefaultId : https://login.microsoft.com

WamDefaultGUID : { B16898C6-A148-4967-9171-64D755DA8520 } (AzureAd)

+----------------------------------------------------------------------+

Configurar URLs permitidos para fornecedores de identidade federados em dispositivos associados Microsoft Entra

Aplica-se a: Microsoft Entra dispositivos associados

A reposição do PIN em dispositivos associados Microsoft Entra utiliza um fluxo chamado início de sessão na Web para autenticar os utilizadores no ecrã de bloqueio. O início de sessão na Web só permite a navegação para domínios específicos. Se o início de sessão na Web tentar navegar para um domínio que não é permitido, apresenta uma página com a mensagem de erro: De momento, não é possível abrir essa página.

Se tiver um ambiente federado e a autenticação for processada através do AD FS ou de um fornecedor de identidade que não seja da Microsoft, tem de configurar os seus dispositivos com uma política para permitir uma lista de domínios que podem ser alcançados durante os fluxos de reposição do PIN. Quando definida, garante que as páginas de autenticação desse fornecedor de identidade podem ser utilizadas durante Microsoft Entra reposição do PIN associado.

Para configurar dispositivos com Microsoft Intune, crie uma política de catálogo de Definições e utilize as seguintes definições:

| Categoria | Nome da configuração | Valor |

|---|---|---|

| Authentication | Configurar URLs Permitidos de Início de Sessão na Web | Forneça uma lista delimitada por ponto e vírgula de domínios necessários para autenticação durante o cenário de reposição do PIN. Um valor de exemplo seria signin.contoso.com; portal.contoso.com |

Atribua a política a um grupo que contém como membros os dispositivos ou utilizadores que pretende configurar.

Em alternativa, pode configurar dispositivos com uma política personalizada com o CSP de Política.

| Configuração |

|---|

./Vendor/MSFT/Policy/Config/Authentication/ConfigureWebSignInAllowedUrls |

Observação

Para Azure Governamental, existe um problema conhecido com a reposição do PIN em dispositivos associados Microsoft Entra a falhar. Quando o utilizador tenta iniciar a reposição do PIN, a IU de reposição do PIN mostra uma página de erro a indicar "Não é possível abrir essa página neste momento". A política ConfigureWebSignInAllowedUrls pode ser utilizada para resolver este problema. Se estiver a ter este problema e estiver a utilizar a cloud do Azure US Government, defina login.microsoftonline.us como o valor da política ConfigureWebSignInAllowedUrls.

Experiência do usuário

Os cenários de reposição destrutiva e não estruturativa do PIN utilizam os mesmos passos para iniciar uma reposição do PIN. Se os utilizadores se esquecerem dos PINs, mas tiverem um método de início de sessão alternativo, podem navegar para Opções de início de sessão em Definições e iniciar uma reposição do PIN a partir das opções de PIN. Se os utilizadores não tiverem uma forma alternativa de iniciar sessão nos respetivos dispositivos, a reposição do PIN também pode ser iniciada a partir do ecrã de bloqueio do Windows com o fornecedor de credenciais de PIN. Os utilizadores têm de autenticar e concluir a autenticação multifator para repor o PIN. Após a conclusão da reposição do PIN, os utilizadores podem iniciar sessão com o novo PIN.

Importante

Para Microsoft Entra dispositivos associados híbridos, os utilizadores têm de ter conectividade de rede empresarial aos controladores de domínio para concluir a reposição destrutiva do PIN. Se o AD FS estiver a ser utilizado para a confiança de certificados ou apenas para implementações no local, os utilizadores também têm de ter conectividade de rede empresarial aos serviços de federação para repor o PIN.

Redefinir PIN em Configurações

- Iniciar sessão no Windows 10 com uma credencial alternativa

- Abrir as opções de Início de Sessão de Contas > de Definições >

- Selecione PIN (Windows Hello) > Esqueci-me do PIN e siga as instruções

Repor o PIN a partir do ecrã de bloqueio

Para Microsoft Entra dispositivos associados:

- Se o fornecedor de credenciais de PIN não estiver selecionado, expanda a ligação Opções de início de sessão e selecione o ícone do teclado PIN

- Selecione Esqueci-me do PIN no fornecedor de credenciais do PIN

- Selecione uma opção de autenticação na lista de opções apresentadas. Esta lista baseia-se nos diferentes métodos de autenticação ativados no seu inquilino (como Palavra-passe, PIN, Chave de segurança)

- Siga as instruções fornecidas pelo processo de provisionamento

- Quando terminar, desbloqueie o ambiente de trabalho com o PIN criado recentemente

Para Microsoft Entra dispositivos associados híbridos:

- Se o fornecedor de credenciais de PIN não estiver selecionado, expanda a ligação Opções de início de sessão e selecione o ícone do teclado PIN

- Selecione Esqueci-me do PIN no fornecedor de credenciais do PIN

- Introduza a sua palavra-passe e prima Enter

- Siga as instruções fornecidas pelo processo de provisionamento

- Quando terminar, desbloqueie o ambiente de trabalho com o PIN criado recentemente

Observação

A fidedignidade chave em dispositivos associados híbridos Microsoft Entra não suporta a reposição destrutiva do PIN acima do Ecrã de Bloqueio. Isto deve-se ao atraso de sincronização entre quando um utilizador aprovisiona a respetiva credencial de Windows Hello para Empresas e pode utilizá-la para iniciar sessão. Para este modelo de implementação, tem de implementar a reposição não destrutiva do PIN para que a reposição do PIN de bloqueio acima funcione.

Poderá constatar que a reposição do PIN a partir das Definições só funciona após o início de sessão. Além disso, a função de reposição do PIN do ecrã de bloqueio não funciona se tiver alguma limitação correspondente da reposição personalizada de palavra-passe a partir do ecrã de bloqueio. Para obter mais informações, consulte Ativar Microsoft Entra reposição personalizada de palavra-passe no ecrã de início de sessão do Windows.