Habilitar registro em log e diagnóstico de DNS

Saiba como habilitar eventos de log, auditoria e análise de DNS aprimorados para a função de servidor DNS no Windows Server. O log e o diagnóstico de DNS fornecem informações detalhadas sobre operações de servidor DNS, incluindo alterações de zona, atualizações dinâmicas e operações DNSSEC. O registro em log e o diagnóstico de DNS podem ajudá-lo a monitorar o desempenho do servidor DNS, solucionar problemas de DNS e acompanhar a atividade do servidor DNS.

Pré-requisitos

Antes de ativar o registro em log de DNS e o diagnóstico, verifique se você tem o seguinte:

Um Windows Server com a função de servidor DNS instalada, incluindo as RSAT (Ferramentas de Administração de Servidor Remoto) do DNS.

Privilégios administrativos no servidor.

Uma compreensão básica das operações do servidor DNS.

Exibir logs do servidor DNS

Os logs de auditoria DNS são habilitados por padrão e não afetam significativamente o desempenho do servidor DNS. Os eventos de auditoria do servidor DNS permitem o controle de alterações no servidor DNS. Um evento de auditoria é registrado sempre que as configurações de registro de servidor, zona ou recurso são alteradas. Os eventos de auditoria incluem eventos operacionais, como atualizações dinâmicas, transferências de zona e assinatura de zona DNSSEC e desassignação. Para exibir logs de servidor DNS:

Selecione o botão Iniciar, digite Visualizador de eventos e abra Visualizador de eventos na lista de melhores correspondências.

No Visualizador de Eventos, navegue até Aplicativos e Serviços > Logs > Microsoft > Windows > DNS-Server.

Selecione Auditoria no painel de navegação para exibir os logs de auditoria de DNS.

Eventos de auditoria

A tabela a seguir resume os eventos de auditoria do servidor DNS.

| ID do evento | Tipo | Categoria | Nível | Texto do evento |

|---|---|---|---|---|

| 513 | Zone delete |

Operações de zona | Informativo | The zone %1 was deleted. |

| 514 | Zone updated |

Operações de zona | Informativo | The zone %1 was updated. The %2 setting has been set to %3. |

| 515 | Record create |

Operações de zona | Informativo | A resource record of type %1, name %2, TTL %3 and RDATA %5 was created in scope %7 of zone %6. |

| 516 | Record delete |

Operações de zona | Informativo | A resource record of type %1, name %2 and RDATA %5 was deleted from scope %7 of zone %6. |

| 517 | RRSET delete |

Operações de zona | Informativo | All resource records of type %1, name %2 were deleted from scope %4 of zone %3. |

| 518 | Node delete |

Operações de zona | Informativo | All resource records at Node name %1 were deleted from scope %3 of zone %2. |

| 519 | Record create - dynamic update |

Atualização dinâmica | Informativo | A resource record of type %1, name %2, TTL %3 and RDATA %5 was created in scope %7 of zone %6 via dynamic update from IP Address %8. |

| 520 | Record delete - dynamic update |

Atualização dinâmica | Informativo | A resource record of type %1, name %2 and RDATA %5 was deleted from scope %7 of zone %6 via dynamic update from IP Address %8. |

| 521 | Record scavenge |

Envelhecimento | Informativo | A resource record of type %1, name %2, TTL %3 and RDATA %5 was scavenged from scope %7 of zone %6. |

| 522 | Zone scope create |

Operações de zona | Informativo | The scope %1 was created in zone %2. |

| 523 | Zone scope delete |

Operações de zona | Informativo | The scope %1 was created in zone %2. |

| 525 | Zone sign |

Assinatura online | Informativo | The zone %1 was signed with following properties... |

| 526 | Zone unsign |

Assinatura online | Informativo | The zone %1 was unsigned. |

| 527 | Zone re-sign |

Assinatura online | Informativo | The zone %1 was re-signed with following properties... |

| 528 | Key rollover start |

Operações DNSSEC | Informativo | Rollover was started on the type %1 with GUID %2 of zone %3. |

| 529 | Key rollover end |

Operações DNSSEC | Informativo | Rollover was completed on the type %1 with GUID %2 of zone %3. |

| 530 | Key retire |

Operações DNSSEC | Informativo | The type %1 with GUID %2 of zone %3 was marked for retiral. The key will be removed after the rollover completion. |

| 531 | Key rollover triggered |

Operações DNSSEC | Informativo | Manual rollover was triggered on the type %1 with GUID %2 of zone %3. |

| 533 | Key poke rollover |

Operações DNSSEC | Aviso | The keys signing key with GUID %1 on zone %2 that was waiting for a Delegation Signer(DS) update on the parent has been forced to move to rollover completion. |

| 534 | Export DNSSEC |

Operações DNSSEC | Informativo | DNSSEC setting metadata was exported %1 key signing key metadata from zone %2. |

| 535 | Import DNSSEC |

Operações DNSSEC | Informativo | DNSSEC setting metadata was imported on zone %1. |

| 536 | Cache purge |

Operações DNSSEC | Informativo | A record of type %1, QNAME %2 was purged from scope %3 in cache. |

| 537 | Forwarder reset |

Operações de cache | Informativo | The forwarder list on scope %2 has been reset to %1. |

| 540 | Root hints |

Configuração | Informativo | The root hints have been modified. |

| 541 | Server setting |

Configuração | Informativo | The setting %1 on scope %2 has been set to %3. |

| 542 | Server scope create |

Configuração | Informativo | The scope %1 of DNS server was created. |

| 543 | Server scope delete |

Configuração | Informativo | The scope %1 of DNS server was deleted. |

| 544 | Add trust point DNSKEY |

Configuração | Informativo | The DNSKEY with Key Protocol %2, Base64 Data %4 and Crypto Algorithm %5 has been added at the trust point %1. |

| 545 | Add trust point DS |

Configuração | Informativo | The DS with Key Tag: %2, Digest Type: %3, Digest: %5 and Crypto Algorithm: %6 has been added at the trust point %1. |

| 546 | Remove trust point |

Configuração | Informativo | The trust point at %1 of type %2 has been removed. |

| 547 | Add trust point root |

Operações DNSSEC | Informativo | The trust anchor for the root zone has been added. |

| 548 | Restart server |

Operações DNSSEC | Informativo | A request to restart the DNS server service has been received. |

| 549 | Clear debug logs |

Operações DNSSEC | Informativo | The debug logs have been cleared from %1 on DNS server. |

| 550 | Write dirty zones |

Operações DNSSEC | Informativo | The in-memory contents of all the zones on DNS server have been flushed to their respective files. |

| 551 | Clear statistics |

Operações de servidor | Informativo | All the statistical data for the DNS server has been cleared. |

| 552 | Start scavenging |

Operações de servidor | Informativo | A resource record scavenging cycle has been started on the DNS Server. |

| 553 | Enlist directory partition |

Operações de servidor | Informativo | 1% |

| 554 | Abort scavenging |

Operações de servidor | Informativo | The resource record scavenging cycle has been terminated on the DNS Server. |

| 555 | Prepare for demotion |

Operações de servidor | Informativo | The DNS server has been prepared for demotion by removing references to it from all zones stored in the Active Directory. |

| 556 | Write root hints |

Operações de servidor | Informativo | The information about the root hints on the DNS server has been written back to the persistent storage. |

| 557 | Listen address |

Operações de servidor | Informativo | The addresses on which DNS server will listen has been changed to %1. |

| 558 | Active refresh trust points |

Operações de servidor | Informativo | An immediate RFC 5011 active refresh has been scheduled for all trust points. |

| 559 | Pause zone |

Operações de servidor | Informativo | The zone %1 is paused. |

| 560 | Resume zone |

Operações de servidor | Informativo | The zone %1 is resumed. |

| 561 | Reload zone |

Operações DNSSEC | Informativo | The data for zone %1 has been reloaded from %2. |

| 562 | Refresh zone |

Operações de zona | Informativo | The data for zone %1 has been refreshed from the primary server %2. |

| 563 | Expire zone |

Operações de zona | Informativo | The secondary zone %1 has been expired and new data has been requested from the primary server %2. |

| 564 | Update from DS |

Operações de zona | Informativo | The zone %1 has been reloaded from the Active Directory. |

| 565 | Write and notify |

Operações de zona | Informativo | The content of the zone %1 has been written to the disk and the notification has been sent to all the notify servers. |

| 566 | Force aging |

Operações de zona | Informativo | All DNS records at the node %1 in the zone %2 will have their aging time stamp set to the current time.%3 |

| 567 | Scavenge servers |

Operações de zona | Informativo | The Active Directory-integrated zone %1 has been updated. Only %2 can run scavenging. |

| 568 | Transfer primary key server |

Operações de zona | Informativo | The key management role for zone %1 has been %2.%3 |

| 569 | Add SKD |

Operações de zona | Informativo | A %1 singing key (%2) descriptor has been added on the zone %3 with following properties: KeyId=%4; KeyType=%5; CurrentState=%6; KeyStorageProvider=%7; StoreKeysInAD=%8; CryptoAlgorithm=%9; KeyLength=%10; DnsKeySignatureValidityPeriod=%11; DSSignatureValidityPeriod=%12; ZoneSignatureValidityPeriod=%13; InitialRolloverOffset=%14; RolloverPeriod=%15; RolloverType=%16; NextRolloverAction=%17; LastRolloverTime=%18; NextRolloverTime=%19; CurrentRolloverStatus=%20; ActiveKey=%21; StandbyKey=%22; NextKey=%23. The zone will be resigned with the %2 generated with these properties. |

| 570 | Modify SKD |

Operações de zona | Informativo | A %1 singing key (%2) descriptor with GUID %3 has been updated on the zone %4. The properties of this %2 descriptor have been set to: KeyId=%5; KeyType=%6; CurrentState=%7; KeyStorageProvider=%8; StoreKeysInAD=%9; CryptoAlgorithm=%10; KeyLength=%11; DnsKeySignatureValidityPeriod=%12; DSSignatureValidityPeriod=%13; ZoneSignatureValidityPeriod=%14; InitialRolloverOffset=%15; RolloverPeriod=%16; RolloverType=%17; NextRolloverAction=%18; LastRolloverTime=%19; NextRolloverTime=%20; CurrentRolloverStatus=%21; ActiveKey=%22; StandbyKey=%23; NextKey=%24. The zone will be resigned with the %2 generated with these properties. |

| 571 | Delete SKD |

Operações DNSSEC | Informativo | A %1 singing key (%2) descriptor %4 has been removed from the zone %3. |

| 572 | Modify SKD state |

Operações DNSSEC | Informativo | The state of the %1 signing key (%2) %3 has been modified on zone %4. The new active key is %5, standby key is %6 and next key is %7. |

| 573 | Add delegation |

Operações DNSSEC | Informativo | A delegation for %1 in the scope %2 of zone %3 with the name server %4 has been added. |

| 574 | Create client subnet record |

Operações DNSSEC | Informativo | The client subnet record with name %1 value %2 has been added to the client subnet map. |

| 575 | Delete client subnet record |

Operações DNSSEC | Informativo | The client subnet record with name %1 has been deleted from the client subnet map. |

| 576 | Update client subnet record |

Operações de zona | Informativo | The client subnet record with name %1 has been updated from the client subnet map. The new client subnets that it refers to are %2. |

| 577 | Create server level policy |

Operações de política | Informativo | A server level policy %6 for %1 has been created on server %2 with following properties: ProcessingOrder:%3; Criteria:%4; Action:%5. |

| 578 | Create zone level policy |

Operações de política | Informativo | A zone level policy %8 for %1 has been created on zone %6 on server %2 with following properties: ProcessingOrder:%3; Criteria:%4; Action:%5; Scopes:%7. |

| 579 | Create forwarding policy |

Operações de política | Informativo | A forwarding policy %6 has been created on server %2 with following properties: ProcessingOrder:%3; Criteria:%4; Action:%5; Scope:%1. |

| 580 | Delete server level policy |

Operações de política | Informativo | The server level policy %1 has been deleted from server %2. |

| 581 | Delete zone level policy |

Operações de política | Informativo | The zone level policy %1 has been deleted from zone %3 on server %2. |

| 582 | Delete forwarding policy |

Operações de política | Informativo | The forwarding policy %1 has been deleted from server %2. |

Habilitar o registro em log de eventos analíticos

O log e o diagnóstico de DNS aprimorados no Windows Server incluem eventos de Auditoria DNS e eventos de Análise de DNS. Os logs de auditoria DNS são habilitados por padrão e não afetam significativamente o desempenho do servidor DNS.

Os logs analíticos de DNS não são habilitados por padrão e normalmente só afetarão o desempenho do servidor DNS em altas taxas de consulta DNS. Por exemplo, um servidor DNS executando em hardware moderno e que está recebendo 100.000 consultas por segundo (QPS) pode sofrer uma queda de desempenho de 5% quando os logs analíticos estão habilitados. Não há impacto aparente no desempenho para taxas de consulta de 50.000 QPS e inferiores. No entanto, recomendamos que você monitore o desempenho do servidor DNS sempre que o registro em log estiver habilitado.

Para habilitar o log de diagnóstico de DNS:

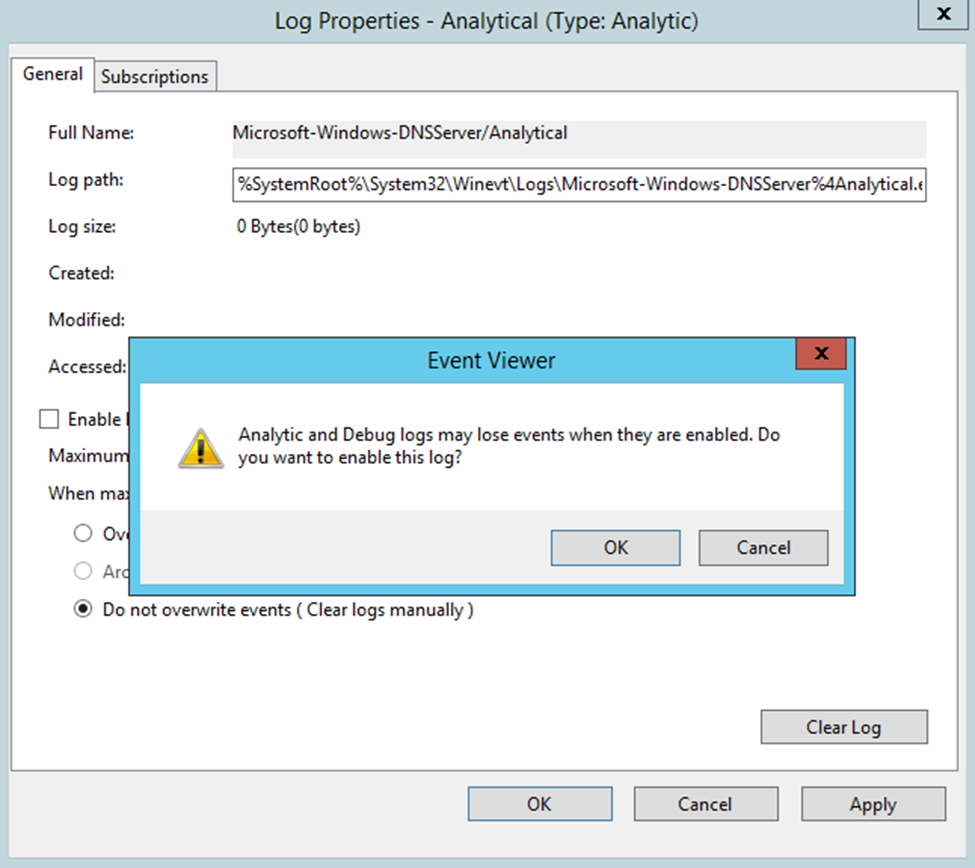

No nó Aplicativos e Serviços > Logs > Microsoft > Windows > DNS-Server, clique com o botão direito do mouse e selecione DNS-Server, selecione Exibir e, depois, Mostrar Logs de Análise e Depuração. O log analítico é exibido.

Clique com o botão direito do mouse em Análise e selecione Propriedades.

Se você quiser consultar e exibir os registros do visualizador de eventos, escolha Quando o tamanho máximo do registro de eventos for atingido, selecione Não substituir eventos (Limpar registros manualmente), marque a caixa de seleção Ativar registro e, em seguida, quando for perguntado se deseja ativar este registro, selecione OK.

Se você quiser habilitar o registro em log circular, escolha Substituir conforme necessário (os eventos mais antigos primeiro) e selecione Habilitar registro em log. Depois de selecionar OK, um erro de consulta será exibido. O registro em log está ocorrendo mesmo que esse erro seja exibido. O erro significa apenas que você não pode exibir os eventos que estão sendo registrados no visualizador de eventos no momento.

Selecione OK para habilitar o log de eventos do DNS Server Analytic.

Os logs analíticos são gravados por padrão no arquivo %SystemRoot%\System32\Winevt\Logs\Microsoft-Windows-DNSServer%4Analytical.etl. Os eventos exibidos nos logs de eventos de auditoria e análise do servidor DNS são tratados na próxima seção.

Eventos analíticos

Os eventos analíticos do servidor DNS habilitam o acompanhamento de atividades no servidor DNS. Um evento analítico é registrado sempre que o servidor envia ou recebe informações DNS. A tabela a seguir resume os eventos de análise de servidor DNS.

| ID do evento | Tipo | Categoria | Nível | Texto do evento |

|---|---|---|---|---|

| 257 | Response success |

Pesquisa | Informativo | RESPONSE_SUCCESS: TCP=%1; InterfaceIP=%2; Destination=%3; AA=%4; AD=%5; QNAME=%6; QTYPE=%7; XID=%8; DNSSEC=%9; RCODE=%10; Port=%11; Flags=%12; Scope=%13; Zone=%14; PolicyName=%15; PacketData=%17 |

| 258 | Response failure |

Pesquisa | Erro | RESPONSE_FAILURE: TCP=%1; InterfaceIP=%2; Reason=%3; Destination=%4; QNAME=%5; QTYPE=%6; XID=%7; RCODE=%8; Port=%9; Flags=%10; Zone=%11; PolicyName=%12; PacketData=%14 |

| 259 | Ignored query |

Pesquisa | Erro | IGNORED_QUERY: TCP=%1; InterfaceIP=%2; Reason=%3; QNAME=%4; QTYPE=%5; XID=%6; Zone=%7; PolicyName=%8 |

| 260 | Query out |

Consulta recursiva | Informativo | RECURSE_QUERY_OUT: TCP=%1; Destination=%2; InterfaceIP=%3; RD=%4; QNAME=%5; QTYPE=%6; XID=%7; Port=%8; Flags=%9; ServerScope=%10; CacheScope=%11; PolicyName=%12; PacketData=%14 |

| 261 | Response in |

Consulta recursiva | Informativo | RECURSE_RESPONSE_IN: TCP=%1; Source=%2; InterfaceIP=%3; AA=%4; AD=%5; QNAME=%6; QTYPE=%7; XID=%8; Port=%9; Flags=%10; ServerScope=%11; CacheScope=%12; PacketData=%14 |

| 262 | Recursive query |

Erro | RECURSE_QUERY_TIMEOUT: TCP=%1; InterfaceIP=%2; Destination=%3; QNAME=%4; QTYPE=%5; XID=%6; Port=%7; Flags=%8; ServerScope=%9; CacheScope=%10 |

|

| 263 | Update in |

Atualização dinâmica | Informativo | DYN_UPDATE_RECV: TCP=%1; InterfaceIP=%2; Source=%3; QNAME=%4; XID=%5; Port=%6; Flags=%7; SECURE=%8; PacketData=%10 |

| 264 | Update response |

Atualização dinâmica | Informativo | DYN_UPDATE_RESPONSE: TCP=%1; InterfaceIP=%2; Destination=%3; QNAME=%4; XID=%5; ZoneScope=%6; Zone=%7; RCODE=%8; PolicyName=%9; PacketData=%11 |

| 265 | IXFR request out |

Zona XFR | Informativo | IXFR_REQ_OUT: TCP=%1; InterfaceIP=%2; Source=%3; QNAME=%4; XID=%5; ZoneScope=%6; Zone=%7; PacketData=%9 |

| 266 | IXFR request in |

Zona XFR | Informativo | IXFR_REQ_RECV: TCP=%1; InterfaceIP=%2; Source=%3; QNAME=%4; XID=%5; ZoneScope=%6; Zone=%7; PacketData=%9 |

| 267 | 267 IXFR response out |

Zone XFR | Informativo | IXFR_RESP_OUT: TCP=%1; InterfaceIP=%2; Destination=%3; QNAME=%4; XID=%5; ZoneScope=%6; Zone=%7; RCODE=%8; PacketData=%10 |

| 268 | IXFR response in |

Zona XFR | Informativo | IXFR_RESP_RECV: TCP=%1; InterfaceIP=%2; Destination=%3; QNAME=%4; XID=%5; ZoneScope=%6; Zone=%7; RCODE=%8; PacketData=%10 |

| 269 | AXFR request out |

Zona XFR | Informativo | AXFR_REQ_OUT: TCP=%1; Source=%2; InterfaceIP=%3; QNAME=%4; XID=%5; ZoneScope=%6; Zone=%7; PacketData=%9 |

| 270 | AXFR request in |

Zona XFR | Informativo | AXFR_REQ_RECV: TCP=%1; Source=%2; InterfaceIP=%3; QNAME=%4; XID=%5; ZoneScope=%6; Zone=%7; PacketData=%9 |

| 271 | AXFR response out |

Zona XFR | Informativo | AXFR_RESP_OUT: TCP=%1; InterfaceIP=%2; Destination=%3; QNAME=%4; XID=%5; ZoneScope=%6; Zone=%7; RCODE=%8 |

| 272 | AXFR response in |

Zona XFR | Informativo | AXFR_RESP_RECV: TCP=%1; InterfaceIP=%2; Destination=%3; QNAME=%4; XID=%5; ZoneScope=%6; Zone=%7; RCODE=%8 |

| 273 | XFR notification in |

Zone XFR | Informativo | XFR_NOTIFY_RECV: Source=%1; InterfaceIP=%2; QNAME=%3; ZoneScope=%4; Zone=%5; PacketData=%7 |

| 274 | XFR notification out |

Zona XFR | Informativo | XFR_NOTIFY_OUT: Destination=%1; InterfaceIP=%2; QNAME=%3; ZoneScope=%4; Zone=%5; PacketData=%7 |

| 275 | XFR notify ACK in |

Zona XFR | Informativo | XFR_NOTIFY_ACK_IN: Source=%1; InterfaceIP=%2; PacketData=%4 |

| 276 | XFR notify ACK out |

Zona XFR | Informativo | XFR_NOTIFY_ACK_OUT: Destination=%1; InterfaceIP=%2; Zone=%3; PacketData=%5 |

| 277 | Update forward |

Atualização dinâmica | Informativo | DYN_UPDATE_FORWARD: TCP=%1; ForwardInterfaceIP=%2; Destination=%3; QNAME=%4; XID=%5; ZoneScope=%6; Zone=%7; RCODE=%8; PacketData=%10 |

| 278 | Update response in |

Atualização dinâmica | Informativo | DYN_UPDATE_RESPONSE_IN: TCP=%1; InterfaceIP=%2; Source=%3; QNAME=%4; XID=%5; ZoneScope=%6; Zone=%7; RCODE=%8; PacketData=%10 |

| 279 | Internal lookup CNAME |

Pesquisa | Informativo | INTERNAL_LOOKUP_CNAME: TCP=%1; InterfaceIP=%2; Source=%3; RD=%4; QNAME=%5; QTYPE=%6; Port=%7; Flags=%8; XID=%9; PacketData=%11 |

| 280 | Internal lookup |

Pesquisa | Informativo | INTERNAL_LOOKUP_ADDITIONAL: TCP=%1; InterfaceIP=%2; Source=%3; RD=%4; QNAME=%5; QTYPE=%6; Port=%7; Flags=%8; XID=%9; PacketData=%11 |

Rastreamento de eventos

Os logs DNS são compatíveis com aplicativos consumidores do ETW (Rastreamento de Eventos para Windows), como Logman, Tracelog e Message Analyzer. Para obter mais informações sobre como usar o rastreamento de eventos, consulte About Event Tracing.

Você pode usar consumidores ETW, como tracelog.exe, com auditoria de servidor DNS e eventos analíticos especificando um GUID de {EB79061A-A566-4698-9119-3ED2807060E7}.

Você pode obter tracelog.exe baixando e instalando o WDK (Windows Driver Kit). Tracelog.exe é incluído quando você instala o WDK, o Visual Studio e o SDK do Windows para aplicativos da área de trabalho. Para obter informações sobre como baixar os kits, consulte Os Downloads de Hardware do Windows. Por exemplo, quando você baixa e instala o WDK (Windows Driver Kit) e aceita o caminho de instalação padrão, tracelog.exe está disponível em: C:\Program Files (x86)\WindowsKits\10\bin\10.0.26100.0\x64\tracelog.exe.

Para obter mais informações sobre como usar tracelog.exe, consulte a Sintaxe de Comando do Tracelog .

Os exemplos a seguir demonstram como usar tracelog.exe com logs de eventos analíticos e de auditoria DNS:

O comando a seguir habilita o log analítico e de auditoria:

tracelog.exe -start Dns -guid #{EB79061A-A566-4698-9119-3ED2807060E7} -level 5 -matchanykw 0xFFFFFFFF -f C:\analytic_audit.etl

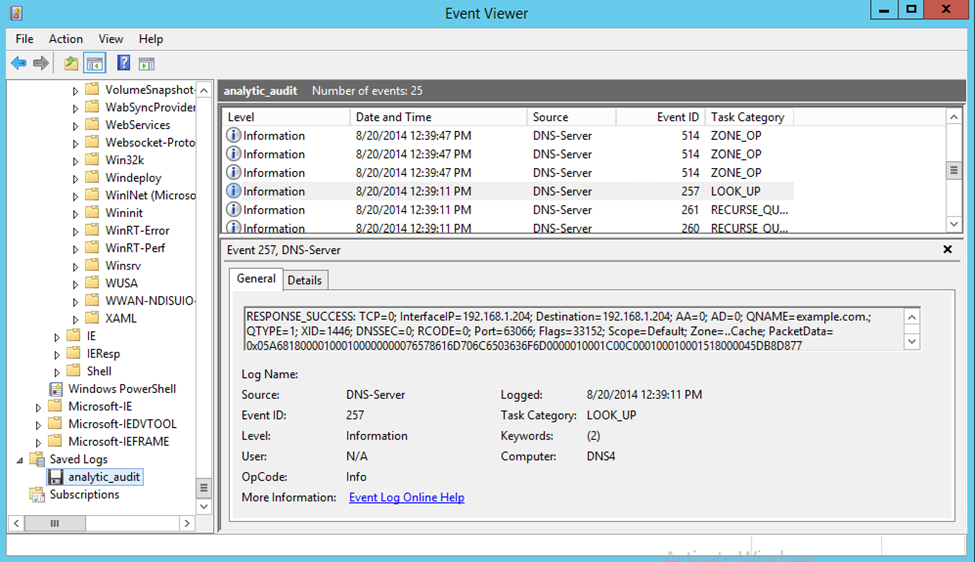

Embora o rastreamento esteja ativo, todos os eventos analíticos e de auditoria são registrados no arquivo C:\analytic_audit.etl que foi especificado na linha de comando. Você pode parar de rastrear emitindo um comando stop:

tracelog –stop Dns

Depois de interromper o rastreamento, você pode exibir o arquivo .etl no Visualizador de Eventos selecionando Ação e selecionando Abrir Log Salvo.

O exemplo a seguir habilita somente o canal analítico e corresponde apenas às palavras-chave para 0x7FFFF:

tracelog.exe -start Dns -guid #{EB79061A-A566-4698-9119-3ED2807060E7} -level 5 -matchanykw 0x7FFFF -f C:\analytic.etl

Um nível de log de 5 é usado nos exemplos anteriores. A tabela a seguir mostra os níveis de log disponíveis.

| Nível de log | Descrição |

|---|---|

| 0 (Nenhum) | OFF de Registro em log |

| 1 (Crítico) | Somente eventos críticos são registrados em log, por exemplo, saída ou encerramento do processo. Se nenhum nível de registro em log for dado, o nível 1 será usado por padrão. |

| 2 (Erro) | Somente eventos de erro graves são registrados em log, por exemplo, falhas na conclusão de uma tarefa necessária. |

| 3 (Aviso) | Erros que podem causar um problema de serviço, mas são aceitáveis ou recuperáveis. Por exemplo, a primeira tentativa de contatar um encaminhador falha. |

| 4 (Informativo) | Eventos de alto nível são registrados no log de eventos. Esses eventos podem incluir uma mensagem para cada tarefa principal executada pelo serviço. Use essa configuração para iniciar uma investigação quando o local do problema estiver em dúvida. Por exemplo, um thread de recuperação foi iniciado. |

| 5 (Detalhado) | Todos os eventos são registrados em log. O Nível 5 fornece um log completo da operação do serviço. Use esse nível quando o problema for rastreado para uma determinada categoria ou um pequeno conjunto de categorias. |

Considerações sobre o desempenho

O desempenho do servidor DNS pode ser afetado quando o log está habilitado, mas o recurso de log e diagnósticos aprimorados de DNS no Windows Server foi projetado para reduzir o impacto no desempenho. Este artigo discute as considerações de desempenho do servidor DNS quando as funções de log estão habilitadas.

Registro em log de depuração

Antes da introdução dos logs de análise de DNS, o log de depuração de DNS era um método disponível para monitorar as transações de DNS. O log de depuração de DNS não é o mesmo que o recurso aprimorado de registro em log de DNS e diagnóstico abordado neste artigo. O log de depuração é uma ferramenta que também pode ser usada para log de DNS e diagnóstico. O log de depuração DNS fornece dados detalhados sobre todas as informações DNS enviadas e recebidas pelo servidor DNS. As informações coletadas são semelhantes aos dados que podem ser coletados usando ferramentas de captura de pacotes, como monitor de rede.

O log de depuração pode afetar o desempenho geral do servidor e também consome espaço em disco. Recomendamos habilitar o log de depuração temporariamente apenas quando houver necessidade de informações detalhadas da transação de DNS.

Para selecionar e habilitar as opções de log de depuração no servidor DNS, siga estas etapas:

Selecione Iniciar, digite Gerenciador de DNS e selecione Gerenciador de DNS na lista de melhores correspondências.

Na árvore de console, clique com o botão direito do mouse no servidor DNS aplicável e selecione Propriedades.

Selecione a guia Log de Depuração.

Na caixa de diálogo Propriedades, marque a caixa Pacotes de log para depuração e selecione os eventos que o servidor DNS deve registrar para o log de depuração.

As seguintes opções de log de depuração de DNS estão disponíveis:

Direção de pacotes

Enviar - Os pacotes enviados pelo servidor DNS são registrados no arquivo de log do servidor DNS.

Receber – Os pacotes recebidos pelo servidor DNS são registrados no arquivo de log.

Conteúdo de pacotes

Consultas Padrão – especifica que os pacotes que contêm consultas padrão (por RFC 1034) são registrados no arquivo de log do servidor DNS.

Atualizações – especifica que os pacotes que contêm atualizações dinâmicas (por RFC 2136) são registrados no arquivo de log do servidor DNS.

Notificações – Especifica que os pacotes que contêm notificações são registrados no arquivo de log do servidor DNS, conforme a RFC 1996.

Protocolo de transporte

UDP – especifica que os pacotes enviados e recebidos por UDP são registrados no arquivo de log do servidor DNS.

TCP – especifica que os pacotes enviados e recebidos por TCP são registrados no arquivo de log do servidor DNS.

tipo de pacote

Solicitação – especifica que os pacotes de solicitação são registrados no arquivo de log do servidor DNS (um pacote de solicitação é caracterizado por um bit QR definido como 0 no cabeçalho da mensagem DNS).

Resposta – Especifica que os pacotes de resposta são registrados no arquivo de log do servidor DNS (um pacote de resposta é caracterizado por um bit QR definido como 1 no cabeçalho da mensagem DNS).

Habilitar a filtragem com base no endereço IP Fornece filtragem de pacotes registrados no arquivo de log do servidor DNS. Essa opção permite o registro em log de pacotes enviados de endereços IP específicos para um servidor DNS ou de um servidor DNS para endereços IP específicos.

Nome do arquivo – permite especificar o nome e o local do arquivo de log do servidor DNS.

Por exemplo:

dns.log especifica que o arquivo de log do servidor DNS deve ser salvo como dns.log no

<systemroot>zSystem32Dns directory. Lembre-se de substituir<systemroot>pelo caminho real para o diretório do Windows em seu computador.temp\dns.log especifica que o arquivo de log do servidor DNS deve ser salvo como dns.log no

<systemroot>\Temp directory. Lembre-se de substituir<systemroot>pelo caminho real para o diretório do Windows em seu computador.

limite de tamanho máximo do arquivo de log Permite definir o tamanho máximo do arquivo de log do servidor DNS. Quando o tamanho máximo especificado do arquivo de log do servidor DNS é atingido, o servidor DNS substitui as informações de pacote mais antigas com novas informações. Observação: se não for especificado, o tamanho do arquivo de log do servidor DNS poderá ocupar uma grande quantidade de espaço em disco rígido.

Por padrão, todas as opções de log de depuração ficam desabilitadas. Quando habilitado seletivamente, o serviço Servidor DNS pode executar o registro em log no nível de rastreamento de tipos selecionados de eventos ou mensagens para solução de problemas gerais e depuração do servidor.

O log de depuração pode usar muitos recursos, afetando o desempenho geral do servidor e consumindo espaço em disco. Portanto, ele só deve ser usado temporariamente quando forem necessárias informações mais detalhadas sobre o desempenho do servidor.

Dns.log contém a atividade do log de depuração. Por padrão, o log está localizado na pasta <windir>\System32\Dns.