Introdução

As organizações modernas lidam com uma grande variedade de pontos de extremidade, em números maiores do que nunca. Todos eles exigem acesso para executar uma tarefa ou permitem que os usuários realizem seu trabalho diário. Após o recente aumento no trabalho remoto, há uma necessidade maior de que os pontos de extremidade sejam acessados de forma segura de onde e quando for necessário.

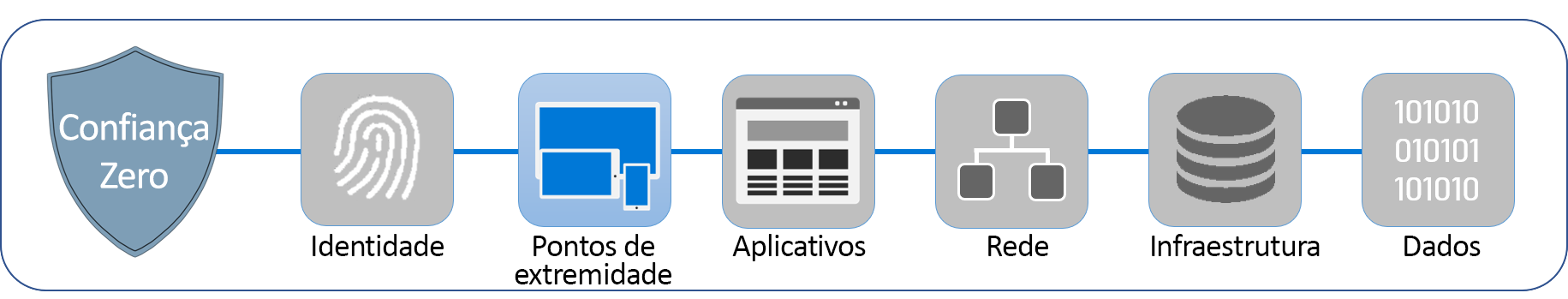

Vamos dar uma olhada nos pontos de extremidade no percurso até a Confiança Zero:

Lembre-se que a Confiança Zero requer adesão aos seguintes princípios de segurança:

- Verificar explicitamente.

- Usar acesso com privilégios mínimos

- Presumir a violação de segurança

Para proteger uma organização e seus usuários, esses princípios precisam ser aplicados a todos os pontos de extremidade.

Primeiro, você aprenderá a definir pontos de extremidade e, em seguida, verá como usar a abordagem de Confiança Zero para protegê-los.