Investigar um arquivo

Investigue os detalhes de um arquivo associado a um alerta, comportamento ou evento específico para ajudar a determinar se o arquivo apresenta atividades mal-intencionadas, identificar a motivação do ataque e entender o escopo da violação potencial.

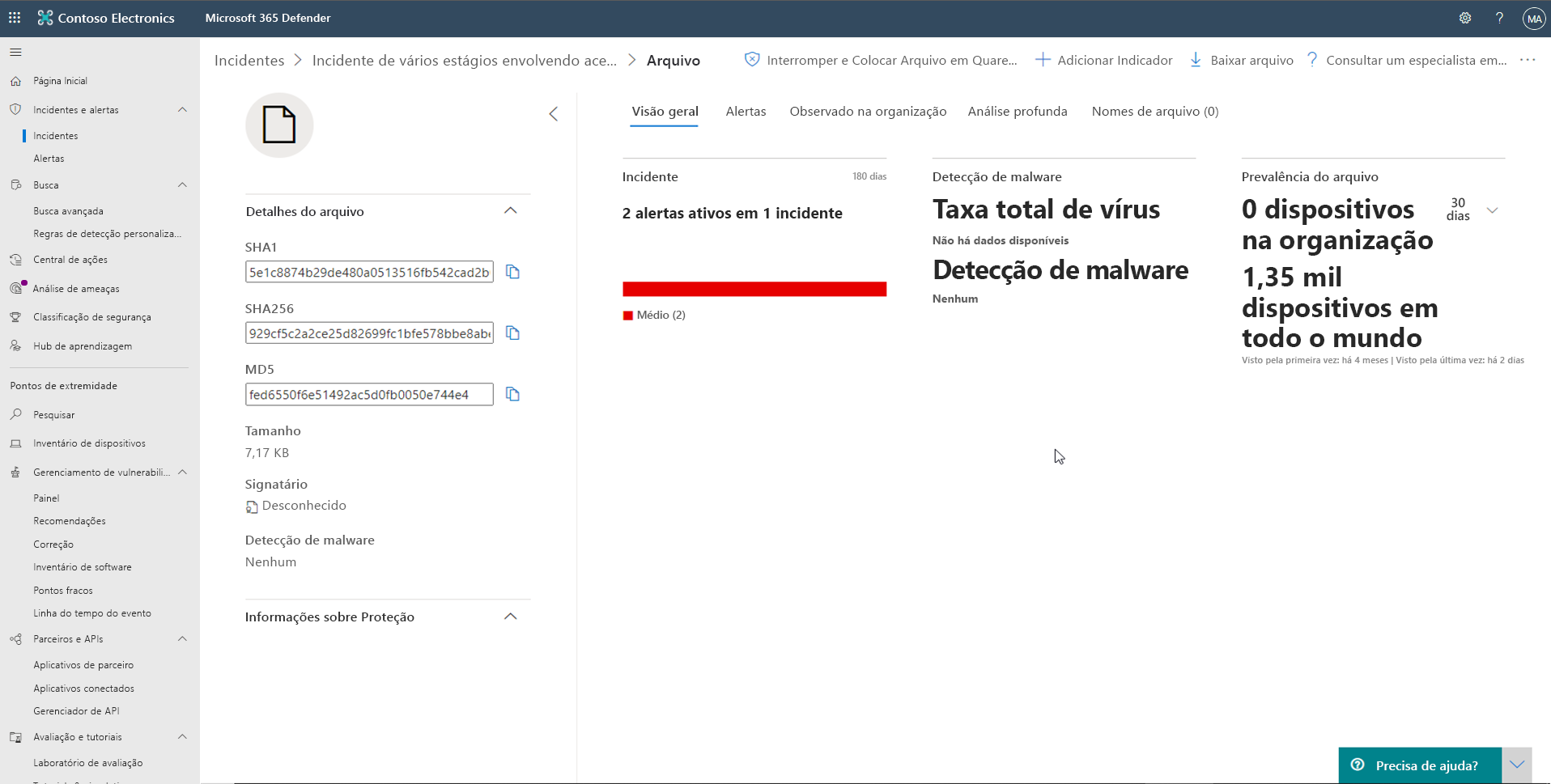

Há várias maneiras de acessar a página de perfil detalhada de um arquivo específico. Por exemplo, você pode usar o recurso de pesquisa, selecionar um link na Árvore de processo de alerta, no Gráfico de incidentes e na Linha do tempo do artefato ou selecionar um evento listado na Linha do tempo do dispositivo. Você pode obter informações nas seções a seguir no modo de exibição do arquivo:

Detalhes do arquivo, Detecção de malware, Prevalência do arquivo

Detalhes do arquivo, detecção de malware e prevalência do arquivo

Alertas

Observado na organização

Análise profunda

Nomes de arquivo

Na parte superior da página de perfil, acima dos cartões de informações de arquivo. As ações que você pode executar aqui incluem:

Interromper e colocar em quarentena

Adicionar/editar indicador

Fazer download do arquivo

Consultar um especialista em ameaças

Central de ações

Página de perfil detalhada

Detalhes do arquivo, detecção de malware e prevalência do arquivo

Os cartões de detalhes do arquivo, incidentes, detecção de malware e prevalência do arquivo exibem vários atributos sobre ele. Você verá detalhes como o MD5 do arquivo, a taxa de detecção total de vírus e a detecção do Microsoft Defender AV, se disponível, bem como a prevalência do arquivo, tanto no mundo quanto em suas organizações.

Alertas

A guia Alertas fornece uma lista de alertas associados ao arquivo. Essa lista abrange grande parte das mesmas informações que a Fila de alertas, com exceção do grupo de dispositivos ao qual o aparelho afetado pertence, se aplicável. Você pode escolher quais tipos de informações são mostradas selecionando Personalizar colunas na barra de ferramentas acima dos cabeçalhos de coluna.

Observado na organização

A guia Observado na organização permite que você especifique um intervalo de datas para ver em quais dispositivos foi observada a presença do arquivo. Essa guia mostrará, no máximo, 100 dispositivos. Para ver todos os dispositivos com o arquivo, exporte a guia para um arquivo CSV, selecionando Exportar no menu Ação acima dos cabeçalhos de coluna da guia.

Use o controle deslizante ou o seletor de intervalo para especificar rapidamente um período em que você deseja verificar se há eventos envolvendo o arquivo. Você pode especificar uma janela de tempo de um dia. Isso permitirá que você veja apenas os arquivos que se comunicaram com esse endereço IP nesse período, reduzindo significativamente a rolagem e a pesquisa desnecessárias.

Análise profunda

A guia Análise profunda permite que você passe o arquivo por uma análise profunda para descobrir mais detalhes sobre o comportamento e o efeito dele em suas organizações. Depois que você submeter o arquivo à análise, o relatório de análise profunda aparecerá nessa guia quando os resultados estiverem disponíveis. Se a análise profunda não encontrar nada, o relatório ficará vazio e o espaço de resultados aparecerá em branco.

Nomes de arquivo

A guia Nomes de arquivo lista todos os nomes observados do arquivo em uso em suas organizações.

Análise de arquivo profunda

Investigações de segurança cibernética geralmente são acionadas por um alerta. Os alertas são relacionados a um ou mais observados arquivos que geralmente são novos ou desconhecidos. Clicar em um arquivo leva você para o modo de exibição de arquivo, em que você pode ver os metadados do arquivo. Para enriquecer os dados relacionados ao arquivo, você pode enviá-lo para uma análise profunda.

O recurso de Análise profunda executa um arquivo em um ambiente de nuvem totalmente equipado e seguro. Os resultados de uma análise profunda mostram as atividades do arquivo, os comportamentos observados e os artefatos associados, como arquivos soltos, modificações de Registro e comunicação com IPs. A análise profunda atualmente oferece suporte à análise extensiva dos arquivos executáveis portáteis (PE) (incluindo arquivos .exe e .dll).

A análise profunda de um arquivo leva vários minutos. Depois que a análise de arquivo for concluída, a guia Análise Profunda será atualizada para exibir a data e a hora dos resultados mais recentes disponíveis e um resumo do próprio relatório.

O resumo da Análise profunda inclui uma lista de comportamentos observados, alguns dos quais podem indicar atividades mal-intencionadas e observáveis, incluindo IPs contatados e arquivos criados no disco. Se nada for encontrado, essas seções exibirão uma breve mensagem.

Os resultados da análise profunda são comparados com a inteligência contra ameaças, e quaisquer correspondências gerarão alertas apropriados.

Use o recurso de análise profunda para investigar os detalhes de qualquer arquivo, geralmente durante uma investigação de um alerta ou por qualquer outro motivo quando você suspeita de comportamento mal-intencionado. Esse recurso está disponível na guia Análise profunda na página de perfil do arquivo.

O envio para análise profunda é habilitado quando o arquivo está disponível na coleta de amostra de back-end do Defender para Ponto de Extremidade ou se foi observado em um dispositivo Windows 10 que dá suporte ao envio para análise profunda. Você também poderá enviar um exemplo manualmente pelo portal da Central de Segurança da Microsoft se o arquivo não aparecer em um dispositivo Windows 10 e aguardar que o botão Enviar para análise profunda fique disponível.

Quando o exemplo é coletado, o Defender para Ponto de Extremidade executa o arquivo em um ambiente seguro e cria um relatório detalhado dos comportamentos observados e dos artefatos associados, como arquivos removidos em dispositivos, comunicação com IPs e modificações no Registro.

Envie arquivos para uma análise profunda:

Selecione o arquivo que você deseja enviar para uma análise profunda. Você pode selecionar ou pesquisar um arquivo de qualquer um dos seguintes modos de exibição:

Alertas: selecione os links de arquivo da Descrição ou dos Detalhes na linha do tempo do artefato

Lista de dispositivos: selecione os links de arquivo da Descrição ou dos Detalhes na seção Dispositivo na organização

Caixa de pesquisa: selecione Arquivo no menu suspenso e digite o nome do arquivo

Na guia Análise profunda do modo de exibição de arquivo, selecione Enviar.

Somente arquivos PE têm suporte, incluindo arquivos .exe e .dll. Uma barra de andamento é exibida e fornece informações sobre as diferentes fases da análise. Em seguida, você pode exibir o relatório quando terminar a análise.

Exibir relatórios de uma análise profunda

Exiba o relatório de análise profunda que o Defender para Ponto de Extremidade fornece e veja os detalhes da análise profunda realizada no arquivo que você enviou. Esse recurso está disponível no contexto de exibição do arquivo.

Você pode exibir o relatório completo que fornece detalhes sobre as seguintes seções:

Comportamentos

Observáveis

Os detalhes fornecidos podem ajudar a investigar se há indicações de um ataque em potencial.

Selecione o arquivo que você enviou para uma análise profunda.

Selecione a guia de Análise profunda. Se houver relatórios anteriores, o resumo do relatório será exibido nessa guia.

Solucionar problemas de análise profunda

Se você encontrar um problema ao tentar enviar um arquivo, tente cada uma das etapas de solução de problemas a seguir.

Certifique-se de que o arquivo em questão é um arquivo PE. Arquivos PE geralmente têm extensões .exe ou . dll (programas executáveis ou aplicativos).

Verifique se o serviço tem acesso ao arquivo, se ele ainda existe e não foi corrompido nem modificado.

Você poderá aguardar um pouco e tentar enviar o arquivo novamente se a fila estiver cheia ou se houver um erro de comunicação ou conexão temporário.

Se a política de coleta de exemplo não estiver configurada, o comportamento padrão será permitir a coleta de exemplo. Se ela estiver configurada, verifique se a configuração de política permite a coleta de exemplo antes de enviar o arquivo novamente. Quando essa coleta estiver configurada, verifique o seguinte valor de registro:

Caminho: HKLM\SOFTWARE\Políticas\Microsoft\Proteção Avançada contra Ameaças do Windows

Nome: AllowSampleCollection

Tipo: DWORD

Valor hexadecimal:

Valor = 0 – bloquear coleta de amostra

Valor = 1 – permitir coleta de amostra

Altere a unidade organizacional por meio da Política de Grupo.

Ações de resposta de arquivos

Responde rapidamente a ataques detectados interrompendo e deixando os arquivos em quarentena ou bloqueando um arquivo. Depois de executar a ação nos arquivos, você pode verificar os detalhes da atividade na Central de ações. As ações de resposta estão disponíveis na página de perfil detalhada de um arquivo.

As ações de resposta são executadas na parte superior da página do arquivo e incluem:

Interromper e Colocar Arquivo em Quarentena

Adicionar Indicador

Fazer download do arquivo

Central de ações

Interromper e colocar arquivo em quarentena

Você pode conter um ataque em sua organização interrompendo o processo mal-intencionado e colocando o arquivo em quarentena onde ele foi observado.

Você só poderá realizar essa ação se:

O dispositivo no qual você está realizando a ação estiver executando o Windows 10, versão 1703 ou posterior

O arquivo não pertence a editores terceiros confiáveis ou não foi assinado pela Microsoft

O Microsoft Defender Antivírus estiver sendo executado, pelo menos, no modo passivo.

A ação Interromper e Colocar Arquivo em Quarentena inclui interromper processos em execução, colocar os arquivos em quarentena e excluir dados persistentes, como chaves do Registro. A ação Interromper e Colocar Arquivo em Quarentena é limitada a um máximo de 1000 dispositivos. Para interromper um arquivo em um número maior de dispositivos, confira Adicionar indicador para bloquear ou permitir arquivo.

Interromper e deixar em quarentena os arquivos

Selecione o arquivo que deseja parar e colocar em quarentena. Você pode selecionar um arquivo de qualquer um dos seguintes modos de exibição a seguir ou usar a caixa Pesquisa:

Alertas: selecione os links correspondentes da Descrição ou dos Detalhes na linha do tempo do artefato

Caixa de pesquisa: selecione Arquivo no menu suspenso e digite o nome do arquivo

Vá para a barra superior e selecione Interromper e Colocar Arquivo em Quarentena.

Especifique um motivo e selecione Confirmar.

A Central de ações mostra as informações de envio:

- Submission time - Shows when the action was submitted.

- Success - Shows the number of devices where the file has been stopped and quarantined.

- Failed - Shows the number of devices where the action failed and details about the failure.

- Pending - Shows the number of devices where the file is yet to be stopped and quarantined from. This can take time for cases when the device is offline or not connected to the network.

Selecione qualquer um dos indicadores de status para exibir mais informações sobre a ação. Por exemplo, selecione Falhado para ver onde a ação falhou. Quando o arquivo é removido de um dispositivo, o usuário recebe uma notificação.

Um novo evento é adicionado à linha do tempo de cada dispositivo em que um arquivo foi interrompido e colocado em quarentena. Para arquivos amplamente usados em uma organização, um aviso é mostrado antes que a ação seja executada para confirmar que a operação é intencional.

Restaurar arquivo da quarentena

Você pode reverter e remover um arquivo da quarentena se tiver determinado que está limpo após uma investigação. Execute o comando a seguir em cada dispositivo em que o arquivo foi colocado em quarentena.

Abra um prompt de linha de comando com privilégios elevados no dispositivo:

Vá para Iniciar e digite cmd.

Clique com o botão direito do mouse no prompt de comando e selecione Executar como administrador.

Digite o seguinte comando e pressione Enter:

“%ProgramFiles%\Windows Defender\MpCmdRun.exe” –Restore –Name EUS:Win32/CustomEnterpriseBlock –All

Adicionar indicador para bloquear ou permitir um arquivo

Você pode evitar ainda mais a propagação de um ataque em sua organização proibindo arquivos potencialmente mal-intencionados ou suspeitas de malware. Se você souber de um arquivo potencialmente mal-intencionado (PE), poderá bloqueá-lo. Essa operação impedirá que ele seja lido, gravado ou executado nos dispositivos da sua organização.

Habilitar o recurso de bloquear arquivo

Para iniciar o bloqueio de arquivos, primeiro você precisa ativar o recurso Bloquear ou permitir em Configurações.

Permitir ou bloquear arquivo

Ao adicionar um hash de indicador a um arquivo, você pode optar por gerar um alerta e bloquear o arquivo sempre que um dispositivo em sua organização tentar executá-lo. Os arquivos bloqueados automaticamente por um indicador não aparecerão na Central de ações dos arquivos, mas os alertas ainda ficarão visíveis na Fila de alertas. Confira Gerenciar indicadores para obter mais detalhes sobre como bloquear e gerar alertas em arquivos. Para interromper o bloqueio de um arquivo, remova o indicador. Você pode fazer isso por meio da ação Editar Indicador na página de perfil do arquivo. Essa ação ficará visível na mesma posição em que a ação Adicionar Indicador estava antes da adição do indicador. Você também pode editar os indicadores na página Configurações, em Regras > Indicadores. Os indicadores são listados nessa área pelo hash do arquivo.

Fazer download do arquivo

Selecionar Baixar arquivo nas ações de resposta permite que você baixe um arquivo .zip local protegido por senha que contém o arquivo. Quando você seleciona essa ação, um submenu é exibido. No submenu, você pode registrar o motivo para o download do arquivo. Você também pode definir uma senha para abrir o arquivo. Se um arquivo ainda não estiver armazenado pelo Defender para Ponto de Extremidade, ele não poderá ser baixado. Nesse caso, haverá um botão Coletar arquivo no mesmo local. Se um arquivo não for exibido na organização nos últimos 30 dias, a opção Coletar arquivo será desabilitada.

Verificar detalhes de atividades na Central de ações

A Central de ações fornece informações sobre as ações que foram executadas em um dispositivo ou arquivo. Você poderá ver os seguintes detalhes:

Coleta do pacote de investigação

Verificação de antivírus

Restrição de aplicativo

Isolamento do dispositivo

Todos os outros detalhes relacionados também são mostrados, por exemplo, data/hora de envio, usuário que fez o envio e se a ação foi bem-sucedida ou falhou.