Usar a pesquisa de log de auditoria para investigar problemas comuns de suporte

Esta unidade descreve como as organizações podem usar a ferramenta de pesquisa de log de auditoria para ajudá-las a investigar os seguintes problemas comuns de suporte:

- Localizar o endereço IP do computador usado para acessar uma conta comprometida.

- Determinar quem configurou o encaminhamento de email para uma caixa de correio.

- Determinar se um usuário excluiu itens de email em sua caixa de correio.

- Determinar se um usuário criou uma regra de caixa de entrada.

- Investigar por que houve uma entrada bem-sucedida por um usuário fora de sua organização.

- Pesquisar por atividades de caixa de correio executadas por usuários com licenças que não são E5.

- Pesquisar por atividades de caixa de correio executadas por usuários delegados.

Cada um dos cenários de solução de problemas descritos nesta unidade baseia-se no uso da ferramenta de pesquisa de log de auditoria no portal de conformidade do Microsoft Purview. Cada cenário explica como configurar uma consulta de pesquisa de log de auditoria para o problema correspondente. Ele também descreve o que procurar nas informações detalhadas nos registros de auditoria que correspondem aos critérios de pesquisa.

Permissões necessárias para usar a ferramenta de pesquisa de log de auditoria

Um usuário deve receber a função Logs de Auditoria Somente para Exibição ou Logs de Auditoria no Exchange Online para pesquisar o log de auditoria. Por padrão, essas funções são atribuídas aos grupos de funções Gerenciamento de Conformidade e Gerenciamento da Organização na página Permissões no Centro de administração do Exchange. Os administradores globais no Office 365 e Microsoft 365 são automaticamente adicionados como membros do grupo de funções deGerenciamento da Organização no Exchange Online.

Executando pesquisas de log de auditoria

Esta seção descreve os conceitos básicos para criar e executar pesquisas de log de auditoria. Use essas instruções como ponto de partida para cada cenário de solução de problemas nesta unidade. Para obter instruções passo a passo mais detalhadas, consulte Pesquisar o log de auditoria.

Entre no Portal de Conformidade do Microsoft Purview.

No portal de conformidade do Microsoft Purview, no painel de navegação à esquerda, selecione Auditoria.

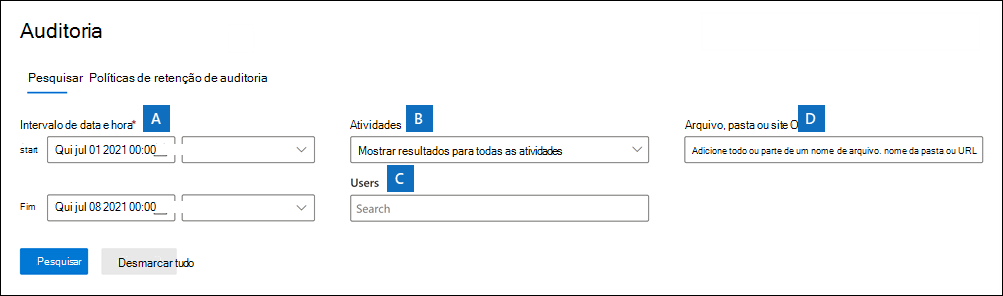

Na página Auditoria, a guia de Pesquisa é exibida por padrão.

Você pode configurar os seguintes critérios de pesquisa. Cada cenário de solução de problemas neste artigo recomenda diretrizes específicas para configurar esses campos.

- A. Data de início e Data de término. Selecione um intervalo de datas e horas para exibir os eventos ocorridos durante esse período. Os últimos sete dias são selecionados por padrão. A data e a hora são apresentadas no formato UTC (Tempo Universal Coordenado). O intervalo de datas máximo que pode especificar é de 180 dias.

- B. Atividades. Selecione a lista suspensa para exibir as atividades que você pode pesquisar. Depois de executar a pesquisa, somente os registros de Auditoria das atividades selecionadas serão exibidos. Se você selecionar Mostrar resultados para todas as atividades, os resultados de todas as atividades que atendem aos outros critérios de pesquisa serão exibidos. Você terá que deixar esse campo em branco em alguns dos cenários de solução de problemas.

- C. Usuários. Clique nessa caixa e selecione um ou mais usuários para os quais deseja exibir resultados. Os registros de auditoria para a atividade selecionada realizada pelos usuários que você seleciona nessa caixa são exibidas na lista de resultados. Deixe essa caixa em branco para retornar entradas para todos os usuários (e contas de serviço) na sua organização.

- D. Arquivo, pasta ou site . Digite alguns ou todos os nome de arquivo ou pasta para pesquisar atividades relacionadas ao arquivo de pasta que contenha a palavra-chave especificada. Você também pode especificar uma URL de um arquivo ou pasta. Se você usar uma URL, certifique-se, ao digitar o caminho completo ou, se for digitar apenas uma parte da URL, não inclua espaços ou caracteres especiais. Deixe essa caixa em branco para retornar entradas para todos os arquivos e pastas em sua organização. Esse campo é deixado em branco em todos os cenários de solução de problemas nesta unidade.

Selecione Pesquisar para executar a pesquisa usando seus critérios de pesquisa.

Os resultados da pesquisa são carregados e, após alguns instantes, eles são exibidos em uma página na ferramenta de pesquisa de log de auditoria. Cada uma das seções nesta unidade fornece diretrizes sobre o que procurar no contexto do cenário de solução de problemas específico.

Problema: Localizar o endereço IP do computador usado para acessar uma conta comprometida

O endereço IP correspondente a uma atividade executada por qualquer usuário está incluído na maioria dos registros de auditoria. As informações sobre o cliente usado também estão incluídas no registro de auditoria.

Veja como configurar uma consulta de pesquisa de log de auditoria para este cenário:

Atividades. Se for relevante para o caso, selecione uma atividade específica a ser pesquisada. Para solucionar problemas de contas comprometidas, considere selecionar a atividade do Usuário conectada à caixa de correio em atividades de caixa de correio do Exchange. Isso retorna registros de auditoria mostrando o endereço de IP usado ao entrar na caixa de correio. Caso contrário, deixe esse campo em branco para retornar registros de auditoria para todas as atividades.

Dica

Deixar este campo em branco irá devolver as atividades UserLoggedIn, que é uma atividade Microsoft Entra que indica que alguém iniciou sessão numa conta de utilizador. Use a filtragem nos resultados da pesquisa para exibir os registros de auditoria UserLoggedIn.

Data de início e Data de término. Selecione um intervalo de datas apropriado para a investigação.

Usuários. Se você estiver investigando uma conta comprometida, selecione o usuário cuja conta foi comprometida. Isso retorna registros de auditoria para atividades executadas por essa conta de usuário.

Arquivo, pasta ou site. Deixe este campo em branco.

Depois de executar a pesquisa, o endereço IP de cada atividade é exibido na coluna de endereço IP nos resultados da pesquisa. Selecione o registro nos resultados da pesquisa para exibir informações mais detalhadas na página de submenu.

Problema: Determinar quem configurou o encaminhamento de email para uma caixa de correio

Quando o encaminhamento de email é configurado para uma caixa de correio, as mensagens de email enviadas para a caixa de correio são encaminhadas para outra caixa de correio. As mensagens podem ser encaminhadas para usuários dentro ou fora de uma organização. Quando o encaminhamento de email é configurado em uma caixa de correio, o cmdlet subjacente do Exchange Online usado é Set-Mailbox.

Veja como configurar uma consulta de pesquisa de log de auditoria para este cenário:

- Atividades. Deixe esse campo em branco para que a pesquisa retorne registros de auditoria para todas as atividades. Isso é necessário para retornar todos os registros de auditoria relacionados ao cmdlet Set-Mailbox .

- Data de início e Data de término. Selecione um intervalo de datas aplicável à investigação.

- Usuários. A menos que você esteja investigando um problema de encaminhamento de email para um usuário específico, deixe esse campo em branco. Isso ajuda você a identificar se o encaminhamento de email foi configurado para qualquer usuário.

- Arquivo, pasta ou site. Deixe este campo em branco.

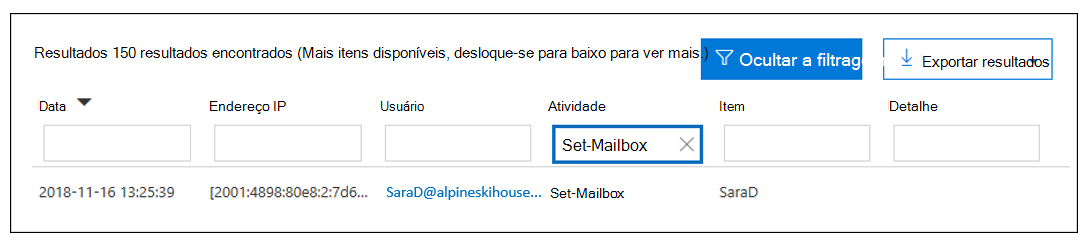

Depois de executar a pesquisa, selecione Filtrar resultados na página de resultados da pesquisa. Na caixa sob o cabeçalho da coluna Activity, digite Set-Mailbox para que somente os registros de auditoria relacionados ao cmdlet set-Mailbox do sejam exibidos.

Neste ponto, você precisa examinar os detalhes de cada registro de auditoria para determinar se a atividade está relacionada ao encaminhamento de email. Selecione o registro de auditoria para exibir a página de submenu Detalhes e selecione Mais informações. A captura de tela e as descrições a seguir realçam as informações que indicam que o encaminhamento de email foi definido na caixa de correio.

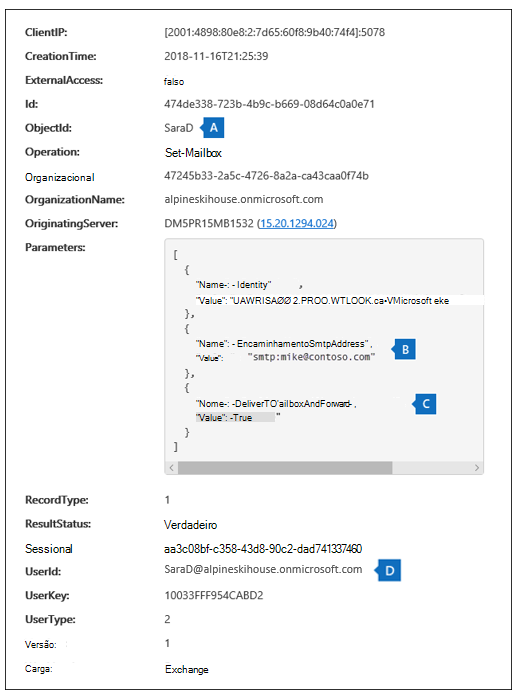

- A. ObjectId. O alias da caixa de correio em que o encaminhamento de email foi definido é exibido. Essa caixa de correio também é exibida na coluna Item na página de resultados da pesquisa.

- B. Parâmetros. O valor ForwardingSmtpAddress indica que o encaminhamento de email foi definido na caixa de correio. Neste exemplo, o email está sendo encaminhado para o endereço de email mike@contoso.com, que está fora da organização alpinehouse.onmicrosoft.com.

- C. Verdadeiro. Esse valor para o parâmetro DeliverToMailboxAndForward indica que uma cópia da mensagem é entregue ao sarad@alpinehouse.onmicrosoft.com E é encaminhada para o endereço de email especificado pelo parâmetro EncaminhingSmtpAddress, que neste exemplo é mike@contoso.com. Se o valor do parâmetro DeliverToMailboxAndForward for definido como Falso, o email será encaminhado apenas para o endereço especificado pelo parâmetro ForwardingSmtpAddress . Ele não é entregue na caixa de correio especificada no campo ObjectId.

- D. UserId. Indica o usuário que definiu o encaminhamento de email na caixa de correio especificada no campo ObjectId . Esse usuário também é exibido na coluna Usuário na página de resultados da pesquisa. Nesse caso, parece que o proprietário da caixa de correio definiu o encaminhamento de email em sua caixa de correio.

Se você determinar que o encaminhamento de email não deve ser definido na caixa de correio, você poderá removê-lo executando o seguinte comando no PowerShell do Exchange Online:

Set-Mailbox <mailbox alias> -ForwardingSmtpAddress $null

Problema: Determinar se um usuário excluiu itens de email

A partir de 2019, o log de auditoria da caixa de correio é ativado por padrão para todas as organizações do Microsoft 365. Como resultado:

- Nas organizações do Microsoft 365, determinadas ações realizadas por proprietários, representantes e administradores de caixas de correio são registradas automaticamente.

- Os registros de auditoria da caixa de correio correspondentes estão disponíveis quando você os pesquisa no log de auditoria da caixa de correio.

Antes que o registro em log de auditoria de caixa de correio fosse ativado por padrão, as organizações tinham que habilitá-lo manualmente para cada uma de suas caixas de correio de usuário.

As ações de caixa de correio registradas por padrão incluem as ações da caixa de correio SoftDelete e HardDelete executadas pelos proprietários da caixa de correio. Como resultado, as organizações podem usar as etapas a seguir para pesquisar no log de auditoria eventos relacionados a itens de email excluídos. Para obter mais informações sobre a auditoria de caixa de correio ativada por padrão, confira Gerenciar a auditoria de caixa de correio.

Veja como configurar uma consulta de pesquisa de log de auditoria para este cenário:

-

Atividades. Em Atividades de caixa de correio do Exchange, selecione uma ou ambas as atividades a seguir:

- Mensagens excluídas da pasta Itens Excluídos. Essa atividade corresponde à ação de auditoria da caixa de correio SoftDelete . Essa atividade também é registrada quando um usuário exclui permanentemente um item selecionando-o e pressionando Shift+Delete. Depois que um item for excluído permanentemente, o usuário poderá recuperá-lo até que o período de retenção de item excluído expire.

- Mensagens limpas da caixa de correio. Essa atividade corresponde à ação de auditoria da caixa de correio HardDelete. Essa atividade é registrada quando um usuário limpa um item da pasta Itens Recuperáveis . Os administradores podem usar a ferramenta de Pesquisa de conteúdo no portal de conformidade do Microsoft Purview para pesquisar e recuperar itens limpos até que o período de retenção de item excluído expire ou mais se a caixa de correio do usuário estiver em espera.

- Data de início e Data de término. Selecione um intervalo de datas aplicável à investigação.

- Usuários. Se você selecionar um usuário neste campo, a ferramenta de pesquisa de log de auditoria retornará registros de auditoria para itens de email que foram excluídos ou excluídos pelo usuário especificado. Às vezes, o usuário que exclui um email pode não ser o proprietário da caixa de correio.

- Arquivo, pasta ou site. Deixe este campo em branco.

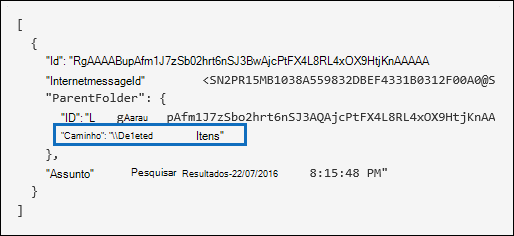

Depois de executar a pesquisa, você pode filtrar os resultados da pesquisa para exibir os registros de auditoria para itens excluídos reversivelmente ou para itens excluídos permanentemente. Selecione o registro de auditoria para exibir a página de submenu Detalhes e selecione Mais informações. Informações adicionais sobre o item excluído, como a linha de assunto e o local do item quando ele foi excluído, são exibidas no campo AffectedItems .

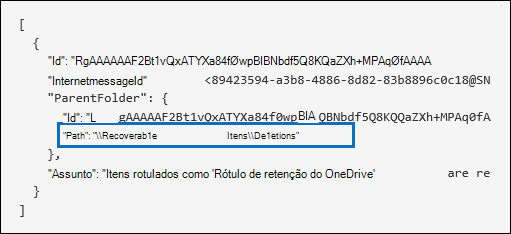

As capturas de tela a seguir mostram um exemplo do campo AffectedItemsde um item com exclusão reversível e um item com exclusão permanente.

Exemplo do campo AffectedItems para um item com exclusão reversível:

Exemplo do campo AffectedItems para um item excluído definitivamente:

Recuperar itens de email excluídos

Os usuários podem recuperar itens excluídos reversivelmente se o período de retenção de itens excluídos não tiver expirado. No Exchange Online, o período padrão de retenção de itens excluídos é de 14 dias. No entanto, os administradores podem aumentar essa configuração para no máximo 30 dias. Aponte os usuários para o artigo Recuperar itens excluídos ou emails no Outlook na Web para obter instruções sobre como recuperar itens excluídos.

Conforme explicado anteriormente, os administradores podem recuperar itens excluídos definitivamente se o período de retenção do item excluído não tiver expirado ou se a caixa de correio estiver em espera, caso em que os itens são mantidos até que a duração da retenção expire. Quando você executa uma pesquisa de conteúdo, os itens excluídos por software e excluídos definitivamente na pasta Itens Recuperáveis são retornados nos resultados da pesquisa se corresponderem à consulta de pesquisa.

Dica

Para pesquisar itens de email excluídos, pesquise toda ou parte da linha de assunto exibida no campo AffectedItems no registro de auditoria.

Problema: Determinar se um usuário criou uma regra de caixa de entrada

Quando os usuários criam uma regra de caixa de entrada para sua caixa de correio do Exchange Online, um registro de auditoria correspondente é salvo no log de auditoria.

Veja como configurar uma consulta de pesquisa de log de auditoria para este cenário:

-

Atividades. Em Atividades de caixa de correio do Exchange, selecione uma ou ambas as atividades a seguir:

- New-InboxRule Criar nova regra de caixa de entrada do Outlook Web App. Essa atividade retorna registros de auditoria quando as regras de caixa de entrada são criadas usando o Outlook Web App ou o PowerShell do Exchange Online.

- Regras atualizadas da caixa de entrada do cliente do Outlook. Essa atividade retorna registros de auditoria quando as regras da caixa de entrada são criadas, modificadas ou removidas usando o cliente da área de trabalho do Outlook.

- Data de início e Data de término. Selecione um intervalo de datas aplicável à investigação.

- Usuários. A menos que você esteja investigando um usuário específico, deixe este campo em branco. Ao fazer isso, você pode identificar novas regras de caixa de entrada configuradas por qualquer usuário.

- Arquivo, pasta ou site. Deixe este campo em branco.

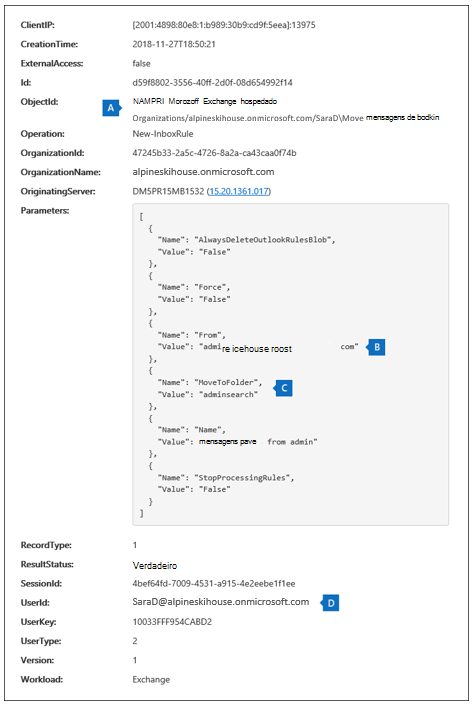

Depois de executar a pesquisa, todos os registros de auditoria dessa atividade são exibidos nos resultados da pesquisa. Selecione um registro de auditoria para exibir a página de submenu Detalhes e selecione Mais informações. As informações sobre as configurações da regra de caixa de entrada são exibidas no campo Parâmetros. A captura de tela e as descrições a seguir realçam as informações sobre as regras da caixa de entrada.

- A. ObjectId. O nome completo da regra da caixa de entrada é exibido. Esse nome inclui o alias da caixa de correio do usuário (por exemplo, SaraD) e o nome da regra da caixa de entrada (por exemplo, "Mover mensagens do administrador").

- B. Parâmetros. A condição da regra da caixa de entrada é exibida. Neste exemplo, a condição é especificada pelo parâmetro De . O valor definido para o parâmetro De indica que a regra da caixa de entrada atua no email enviado por admin@alpineskihouse.onmicrosoft.com.

- C. MoveToFolder. Esse parâmetro especifica a ação para a regra da caixa de entrada. Neste exemplo, as mensagens recebidas são admin@alpineskihouse.onmicrosoft.com movidas para a pasta chamada AdminSearch. A

- D. UserId. Indica o usuário que criou a regra de caixa de entrada especificada no campo ObjectId. Esse usuário também é exibido na coluna Usuário na página de resultados da pesquisa.

Problema: investigue por que houve uma entrada bem-sucedida por um usuário fora de sua organização

Quando uma organização revê os registos de auditoria no registo de auditoria, pode ver registos que indicam que um utilizador externo foi autenticado por Microsoft Entra ID e que iniciou sessão com êxito no respetivo inquilino do Microsoft 365. Por exemplo:

- Um administrador no contoso.onmicrosoft.com pode ver um registro de auditoria mostrando que um usuário de uma organização diferente (por exemplo, fabrikam.onmicrosoft.com) entrou com êxito em contoso.onmicrosoft.com.

- Da mesma forma, o administrador pode ver registros de auditoria que indicam usuários com uma MSA (Conta Microsoft), como um Outlook.com ou Live.com, conectados com êxito em contoso.onmicrosoft.com.

Observação

Nessas situações, a atividade auditada é o Usuário conectado.

Este é o comportamento padrão. Microsoft Entra ID, o serviço de diretório, permite algo chamado autenticação pass-through quando um utilizador externo tenta aceder a um site sharePoint ou a uma localização do OneDrive numa organização. Quando o usuário externo tenta entrar, ele é solicitado a inserir suas credenciais. Microsoft Entra ID utiliza as credenciais para autenticar o utilizador, o que significa que apenas Microsoft Entra ID verifica se o utilizador é quem diz ser.

A indicação do início de sessão com êxito no registo de auditoria é o resultado de Microsoft Entra autenticação do utilizador. A entrada bem-sucedida não significa que o usuário foi capaz de acessar recursos ou concluir outras ações na organização. Indica apenas que o utilizador foi autenticado por Microsoft Entra ID. Para um usuário de passagem acessar recursos do SharePoint ou do OneDrive, um usuário interno da organização teria que compartilhar explicitamente um recurso com o usuário externo enviando-lhes um convite de compartilhamento ou um link de compartilhamento anônimo.

Observação

Microsoft Entra ID permite a autenticação pass-through apenas para aplicações originais, como o SharePoint Online e OneDrive for Business. Ele não é permitido para outros aplicativos de terceiros.

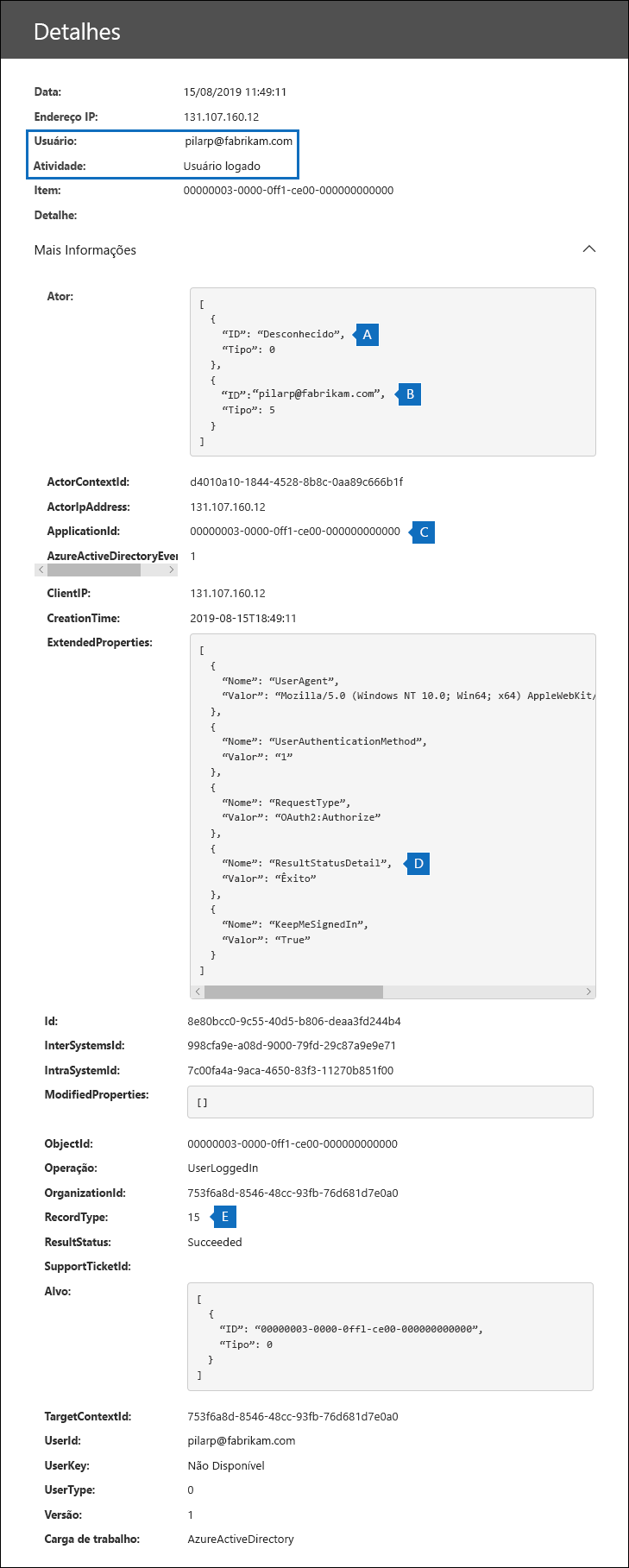

A captura de tela a seguir mostra um exemplo e descrições de propriedades relevantes em um registro de auditoria para um usuário registrado evento que é resultado da autenticação de passagem. Selecione o registro de auditoria para exibir a página de submenu Detalhes e selecione Mais informações.

- A. ID do Ator. Este campo indica que o utilizador que tentou aceder a um recurso na sua organização não foi encontrado no Microsoft Entra ID da sua organização.

- B. UPN do Ator. Esse campo exibe o UPN do usuário externo que tentou acessar um recurso em sua organização. Essa ID do usuário também é identificada nas propriedades User e UserId no registro de auditoria.

- C. ApplicationId. Essa propriedade identifica o aplicativo que acionou a solicitação de entrada. O valor de 00000003-0000-0ff1-ce00-000000000000 exibido na propriedade ApplicationId neste registro de auditoria indica o SharePoint Online. O OneDrive for Business também tem esse mesmo ApplicationId.

- D. ExtendedProperties. Esse campo indica que a autenticação de passagem foi bem-sucedida. Por outras palavras, o utilizador foi autenticado com êxito por Microsoft Entra ID.

- E. RecordType. O valor de 15 indica que a atividade auditada (UserLoggedIn) é um evento de início de sessão do Serviço de Token Seguro (STS) no Microsoft Entra ID.

Os exemplos a seguir são cenários que resultariam em um Usuário registrado com êxito na atividade de auditoria devido à autenticação de passagem:

- Um usuário com uma conta da Microsoft (como SaraD@outlook.com) tentou acessar um documento em uma conta OneDrive for Business em fourthcoffee.onmicrosoft.com. No entanto, não há uma conta de usuário convidado correspondente para SaraD@outlook.com em fourthcoffee.onmicrosoft.com.

- Um usuário com uma conta corporativa ou de estudante em uma organização (como pilarp@fabrikam.onmicrosoft.com) tentou acessar um site do SharePoint em contoso.onmicrosoft.com. No entanto, não há uma conta de usuário convidado correspondente para pilarp@fabrikam.com em contoso.onmicrosoft.com.

Dicas para investigar tentativas de entrada bem-sucedidas resultantes da autenticação de passagem

As organizações devem ter em mente as seguintes considerações ao investigar tentativas de entrada bem-sucedidas resultantes da autenticação de passagem:

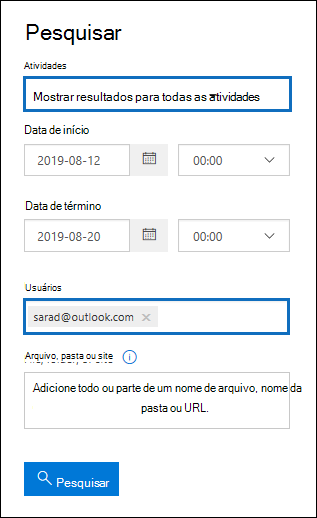

Pesquise no log de auditoria as atividades executadas pelo usuário externo identificado no registro de auditoria dousuário conectado. Digite o UPN para o usuário externo na caixa Usuários e use um intervalo de datas, se relevante para o cenário. Por exemplo, você pode criar uma pesquisa usando os seguintes critérios de pesquisa:

Além das atividades do Usuário registrado outros registros de auditoria podem ser retornados. Por exemplo, registros que indicam que um usuário em sua organização compartilhou recursos com o usuário externo e se o usuário externo acessou, modificou ou baixou um documento que foi compartilhado com ele.

Pesquise atividades de compartilhamento do SharePoint que indiquem que um arquivo foi compartilhado com o usuário externo identificado por um usuário registrado no registro de auditoria. Para saber mais, veja Usar a auditoria de compartilhamento no log de auditoria.

Exporte os resultados da pesquisa de log de auditoria que contêm registros relevantes para sua investigação. Ao fazer isso, você pode usar o Excel para pesquisar outras atividades relacionadas ao usuário externo.

Problema: Pesquisar por atividades de caixa de correio executadas por usuários com licenças que não são E5

Mesmo quando a auditoria de caixa de correio é ativada por padrão para uma organização, eventos de auditoria de caixa de correio para alguns usuários não serão encontrados em pesquisas de log de auditoria quando a organização usar qualquer um dos seguintes métodos:

- o portal de conformidade do Microsoft Purview

- o cmdlet Search-UnifiedAuditLog

- a API da Atividade de Gestão do Office 365.

Por quê? Como os eventos de auditoria de caixa de correio são retornados apenas para usuários com licenças E5 quando você usa um dos métodos anteriores para pesquisar o log de auditoria unificado.

Para recuperar registros de log de auditoria de caixa de correio para usuários que não são do E5, você pode concluir uma das seguintes soluções alternativas:

Habilitar manualmente a auditoria de caixas de correio em caixas de correio individuais. Para fazer isso, execute o seguinte comando no PowerShell do Exchange Online:

Set-Mailbox -Identity <MailboxIdentity> -AuditEnabled $trueDepois de executar esse comando, pesquise atividades de auditoria de caixa de correio usando o portal de conformidade do Microsoft Purview, o cmdlet Search-UnifiedAuditLog ou a API de Atividade de Gerenciamento do Office 365.

Dica

Se a auditoria de caixa de correio já parecer estar habilitada na caixa de correio, mas suas pesquisas não retornarem resultados, altere o valor do parâmetro AuditEnabled para $false e volte para $true.

Use os seguintes cmdlets no PowerShell do Exchange Online:

- Search-MailboxAuditLog para pesquisar o log de auditoria da caixa de correio para usuários específicos.

- New-MailboxAuditLogSearch para pesquisar no log de auditoria da caixa de correio para usuários específicos e enviar os resultados por email para destinatários especificados.

Problema: pesquisar atividades de caixa de correio executadas em uma caixa de correio específica (incluindo caixas de correio compartilhadas)

Ao usar a lista suspensa Usuários na ferramenta de pesquisa de log de auditoria no portal de conformidade do Microsoft Purview ou no comando Search-UnifiedAuditLog -UserIds no Exchange Online PowerShell, você pode pesquisar por atividades executadas de um usuário específico.

Para atividades de auditoria de caixa de correio, esse tipo de pesquisa procurará atividades executadas pelo usuário especificado. No entanto, não garante que todas as atividades executadas na mesma caixa de correio sejam retornadas nos resultados da pesquisa.

Por exemplo, uma pesquisa de log de auditoria não retornará registros de auditoria para atividades executadas por um usuário delegado. Por quê? Como a busca por atividades de caixa de correio executadas por um usuário específico não retornará as atividades executadas por um usuário delegado que recebeu permissões para acessar a caixa de correio de outro usuário.

Observação

Um usuário delegado é alguém que recebeu a permissão SendAs, SendOnBehalf ou FullAccess para a caixa de correio de outro usuário.

Além disso, o uso da lista suspensa Usuário na ferramenta de pesquisa de log de auditoria ou no Search-UnifiedAuditLog -UserIds não retornará os resultados das atividades concluídas em uma caixa de correio compartilhada.

Para pesquisar as atividades executadas em uma caixa de correio específica ou pesquisar atividades executadas em uma caixa de correio compartilhada, use a seguinte sintaxe ao executar o cmdlet Search-UnifiedAuditLog:

Search-UnifiedAuditLog -StartDate <date> -EndDate <date> -FreeText (Get-Mailbox <mailbox identity).ExchangeGuid

Por exemplo, o comando a seguir retorna registros de auditoria para atividades executadas na caixa de correio compartilhada da Equipe de Conformidade da Contoso entre agosto de 2020 e outubro de 2020:

Search-UnifiedAuditLog -StartDate 08/01/2020 -EndDate 10/31/2020 -FreeText (Get-Mailbox complianceteam@contoso.onmicrosoft.com).ExchangeGuid

Como alternativa, você pode usar o cmdlet Search-MailboxAuditLog para pesquisar os registros de auditoria das atividades executadas em uma caixa de correio específica. Esse processo inclui a pesquisa de atividades executadas em uma caixa de correio compartilhada.

O exemplo a seguir retorna registros de log de auditoria de caixa de correio para atividades executadas na caixa de correio compartilhada da Equipe de Conformidade da Contoso:

Search-MailboxAuditLog -Identity complianceteam@contoso.onmicrosoft.com -StartDate 08/01/2020 -EndDate 10/31/2020 -ShowDetails

O exemplo a seguir retorna registros de log de auditoria de caixa de correio para atividades executadas na caixa de correio especificada por usuários delegados:

Search-MailboxAuditLog -Identity <mailbox identity> -StartDate <date> -EndDate <date> -LogonTypes Delegate -ShowDetails

Você também pode usar o cmdlet New-MailboxAuditLogSearch para pesquisar no log de auditoria uma caixa de correio específica e enviar os resultados por email para destinatários especificados.

Verificação de conhecimentos

Escolha a melhor resposta para as perguntas abaixo.