Compreender a gestão de acesso privilegiado

A Gestão de Acesso Privilegiado (PAM) no Microsoft Purview ajuda as organizações a controlar o acesso a dados confidenciais e configurações críticas no Microsoft Exchange Online. Muitas vezes, as contas administrativas tradicionais têm permissões permanentes, aumentando o risco de utilização indevida ou comprometimento. O PAM mitiga estes riscos ao introduzir controlos de acesso estruturados:

- Acesso permanente zero: as permissões administrativas não são atribuídas permanentemente. Os utilizadores só pedem acesso quando necessário.

- Acesso just-in-time: são concedidas permissões temporárias para tarefas específicas, limitando a janela de exposição.

- Acesso suficiente: o Acesso tem o âmbito das permissões mínimas necessárias para a tarefa em questão.

Estes controlos garantem que as permissões administrativas só são concedidas quando necessário e apenas durante o tempo necessário.

Porquê utilizar a gestão de acesso privilegiado?

As permissões administrativas permanentes aumentam o risco de violações de dados e alterações não autorizadas. Por exemplo, se uma conta administrativa estiver comprometida, pode fornecer aos atacantes acesso contínuo a dados e sistemas confidenciais.

O PAM reduz estes riscos ao:

- Garantir que as permissões são temporárias e específicas para a tarefa.

- Exigir justificação para pedidos de acesso.

- Fornecer registos detalhados de atividades de acesso para auditorias e responsabilidade.

Ao adotar o PAM, as organizações reforçam a sua postura de segurança e mantêm a eficiência operacional.

Como funciona a gestão de acesso privilegiado?

O PAM utiliza um processo estruturado para gerir o acesso administrativo de forma segura. Eis como funciona o fluxo de trabalho:

- Pedir acesso: um utilizador submete um pedido para uma tarefa administrativa específica, especificando o tipo de tarefa, o âmbito e a duração. Isto garante que o acesso só é pedido quando necessário e para uma finalidade claramente definida.

- Aprovação: os aprovadores designados analisam o pedido e decidem se concedem ou negam o acesso com base na respetiva necessidade e âmbito. Este passo garante que as permissões são cuidadosamente revistas antes de serem concedidas.

- Executar a tarefa: uma vez aprovada, o utilizador conclui a tarefa dentro do tempo e âmbito concedidos. As permissões são removidas automaticamente após a conclusão da tarefa ou o acesso expira, reduzindo o risco de ações não autorizadas.

- Auditoria: todas as ações, incluindo pedidos, aprovações e execuções de tarefas, são registadas para conformidade e responsabilidade. Estes registos ajudam a identificar quaisquer anomalias e a suportar auditorias regulamentares.

Este processo garante que o acesso só é concedido quando justificado e sempre monitorizado de perto.

Camadas de proteção

A Gestão de Acesso Privilegiado (PAM) complementa outras funcionalidades de segurança na arquitetura do Microsoft 365 para fornecer uma defesa em camadas contra acesso não autorizado e violações de dados. Ao incorporar o PAM como parte de um modelo de segurança integrado, as organizações podem proteger melhor os dados confidenciais e as definições de configuração críticas.

Modelo de segurança em camadas

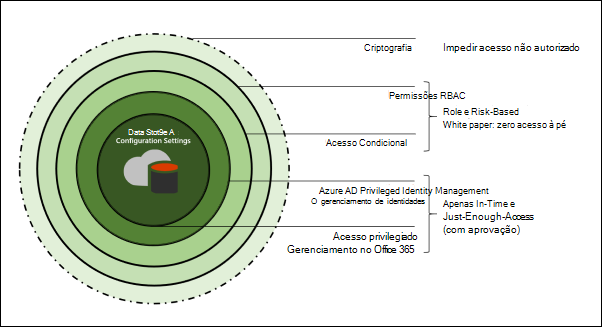

Conforme mostrado no diagrama, a arquitetura de segurança do Microsoft 365 baseia-se em várias camadas de proteção:

- Encriptação: protege os dados inativos e em trânsito para impedir o acesso não autorizado.

- Controlo de acesso baseado em funções (RBAC): estabelece permissões de acesso permanente com base em funções para controlar o acesso dos utilizadores.

- Acesso condicional: impõe políticas de acesso com base em fatores como a localização do utilizador, o estado do dispositivo e os padrões de comportamento.

-

Gestão de acesso e identidade privilegiada:

- Microsoft Entra Privileged Identity Management (PIM): fornece gestão de acesso just-in-time e ao nível da função, permitindo que os utilizadores executem várias tarefas em funções específicas.

- Gestão de Acesso Privilegiado do Microsoft Purview: concentra-se no controlo de acesso específico de tarefas, ao impor princípios just-in-time e just-enough-access com fluxos de trabalho de aprovação.

Integração com outras ferramentas de segurança

O PAM e Microsoft Entra PIM abordam diferentes aspetos do acesso privilegiado:

- PAM: âmbitos de acesso ao nível da tarefa, garantindo controlo granular e aprovação para ações administrativas específicas no Microsoft 365.

- PIM: âmbitos de acesso ao nível da função, permitindo permissões just-in-time para funções administrativas mais amplas em funções e grupos de funções do Active Directory.

Casos de utilização complementares

- Utilizar o PAM juntamente com Microsoft Entra PIM: Adicionar PAM fornece controlo granular sobre tarefas administrativas específicas no Microsoft 365, melhorando as capacidades de proteção e auditoria.

- Adicionar o PIM a uma configuração de PAM existente: o PIM expande o acesso privilegiado a sistemas e dados fora do Microsoft 365, oferecendo uma cobertura mais ampla definida por funções ou identidade.

Ao combinar o PAM com ferramentas como Microsoft Entra PIM, encriptação e RBAC, as organizações podem impor uma postura de segurança robusta ao mesmo tempo que cumprem os princípios de menor privilégio e acesso just-in-time.

Onde é que o PAM se encaixa numa estratégia de segurança?

O PAM é uma camada numa estratégia de segurança mais ampla do Microsoft 365. Funciona juntamente com ferramentas como:

- Encriptação: protege os dados inativos e em trânsito.

- Microsoft Entra Privileged Identity Management (PIM): gere o acesso ao nível da função, enquanto o PAM se concentra no acesso específico a tarefas.

Estas ferramentas funcionam em conjunto para:

- Reforçar as defesas contra o acesso não autorizado.

- Forneça registos detalhados para suportar a conformidade com as normas de segurança.

- Simplifique a imposição de princípios de segurança, como limitar o acesso com base na função ou na tarefa.

A Gestão de Acesso Privilegiado (PAM) no Microsoft Purview é uma ferramenta fundamental para proteger o acesso administrativo. Ao garantir que as permissões são temporárias, específicas e auditáveis, o PAM ajuda as organizações a equilibrar a segurança e a eficiência.