O que é o Firewall do Azure?

Aqui, você aprende os conceitos básicos do Firewall do Azure e do Gerenciador de Firewall do Azure. Esta visão geral deve ajudar você a decidir se o Firewall do Azure e o Gerenciador de Firewall do Azure se encaixam na estratégia de segurança de rede da Contoso.

Visão geral do Firewall do Azure

O Firewall do Azure é um serviço de segurança baseado em nuvem que protege seus recursos da rede virtual do Azure contra ameaças de entrada e de saída. Nas próximas seções, você aprenderá os conceitos básicos e os principais recursos do Firewall do Azure.

O que é um firewall?

Um firewall é um recurso de segurança de rede que fica entre uma rede confiável e uma rede não confiável, como a Internet. O trabalho do firewall é analisar todo o tráfego de rede de entrada e de saída. Com base nessa análise, o firewall permite ou nega a passagem do tráfego. O ideal é que o firewall permita todo o tráfego legítimo enquanto nega o tráfego mal-intencionado, como tentativas de invasão e malwares.

Por padrão, a maioria dos firewalls nega todo o tráfego de entrada e de saída. Quando analisa o tráfego de rede, o firewall verifica se determinadas condições foram atendidas antes de permitir que o tráfego passe. Essas condições podem ser um endereço IP, um FQDN, uma porta de rede, um protocolo de rede especificado ou qualquer combinação desses itens.

Juntas, essas condições definem uma regra de firewall. Um firewall pode ter apenas uma regra, mas a maioria deles são configurados com muitas. Somente o tráfego de rede que atende às condições das regras do firewall tem permissão para passar.

Alguns firewalls são baseados em hardware e residem em dispositivos criados para atuar como firewalls. Outros são programas de software que são executados em dispositivos de computação de uso geral.

O que é o Firewall do Azure?

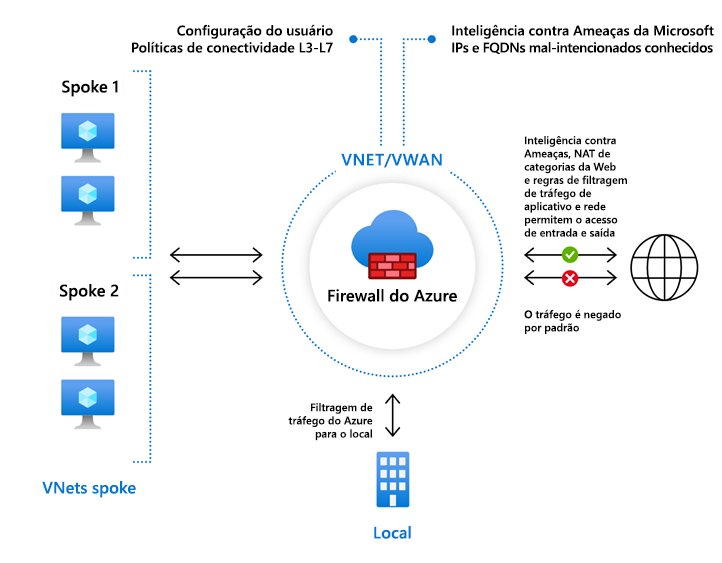

O Firewall do Azure é um serviço de firewall baseado em nuvem. Na maioria das configurações, ele é provisionado dentro de uma rede virtual hub. O tráfego das redes virtuais spoke e para elas, bem como a rede virtual local, atravessa o firewall com a rede hub.

Todo o tráfego proveniente da Internet e destinado a ela é negado por padrão. O tráfego só será permitido se for aprovado em vários testes, como as regras de firewall configuradas.

Observação

O Firewall do Azure funciona não apenas para o tráfego proveniente da Internet e destinado a ela, mas também internamente. A filtragem de tráfego interno inclui o tráfego de spoke para spoke e o tráfego de nuvem híbrida entre a rede local e a rede virtual do Azure.

Principais recursos do Firewall do Azure Standard

A tabela a seguir lista os principais recursos do Firewall do Azure Standard.

| Recurso | Descrição |

|---|---|

| SNAT (conversão de endereços de rede de origem) | Todo o tráfego de saída é enviado ao endereço IP privado da instância do Firewall do Azure. O endereço IP de cada máquina virtual de origem é convertido no endereço IP público estático da instância do Firewall do Azure. Para todos os destinos externos, o tráfego de rede parece vir de somente um endereço IP público. |

| DNAT (conversão de endereços de rede de destino) | Todo o tráfego de entrada de fontes externas é enviado ao endereço IP público da instância do Firewall do Azure. O tráfego permitido é convertido no endereço IP privado do recurso de destino em sua rede virtual. |

| Regras de aplicativo | Regras que limitam o tráfego de saída a uma lista de FQDNs. Por exemplo, você pode permitir que o tráfego de saída acesse o FQDN de uma instância do Banco de Dados SQL especificada. |

| Regras de rede | Regras para o tráfego de entrada e de saída com base em parâmetros de rede. Esses parâmetros incluem o endereço IP de destino ou de origem, a porta de rede e o protocolo de rede. |

| Inteligência contra ameaças | Filtra o tráfego de entrada e de saída com base nas regras de inteligência contra ameaças da Microsoft, que definem endereços IP e nomes de domínio mal-intencionados conhecidos. Você pode configurar o Firewall do Azure com um dos dois modos da inteligência contra ameaças: alertar você quando o tráfego não cumprir uma regra da inteligência contra ameaças ou alertar você e negar o tráfego. |

| Com estado | Examina os pacotes de rede no contexto, e não apenas individualmente. Se um ou mais pacotes chegarem inesperadamente dado o tráfego atual, o Firewall do Azure os tratará como mal-intencionados e os negará. |

| Túnel forçado | Habilita o Firewall do Azure a rotear todo o tráfego de saída para um recurso de rede especificado em vez de diretamente para a Internet. O recurso de rede pode ser um firewall de hardware local ou uma solução de virtualização de rede que processa o tráfego antes de permitir que ele passe para a Internet. |

| Suporte a marcas | O Firewall do Azure dá suporte a marcas de serviço e a marcas de FQDN para facilitar a configuração de regras. Uma marca de serviço é uma entidade de texto que representa um serviço do Azure. Por exemplo, AzureCosmosDB é a marca de serviço do Azure Cosmos DB. Uma marca de FQDN é uma entidade de texto que representa um grupo de nomes de domínio associados a serviços populares da Microsoft. Por exemplo, WindowsVirtualDesktop é a marca de FQDN para o tráfego da Área de Trabalho Virtual do Azure. |

| Proxy DNS | Com o proxy DNS habilitado, o Firewall do Azure pode processar e encaminhar consultas DNS de uma ou mais redes virtuais para o servidor DNS desejado. |

| DNS Personalizado | Permite configurar o Firewall do Azure para usar o seu próprio servidor DNS, garantindo que as dependências de saída do firewall ainda sejam resolvidas com o DNS do Azure. |

| Categorias da Web | O recurso de categorias da Web permite que os administradores permitam ou neguem o acesso do usuário a categorias de sites da Web, como sites de jogo, sites de redes sociais e outros. |

| Monitoramento | O Firewall do Azure registra todo o tráfego de rede de entrada e de saída e você pode analisar os logs resultantes usando o Azure Monitor, o Power BI, o Excel e outras ferramentas. |

O que é o Firewall do Azure Premium?

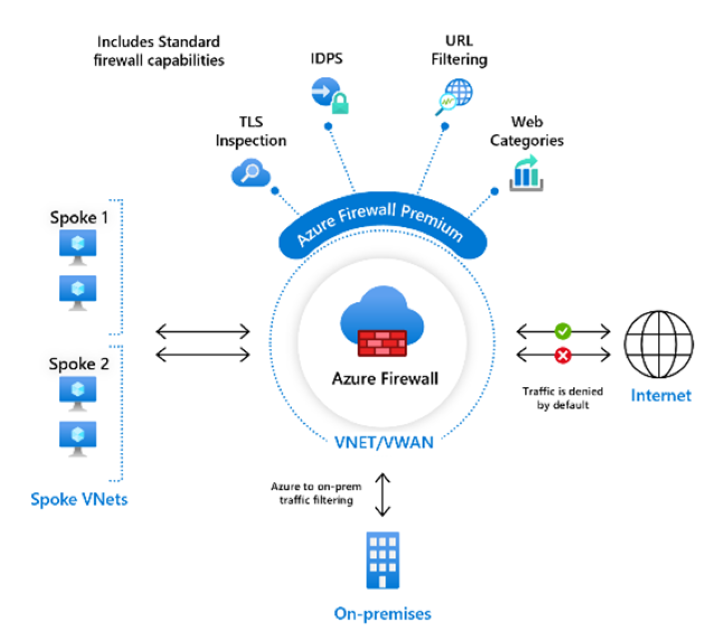

O Firewall do Azure Premium fornece proteção avançada contra ameaças que atende às necessidades de ambientes altamente confidenciais e regulamentados, como setores de pagamento e serviços de saúde.

Principais recursos do Firewall do Azure Premium

A tabela a seguir lista os principais recursos do Firewall do Azure Premium.

| Recurso | Descrição |

|---|---|

| Inspeção TLS | Descriptografa o tráfego de saída, processa os dados, criptografa os dados e os envia para o destino. |

| IDPS | Um IDPS (sistema de detecção e prevenção de intrusão de rede) permite monitorar atividades de rede contra atividades mal-intencionadas, registrar informações sobre essa atividade, reportá-la e, opcionalmente, tentar bloqueá-la. |

| Filtragem de URL | Estende a capacidade de filtragem de FQDN do Firewall do Azure para considerar uma URL inteira. Por exemplo, www.contoso.com/a/c em vez de www.contoso.com. |

| Categorias da Web | Os administradores podem permitir ou negar o acesso do usuário a categorias de site, como sites de apostas, de mídia social e outros. As categorias da Web podem ser mais ajustadas no Firewall do Azure Premium. |

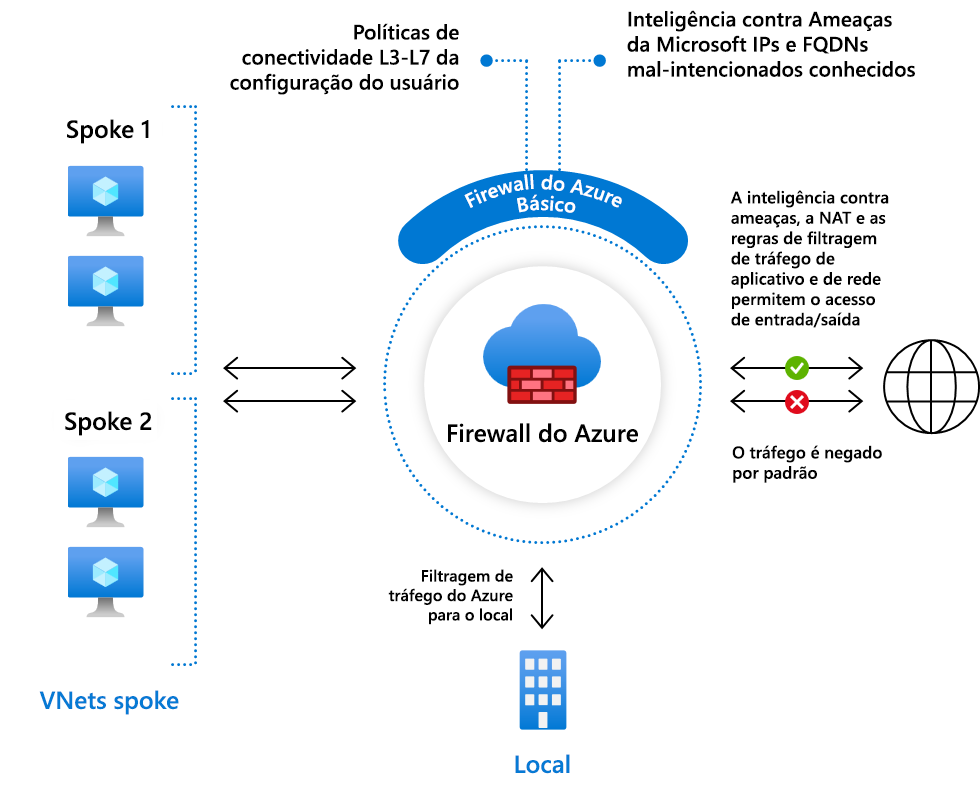

O que é o Firewall do Azure Básico?

O Firewall do Azure Basic destina-se a clientes de pequeno e médio porte (SMB) para proteger seus ambientes de nuvem do Azure. Ele fornece a proteção essencial que os clientes SMB precisam a um preço acessível.

O Firewall do Azure Básico é semelhante ao Firewall Standard, mas tem as seguintes limitações principais:

- Dá suporte somente ao modo de alerta intel de ameaças.

- Unidade de escala fixa para executar o serviço em duas instâncias de back-end de máquina virtual.

- Recomendado para ambientes com uma taxa de transferência estimada de 250 Mbps.

Visão geral do Gerenciador de Firewall do Azure

O Gerenciador de Firewall do Azure fornece um ponto central para configuração e gerenciamento de várias instâncias do Firewall do Azure. O Gerenciador de Firewall do Azure permite que você crie uma ou mais políticas de firewall e as aplique rapidamente a vários firewalls.

O que é uma política de firewall?

A configuração de apenas um Firewall do Azure pode ser complicada. Por exemplo, o firewall pode ser configurado com várias coleções de regras. Uma coleção é uma combinação de qualquer um dos seguintes itens ou de todos:

- Uma ou mais NATs (conversões de endereços de rede)

- Uma ou mais regras de rede

- Uma ou mais regras de aplicativo

Quando você inclui outras configurações de firewall, como regras de inteligência contra ameaças e DNS personalizado, configurar apenas um firewall pode ser complexo. Aumentando essa complexidade, há dois cenários comuns de segurança de rede:

- Suas arquiteturas de rede exigem vários firewalls.

- Você quer que cada firewall implemente um nível básico de regras de segurança que se aplicam a todos, bem como regras especiais para grupos designados, como desenvolvedores, usuários de banco de dados e o departamento de marketing.

Para simplificar a complexidade do gerenciamento desses e de cenários de firewall semelhantes, você pode implementar políticas de firewall. Uma política de firewall é um recurso do Azure que contém uma ou mais coleções de regras de NAT, rede e aplicativo. Ele também contém configurações de DNS personalizadas, configurações de inteligência contra ameaças e muito mais.

O ponto principal é que o Azure oferece um recurso chamado Política de Firewall. Uma política de firewall criada por você é uma instância desse recurso. Como um recurso separado, você pode aplicar rapidamente a política a vários firewalls usando o Gerenciador de Firewall do Azure. Você pode criar uma política para ser a política de base e fazer com que políticas mais especializadas herdem as regras da política base.

Principais recursos do Gerenciador de Firewall do Azure

A tabela a seguir lista os principais recursos do Gerenciador de Firewall do Azure.

| Recurso | Descrição |

|---|---|

| Gerenciamento centralizado | Gerencie todas as configurações de firewall em toda a rede. |

| Gerenciar vários firewalls | Implante, configure e monitore qualquer quantidade de firewalls de uma só interface. |

| Suporte a várias arquiteturas de rede | Protege as redes virtuais do Azure padrão e os Hubs de WAN Virtual do Azure. |

| Roteamento de tráfego automatizado | O tráfego de rede é roteado automaticamente para o firewall (quando usado somente com o Hub de WAN Virtual do Azure). |

| Políticas hierárquicas | Permite que você crie as chamadas políticas de firewall pai e filho. Uma política pai contém as regras e as configurações que você deseja aplicar globalmente. Uma política filho herda todas as regras e configurações de seu pai. |

| Suporte para provedores de segurança de terceiros | Permite que você integre soluções de SECaaS (segurança como serviço) de terceiros para proteger a conexão com a Internet de sua rede. |

| Plano de proteção contra DDoS | Você pode associar suas redes virtuais a um Plano de Proteção contra DDoS no Gerenciador de Firewall do Azure. |

| Gerenciar políticas de Firewall de Aplicativo Web | Você pode criar e associar políticas de WAF (Firewall de Aplicativo Web) de maneira centralizada para as plataformas de entrega de aplicativos, incluindo o Azure Front Door e o Gateway de Aplicativo do Azure. |

Observação

Com a possibilidade de integrar soluções de SECaaS de terceiros, sua estratégia de segurança de rede pode ser usar o Firewall do Azure para monitorar o tráfego de rede local enquanto usa o provedor de SECaaS de terceiros para monitorar o tráfego da Internet.

Opções de arquitetura

O Gerenciador de Firewall do Azure fornece gerenciamento de segurança para as duas seguintes arquiteturas de rede:

- Rede virtual hub. Uma rede virtual padrão do Azure em que uma ou mais políticas de firewall são aplicadas.

- Hub virtual seguro. Um Hub de WAN Virtual do Azure em que uma ou mais políticas de firewall são aplicadas.