Gerenciar o Microsoft Entra Health

Esta seção descreve as várias operações que você deve executar utilizando o Microsoft Entra Connect Health.

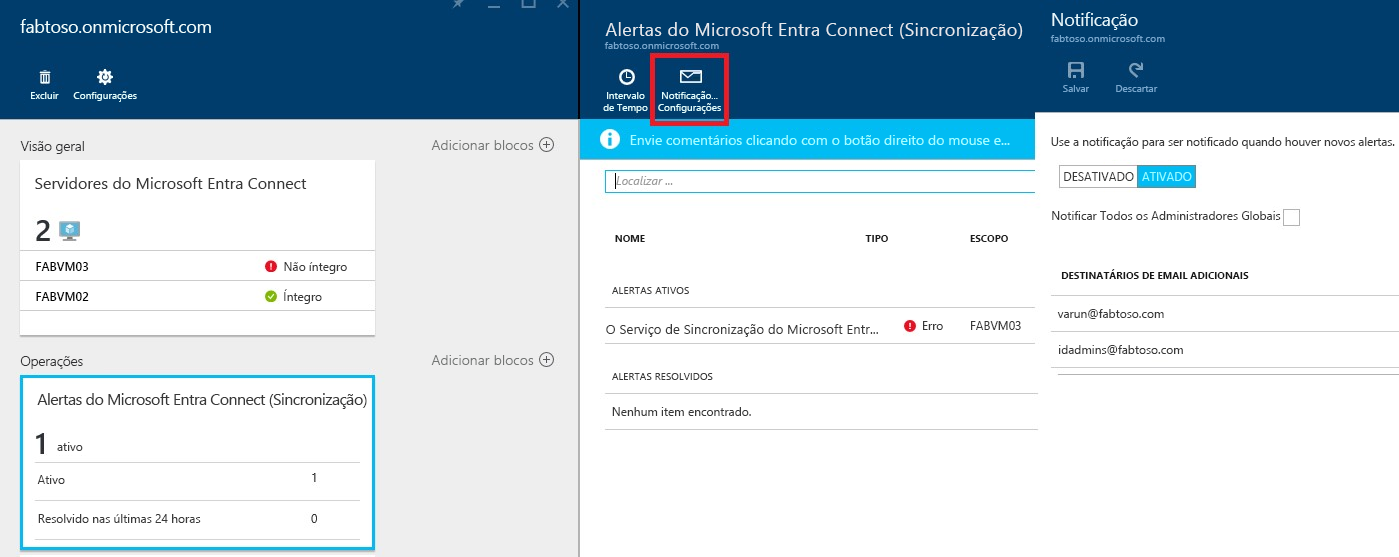

Habilitar notificações por email

Você pode configurar o serviço do Microsoft Entra Connect Health para enviar notificações por email quando alertas indicarem que sua infraestrutura de identidade não está íntegra. Isso ocorre quando um alerta é gerado e quando ele é resolvido.

Observação

As notificações por email são habilitadas por padrão.

Para habilitar as notificações por email do Microsoft Entra Connect Health

- Abra a folha Alertas do serviço para o qual deseja receber notificação por email.

- Na barra de ação, clique em Configurações de Notificação.

- Na opção de notificação por email, selecione ON.

- Selecione a caixa de seleção se desejar que todos os administradores globais recebam notificações por email.

- Se você deseja receber notificações por email em qualquer outro endereço de email, especifique-os na caixa Destinatários de Email Adicionais. Para remover um endereço de email da lista, clique com o botão direito do mouse na entrada e selecione Excluir.

- Para finalizar as alterações, clique em Salvar. As alterações entram em vigor somente depois de salvar.

Observação

Quando há problemas ao processar solicitações de sincronização em nosso serviço de back-end, esse serviço envia um email de notificação com os detalhes do erro para os endereços de email de contato administrativo do seu locatário. Ouvimos comentários de clientes que, em determinados casos, o volume dessas mensagens é extremamente grande, portanto, estamos alterando a maneira como enviamos essas mensagens.

Em vez de enviar uma mensagem para cada erro de sincronização que ocorrer, enviaremos um resumo diário de todos os erros retornados pelo serviço de back-end. Isso permite que os clientes processem esses erros de maneira mais eficiente e reduzam o número de mensagens de erro duplicadas.

Excluir uma instância de serviço ou servidor

Observação

A licença Premium do Microsoft Entra ID é obrigatória para as etapas de exclusão.

Em alguns casos, você poderá remover um servidor que está sendo monitorado. Aqui está o que você precisa saber para remover um servidor do serviço Microsoft Entra Connect Health.

Ao excluir um servidor, lembre-se do seguinte:

- Essa ação interromperá a coleta de dados desse servidor. Este servidor será removido do serviço de monitoramento. Depois dessa ação, não será possível exibir novos dados de alertas, de monitoramento ou de análise de uso desse servidor.

- Esta ação não desinstala o Agente de Integridade do servidor. Se você não tiver desinstalado o Agente de Integridade antes de executar essa etapa, poderão aparecer erros relacionados ao Agente de Integridade no servidor.

- Essa ação não exclui os dados já coletados neste servidor. Esses dados são excluídos de acordo com a política de retenção de dados do Azure.

- Depois de executar esta ação, se desejar começar a monitorar o mesmo servidor novamente, desinstale e reinstale o Agente de Integridade nesse servidor.

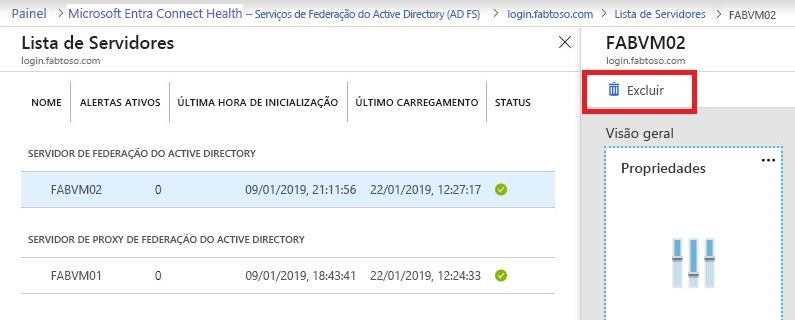

Excluir um servidor do serviço Microsoft Entra Connect Health

Observação

A licença Premium do Microsoft Entra ID é obrigatória para as etapas de exclusão.

Microsoft Entra Connect Health para Serviços de Federação do Active Directory (AD FS) e Microsoft Entra Connect (sincronização):

Abra a folha Servidor da folha Lista de Servidores, selecionando o nome do servidor a ser removido.

Na folha Servidor, na barra de ações, clique em Excluir.

Confirme digitando o nome do servidor na caixa de confirmação.

Clique em Excluir.

Microsoft Entra Connect Health para Microsoft Entra Domain Services:

- Abra o painel Controladores de Domínio.

- Selecione o controlador de domínio a ser removido.

- Na barra de ações, clique em Excluir Selecionado.

- Confirme a ação para excluir o servidor.

- Clique em Excluir.

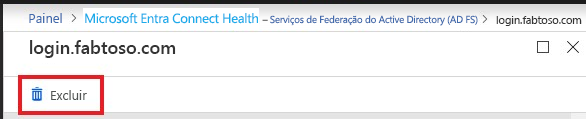

Excluir uma instância de serviço do serviço Microsoft Entra Connect Health

Em alguns casos, convém remover uma instância de serviço. Aqui está o que você precisa saber para remover uma instância de serviço do Microsoft Entra Connect Health.

Ao excluir uma instância de serviço, esteja ciente do seguinte:

- Esta ação remove a instância de serviço atual do serviço de monitoramento.

- Essa ação não desinstala ou remove o Agente de Integridade de nenhum um dos servidores monitorados como parte desta instância de serviço. Se você não tiver desinstalado o Agente de Integridade antes de executar essa etapa, poderão aparecer erros relacionados ao Agente de Integridade nos servidores.

- Todos os dados dessa instância do serviço são excluídos de acordo com a política de retenção de dados do Azure.

- Depois de executar esta ação, se você desejar iniciar o serviço de monitoramento, desinstale e reinstale o Agente de Integridade em todos os servidores. Depois de executar esta ação, se você desejar iniciar o monitoramento do mesmo servidor novamente, desinstale, reinstale e registre o Agente de Integridade nesse servidor.

Excluir uma instância de serviço do Microsoft Entra Connect Health

Abra a folha Serviço na folha Lista de Serviços, selecionando o identificador de serviço (nome do farm) que você deseja remover.

Na folha Serviço, na barra de ações, clique em Excluir.

Confirme digitando o nome do serviço na caixa de confirmação (por exemplo: sts.contoso.com).

Clique em Excluir.

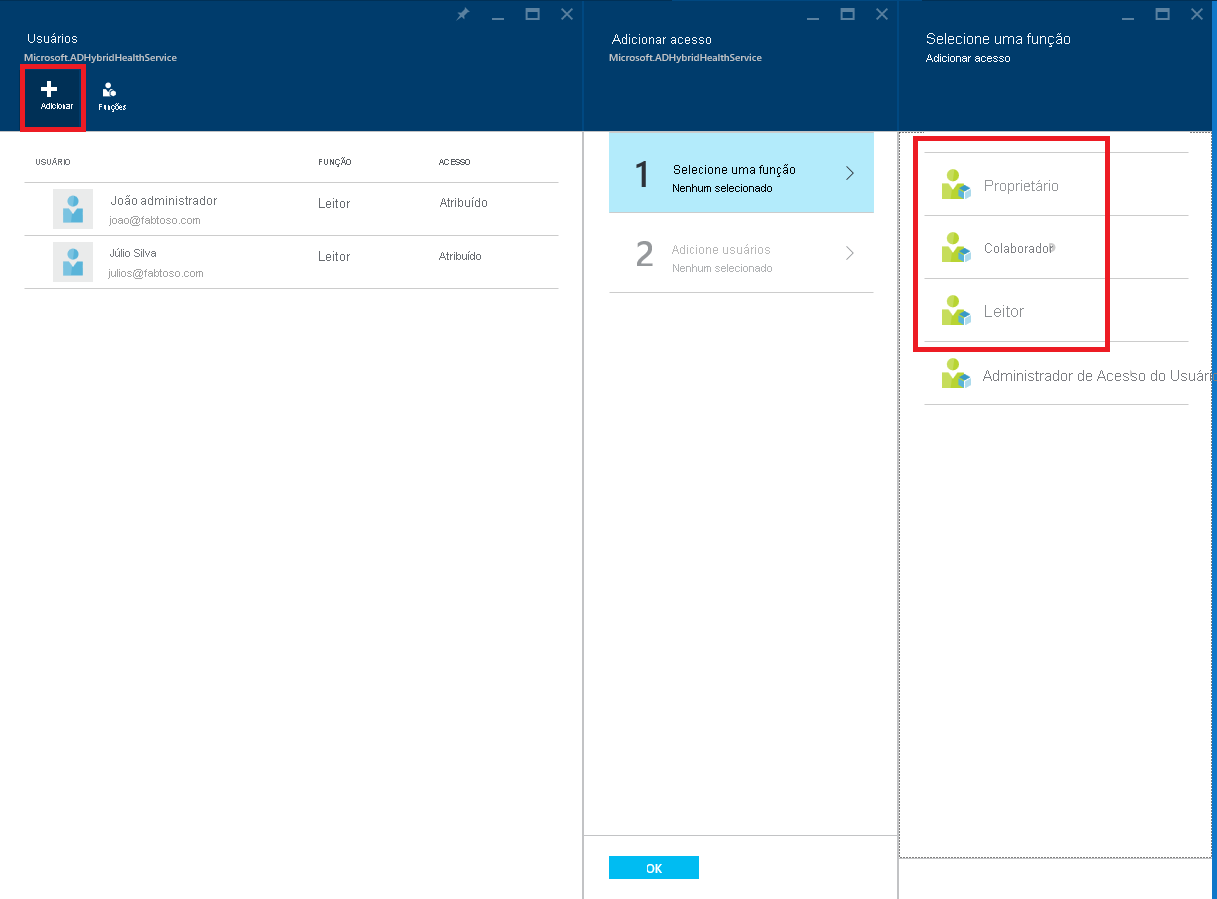

Gerenciar o acesso com o controle de acesso baseado em função

O controle de acesso baseado em função do Azure (RBAC do Azure) para o Microsoft Entra Connect Health fornece acesso a usuários e grupos que não sejam Administradores Globais. O Azure RBAC atribui funções aos usuários e grupos pretendidos e fornece um mecanismo para limitar os administradores globais em seu diretório.

Funções

O Microsoft Entra Connect Health dá suporte às seguintes funções internas:

| Função | Permissões |

|---|---|

| Proprietário | Os proprietários podem gerenciar o acesso (por exemplo, atribuir uma função a um usuário ou um grupo), exibir todas as informações (por exemplo, exibir alertas) no portal e alterar as configurações (por exemplo, as notificações por email) no Microsoft Entra Connect Health. Por padrão, essa função é atribuída aos administradores globais do Microsoft Entra, e isso não pode ser alterado. |

| Colaborador | Os colaboradores podem exibir todas as informações (por exemplo, exibir alertas) no portal e alterar as configurações (por exemplo, notificações por email) no Microsoft Entra Connect Health. |

| Leitor | Os leitores podem exibir todas as informações (por exemplo, exibir alertas) no portal no Microsoft Entra Connect Health. |

Todas as outras funções (como administradores de acesso de usuário ou usuários do DevTest Labs) não impactam o acesso no Microsoft Entra Connect Health, mesmo se as funções estão disponíveis na experiência do portal.

Escopo de acesso

O Microsoft Entra Connect Health dá suporte ao gerenciamento de acesso em dois níveis:

- Todas as instâncias de serviço: esse é o caminho recomendado na maioria dos casos. Ele controla o acesso para todas as instâncias de serviço (por exemplo, um farm do AD FS) em todos os tipos de função sendo monitorados pelo Microsoft Entra Connect Health.

- Instância de serviço: em alguns casos, talvez seja necessário separar o acesso baseado em tipos de função ou por uma instância de serviço. Nesse caso, você pode gerenciar o acesso no nível da instância de serviço.

A permissão será concedida se o usuário final tiver acesso no nível do diretório ou da instância de serviço.

Permitir que usuários ou grupos acessem o Microsoft Entra Connect Health

As etapas a seguir mostram como permitir acesso.

Etapa 1: Selecionar o escopo de acesso apropriado

Para permitir a um usuário o acesso no nível Todas as instâncias de serviço no Microsoft Entra Connect Health, abra a folha principal no Microsoft Entra Connect Health.

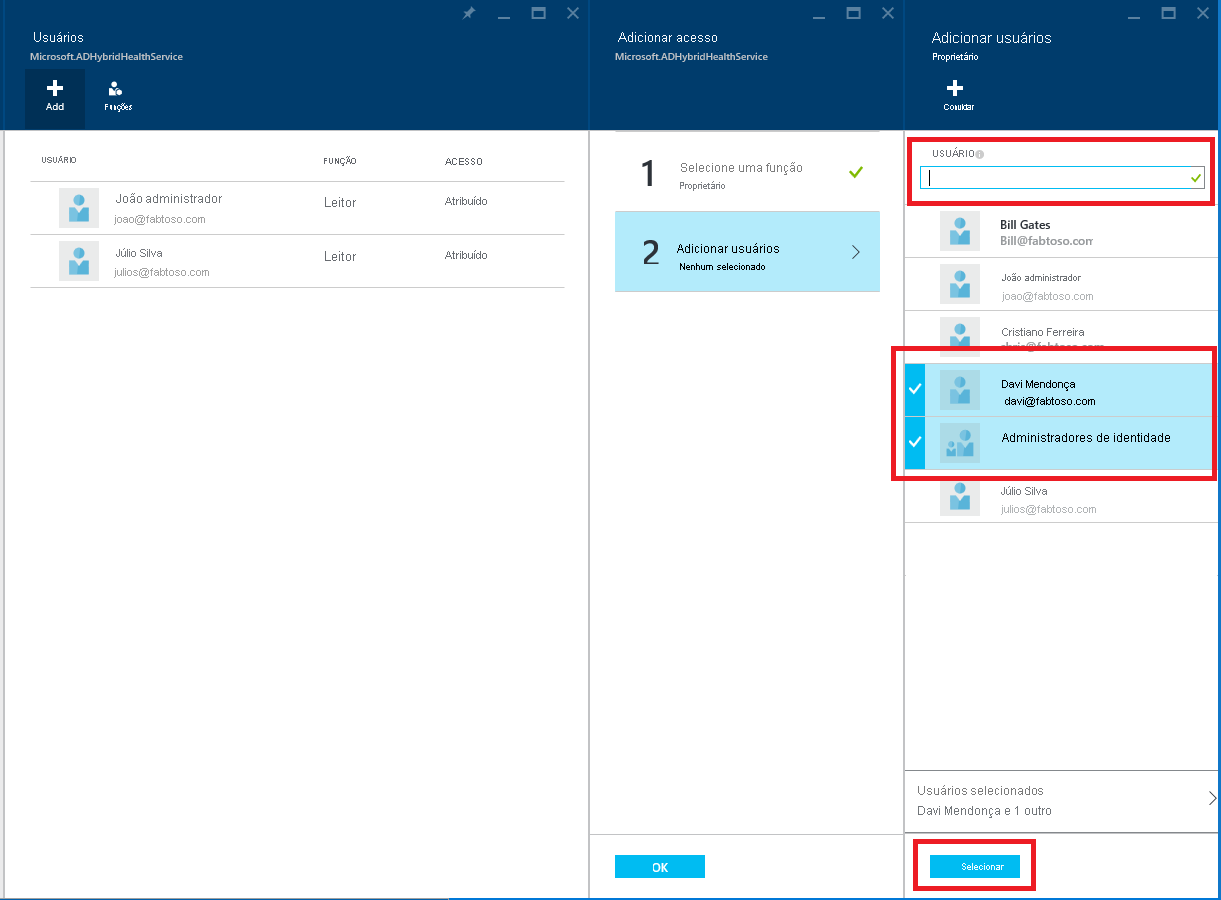

Etapa 2: Adicionar usuários e grupos e atribuir funções

Na seção Configurar, clique em Usuários.

Selecione Adicionar.

No painel Selecionar uma função, selecione uma função (por exemplo, Proprietário).

Digite o nome ou identificador do usuário ou grupo de destino. Você pode selecionar um ou mais usuários ou grupos ao mesmo tempo. Clique em Selecionar.

Selecione OK.

Após a conclusão da atribuição de função, os usuários e grupos aparecerão na lista.

Agora os usuários e grupos listados têm acesso, de acordo com suas funções atribuídas.

Observação

Os administradores globais sempre têm acesso completo a todas as operações, mas as contas de administrador global não estão presentes na lista anterior.

- Não há suporte para o recurso Convidar usuários no Microsoft Entra Connect Health.

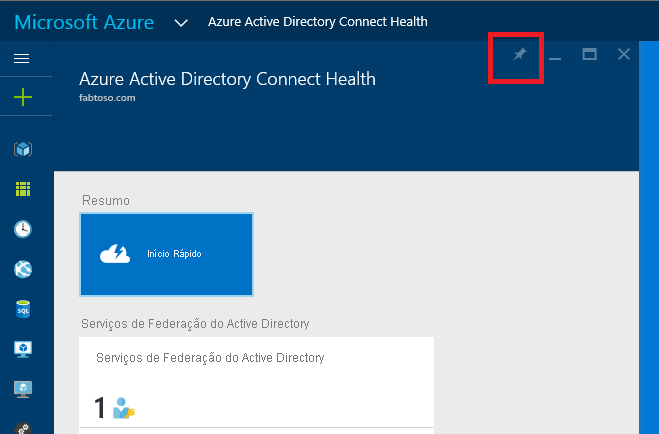

Etapa 3: Compartilhe o local da folha com usuários ou grupos

Depois de atribuir as permissões, o usuário pode acessar o Microsoft Entra Connect Health aqui.

Na folha, o usuário pode fixar a folha ou diferentes partes dela no painel. Basta clicar no ícone Fixar no painel.

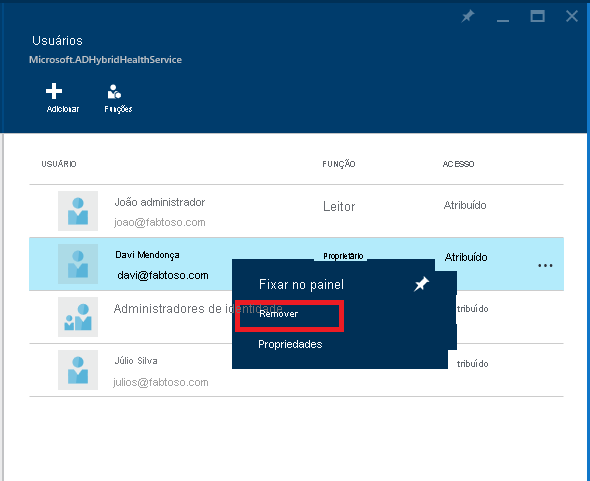

Remover usuários ou grupos

Você pode remover um usuário ou um grupo adicionado ao Microsoft Entra Connect Health e ao RBAC do Azure. Basta clicar com o botão direito do mouse no usuário ou grupo e selecionar Remover.

Diagnosticar e corrigir erros de sincronização de atributos duplicados

Visão geral

Dando um passo adiante para destacar os erros de sincronização, o Microsoft Entra Connect Health apresenta a remediação de autoatendimento. Ele soluciona erros de sincronização de atributos duplicados e corrige objetos que são órfãos do Microsoft Entra ID. O recurso de diagnóstico tem esses benefícios:

- Ele fornece um procedimento de diagnóstico que reduz os erros de sincronização de atributos duplicados. E isso dá correções específicas.

- Aplica uma correção para cenários dedicados do Microsoft Entra ID para resolver o erro em uma única etapa.

- Nenhuma atualização ou a configuração é necessária para habilitar esse recurso.

Problemas

Um cenário comum

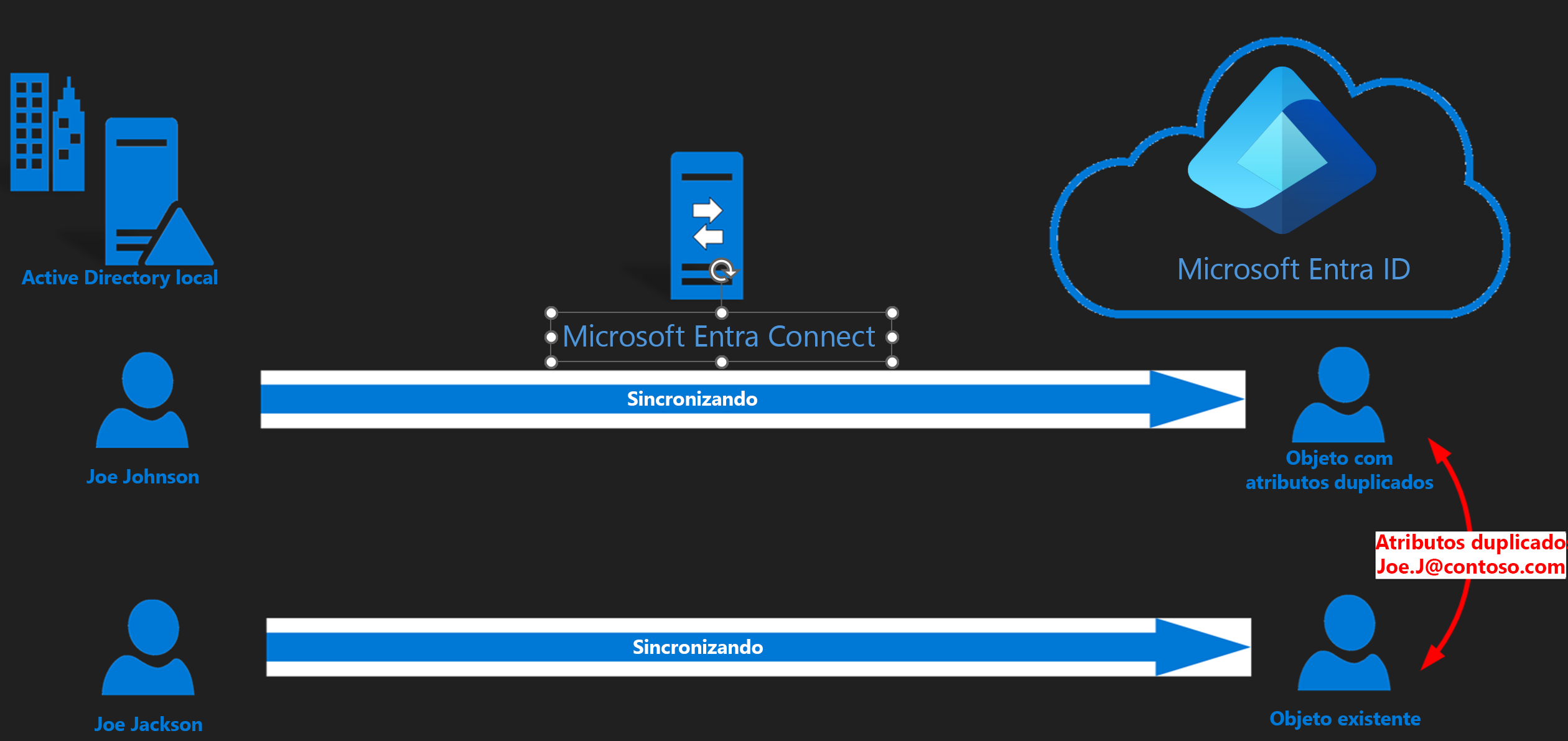

Quando ocorrem os erros de sincronização QuarantinedAttributeValueMustBeUnique e AttributeValueMustBeUnique, é comum ver um conflito entre UserPrincipalName ou Endereços Proxy no Microsoft Entra ID. Você pode resolver os erros de sincronização atualizando o objeto de origem conflitante do lado local. O erro de sincronização de dados será resolvido após a próxima sincronização. Por exemplo, esta imagem indica que dois usuários têm um conflito com seu UserPrincipalName. Ambos são Joe.J@contoso.com. Os objetos conflitantes são colocados em quarentena no Microsoft Entra ID.

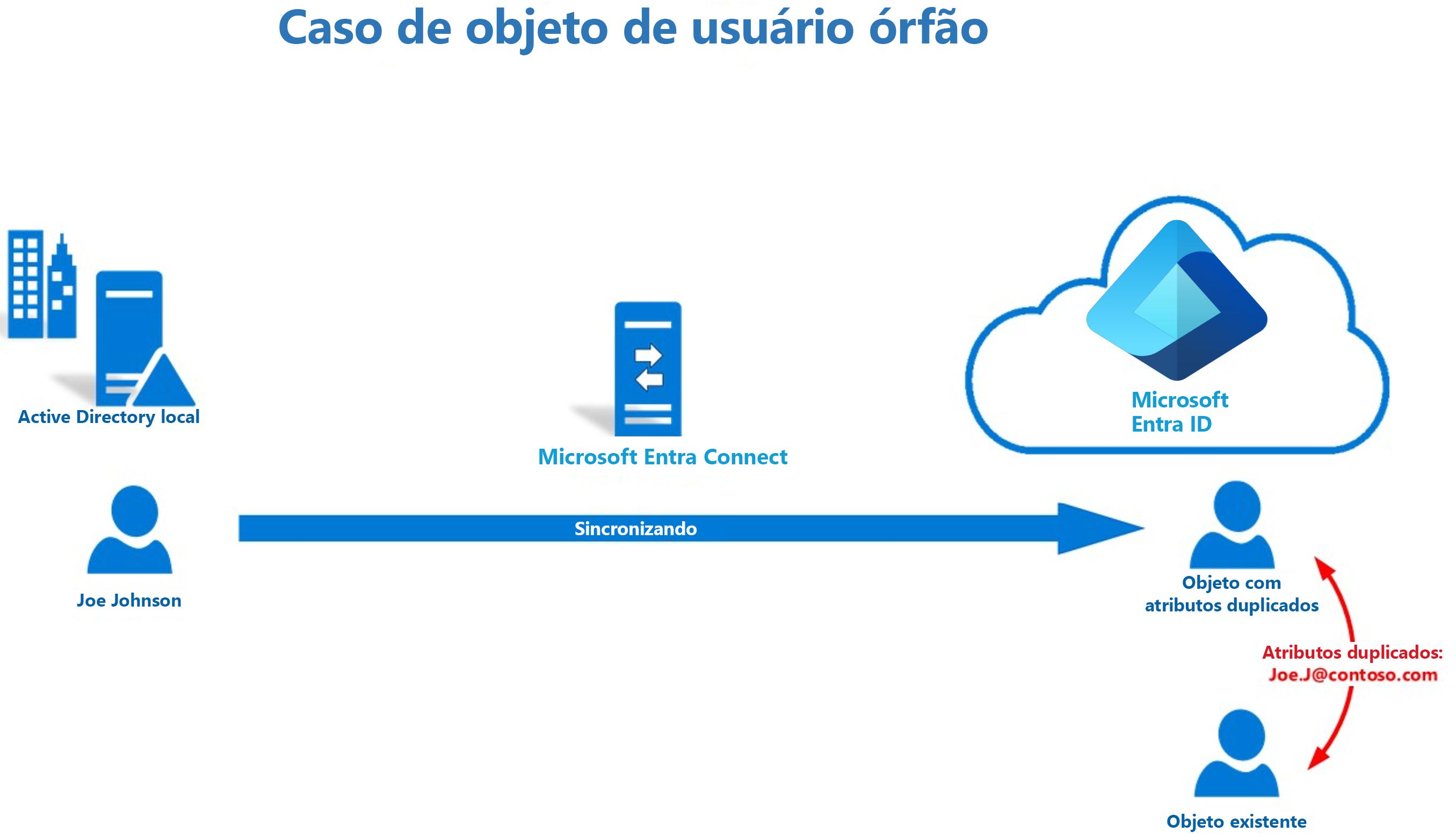

Cenário de objeto órfão

Ocasionalmente, você pode descobrir que um usuário existente perde a âncora de origem. A exclusão do objeto de origem ocorreu no Active Directory local. Mas a alteração do sinal de exclusão nunca foi sincronizada com o Microsoft Entra ID. Essa perda ocorre por motivos como problemas no mecanismo de sincronização ou migração do domínio. Quando o mesmo objeto é restaurado ou recriado, logicamente, um usuário existente deve ser o usuário a sincronizar a partir da Âncora de origem.

Quando um usuário existente é um objeto somente nuvem, você também pode ver o usuário conflitante sincronizado com o Microsoft Entra ID. O usuário não pode ser correspondido em sincronia com o objeto existente. Não há nenhuma maneira direta de remapear a âncora de origem.

Por exemplo, o objeto existente no Microsoft Entra ID preserva a licença de Joe. Um objeto recém-sincronizado com uma âncora de origem diferente ocorre em um estado de atributo duplicado no Microsoft Entra ID. As alterações de Joe no Active Directory no local não serão aplicadas ao usuário original do Joe (objeto existente) no Microsoft Entra ID.

Etapas de diagnóstico e solução de problemas no Connect Health

O recurso de diagnóstico suporta objetos do usuário com os seguintes atributos duplicados:

| Nome do atributo | Tipos de erro de sincronização |

|---|---|

| UserPrincipalName | QuarantinedAttributeValueMustBeUnique ou AttributeValueMustBeUnique |

| ProxyAddresses | QuarantinedAttributeValueMustBeUnique ou AttributeValueMustBeUnique |

| SipProxyAddress | AttributeValueMustBeUnique |

| OnPremiseSecurityIdentifier | AttributeValueMustBeUnique |

Importante

Para acessar esse recurso, é necessária a permissão de administrador global ou a permissão de colaborador do Azure RBAC.

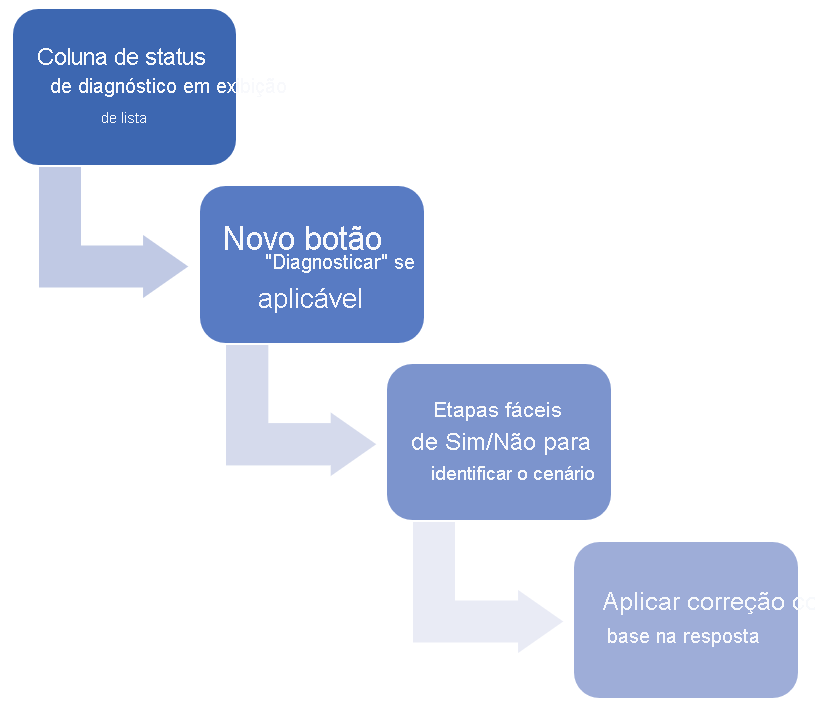

Siga as etapas do portal do Azure para restringir os detalhes do erro de sincronização e fornecer soluções mais específicas:

No portal do Azure, siga algumas etapas para identificar cenários fixos específicos:

Verifique a coluna Diagnosticar status . O status mostra se há uma forma de corrigir um erro de sincronização diretamente do Microsoft Entra ID. Em outras palavras, existe um fluxo de solução de problemas que pode restringir o caso de erro e possivelmente corrigi-lo.

Status O que isso significa? Não iniciado Você não visitou este processo de diagnóstico. Dependendo do resultado do diagnóstico, há uma maneira potencial de corrigir o erro de sincronização diretamente do portal. Correção Manual Necessária O erro não se ajusta aos critérios de correções disponíveis no portal. Os tipos de objetos conflitantes não são usuários ou você já passou pelas etapas de diagnóstico e nenhuma resolução de correção estava disponível no portal. No último caso, uma correção do lado local ainda é uma das soluções. Sincronização Pendente Uma correção foi aplicada. O portal está aguardando o próximo ciclo de sincronização para limpar o erro. Selecione o botão Diagnosticar sob os detalhes do erro. Você responderá algumas perguntas e identificará os detalhes do erro de sincronização. As respostas às perguntas ajudam a identificar um caso de objeto órfão.

Se um botão Close for exibido no final do diagnóstico, não haverá uma solução rápida disponível no portal com base nas suas respostas. Consulte a solução mostrada na última etapa. Correções do local ainda são as soluções. Selecione o botão Fechar . O status do erro de sincronização atual muda para Correção manual necessária . O status permanece durante o ciclo de sincronização atual.

Depois que um caso de objeto órfão é identificado, você pode corrigir os erros de sincronização de atributos duplicados diretamente do portal. Para acionar o processo, selecione o botão Apply Fix . O status do erro de sincronização atual é atualizado para Pending sync .

Após o próximo ciclo de sincronização, o erro deve ser removido da lista.