Implementar opções de VPN do Azure

Os data centers da Contoso dão suporte à conectividade remota para que os usuários possam trabalhar remotamente. Além disso, algumas filiais estão conectadas ao datacenter da sede por meio de VPNs site a site. Como engenheiro-chefe do sistema, você deve implementar uma solução de VPN que permita o suporte contínuo para os cenários de uso atuais.

Design de gateway de VPN

Usando um gateway do Azure, você pode implementar os vários tipos de conexões VPN a seguir para atender às suas necessidades organizacionais:

- Túnel

- Vários sites

- P2S

- VNet a VNet

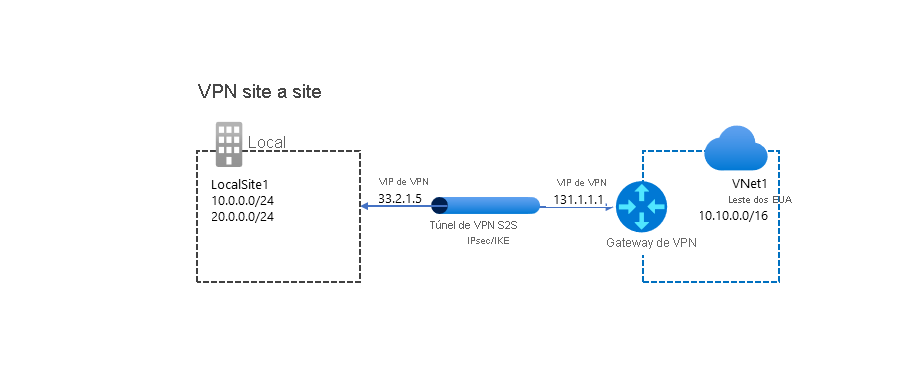

Site a site

Implemente uma conexão site a site por meio dos protocolos IPsec e IKE. Use conexões site a site para dar suporte a configurações híbridas e entre instalações. Para implementar uma conexão site a site, você deve ter um dispositivo VPN com um endereço IP público, conforme indicado no diagrama a seguir.

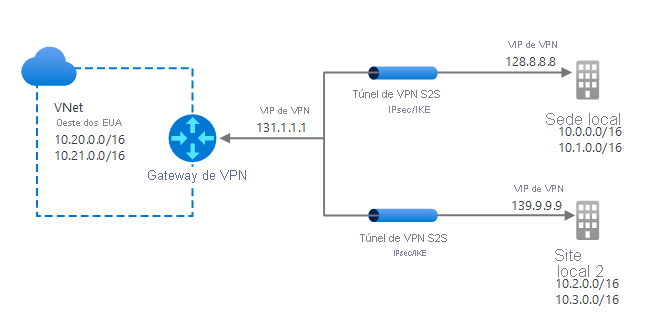

Vários sites

Uma conexão de vários sites é uma variação da conexão site a site. Usando esse tipo de conexão, você cria mais de uma conexão VPN do seu gateway de VNet. Ao implementar conexões de vários sites, você deverá usar um tipo de VPN RouteBased.

Como o nome sugere, você normalmente usa esse tipo de conexão para se conectar a vários sites locais, conforme indicado no diagrama a seguir.

Dica

Uma VNet pode ter apenas um Gateway de VPN, portanto, todas as conexões compartilham a largura de banda.

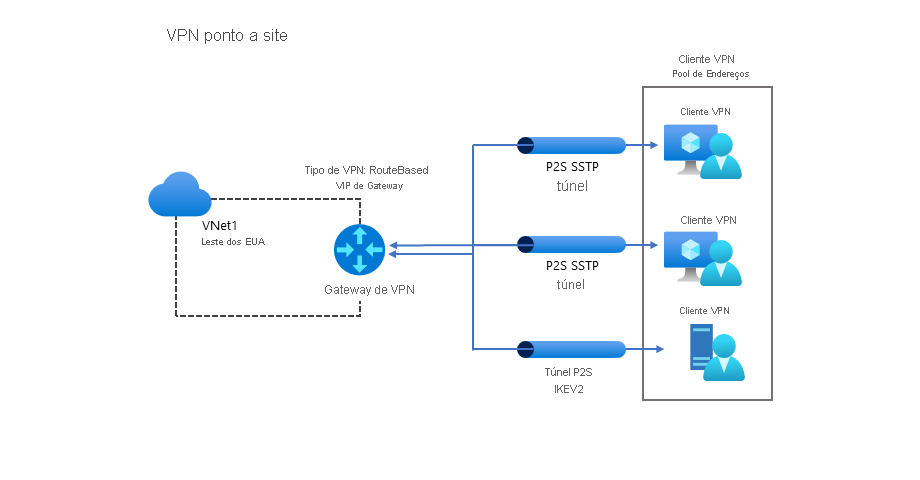

Ponto a site

Uma conexão VPN P2S permite que os usuários se conectem à sua organização por meio de uma rede remota, por exemplo, da casa deles ou de um hotspot Wi-Fi público. Normalmente, os usuários iniciam conexões P2S, como no diagrama a seguir. No diagrama, dois usuários iniciam uma conexão SSTP (Secure Socket Tunneling Protocol), enquanto um terceiro usa IKEv2. Ao contrário de conexões site a site, você não precisa de um endereço IP voltado para o público local ou de um dispositivo VPN para implementar conexões P2S.

Dica

Você pode usar conexões P2S junto com conexões site a site por meio do mesmo Gateway de VPN.

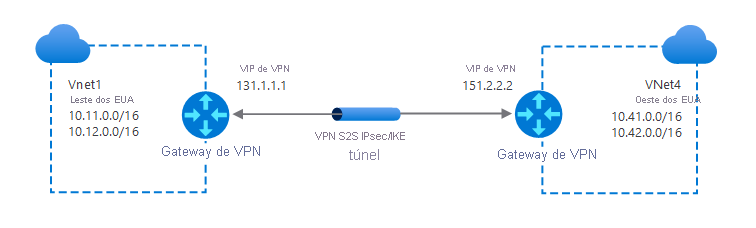

VNet a VNet

De algumas maneiras, a implementação de conexões VNet a VNet é semelhante à conexão de uma única VNet a site local (S2S). Em ambos os cenários, você usa um Gateway de VPN para implementar um túnel IPsec/IKE.

Observação

Quando você implementa uma conexão VNet a VNet por meio do Gateway de VPN, as VNets não precisam estar na mesma região ou assinatura do Azure.

Dica

Você também pode usar o emparelhamento para conectar VNets, independentemente do local ou da assinatura. Essa abordagem pode ser mais rápida e mais eficiente em termos de recursos.

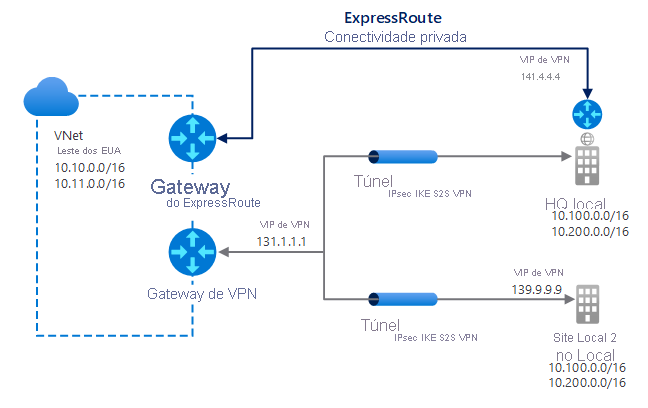

Conexões de ExpressRoute

Você pode usar as conexões do Azure ExpressRoute para facilitar uma conexão privada de suas redes locais com o Microsoft Cloud ou com outros sites dentro da sua organização. Como a conexão de rede é privada, é mais segura e também pode oferecer benefícios de desempenho significativos. Configure uma conexão do ExpressRoute usando um gateway de VNet. No entanto, com uma conexão do ExpressRoute, você configura o gateway de VNet com o tipo de gateway ExpressRoute, em vez de VPN.

Dica

Embora o tráfego que percorre um circuito do ExpressRoute não seja criptografado por padrão, você pode configurar a conexão para enviar tráfego criptografado.

Também é possível combinar conexões do ExpressRoute e site a site, conforme indicado no diagrama a seguir. Por exemplo, você pode configurar uma VPN S2S:

- Como um caminho de failover seguro para o ExpressRoute

- Para se conectar a sites que não façam parte da sua rede, mas que estejam conectados por meio do ExpressRoute.

Implementar o Gateway de VPN

Ao configurar o Gateway de VPN, você deve selecionar e definir várias configurações. Primeiro, decida se deseja implementar uma configuração baseada em políticas ou em rota.

Baseado em políticas

Se você optar por implementar gateways baseados em políticas (que se baseiam no roteamento estático), deverá definir conjuntos de endereços IP que o gateway usa para determinar os destinos de pacotes. O gateway avalia cada pacote em relação a esses conjuntos de endereços IP para determinar por qual túnel um pacote é criptografado e roteado.

Baseado em rotas

Você pode usar gateways baseados em rota para evitar o esforço de ter que definir quais endereços IP estão atrás de cada túnel. Com gateways baseados em rota, o roteamento de IP determina por quais das interfaces de túnel enviar cada pacote.

Dica

Você deve selecionar VPNs baseadas em rota para dispositivos locais, pois elas são mais resilientes a alterações de topologia, por exemplo, se você criar sub-redes em sua VNet.

Escolha sempre um Gateway de VPN baseado em rota para os seguintes tipos de conectividade:

- Conexões entre redes virtuais

- Conexões P2S

- Conexões de vários sites

- Coexistência com um gateway do Azure ExpressRoute

Configurações adicionais

Além disso, você também deve definir as seguintes configurações para implementar o Gateway de VPN:

- VPN ou ExpressRoute. Escolha o tipo fundamental de conexão.

- Intervalo de endereços da sub-rede do gateway. Especifica o intervalo de endereços IP privado associado ao Gateway de VPN.

- Endereço IP público Especifica o intervalo de endereços IP privado associado ao Gateway de VPN.

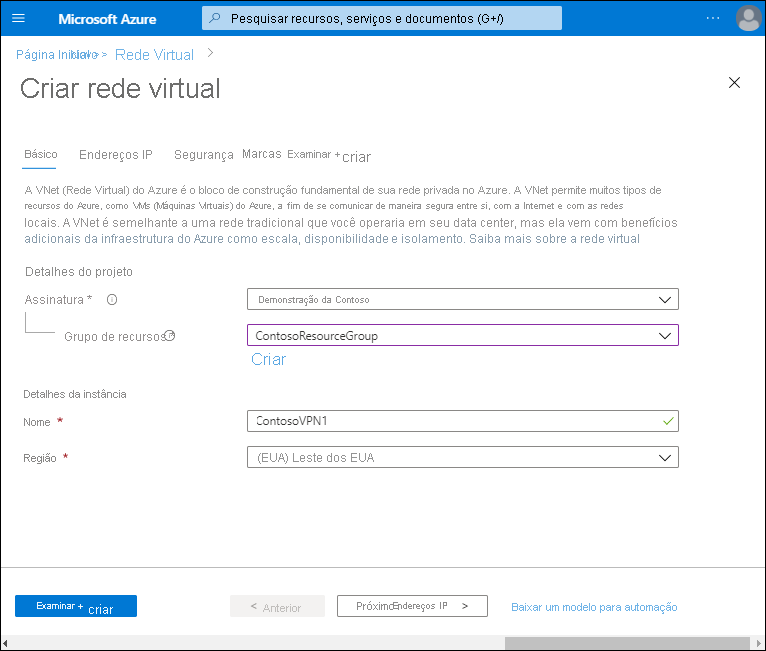

Criar uma VNET

Para implementar um Gateway de VPN, você deverá ter uma VNet. Você pode criá-la antes ou durante a configuração do Gateway de VPN. Nós criaremos uma primeiro. Para fazer isso, abra o portal do Azure e conclua o seguinte procedimento:

Selecione Criar um recurso e pesquise e selecione Rede Virtual.

Na folha Rede Virtual, selecione Criar.

Crie uma VNet especificando as propriedades adequadas: Assinatura, Grupo de recursos, Nome e Região.

Selecione Avançar: Endereços IP>.

Configure a sub-rede que você deseja associar à VNet, aceitando as configurações padrão ou definindo suas próprias.

Selecione Examinar + Criar e, em seguida, selecione Criar.

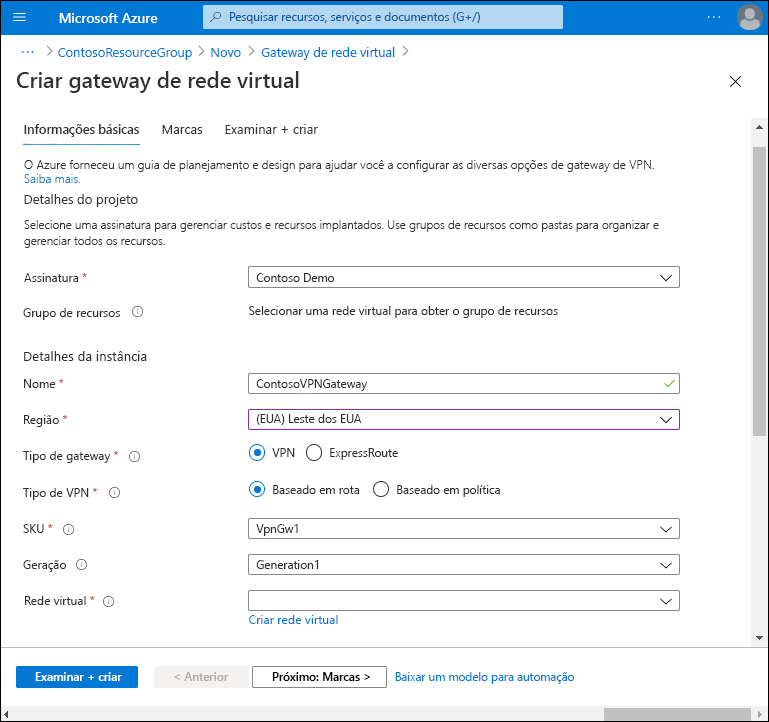

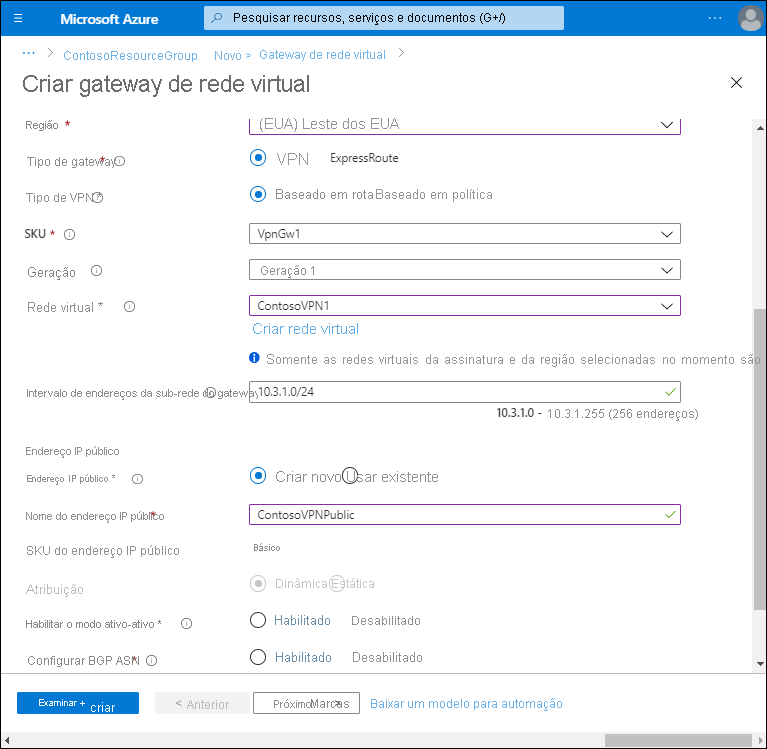

Criar o gateway

Depois de criar a VNet apropriada, você deverá criar o Gateway de VPN. Por exemplo, para criar um Gateway de VPN baseado em rota usando o portal do Azure, use o seguinte procedimento:

No portal do Azure, pesquise e selecione Gateway de rede virtual.

Na folha Gateway de rede virtual, selecione Criar.

Na folha Criar gateway de rede virtual, crie o gateway especificando as propriedades adequadas: Assinatura, Nome e Região.

Em seguida, escolha se você está implementando uma conexão VPN ou ExpressRoute.

Para uma VPN, selecione Baseado em rota ou Baseado em política.

Selecione a rede virtual criada anteriormente.

Defina o Intervalo de endereços de sub-rede de gateway e as configurações do Endereço IP público.

Selecione Examinar + Criar e, em seguida, selecione Criar.

Experimente

Se você quiser trabalhar com a VPN do Azure, experimente estes exercícios de laboratório. Os exercícios são baseados em um ambiente de área restrita e não exigem uma assinatura do Azure para serem realizados:

- Exercício – Preparar redes virtuais locais e do Azure usando comandos da CLI do Azure

- Exercício – criar um gateway de VPN site a site usando comandos da CLI do Azure