Recomendações para usar assinaturas e grupos de gerenciamento

Alguns procedimentos da Área de Trabalho Virtual do Azure, como a instalação do Office em uma imagem VHD mestra, pressupõem que você tenha acesso elevado na VM, seja ele provisionado no Azure ou no Gerenciador do Hyper-V.

Como um Administrador Global no Microsoft Entra ID, talvez você não tenha acesso a todas as assinaturas e grupos de gerenciamento em seu diretório. Abaixo estão os métodos para elevar o acesso a todas as assinaturas e grupos de gerenciamento.

Por que você precisa elevar o acesso?

Os administradores globais devem considerar os seguintes cenários para elevar o acesso.

- Recupere o acesso a uma assinatura ou grupo de gerenciamento do Azure quando um usuário tiver perdido o acesso.

- Conceder a outro usuário ou a si mesmo acesso a uma assinatura ou grupo de gerenciamento do Azure.

- Veja todas as assinaturas ou grupos de gerenciamento do Azure em uma organização.

- Permita que um aplicativo de automação (como um aplicativo de faturamento ou auditoria) acesse todas as assinaturas ou grupos de gerenciamento do Azure.

Como funciona o acesso elevado?

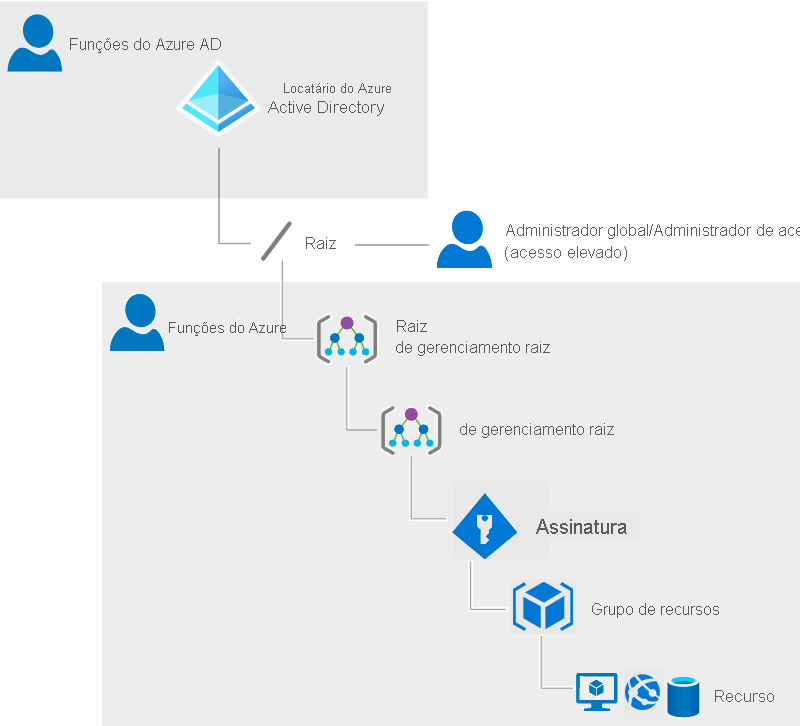

Os recursos do Microsoft Entra ID e do Azure são protegidos independentemente um do outro.

As atribuições de função do Microsoft Entra não concedem acesso aos recursos do Azure, e as atribuições de função do Azure não concedem acesso ao Microsoft Entra ID. No entanto, se você for um Administrador Global no Microsoft Entra ID, poderá atribuir a si mesmo acesso a todas as assinaturas e grupos de gerenciamento do Azure em seu diretório. Use essa funcionalidade se você não tiver acesso aos recursos de assinatura do Azure. Por exemplo, para máquinas virtuais ou contas de armazenamento, e se você deseja usar seu privilégio de Administrador Global para obter acesso a esses recursos.

Ao elevar o acesso, você receberá a função Administrador de Acesso do Usuário no Azure no escopo raiz (/). Isso permite que você visualize todos os recursos e atribua acesso a qualquer assinatura ou grupo de gerenciamento no diretório. As atribuições da função de Administrador de acesso do usuário podem ser removidas usando o Azure PowerShell, CLI do Azure ou a API REST.

Você deve remover esse acesso elevado depois de fazer as alterações necessárias no escopo raiz.

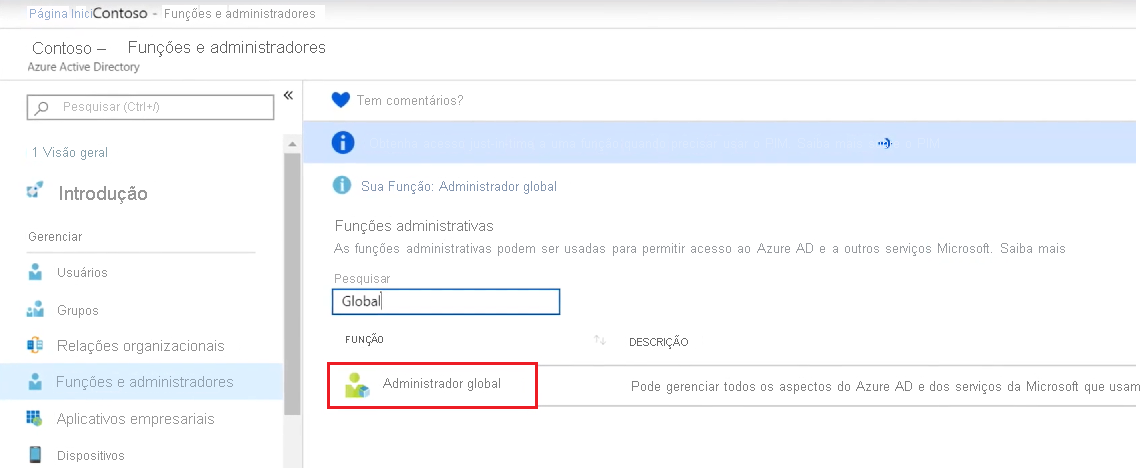

Elevar o acesso de um administrador global

Siga estas etapas para elevar o acesso de um administrador global usando o portal do Azure.

- Entre no portal do Azure ou no centro de administração do Microsoft Entra como Administrador Global.

- Abra o Microsoft Entra ID.

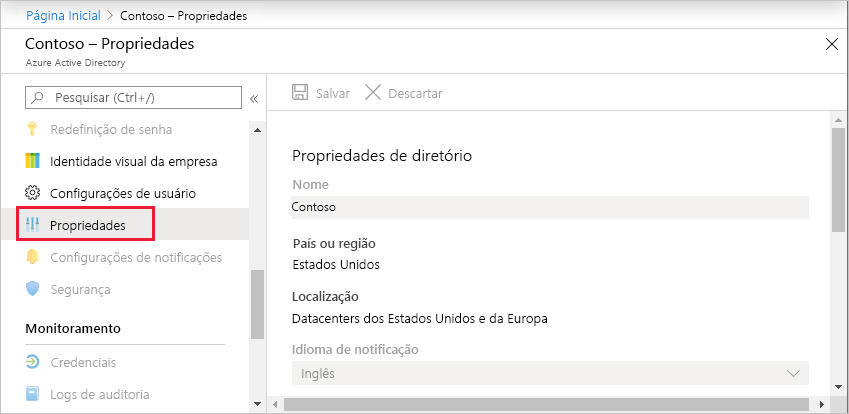

- Em Gerenciar, selecione Propriedades.

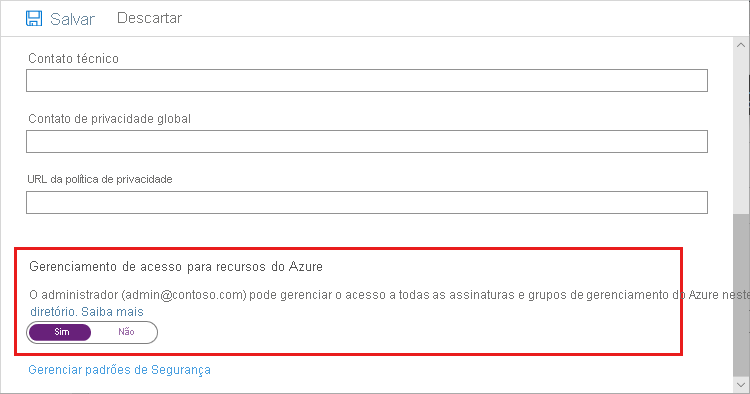

- Em Gerenciamento de acesso para recursos do Azure, defina a alternância como Sim.

Ao definir a alternância como Sim, você recebe a função Administrador de Acesso do Usuário no RBAC (controle de acesso baseado em função) do Azure no escopo raiz (/). Isso dá a você permissão para atribuir funções em todas as assinaturas do Azure e grupos de gerenciamento associados a esse diretório do Microsoft Entra. Essa alternância só está disponível para os usuários aos quais foi atribuída a função de Administrador Global no Microsoft Entra ID.

Ao definir a alternância como Não, a função Administrador de Acesso do Usuário no RBAC (controle de acesso baseado em função) do Azure será removida da sua conta de usuário. Você não pode mais atribuir funções em todas as assinaturas e grupos de gerenciamento do Azure associados a esse diretório do Microsoft Entra. Você pode exibir e gerenciar somente as assinaturas do Azure e os grupos de gerenciamento aos quais você recebeu acesso.

- Clique em Salvar, para salvar suas configurações.

Essa configuração não é uma propriedade global, aplicando-se somente ao usuário conectado no momento. Você não pode elevar o acesso para todos os membros da função de Administrador Global.

- Saia e entre novamente para atualizar o seu acesso.

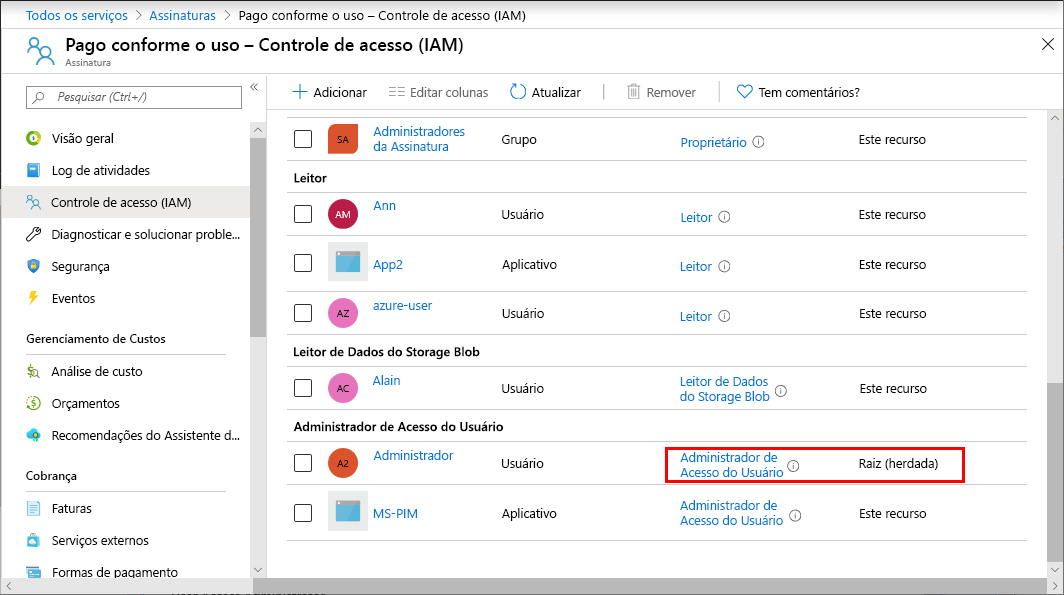

Agora você deve ter acesso a todas as assinaturas e grupos de gerenciamento em seu diretório. Ao visualizar o painel de Controle de acesso (IAM), você notará que recebeu a função de Administrador de Acesso do Usuário no escopo raiz.

- Faça as alterações necessárias no acesso elevado.

Remover acesso elevado

Para remover a atribuição de função Administrador de Acesso do Usuário no escopo raiz (/), siga estas etapas.

- Entre com o mesmo usuário que foi usado para elevar o acesso.

- Na lista de navegação, clique em Microsoft Entra ID e, em seguida, clique em Propriedades.

- Defina a alternância de Gerenciamento de acesso para recursos do Azure para Não. Como essa é uma configuração por usuário, você deve estar conectado como o mesmo usuário que foi usado para elevar o acesso.

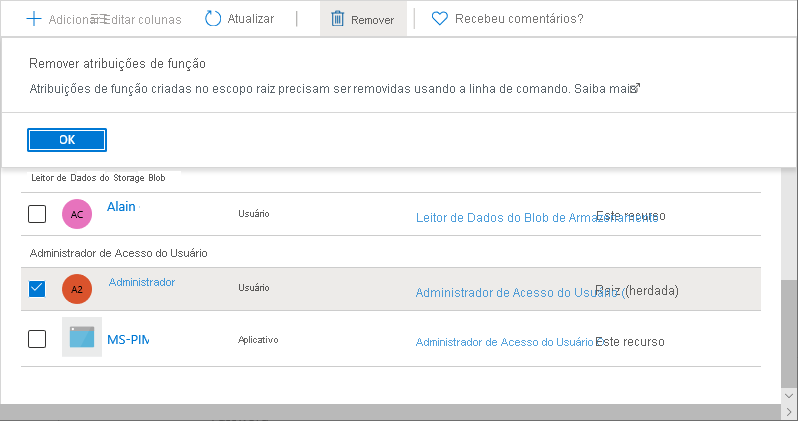

Se você tentar remover a atribuição da função Administrador de Acesso do Usuário no painel Controle de acesso (IAM), verá a seguinte mensagem. Para remover a atribuição de função, você deve definir a alternância de volta para Não ou usar Azure PowerShell, CLI do Azure ou a API REST.

- Saia como Administrador global.