Descrever o hash e seu aplicativo na assinatura digital

Até agora, você viu como a criptografia é usada para manter as mensagens seguras contra olhos curiosos. A criptografia também é usada para verificar se os dados, como documentos e imagens, não foram adulterados. Isso é feito por meio de um processo chamado hash.

O que é hash?

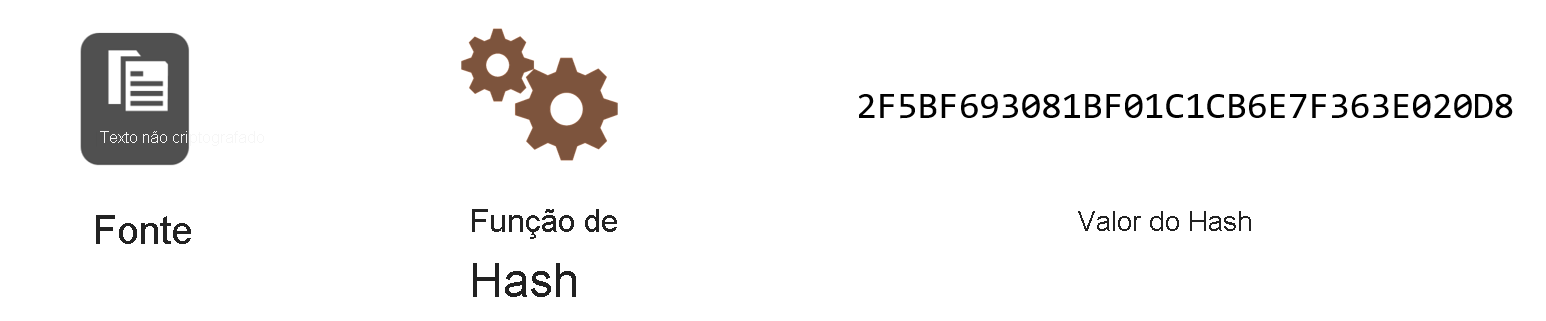

O hash usa um algoritmo, também conhecido como uma função de hash, para converter o texto original em um valor de comprimento fixo exclusivo. Isso é chamado de valor de hash. Toda vez que o mesmo texto tem hash usando o mesmo algoritmo, o mesmo valor de hash é produzido. Esse hash pode ser usado como um identificador exclusivo de seus dados associados.

O hash é diferente da criptografia, pois não usa chaves, e o valor de hash não pode ser descriptografado de volta para o original.

Há muitos tipos diferentes de funções de hash. Um que é comum, e você pode ouvir em discussões com profissionais de segurança, é o SHA (algoritmo de hash seguro). O SHA é uma família de algoritmos de hash que cada um funciona de maneira diferente. Os detalhes estão além do escopo deste conteúdo, mas um dos SHAs mais usados é o SHA-256, que produz um valor de hash com 256 bits.

O que é uma assinatura digital?

Uma aplicação comum de hash é a assinatura digital. Como uma assinatura em papel, uma assinatura digital valida que a assinatura que consta no documento realmente vem da pessoa que o assinou. Além disso, uma assinatura digital é usada para validar que o documento não foi adulterado.

Como funciona uma assinatura digital?

Uma assinatura digital será sempre exclusiva para cada pessoa que estiver assinando um documento, de modo semelhante a uma manuscrita. Todas as assinaturas digitais usam um par de chaves assimétricas: as chaves públicas e privadas.

Usando um serviço de assinatura digital, Mônica pode atribuir uma assinatura digital o documento para comprovar que ele não foi alterado. Assinar o documento cria um hash com carimbo de data/hora para ele. Esse hash então é criptografado usando a chave privada de Mônica. O serviço de assinatura anexa o hash ao documento original, que não é criptografado. Por fim, tanto o documento assinado digitalmente quanto a chave pública de Mônica são enviados para Vitória.

Quando Vitória recebe o documento assinado digitalmente, ela usa o mesmo serviço de assinatura digital para extrair o hash de Mônica do documento e gera um hash para o documento em texto não criptografado original. Usando a chave pública de Mônica, o hash criptografado é descriptografado. Se o hash descriptografado de Mônica corresponder ao que Vitória criou para o documento, a assinatura digital será válida. Vitória então sabe que o documento não foi adulterado.

O vídeo de dois minutos a seguir demonstra como as assinaturas digitais funcionam e como elas mostram se um documento foi adulterado.

A assinatura digital requer o uso de um serviço de assinatura digital. Muitas empresas oferecem esse recurso. Duas das mais populares são DocuSign e Adobe Sign.