Crie seu ambiente

Ao acessar as configurações do portal do Microsoft Defender para Pontos de Extremidade pela primeira vez, é possível configurar muitos atributos. Você precisa ser um administrador global ou administrador da segurança do locatário. Na página Configurar preferências, você pode definir:

O local de armazenamento dos dados – determine onde você deseja ser hospedado principalmente: EUA, UE ou Reino Unido. Você não pode alterar o local após essa configuração e a Microsoft não transferirá os dados da localização geográfica especificada.

Retenção de dados – o padrão é seis meses.

Habilitar recursos de visualização – o padrão é habilitado, mas pode ser alterado posteriormente.

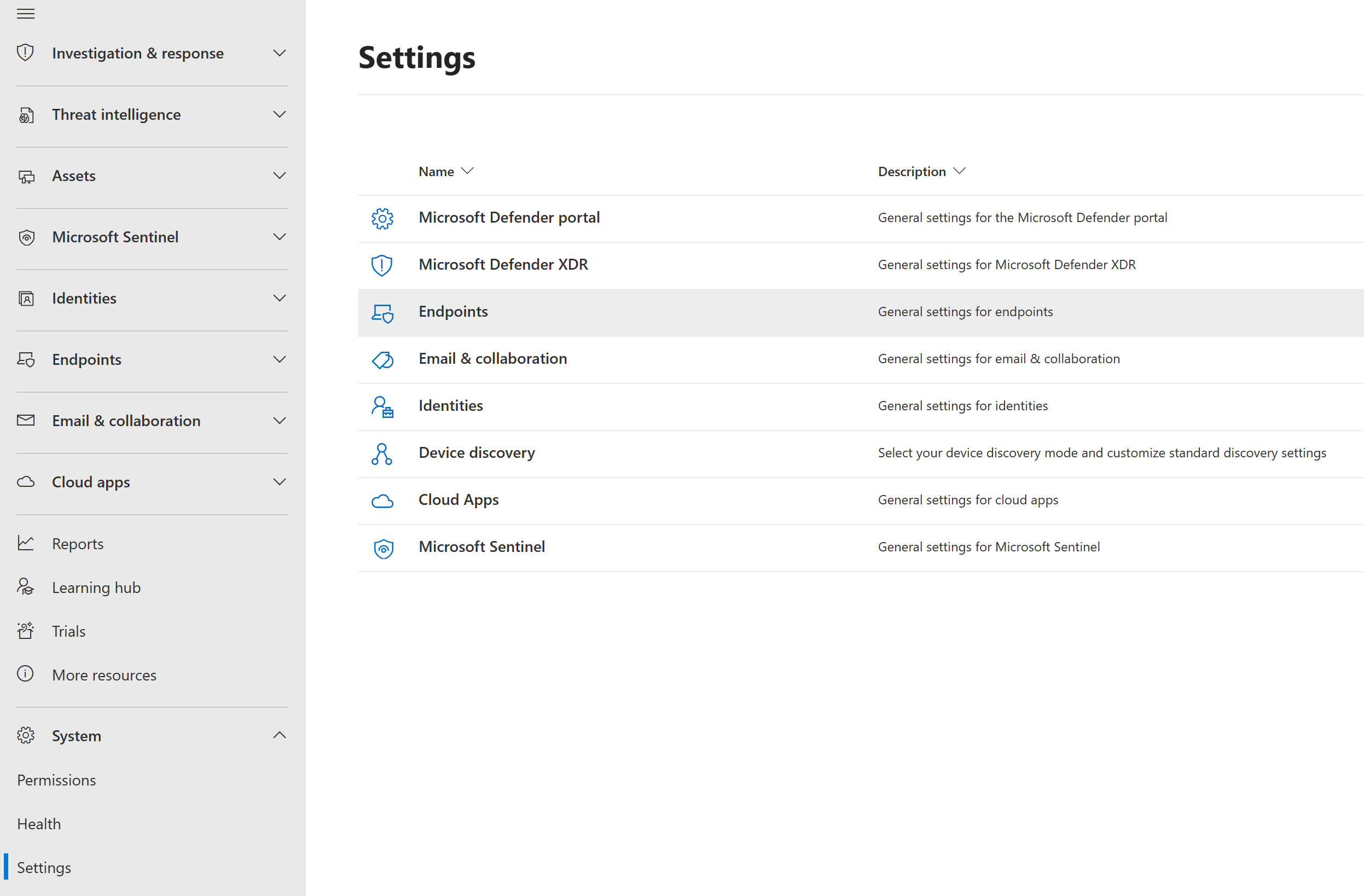

Para acessar as configurações do portal do Microsoft Defender para Pontos de Extremidade, faça o seguinte:

- Acesse (https://security.microsoft.com)

- Selecione Configurações.

- Selecione Pontos de extremidade.

Observação

Sua organização pode ter configurações diferentes exibidas com base na assinatura e na configuração do locatário.

Configuração de rede

Se a organização não exigir que os pontos de extremidade usem um proxy para acessar a Internet, a configuração a seguir não será necessária.

O sensor do Microsoft Defender para Ponto de Extremidade requer o Microsoft Windows HTTP (WinHTTP) para relatar dados de sensor e se comunicar com o serviço Microsoft Defender para Ponto de Extremidade. O sensor do Microsoft Defender para Ponto de Extremidade inserido é executado no contexto do sistema usando a conta LocalSystem. O sensor usa o Microsoft Windows HTTP Services (WinHTTP) para habilitar a comunicação com o serviço Microsoft Defender para Ponto de Extremidade. A configuração do WinHTTP é independente das configurações de proxy de navegação na internet do Windows Internet (WinINet) e só pode descobrir um servidor proxy usando os seguintes métodos de descoberta:

Métodos de descoberta automática:

Proxy transparente

Protocolo de descoberta automática de proxy (WPAD)

Se um Proxy transparente ou WPAD tiver sido implementado na topologia de rede, não haverá necessidade de definições de configuração especiais.