Explorar o gerenciamento de chaves do cliente usando a chave do cliente

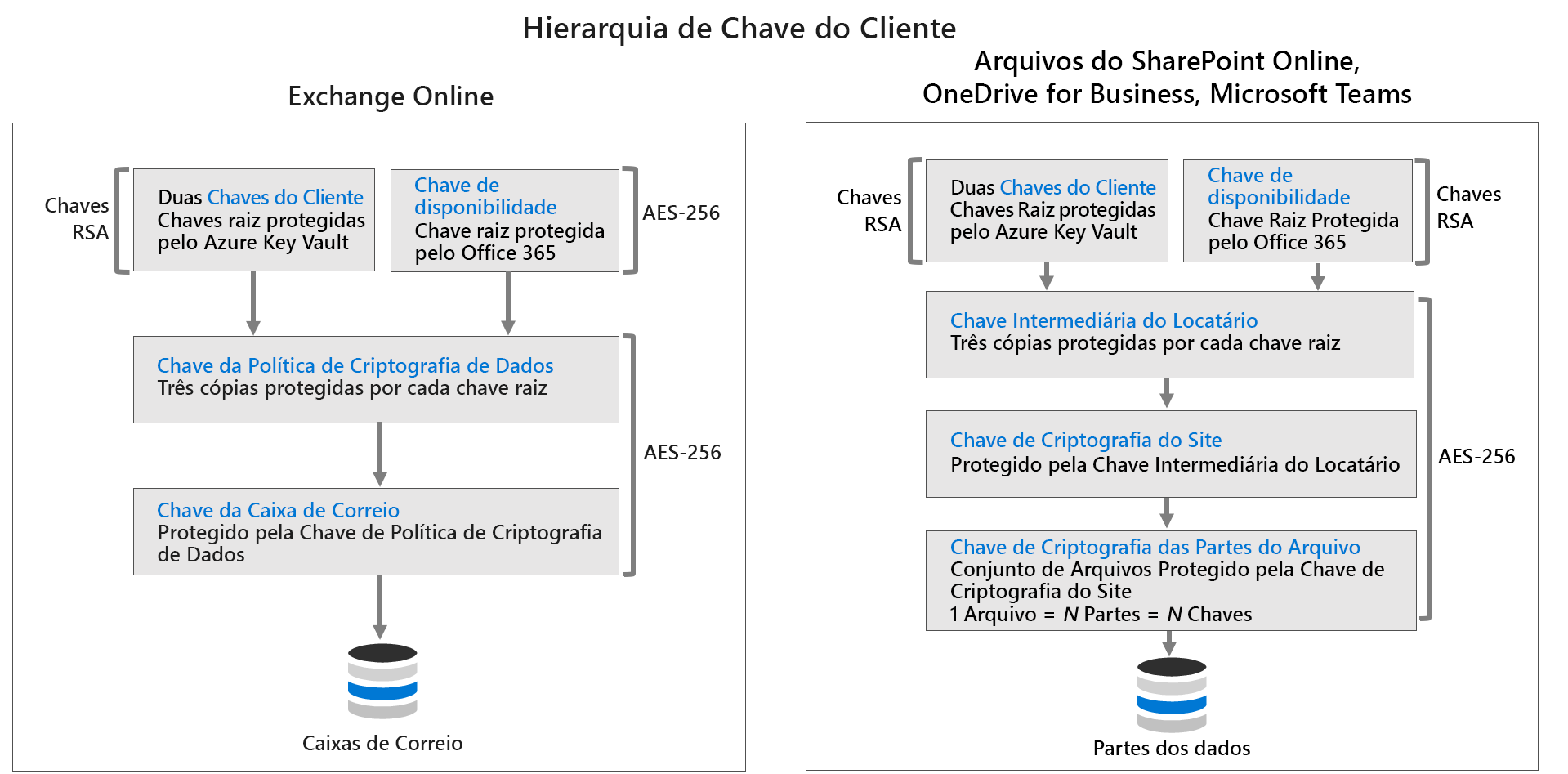

A Chave de Cliente permite que os clientes utilizem as suas próprias chaves de raiz para encriptar os seus dados. As chaves do cliente são carregadas ou geradas no Azure Key Vault, permitindo que os clientes controlem a capacidade de serviços Microsoft descriptografar e processar dados do cliente. No momento, essa opção está disponível para o Exchange Online, o SharePoint Online e o OneDrive for Business.

A Chave de Cliente permite a conformidade com políticas internas ou obrigações externas que envolvam as chaves utilizadas para a encriptação de dados. Essas obrigações de conformidade podem incluir requisitos para possuir as chaves raiz usadas para criptografia de dados, girar as chaves em uma cadência definida ou armazenar as chaves em um HSM. Também fornece aos clientes a opção de revogar as chaves raiz e pedir uma remoção de dados quando saem do serviço, o que reduz o tempo em que os seus dados são retidos na cloud após a terminação do serviço ao destruir criptograficamente os dados, conforme descrito nos Termos do Produto Microsoft.

Ao utilizar a Chave de Cliente, as chaves raiz do cliente utilizam algoritmos compatíveis com FIPS 140-2 e não deixam o limite do HSM. Como resultado, os clientes podem exercer seu controle e revogar suas chaves caso decidam sair do serviço. Revogar as chaves e solicitar uma eliminação de dados torna os dados criptografados ilegíveis para nossos serviços.

Os benefícios de usar a Chave de Cliente incluem:

- Fornece proteção de direitos e recursos de gerenciamento além de uma forte proteção de criptografia.

- Aprimorando a capacidade do Microsoft 365 de atender às demandas dos clientes com requisitos de conformidade em relação à criptografia.

No entanto, é importante ter em atenção que a Chave de Cliente tem a responsabilidade de gerir as suas próprias chaves, incluindo armazená-las de forma segura e garantir a destruição adequada quando já não forem necessárias.

Chave de disponibilidade

Para clientes que usam o recurso Chave do cliente, o Microsoft 365 oferece recursos de recuperação de dados usando chaves de disponibilidade. O objetivo principal da chave de disponibilidade é fornecer capacidade de recuperação da perda imprevista de chaves raiz gerenciadas pelo cliente, incluindo perda de chave por gerenciamento incorreto ou ação mal-intencionada. Se os clientes perderem o controle de suas chaves raiz, o Suporte da Microsoft pode iniciar a recuperação a pedido do cliente usando a chave de disponibilidade.

A chave de disponibilidade é uma chave raiz provisionada e protegida pela Microsoft, que é funcionalmente equivalente às chaves raiz fornecidas pelo cliente usando o recurso Chave do Cliente. A chave de disponibilidade é gerada e provisionada automaticamente quando os clientes criam uma política de criptografia de dados. Por predefinição, ninguém na Microsoft tem acesso à chave de disponibilidade: só é acessível pelo código de serviço do Microsoft 365. O Microsoft 365 armazena e protege a chave de disponibilidade e, ao contrário das chaves que os clientes fornecem e gerem no Azure Key Vault, os clientes não podem aceder diretamente à chave de disponibilidade. No entanto, a Microsoft fornece aos clientes autoridade exclusiva sobre a desativação ou destruição da chave de disponibilidade. Caso o cliente decida sair do serviço, a chave de disponibilidade é eliminada como parte do processo de eliminação de dados.

Além da recuperação de dados, a chave de disponibilidade às vezes é usada para manter a disponibilidade do serviço no Exchange Online. Embora as falhas de serviço sejam raras, problemas transitórios do Microsoft Entra ID ou da rede podem ameaçar a disponibilidade de conteúdos do Exchange Online. Se o Exchange Online não conseguir aceder às chaves raiz do cliente e não recebermos uma resposta que indique que o cliente pretendeu bloquear o acesso às chaves raiz, o serviço reverterá para a chave de disponibilidade para concluir a operação. Esta regra se aplica apenas ao Exchange Online. O SharePoint Online e o Microsoft Teams não utilizam a chave de disponibilidade, a menos que o cliente indique explicitamente à Microsoft para iniciar o processo de recuperação.

A Microsoft protege as chaves de disponibilidade em repositórios de segredos internos com controle de acesso, semelhantes ao Azure Key Vault voltado para o cliente. Os controles de acesso evitam o acesso não autorizado ao conteúdo do repositório de segredos. As operações do Arquivo de Segredos, incluindo a rotação e eliminação de chaves, ocorrem através de comandos automatizados que não envolvem o acesso direto à chave de disponibilidade. As operações de gerenciamento de repositório de segredos são limitadas a engenheiros específicos e exigem escalonamento de privilégios por meio do Lockbox. O escalonamento de privilégios requer a aprovação e justificativa do gerente antes que o acesso possa ser concedido. O lockbox garante que o acesso tenha um limite de tempo com revogação automática de acesso quando o período de tempo expirar.