Administrar e configurar o agente UNIX - Linux

Este artigo descreve as opções para administrar e configurar o agente UNIX/Linux para o System Center – Operations Manager.

Diretórios do agente

O Open Management Infrastructure (OMI) está instalado no diretório:

/opt/omiO agente UNIX/Linux é instalado no diretório:

/opt/microsoft/scx/O agente UNIX/Linux mantém arquivos de log no diretório:

/var/opt/microsoft/scx/log/O OMI mantém arquivos de log no diretório:

/var/opt/omi/log/Os arquivos de configuração do agente, incluindo certificados, são armazenados no diretório:

/etc/opt/microsoft/scx/Os arquivos de configuração do OMI são armazenados no diretório:

/etc/opt/omi

Ferramentas de administração de agentes

Nesta seção, encontram-se ferramentas para administrar e configurar o agente do UNIX/Linux.

Executar as ferramentas de administração do agente

As ferramentas para configurar o agente de UNIX/Linux estão localizadas no diretório:

/opt/microsoft/scx/bin/tools

Scxadmin

A ferramenta scxadmin é usada para controlar o estado do agente UNIX/Linux (iniciar, parar ou reiniciar) e controlar o log executado pelo agente. O uso da ferramenta pode ser exibido com o seguinte comando: scxadmin -?

# /opt/microsoft/scx/bin/tools/scxadmin -?

Usage: scxadmin

Generic options (for all commands)

[-quiet] Set quiet mode (no output)

General Options

scxadmin -version

Service Management

scxadmin {-start|-stop|-restart|-status} [all|cimom|provider]

Providers Management

scxadmin -config-list {RunAs}

scxadmin -config-set {RunAs} {CWD=<directory>|ChRootPath=<directory>|AllowRoot={true|false}}

scxadmin -config-reset {RunAs} [CWD|ChRootPath|AllowRoot]

Log Configuration Management

scxadmin {-log-list|-log-rotate|-log-reset} [all|cimom|provider]

scxadmin -log-set [all|cimom|provider] {verbose|intermediate|errors}

scxadmin -log-set provider {{FILE:<path>|STDOUT}:<module-id>={SUPPRESS|ERROR|WARNING|INFO|TRACE|HYSTERICAL}}

scxadmin {-log-reset|-log-remove} provider [{FILE:<path>|STDOUT}]

Exemplos

Reinicie o agente:

cd /opt/microsoft/scx/bin/tools/

./scxadmin -restart

Aumente todos os registros para o nível intermediário:

cd /opt/microsoft/scx/bin/tools/

./scxadmin –log-set all intermediate

scxsslconfig

A ferramenta scxsslconfig é usada para gerar o certificado no /etc/opt/Microsoft/scx/ssl/. Essa ferramenta é útil para corrigir problemas em que o nome de domínio totalmente qualificado não pode ser determinado a partir do próprio host UNIX ou Linux, ou o FQDN conhecido pelo host UNIX/Linux não corresponde ao FQDN usado pelo servidor de gerenciamento para acessar o host.

Observação

O certificado gerado deve ser assinado pelo servidor de gerenciamento do Operations Manager para ser usado na comunicação do WS-Management. Substituir um certificado assinado anteriormente exigirá que o certificado seja assinado novamente.

O uso da ferramenta scxsslconfig pode ser exibido com o seguinte comando: scxsslconfig -?

# /opt/microsoft/scx/bin/tools/scxsslconfig -?

Usage: /opt/microsoft/scx/bin/tools/.scxsslconfig [-v] [-s days] [-e days] [-d domain] [-h host] [-g targetpath]

-v - toggle debug flag

-g targetpath - generate certificates in targetpath

-s days - days to offset valid start date with (0)

-e days - days to offset valid end date with (3650)

-f - force certificate to be generated even if one exists

-d domain - domain name

-h host - host name

-b bits - number of key bits

-? - this help message

Exemplos

Regenere o certificado, forçando a substituição de um certificado existente, com saída detalhada:

cd /opt/microsoft/scx/bin/tools/

. setup.sh

/opt/microsoft/scx/bin/tools/scxsslconfig -f -v

Regenere o certificado, forçando a substituição de um certificado existente, com um nome de host e um nome de domínio DNS especificados:

cd /opt/microsoft/scx/bin/tools/

. setup.sh

/opt/microsoft/scx/bin/tools/scxsslconfig -f -h myserver -d contoso.com

Tópicos de configuração adicionais

Cifras SSL

Se necessário, a lista de criptografia SSL usada pelo agente do UNIX/Linux pode ser personalizada. Para obter mais informações sobre essa configuração, consulte o artigo Configurando cifras SSL.

Especificar um caminho temporário alternativo para scripts

Se você criar uma regra de script UNIX/Linux ou monitorar em um pacote de gerenciamento personalizado, o conteúdo do script será gravado em um arquivo em /tmp no computador do agente antes de ser executado. Você pode especificar um diretório alternativo para a execução do script. Para especificar um diretório alternativo, substitua o link simbólico em: /etc/opt/microsoft/scx/conf/tmpdir para apontar para outro diretório. O destino desse link simbólico deve ser gravável pela conta de usuário definida nos perfis de RunAs da Conta de Ação do UNIX/Linux e/ou da Conta Privilegiada do UNIX/Linux.

Universal Linux - nome/versão do sistema operacional

O Universal Linux Agent, que suporta sistemas operacionais Linux, como Debian GNU/Linux, Oracle Linux e Ubuntu Server, analisa os arquivos de lançamento para determinar o nome e a versão do sistema operacional do host. Se necessário, essas propriedades podem ser personalizadas. Para personalizar as propriedades do sistema operacional apresentadas ao Operations Manager para um host do Universal Linux Agent, use o seguinte procedimento:

Crie o arquivo disablereleasefileupdates no diretório: /etc/opt/microsoft/scx/conf/.

touch /etc/opt/microsoft/scx/conf/disablereleasefileupdates

Se esse arquivo existir, o agente não tentará atualizar as propriedades do sistema operacional que são retornadas ao Operations Manager. Isso garante que as personalizações sejam preservadas.

Edite o arquivo scx-release no diretório: /etc/opt/microsoft/scx/conf Este arquivo tem o formato:

OSName=Ubuntu

OSVersion=24.04

OSFullName=Ubuntu 24.04 (x86_64)

OSAlias=UniversalR

OSManufacturer=

Os valores das propriedades OSName, OSVersione OSFullName podem ser editados para refletir os valores personalizados.

Observação

A propriedade OSAlias não deve ser editada. Todas as propriedades neste arquivo (exceto OSManufacturer) são obrigatórias e não devem ser nulas.

Observação

A atualização a seguir é aplicável ao Operations Manager 2019 UR1 e versões posteriores.

Melhorias de desempenho e confiabilidade no agente do Linux

Com o Operations Manager 2019 UR1 e posterior, para melhorar a confiabilidade, um processo separado é introduzido para enviar a pulsação. Anteriormente, os threads de coleta de desempenho e pulsação costumavam ser executados no mesmo contexto de processo. Devido a isso, qualquer atraso na coleta de dados de desempenho estava afetando a disponibilidade do sistema.

Com essa alteração, durante a coleta de pulsação, agora você pode ver um processo omiagent adicional em execução no usuário omi.

Para melhorar a confiabilidade, é usado um processo separado para enviar a pulsação. Durante a coleta de pulsação, é possível ver o processo adicional omiagent em execução no usuário omi.

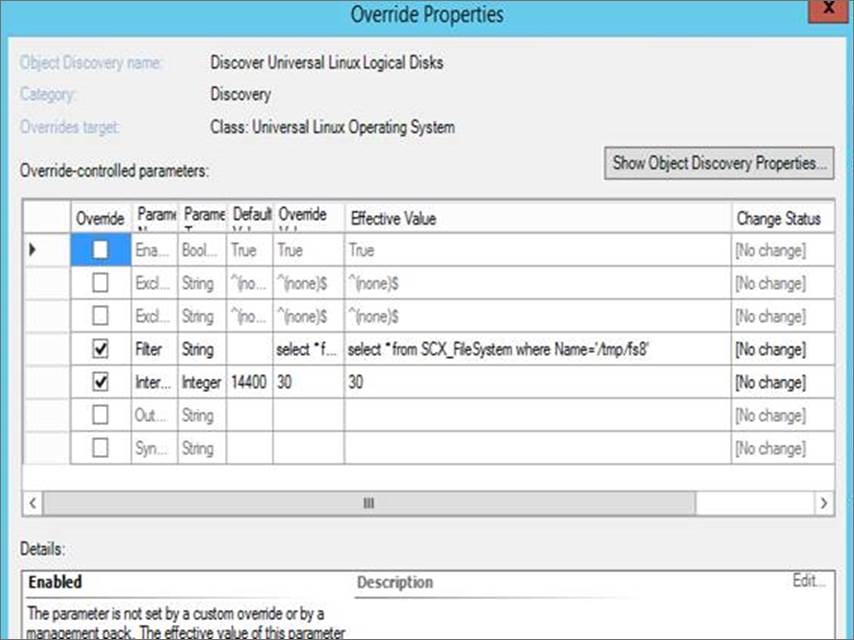

Para melhorar o desempenho, a variável X-Plat Filter é introduzida na substituição. Você pode substituir o comportamento de descoberta/monitor para o pacote de gerenciamento X-Plat introduzindo consultas WQL no parâmetro Filter . Isso ajuda a restringir o monitoramento a entidades de interesse.

Além disso, para evitar o preenchimento rápido do espaço em disco, o log SCX é reduzido de Informações para Aviso.

Aqui está um exemplo de como você pode configurar uma substituição usando a variável Filter :

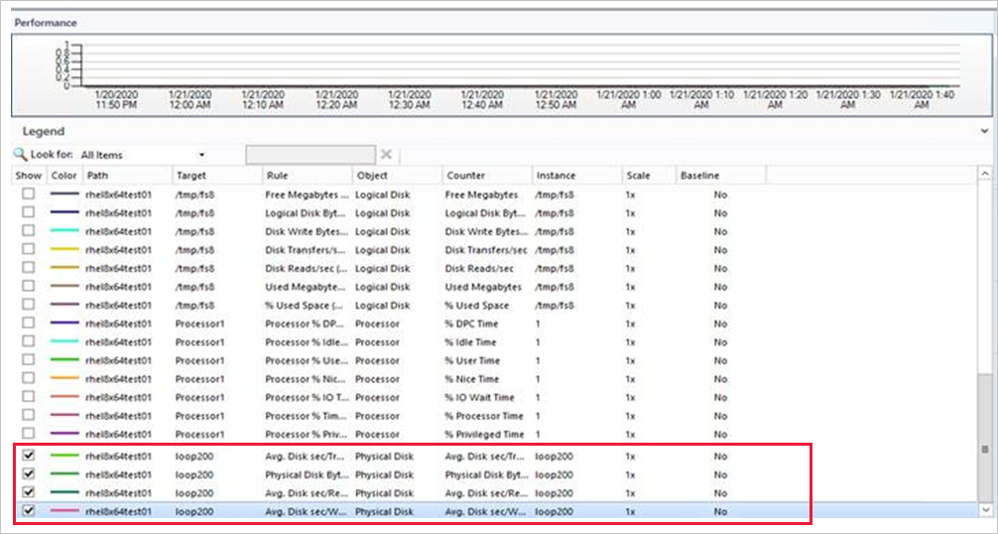

Se você deseja obter apenas os dados para loop200, use a seguinte consulta na variável Filter:

select * a partir de SCX_DiskDrive onde DeviceID=loop200

Agora, você verá dados apenas para o disco 'loop200' na visualização de desempenho.

Observação

A atualização a seguir é aplicável ao Operations Manager 2019 UR3 e versões posteriores. Em versões anteriores do Operations Manager, as alterações nas configurações de nível de log dos processos OMI exigiam uma reinicialização do agente. Com o Operations Manager 2019 UR3, as configurações no nível do log podem ser alteradas sem a necessidade de reiniciar o agente.

Alterações dinâmicas nas configurações de nível de log sem reinicialização do agente

Você pode alterar as configurações de nível de log sem precisar reiniciar o agente.

Use as seguintes etapas:

Modifique o arquivo omiserver.conf e atualize o novo loglevel:

loglevel = INFOAplique este nível de log ao executar o comando abaixo:

$sudo /opt/omi/bin/omiconfigeditor –reconfig

Próximas etapas

Para obter mais informações sobre como instalar o agente e entender as etapas para assinar o certificado do agente, consulte Instalar o agente e o certificado em computadores UNIX e Linux usando a linha de comando.

Para entender como executar a manutenção do agente em computadores UNIX e Linux, consulte Atualizando e desinstalando agentes em computadores UNIX e Linux.