Integrações de identidade

![]()

A identidade é o plano de controle central para gerenciar o acesso no local de trabalho moderno e é essencial para implementar o Zero Trust. As soluções de identidade dão suporte ao Zero Trust por meio de políticas fortes de autenticação e acesso, acesso de menor privilégio com permissões granulares, além de controles e políticas que gerenciam o acesso a recursos seguros e minimizam o impacto de ataques.

Este guia de integração explica como isvs (fornecedores de software) independentes e parceiros de tecnologia podem se integrar à ID do Microsoft Entra para criar soluções seguras de Confiança Zero para os clientes.

Guia de integração da Confiança Zero para Identidade

Este guia de integração aborda a ID do Microsoft Entra, bem como o Azure Active Directory B2C.

O Microsoft Entra ID é o serviço de gerenciamento de acesso e identidade baseado em nuvem da Microsoft. Ele fornece autenticação de logon único, acesso condicional, autenticação multifator e sem senha, provisionamento automatizado de usuário e muitos outros recursos que permitem que as empresas protejam e automatizem processos de identidade em escala.

O Azure Active Directory B2C é uma solução de CIAM (gerenciamento de acesso de identidade entre clientes) que os clientes usam para implementar soluções seguras de autenticação de rótulo branco que são dimensionadas facilmente e se misturam com experiências de aplicativo web e móvel de marca. As diretrizes de integração estão disponíveis na seção Azure Active Directory B2C.

Microsoft Entra ID

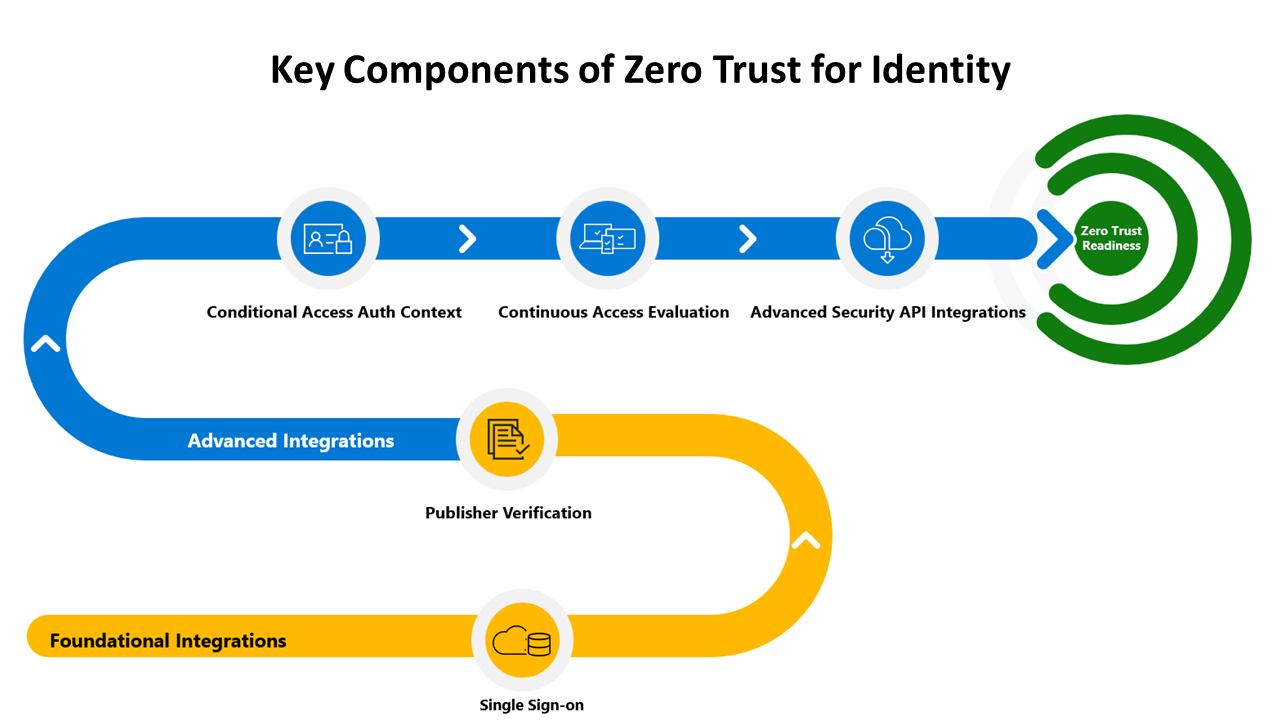

Há muitas maneiras de integrar sua solução à ID do Microsoft Entra. As integrações fundamentais visam proteger seus clientes usando as capacidades de segurança integradas do Microsoft Entra ID. As integrações avançadas levarão sua solução um passo adiante com recursos de segurança aprimorados.

Integrações fundamentais

As integrações fundamentais protegem seus clientes com os recursos de segurança internos do Microsoft Entra ID.

Habilitar o logon único e a verificação do editor

Para habilitar o logon único, recomendamos publicar seu aplicativo na galeria de aplicativos. Isso aumentará a confiança do cliente, pois ele sabe que seu aplicativo foi validado como compatível com o Microsoft Entra ID, e você pode se tornar um publicador verificado para que os clientes estejam certos de que você é o publicador do aplicativo que eles estão adicionando ao tenant.

A publicação na galeria de aplicativos facilitará que os administradores de TI integrem a solução ao locatário com o registro automatizado do aplicativo. Registros manuais são uma causa comum de problemas de suporte com aplicativos. Adicionar seu aplicativo à galeria evitará esses problemas com seu aplicativo.

Para aplicativos móveis, recomendamos utilizar a Biblioteca de Autenticação da Microsoft e um navegador do sistema para implementar o logon único.

Integrar o provisionamento de usuários

Gerenciar identidades e acesso para organizações com milhares de usuários é um desafio. Se sua solução for usada por grandes organizações, considere sincronizar informações sobre usuários e o acesso entre seu aplicativo e a ID do Microsoft Entra. Isso ajuda a manter o acesso do usuário consistente quando ocorrem alterações.

O SCIM (System for Cross-Domain Identity Management) é um padrão aberto para trocar informações de identidade do usuário. Você pode usar a API de gerenciamento de usuário scim para provisionar automaticamente usuários e grupos entre seu aplicativo e a ID do Microsoft Entra.

Nosso tutorial sobre o assunto, desenvolver um ponto de extremidade SCIM para provisionamento de usuários para aplicativos no Microsoft Entra ID, descreve como criar um ponto de extremidade SCIM e integrar-se ao serviço de provisionamento do Microsoft Entra.

Integrações avançadas

Integrações avançadas aumentarão ainda mais a segurança do aplicativo.

Contexto de autenticação de acesso condicional

O contexto de autenticação de Acesso Condicional permite que os aplicativos ativem a aplicação de políticas quando um usuário acessa dados ou ações confidenciais, mantendo os usuários mais produtivos e seus recursos sensíveis seguros.

Avaliação contínua de acesso

CAE (Avaliação de Acesso Contínuo) permite que os tokens de acesso sejam revogados com base em eventos críticos e avaliação de políticas, em vez de depender da expiração do token baseada na duração. Para algumas APIs de recurso, como o risco e a política são avaliados em tempo real, isso pode aumentar o tempo de vida do token em até 28 horas, o que tornará seu aplicativo mais resiliente e com desempenho.

APIs de segurança

Em nossa experiência, muitos fornecedores de software independentes consideraram essas APIs particularmente úteis.

APIs de usuário e grupo

Se seu aplicativo precisar fazer atualizações para os usuários e os grupos no locatário, você poderá usar as APIs de Usuário e Grupo por meio do Microsoft Graph para fazer write-back no locatário do Microsoft Entra. Você pode ler mais sobre como usar a API na referência da API REST do Microsoft Graph v1.0 na documentação de referência do tipo de recurso de usuário

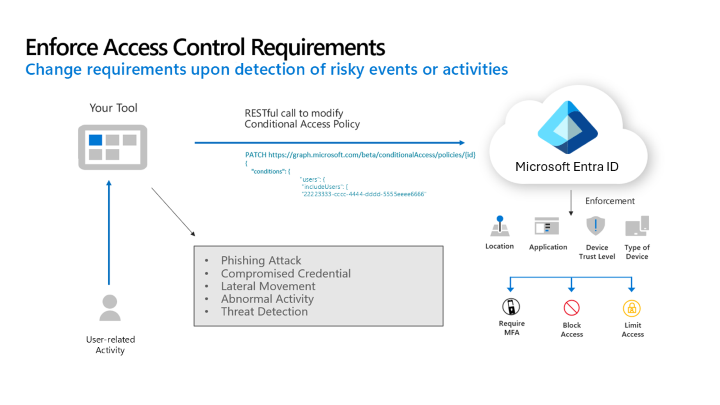

API de Acesso Condicional

acesso condicional é uma parte fundamental da Confiança Zero, pois ajuda a garantir que o usuário certo tenha o acesso certo aos recursos certos. Habilitar o Acesso Condicional permite que a ID do Microsoft Entra tome uma decisão de acesso com base em riscos computados e políticas pré-configuradas.

Os fornecedores de software independentes podem se beneficiar do acesso condicional, disponibilizando a opção de aplicar políticas de acesso condicional quando relevante. Um exemplo seria, se um usuário for particularmente arriscado, você poderá sugerir que o cliente habilite o Acesso Condicional para esse usuário através da sua interface e ative-o de forma programática no Microsoft Entra ID.

Para obter mais informações, confira o exemplo no GitHub para configurar políticas de acesso condicional usando a API do Microsoft Graph.

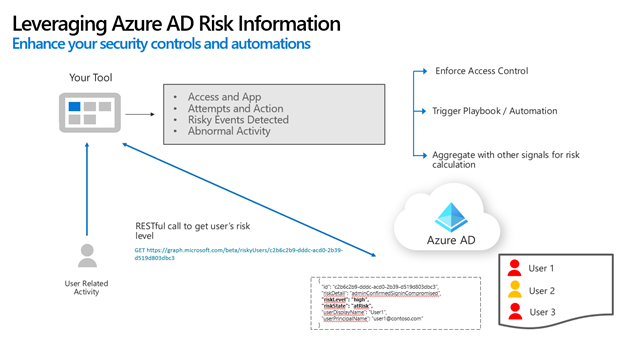

Confirmar as APIs de usuário suspeito e comprometimento

Às vezes, os fornecedores de software independentes podem se tornar conscientes do comprometimento que está fora do escopo da ID do Microsoft Entra. Para qualquer evento de segurança, especialmente aqueles que incluem comprometimento de conta, a Microsoft e o fornecedor de software independente podem colaborar compartilhando informações de ambas as partes. A API de confirmação de comprometimento permite que você defina o nível de risco do usuário alvo como alto. Isso permite que a ID do Microsoft Entra responda adequadamente, por exemplo, exigindo que o usuário reautentica ou restrinja seu acesso a dados confidenciais.

Indo em outra direção, a ID do Microsoft Entra avalia continuamente o risco do usuário com base em vários sinais e aprendizado de máquina. A API de usuário suspeito fornece acesso programático a todos os usuários em risco no locatário do Microsoft Entra do aplicativo. Os fornecedores de software independentes podem usar essa API para garantir que eles estejam tratando os usuários adequadamente para o nível atual de risco. tipo de recurso riskyUser.

Cenários de produto exclusivos

As diretrizes a seguir são para fornecedores de software independentes que oferecem tipos específicos de soluções.

Integrações de acesso híbrido seguro Muitos aplicativos empresariais foram criados para funcionar dentro de uma rede corporativa protegida e alguns desses aplicativos usam métodos de autenticação herdados. À medida que as empresas buscam criar uma estratégia de Confiança Zero e dar suporte a ambientes de trabalho híbridos e na nuvem, elas precisam de soluções que conectem aplicativos à ID do Microsoft Entra e forneçam soluções de autenticação modernas para aplicativos herdados. Use este guia para criar soluções que fornecem autenticação de nuvem moderna para aplicativos locais herdados.

Torne-se um fornecedor de chave de segurança FIDO2 compatível com a Microsoft: as chaves de segurança FIDO2 podem substituir credenciais fracas por credenciais de chave pública/privada com suporte de hardware forte que não podem ser reutilizadas, reproduzidas nem compartilhadas entre serviços. Você pode se tornar um fornecedor de chave de segurança FIDO2 compatível com a Microsoft seguindo o processo neste documento.

Azure Active Directory B2C

O Azure Active Directory B2C é uma solução de CIAM (gerenciamento de acesso e identidade do cliente) capaz de dar suporte a milhões de usuários e bilhões de autenticações por dia. É uma solução de autenticação de rótulo branco que permite experiências do usuário que se misturam com aplicativos web e móveis de marca.

Assim como acontece com o Microsoft Entra ID, os parceiros podem se integrar ao Azure Active Directory B2C usando o Microsoft Graph e as principais APIs de segurança, como o acesso condicional, confirmar o comprometimento e APIs de usuários suspeitos. Você pode ler mais sobre essas integrações na seção ID do Microsoft Entra acima.

Esta seção inclui várias outras oportunidades de integração que os parceiros independentes do fornecedor de software podem dar suporte.

Nota

É altamente recomendável que os clientes que usam o Azure Active Directory B2C (e soluções integradas a ele) ativem Identity Protection e Acesso Condicional no Azure Active Directory B2C.

Integração aos pontos de extremidade RESTful

Os fornecedores de software independentes podem integrar suas soluções por meio de pontos de extremidade RESTful para habilitar a MFA (autenticação multifator) e o RBAC (controle de acesso baseado em função), habilitar a verificação e a revisão de identidade, melhorar a segurança com a detecção de bot e a proteção contra fraudes e atender aos requisitos de SCA (Autenticação segura do cliente) da Diretiva de Serviços de Pagamento 2 (PSD2).

Temos diretrizes sobre como usar nossos pontos de extremidade RESTful, bem como passo a passos de exemplos detalhados de parceiros que se integraram usando as APIs RESTful:

- Verificação e comprovação da identidade, que permite que os clientes verifiquem a identidade dos usuários finais

- Controle de acesso baseado em função, que permite o controle de acesso granular aos usuários finais

- Acesso híbrido seguro ao aplicativo local, permitindo que os usuários finais acessem aplicativos locais e herdados com protocolos de autenticação modernos

- Proteção contra fraudes, que permite aos clientes proteger aplicativos e usuários finais contra tentativas de logon fraudulentas e ataques de bot

Firewall do aplicativo Web

O WAF (Firewall de Aplicativo Web) fornece proteção centralizada para aplicativos Web contra explorações e vulnerabilidades comuns. O Azure Active Directory B2C permite que fornecedores de software independentes integrem seu serviço WAF de modo que todo o tráfego para domínios personalizados do Azure Active Directory B2C (por exemplo, login.contoso.com) sempre passe pelo serviço WAF, fornecendo uma camada adicional de segurança.

Implementar uma solução WAF requer que você configure domínios personalizados do Azure Active Directory B2C. Você pode ler como fazer isso em nosso tutorial de sobre como habilitar domínios personalizados. Você também pode ver parceiros existentes que criaram soluções do WAF que se integram ao Azure Active Directory B2C.