Integrações de aplicativos

![]()

Os aplicativos são ferramentas de produtividade principais para os funcionários. Em um local de trabalho moderno, a adoção de aplicativos SaaS (software como serviço) baseados em nuvem gerou desafios para a TI. Falta de visibilidade e controle sobre os aplicativos, sobre a maneira como os usuários interagem com eles e os dados expostos por meio deles criam riscos de segurança e conformidade.

As soluções de Confiança Zero para o pilar dos aplicativos servem para fornecer visibilidade e controle sobre os dados de uso do aplicativo e a análise que identificam e combatem ameaças cibernéticas em aplicativos e serviços de nuvem.

Essas diretrizes são usadas para provedores de software e parceiros de tecnologia que desejam aprimorar as soluções de segurança de aplicativo integrando-se aos produtos da Microsoft.

Guia de integração da Confiança Zero com aplicativos

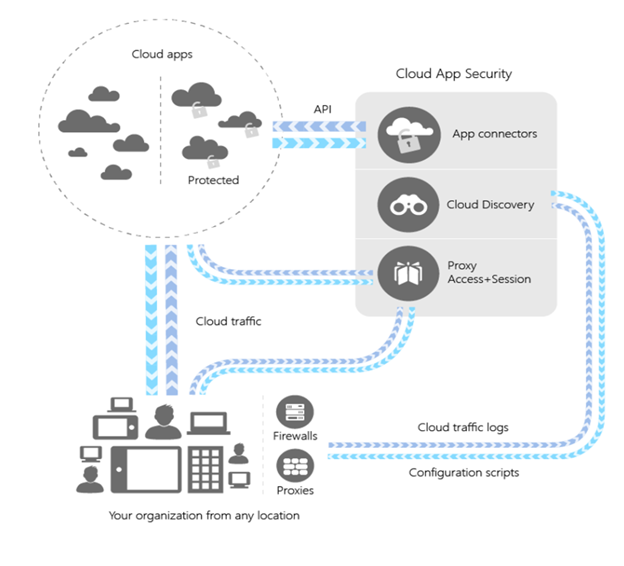

Este guia de integração inclui instruções para integração com o Microsoft Defender para Aplicativos de Nuvem). O Defender para Aplicativos de Nuvem é um agente de segurança de acesso à nuvem (CASB) que opera em várias nuvens. Ele fornece visibilidade avançada, controle sobre a viagem de dados e análise sofisticada para identificar e combater ameaças cibernéticas em todos os seus serviços de nuvem.

Microsoft Defender for Cloud Apps

Fornecedores independentes de software (ISVs) podem se integrar ao Defender para Aplicativos de Nuvem para ajudar as organizações a descobrir usos arriscados ou uma possível exfiltração e protegê-las dos riscos decorrentes do uso de aplicativos paralelos.

A API do Defender para Aplicativos de Nuvem fornece acesso programático ao Defender para Aplicativos de Nuvem por meio de pontos de extremidade da API REST. Os ISVs podem usar essa API para realizar operações de leitura e atualização em dados e objetos do Defender para Aplicativos de Nuvem em grande escala. Por exemplo:

- Como carregar arquivos de log no Cloud Discovery

- Como gerar scripts de bloco

- Listar atividades e alertas

- Descartar ou resolver alertas

Isso permite que ISVs:

- Usar o Cloud Discovery para mapear e identificar o seu ambiente de nuvem e os aplicativos na nuvem que sua organização está usando.

- Sancionem e cancelem a sanção de aplicativos na sua nuvem.

- Implantem com facilidade conectores de aplicativos que aproveitam as APIs do provedor para maior visibilidade e governança granular de aplicativos ao quais você se conecta.

- Use a proteção do Controle de Aplicativos de Acesso Condicional para obter visibilidade em tempo real e controle sobre o acesso e as atividades dentro dos aplicativos na nuvem.

Para começar, confira a introdução à API REST do Defender para Aplicativos de Nuvem.

Integração de parceiro de TI sombra

As soluções SWG (Secure Web Gateways) e EFW (Endian Firewall) podem ser integradas com o Defender para Aplicativos de Nuvem para fornecer aos clientes uma Shadow IT Discovery abrangente, conformidade e avaliação de risco de segurança dos aplicativos descobertos e Controle de Acesso integrado a aplicativos não sancionados.

Os princípios da integração são:

- Sem implantação: o fornecedor transmitirá logs de tráfego diretamente ao Defender para Aplicativos de Nuvem para evitar a implantação e a manutenção do agente.

- Enriquecimento de log e correlação de aplicativos: os logs de tráfego serão enriquecidos no catálogo do Defender para Aplicativos de Nuvem para mapear cada registro de log para um aplicativo conhecido (associado a um perfil de risco)

- Análise e relatórios do Defender para Aplicativos de Nuvem: o Defender para Aplicativos de Nuvem analisará e processará os dados para fornecer uma visão geral do relatório de shadow IT

- Controle de acesso baseado em risco: o Defender para Aplicativos de Nuvem sincronizará com o fornecedor as assinaturas do aplicativo a serem bloqueadas para permitir ao cliente o gerenciamento de aplicativos baseado em riscos no Defender para Aplicativos de Nuvem, aplicado pelo mecanismo de controle de acesso consistente do fornecedor

É recomendável executar as seguintes etapas antes de começar a desenvolver a integração:

- Crie um locatário experimental do Defender para Aplicativos de Nuvem usando este link.

- Carregar um log de tráfego de exemplo usando o recurso de carregamento manual.

- Como alternativa, você pode usar um upload com base em API. Para obter instruções detalhadas, use suas credenciais de avaliação e a documentação da API do Cloud Discovery

- Gerar um token de API

- Upload de log – consiste em três estágios:

- Gerar um script de bloco (ou seja, extrair informações de aplicativos não sancionados)

Ao carregar o log, escolha uma das seguintes opções do analisador:

- Se o formato de log for CEF padrão, W3C, LEEF, selecione-o na lista suspensa de formatos de log existentes

- Caso contrário, configure um analisador de log personalizado