Visão Geral

Gerenciamento de Exposição da Segurança da Microsoft consolida os dados da postura de segurança de todos os seus recursos digitais, permitindo-lhe mapear a superfície de ataque e concentrar os seus esforços de segurança em áreas com maior risco. Dados de produtos de Segurança da Microsoft, como Microsoft Defender para Ponto de Extremidade, Microsoft Defender para Identidade, Microsoft Defender para a Cloud, Microsoft Entra IDe outras são automaticamente ingeridas e consolidadas na Gestão da Exposição. Pode melhorar e expandir ainda mais estes dados ao ligar a uma série de origens de dados externas.

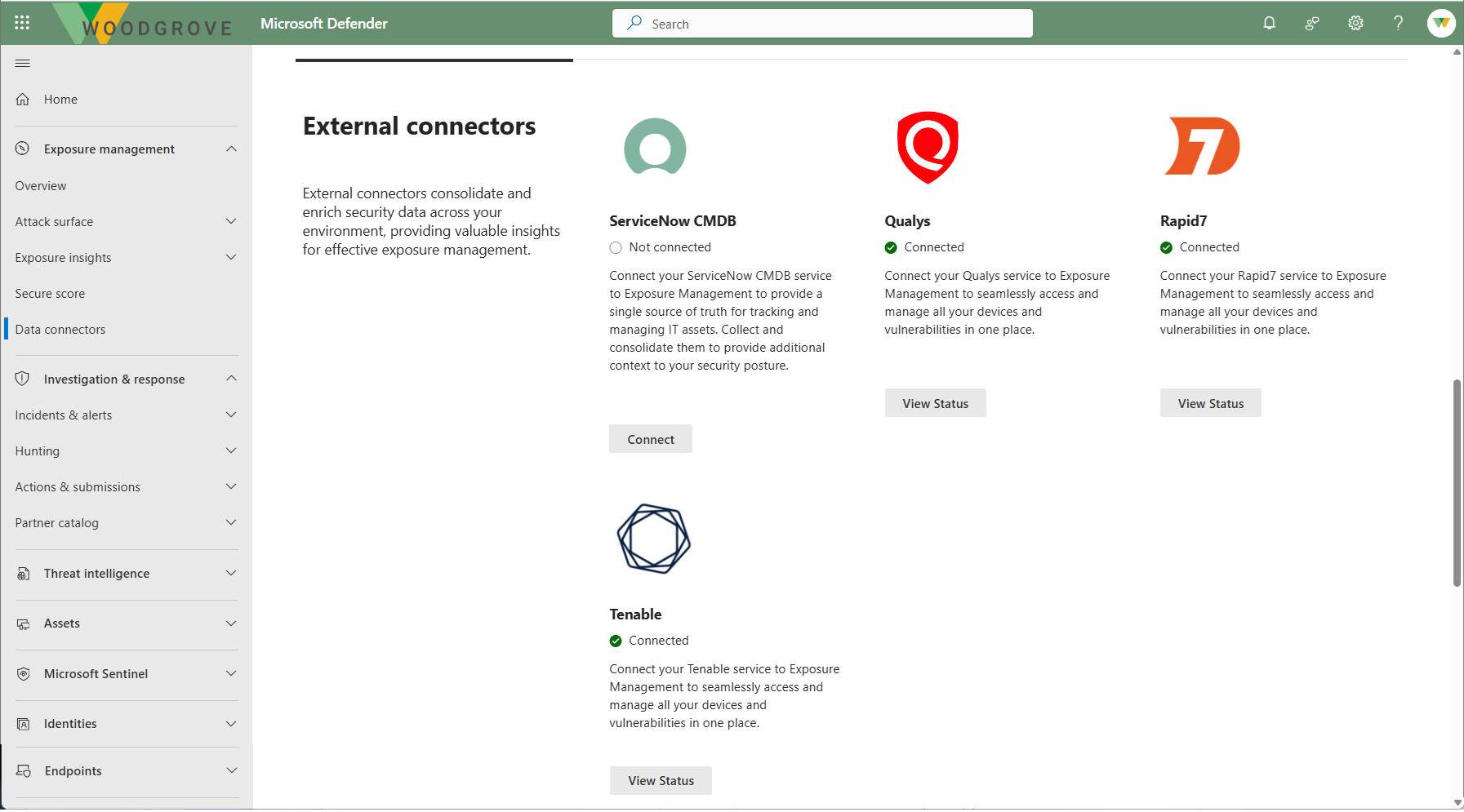

Para fornecer cobertura de todos os seus ativos e sinais de segurança e para ajudá-lo a estabelecer uma origem de verdade abrangente e única para os seus recursos, a Exposure Management fornece conectores de dados que ingerem dados de outros produtos de gestão de ativos ou de segurança implementados no seu ambiente.

Os benefícios incluem:

- Normalizado no gráfico de exposição

- Melhorar o inventário de dispositivos

- Relações de mapeamento

- Revelar novos caminhos de ataque

- Fornecer visibilidade abrangente da superfície de ataque

- Incorporar a criticidade do recurso

- Melhorar o contexto com a aplicação empresarial ou afiliação operacional

- Visualizar através da ferramenta Mapa de Ataques

- Explorar a utilização de consultas de investigação avançadas através de KQL

O suporte para soluções externas ajuda a simplificar, integrar e orquestrar defesas de outros fornecedores de segurança com a Gestão de Exposição. Isto permite às equipas de segurança gerir eficazmente a sua postura e exposição em toda a superfície de ataque.

Os Conectores de Dados no Gerenciamento de Exposição da Segurança da Microsoft estão atualmente em pré-visualização pública.

Importante

Algumas informações neste artigo estão relacionadas ao produto pré-lançado que pode ser modificado substancialmente antes de ser lançado comercialmente. A Microsoft não oferece garantias, expressas ou implícitas, com relação às informações aqui fornecidas.

Observação

Durante a fase de pré-visualização, a utilização da funcionalidade de conectores de dados é gratuita. Assim que os conectores de dados ficarem disponíveis em geral, haverá um custo baseado no consumo para cada conector de dados não Microsoft com base no número de recursos obtidos a partir da ferramenta de segurança ligada. O custo será de acordo com o volume de ativos faturáveis ingeridos, em que um ativo faturável é qualquer recurso (dispositivo, contentor, identidade, aplicação) no qual os dados são comunicados a partir desse conector. Cada conector terá recursos e orientações aplicáveis claramente definidos sobre como determinar os números. Os preços serão anunciados antes de a faturação dos conectores externos começar na disponibilidade geral.