Explorar com o mapa da superfície de ataque

Para visualizar os dados de exposição, utilize o mapa da superfície de ataque no Gerenciamento de Exposição da Segurança da Microsoft, juntamente com o esquema do gráfico de exposição empresarial.

Pré-requisitos

- Leia sobre a gestão de superfícies de ataque.

- Reveja as permissões necessárias para trabalhar com o gráfico.

Aceder ao mapa

- No inventário de dispositivos, selecione um dispositivo.

- Selecione Ver Mapa.

Também pode procurar um recurso a partir da Superfície de ataque –> Mapa, de Identidades ou a partir da descrição geral dashboard.

Explorar o mapa

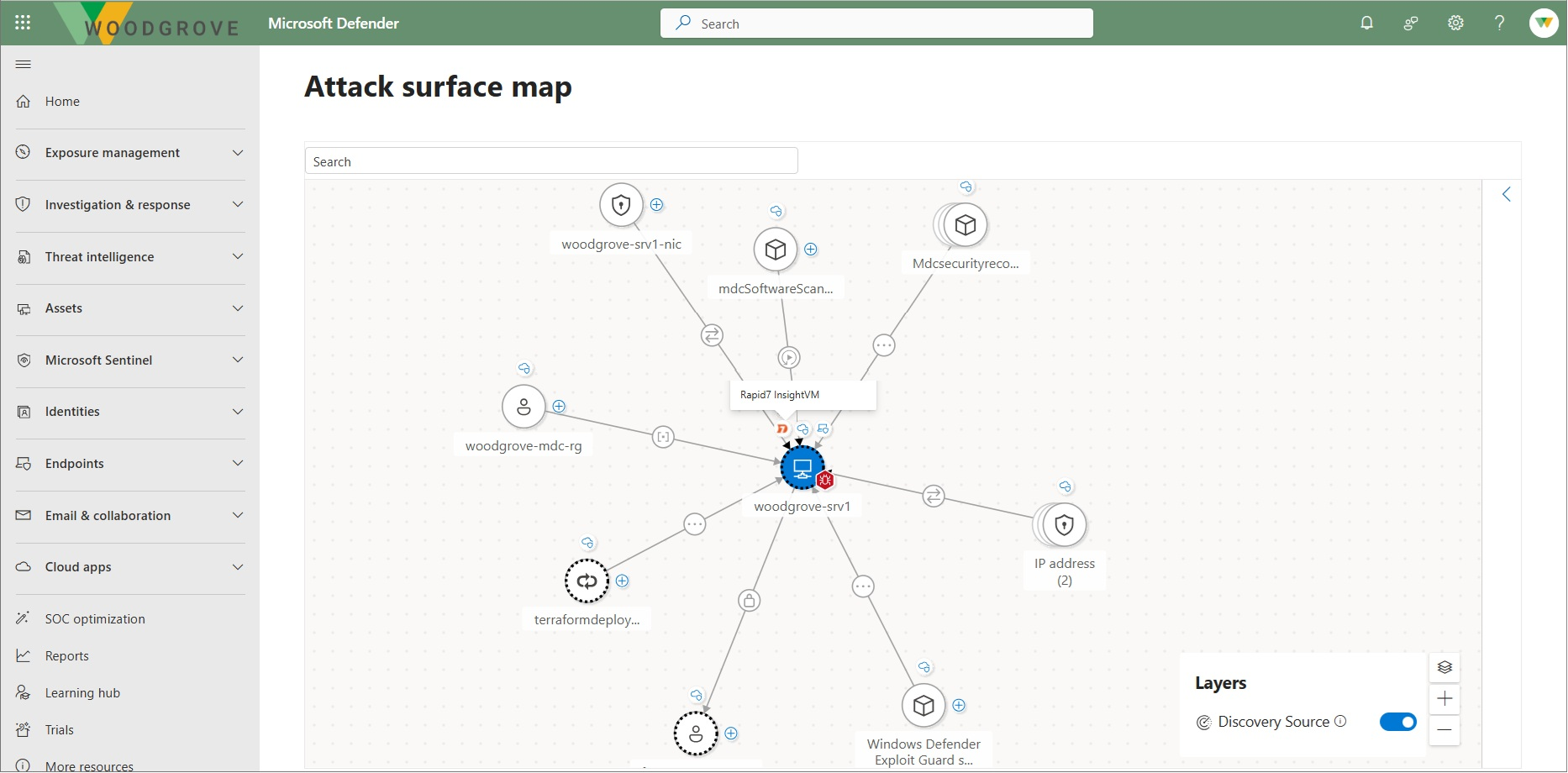

O mapa de exposição dá-lhe visibilidade sobre as ligações de recursos.

- Em Mapa da superfície de ataque, explore recursos e ligações.

- Utilize as funcionalidades de mapa para explorar.

- Indicadores: os indicadores de ícone mostram o tipo de nó e o tipo de extremidade. Os indicadores visuais mostram informações como a coroa de alta criticidade ou um erro de vulnerabilidade, fornecendo uma entrada visual para onde os dados organizacionais críticos estão em risco.

- Grupos expansíveis: forneça uma forma de expandir recursos semelhantes quando pretender vê-los mais detalhadamente. Expandir a vista ajuda-o a descobrir pontos de estrangulamento e recursos altamente vulneráveis ou críticos específicos. Se não for necessário, deixe-os fechados para um ecrã mais organizado.

- Pairar o cursor do rato: paire o cursor sobre nós e arestas para obter informações adicionais.

- Explore os recursos e as suas arestas. Para explorar recursos e limites, selecione o sinal de adição. Em alternativa, selecione a opção para explorar os recursos ligados no menu contextual.

- Detalhes do recurso: para ver os detalhes, selecione o ícone de recurso.

- Foco no recurso: fornece uma forma de refocar novamente a visualização de grafos no nó específico que pretende explorar, semelhante à vista do Graph ao selecionar um caminho de ataque individual.

- Pesquisa: ajuda-o a descobrir itens por tipo de nó. Ao selecionar todos os resultados, procure resultados específicos no tipo específico. Também pode filtrar a sua pesquisa por dispositivos, identidade ou recursos da cloud a partir do ecrã inicial.

- Origem de deteção: utilize a opção de camada para mostrar ou ocultar a origem dos dados diretamente no mapa da superfície de ataque.

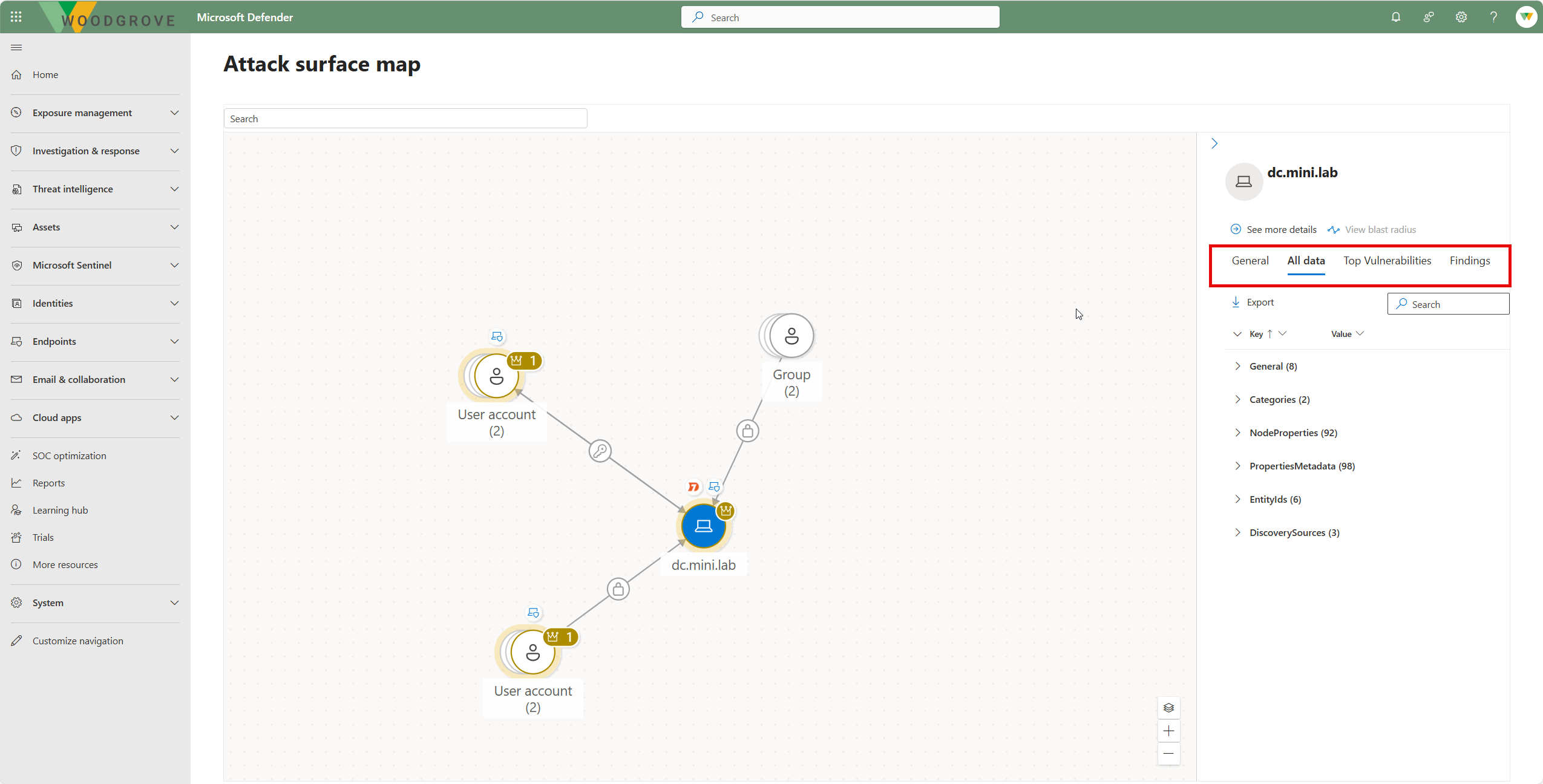

Abra o painel lateral para ver os detalhes do recurso.

- Geral: veja informações gerais sobre o recurso, incluindo Tipo, IDs e Origem de deteção.

- Todos os dados: veja todos os dados sobre o recurso, incluindo Categorias, Propriedades do Nó, Metadados e IDs.

- Principais Vulnerabilidades: veja até aos 100 CVEs principais (por gravidade) no recurso.

- Conclusões: veja todas as conclusões de segurança no recurso.