Autenticação Moderna Híbrida (HMA) para o Exchange local

O Dynamics 365 pode se conectar a caixas de correio hospedadas no Exchange Server (local) usando a autenticação moderna híbrida (HMA). A sincronização do lado do servidor é autenticada usando um certificado fornecido por você e armazenado com segurança no Azure Key Vault. Microsoft Entra Você precisa estabelecer um registro de aplicativo protegido por um segredo do cliente para permitir que Dynamics 365 acesse o certificado no Key Vault. Depois que Dynamics 365 consegue recuperar o certificado, o certificado é usado para autenticar como um aplicativo específico e acessar o recurso do Exchange (local).

Versões do Exchange com suporte

O HMA só está disponível no Exchange 2013 (CU19+) ou no Exchange 2016 (CU8+). Mais informações: Anunciando a Autenticação Moderna Híbrida para o Exchange local (blog)

Pré-requisitos

Para implantar o HMA com Dynamics 365, você precisa atender aos seguintes requisitos:

O HMA deve ser habilitado no Exchange usando a autenticação de passagem de ID Microsoft Entra . Mais informações:

Um certificado é necessário para este esquema de autenticação. Você deve fornecer um certificado válido para configurar a sincronização no servidor para a HMA. Ele pode ser gerado diretamente no Azure Key Vault ou por meio do processo da sua empresa para gerar e carregar um certificado no Key Vault.

Você precisa de um local do Key Vault onde o certificado possa ser armazenado com segurança. Você também precisará configurar o registro de aplicativo com uma AppId e um ClientSecret para permitir o acesso do Dynamics 365 ao certificado. Mais informações: Key Vault

Configuração

Siga as etapas abaixo para configurar a HMA para o Exchange (local).

Disponibilizar um certificado no Key Vault

No portal do Azure, abra o Key Vault e vá para a seção Certificados.

Selecione Gerar/Importar.

Neste momento, um certificado pode ser gerado ou importado. Especifique um nome de certificado e, em seguida, selecione Criar.

O nome do certificado é usado posteriormente para fazer referência ao certificado. Neste exemplo, o certificado é denominado HMA-Cert.

Criar um novo registro de aplicativo para acesso ao Key Vault

Crie um novo registro de aplicativo no portal do Azure no locatário onde reside o Key Vault. Neste exemplo, o aplicativo é chamado de KV-App durante o processo de configuração. Mais informações: Início Rápido: Registrar um aplicativo na plataforma de identidade da Microsoft

Adicionar um segredo do cliente para o KV-App

O segredo do cliente é usado por Dynamics 365 para autenticar o aplicativo e recuperar o certificado. Mais informações: Adicionar um segredo do cliente

Adicionar o KV-App às políticas de acesso do Key Vault

No portal do Azure, abra o Key Vault e vá para a seção Políticas de acesso.

Selecione Adicionar Política de Acesso.

Para Selecionar entidade de segurança, selecione uma entidade de segurança. Para este exemplo, Select KV-App.

Selecione permissões. Lembre-se de adicionar Obter permissão em Permissões do segredo e Permissões de certificado. Ambas são necessárias para que o KV-App possa acessar o certificado.

Selecione Adicionar.

Criar um novo registro de aplicativo para acesso à HMA

Crie um novo registro de aplicativo no portal do Azure no locatário onde o Exchange é hibridado.

Neste exemplo, o aplicativo será denominado HMA-App durante esse processo de configuração e representará o aplicativo real que o Dynamics 365 usará para interagir com os recursos do Exchange (local). Mais informações: Início Rápido: Registrar um aplicativo na plataforma de identidade da Microsoft

Adicionar o certificado para o HMA-App

Isso é usado por Dynamics 365 para autenticar o HMA-App. A HMA só oferece suporte ao uso de certificado para autenticar um aplicativo; portanto, um certificado é necessário para este esquema de autenticação.

Adicione o HMA-Cert provisionado anteriormente no Key Vault. Mais informações: Adicionar um certificado

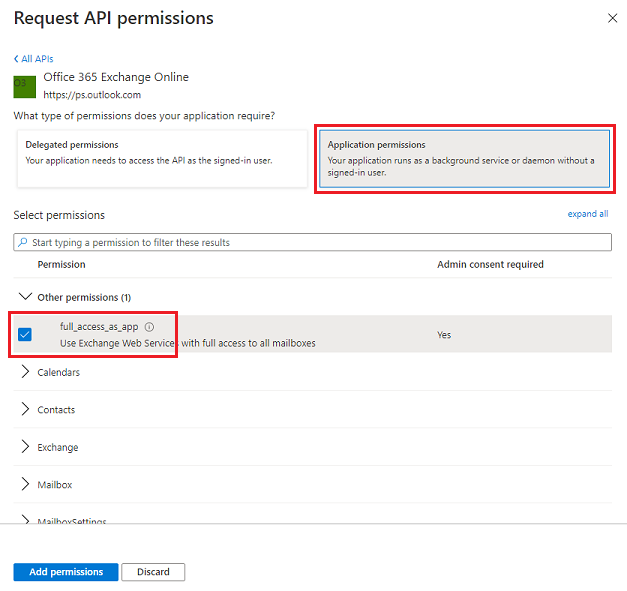

Adicionar permissão de API

Para permitir que o HMA-App tenha acesso ao Exchange (local), conceda a permissão de API do Office 365 Exchange Online.

No portal do Azure, abra Registros de aplicativo e selecione HMA-App.

Selecione Permissões de API>Adicionar uma permissão.

Selecione APIs que a minha organização usa.

Insira Office 365 Exchange Online e selecione-o.

Selecione Permissões de aplicativo.

Marque a caixa de seleção full_access_as_app para permitir que o aplicativo tenha acesso completo a todas as caixas de correio e, em seguida, selecione Adicionar permissões.

Observação

Se ter um aplicativo com acesso completo em todas as caixas de correio não estiver de acordo com seus requisitos comerciais, o administrador do Exchange (local) pode definir o escopo das caixas de correio que o aplicativo pode acessar configurando a função ApplicationImpersonation no Exchange. Mais informações: Configurar representação

Selecione Conceder consentimento do administrador.

Perfil do servidor de email com tipo de autenticação Autenticação Moderna Híbrida (HMA) do Exchange

Antes de criar um perfil do servidor de email no Dynamics 365 usando a Autenticação Moderna Híbrida (HMA) do Exchange, você precisa coletar as seguintes informações no portal do Azure:

- URL do EWS: o ponto de extremidade do EWS (Serviços Web do Exchange) onde o Exchange (local) está localizado, que deve ser acessível publicamente do Dynamics 365.

- Microsoft Entra ID do recurso: O ID do recurso Azure ao qual o aplicativo HMA solicita acesso. Geralmente é a parte do host da URL do ponto de extremidade do EWS.

- TenantId: a ID do locatário onde o Exchange (local) está configurado com a autenticação de passagem do Microsoft Entra ID.

- ID do aplicativo HMA: a ID do aplicativo HMA-App. Ela pode ser encontrada na página principal do registro de aplicativo do HMA-App.

- URI do Key Vault: o URI do Key Vault usado para armazenamento de certificados.

- KeyName do Key Vault: o nome de certificado usado no Key Vault.

- ID do aplicativo KeyVault: o ID do aplicativo KV usado pelo Dynamics para recuperar o certificado do Key Vault.

- Segredo do Cliente do Key Vault: o segredo do cliente do KV-App usado pelo Dynamics 365.