Sobre a criptografia de dados

Os dados são o ativo mais valioso e insubstituível de uma organização, e a criptografia serve como a última e mais forte linha de defesa em uma estratégia de segurança de dados em várias camadas. Os produtos e serviços de nuvem de negócios da Microsoft usam a criptografia para proteger os dados do cliente e ajudá-lo a manter o controle sobre eles.

Proteção de dados em repouso

Criptografar suas informações as torna ilegíveis para pessoas não autorizadas, mesmo que invadam seus firewalls, infiltrem sua rede, obtenham acesso físico aos seus dispositivos ou ignorem as permissões em sua máquina local. A criptografia transforma os dados para que apenas alguém com a chave de descriptografia possa acessá-los.

O Dynamics 365 usa o armazenamento heterogêneo (Dataverse) para armazenar os dados. Os dados são distribuídos em diferentes tipos de armazenamento:

- Banco de Dados SQL do Azure para dados relacionais

- Armazenamento de Blobs do Azure para dados binários, como imagens e documentos

- Azure Search para indexação de pesquisa

- Azure Cosmos DB para dados de auditoria

- Azure Data Lake for análise

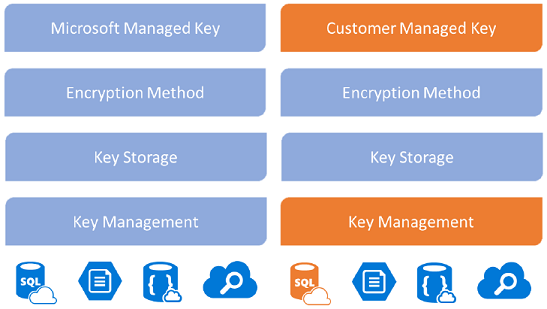

Por padrão, a Microsoft armazena e gerencia a chave de criptografia de banco de dados de seus ambientes usando uma chave gerenciada da Microsoft. No entanto, o Power Platform fornece uma chave de criptografia gerenciada pelo cliente (CMK) tendo em vista mais controle da proteção de dados, em que você pode autogerenciar a chave de criptografia do banco de dados. A chave de criptografia reside em seu próprio cofre de chaves do Azure, o que permite que você gire ou troque a chave de criptografia sob demanda. Ela também permite que você impeça o acesso da Microsoft aos dados de seus clientes quando você revogar a chave de acesso aos nossos serviços a qualquer momento.

Os administradores podem fornecer sua própria chave de criptografia usando seu próprio hardware gerador de chave (HSM) ou usar o Azure Key Vault para gerar uma chave de criptografia. O recurso de gerenciamento de chaves elimina a complexidade do gerenciamento de chaves de criptografia usando o Azure Key Vault para armazenar chaves de criptografia com segurança. O Azure Key Vault ajuda a proteger segredos e chaves criptográficas usados por serviços de aplicações de nuvem. As chaves de criptografia devem atender aos seguintes requisitos do Azure Key Vault:

- Chave RSA de 2048 bits ou 4096 bits

- BYOK do HSM

- HSM gerenciado pelo Azure Key Vault

Os administradores também podem reverter a chave de criptografia para uma chave gerenciada pela Microsoft a qualquer momento.

Proteção de dados em trânsito

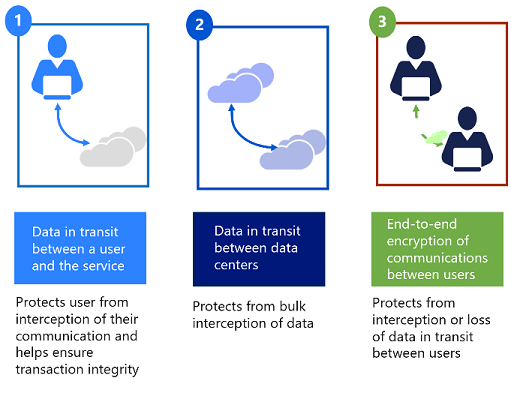

O Azure protege dados em trânsito de ou para componentes externos, bem como dados em trânsito internamente, como entre duas redes virtuais. O Azure usa protocolos de transporte padrão do setor, como TLS entre dispositivos de usuário e data centers da Microsoft, e nos próprios data centers. Para proteger ainda mais seus dados, a comunicação interna entre os serviços da Microsoft está usando a rede backbone da Microsoft e, portanto, não é exposta à internet pública.

A Microsoft usa vários métodos de criptografia, protocolos e algoritmos em seus produtos e serviços para ajudar a fornecer um caminho seguro para os dados percorrerem a infraestrutura e ajudar a proteger a confidencialidade dos dados armazenados na infraestrutura. A Microsoft usa alguns dos protocolos de criptografia mais fortes e seguros do setor para fornecer uma barreira contra o acesso não autorizado aos dados. O gerenciamento adequado de chaves é um elemento essencial nas melhores práticas de criptografia, e a Microsoft ajuda a garantir que as chaves de criptografia sejam protegidas adequadamente.

Exemplos de protocolos e tecnologias incluem:

- Transport Layer Security/Secure Sockets Layer (TLS/SSL), que usa criptografia simétrica com base em um segredo compartilhado para criptografar as comunicações à medida que trafegam pela rede.

- Internet Protocol Security (IPsec), um conjunto de protocolos padrão do setor usado para fornecer autenticação, integridade e confidencialidade de dados no nível do pacote IP à medida que são transferidos pela rede.

- Advanced Encryption Standard (AES)-256, a especificação do Instituto Nacional de Padrões e Tecnologia (NIST) para uma criptografia de dados de chave simétrica que foi adotada pelo governo dos EUA para substituir o Data Encryption Standard (DES) e a tecnologia de criptografia de chave pública RSA 2048.