Etapa 2. Implante detecção e resposta a ataques

Como uma etapa inicial altamente recomendada para detecção e resposta de ataque de ransomware em seu locatário do Microsoft 365, configure um ambiente de avaliação para avaliar os recursos e os recursos de Microsoft Defender XDR.

Para obter informações adicionais, consulte estes recursos.

| Recurso | Descrição | Por onde começar | Como usá-la para detecção e resposta |

|---|---|---|---|

| Microsoft Defender XDR | Combina sinais e orquestra recursos em uma única solução. Permite que os profissionais de segurança unam sinais de ameaça e determinem o escopo completo e o impacto de uma ameaça. Automatiza ações para impedir ou parar o ataque e auto-reparar caixas de correio, pontos de extremidade e identidades de usuário afetados. |

Introdução | Resposta a incidentes |

| Microsoft Defender para Identidade | Identifica, detecta e investiga ameaças avançadas, identidades comprometidas e ações internas mal-intencionadas direcionadas à sua organização por meio de uma interface de segurança baseada em nuvem que usa seus sinais do AD DS (Active Directory Domain Services local). | Visão geral | Trabalhando com o portal do Microsoft Defender para Identidade |

| Obter o Microsoft Defender para Office 365 | Protege sua organização contra ameaças mal-intencionadas representadas por mensagens de email, links (URLs) e ferramentas de colaboração. Protege contra malware, phishing, falsificação e outros tipos de ataque. |

Visão geral | Busca de ameaças |

| Microsoft Defender para Ponto de Extremidade | Habilita a detecção e a resposta a ameaças avançadas entre pontos de extremidade (dispositivos). | Visão geral | Detecção de ponto de extremidade e resposta |

| Microsoft Entra ID Protection | Automatiza a detecção e a correção de riscos baseados em identidade e a investigação desses riscos. | Visão geral | Investigar riscos |

| Microsoft Defender for Cloud Apps | Um agente de segurança de acesso à nuvem para descoberta, investigação e governança em todos os seus serviços de nuvem da Microsoft e de terceiros. | Visão geral | Investigar |

Observação

Todas essas ferramentas exigem o Microsoft 365 E5 ou Microsoft 365 E3 com o complemento de Segurança do Microsoft 365 E5.

Use esses serviços para detectar e responder às seguintes ameaças comuns de atacantes de ransomware:

Furto de credenciais

- Microsoft Entra ID Protection

- Defender para Identidade

- O que é o Defender para Office 365?

Comprometimento de dispositivo

- Defender para Ponto de Extremidade

- O que é o Defender para Office 365?

Escalonamento de privilégio

- Microsoft Entra ID Protection

- Aplicativos do Defender para Nuvem

Comportamento mal-intencionado de aplicativo

- Aplicativos do Defender para Nuvem

Exfiltração, exclusão ou upload de dados

- O que é o Defender para Office 365?

- Microsoft Defender para Aplicativos na Nuvem com políticas de detecção de anomalias

Os serviços a seguir usam Microsoft Defender XDR e seu portal (https://security.microsoft.com) como um ponto de análise e coleta de ameaças comuns:

- Defender para Identidade

- O que é o Defender para Office 365?

- Pilot Defender para Ponto de Extremidade

- Aplicativos do Defender para Nuvem

Microsoft Defender XDR combina sinais de ameaça em alertas e alertas conectados em um incidente para que seus analistas de segurança possam detectar, investigar e corrigir mais rapidamente as fases de um ataque de ransomware.

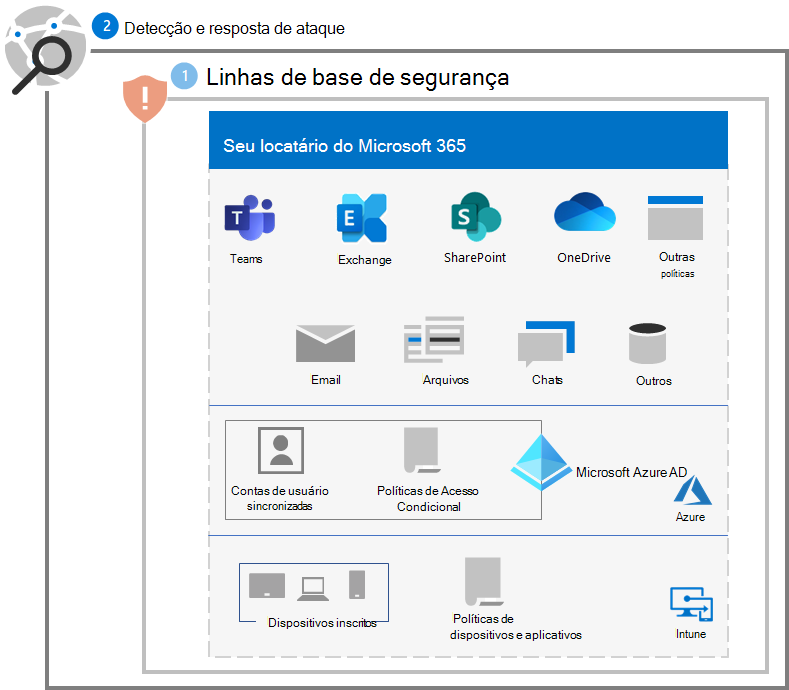

Configuração resultante

Aqui está a proteção contra ransomware para o seu locatário de acordo com as etapas 1 e 2.

Próxima etapa

Prossiga para a Etapa 3 para proteger as identidades em seu locatário do Microsoft 365.