Integração do SSO do Microsoft Entra da Plataforma ThreatQ

Neste artigo, você aprenderá a integrar o ThreatQ Platform ao Microsoft Entra ID. A ThreatQ melhora a eficiência e a eficácia das operações de segurança, fundindo diferentes fontes de dados, ferramentas e equipes para acelerar e automatizar a detecção, investigação e resposta de ameaças. Ao integrar o ThreatQ Platform ao Microsoft Entra ID, você poderá:

- Controlar quem tem acesso ao ThreatQ Platform no Microsoft Entra ID.

- Permitir que os usuários entrem automaticamente no ThreatQ Platform com as respectivas contas do Microsoft Entra.

- Gerencie suas contas em um local central.

Você configurará e testará o logon único do Microsoft Entra para o ThreatQ Platform em um ambiente de teste. O CITI Program dá suporte ao logon único iniciado por SP e ao provisionamento de usuário just-in-time.

Pré-requisitos

Para integrar o Microsoft Entra ID ao ThreatQ Platform, o seguinte é necessário:

- Uma conta de usuário do Microsoft Entra. Se você ainda não tem uma conta, é possível criar uma conta gratuita.

- Uma das seguintes funções: Administrador de Aplicativos, Administrador de Aplicativos de Nuvem ou Proprietário do Aplicativo.

- Uma assinatura do Microsoft Entra. Caso você não tenha uma assinatura, obtenha uma conta gratuita.

- Assinatura habilitada para logon único (SSO) da Plataforma Hawkeye.

Adicionar aplicativo e atribuir um usuário de teste

Antes de iniciar o processo de configuração do logon único, adicione o aplicativo ThreatQ Platform por meio da galeria do Microsoft Entra. Você precisará de uma conta de usuário de teste para atribuir ao aplicativo e testar a configuração de logon único.

Adicionar o ThreatQ Platform por meio da galeria do Microsoft Entra

Adicione o ThreatQ Platform por meio da galeria de aplicativos do Microsoft Entra a fim de configurar o logon único com o ThreatQ Platform. Para obter mais informações sobre como adicionar aplicativos por meio da galeria, consulte o Início rápido: adicionar aplicativo por meio da galeria.

Criar e atribuir usuário de teste do Microsoft Entra

Siga as diretrizes do artigo criar e atribuir uma conta de usuário para criar uma conta de usuário de teste chamada B.Simon.

Opcionalmente, você também pode usar o Assistente de Configuração de Aplicativos do Enterprise. Neste assistente, você poderá adicionar um aplicativo ao locatário, adicionar usuários/grupos ao aplicativo e atribuir funções. O assistente também fornece um link para o painel de configuração de logon único. Saiba mais sobre os assistentes do Microsoft 365..

Configurar o SSO do Microsoft Entra

Conclua as etapas a seguir para habilitar o logon único do Microsoft Entra.

Entre no Centro de administração do Microsoft Entra como pelo menos Administrador de Aplicativo de nuvem.

Navegue até Identidade>Aplicativos>Aplicativos empresariais>ThreatQ Platform>Logon único.

Na página Selecionar um método de logon único, escolha SAML.

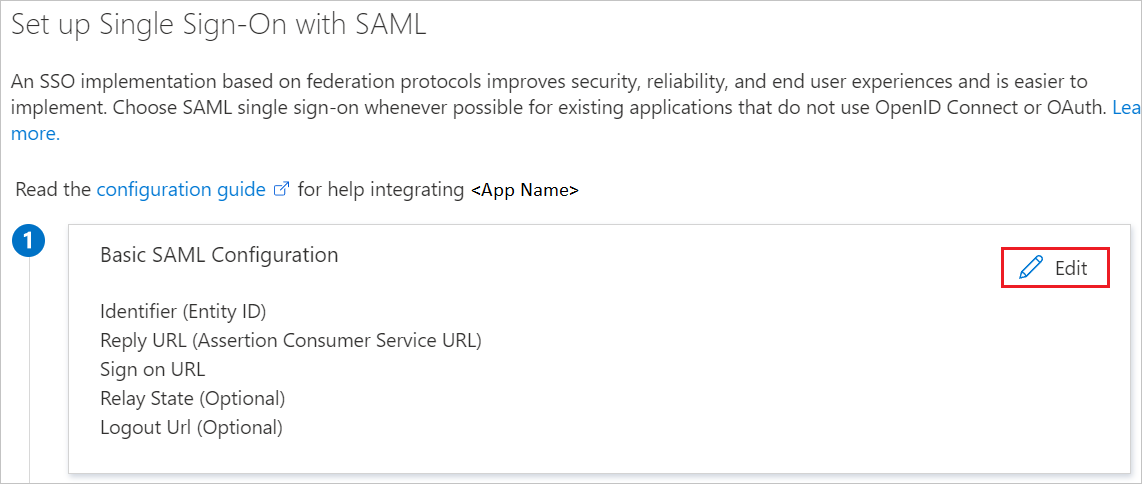

Na página Configurar o logon único com o SAML, selecione o ícone de lápis da Configuração Básica de SAML para editar as configurações.

Na seção Configuração básica de SAML, realize as seguintes etapas:

a. Na caixa de texto Identificador, digite uma URL usando o seguinte padrão:

https://<Customer_Environment>.threatq.online/api/saml/metadatab. Na caixa de texto URL de resposta, digite uma URL no seguinte padrão:

https://<Customer_Environment>.threatq.online/api/saml/acsc. Na caixa de texto URL de Logon, digite uma URL usando o seguinte padrão:

https://<Customer_Environment>.threatq.online/Observação

Esses valores não são reais. Atualize esses valores com o Identificador, a URL de Resposta e a URL de Logon reais. Entre em contato com a equipe de suporte da Plataforma ThreatQ para obter esses valores. Você também pode consultar os padrões mostrados na seção Configuração Básica do SAML.

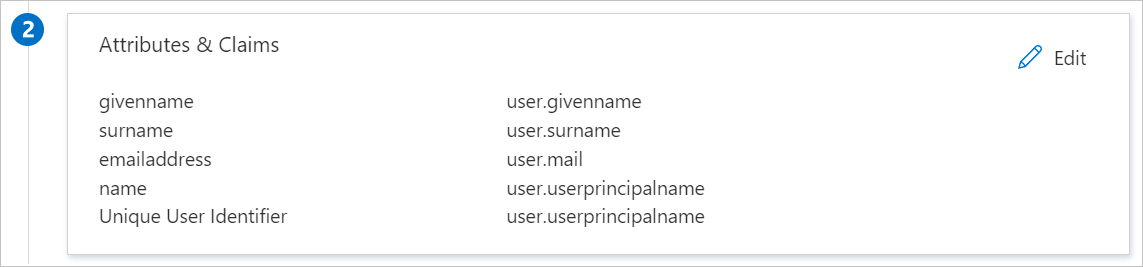

O aplicativo da Plataforma ThreatQ espera as asserções SAML em um formato específico, o que exige que você adicione mapeamentos de atributos personalizados à configuração de atributos do token SAML. A captura de tela a seguir mostra um exemplo disso. O valor padrão do Identificador Exclusivo de Usuário é user.userprincipalname, mas a Plataforma ThreatQ espera que isso seja mapeado com o endereço de email do usuário. Para que você possa usar o atributo user. mail na lista ou usar o valor do atributo apropriado com base na configuração da sua organização.

Além do acima, o aplicativo da Plataforma ThreatQ espera que mais alguns atributos, que são mostrados abaixo, sejam transmitidos novamente na resposta SAML. Esses atributos também são pré-populados, mas você pode examiná-los de acordo com seus requisitos.

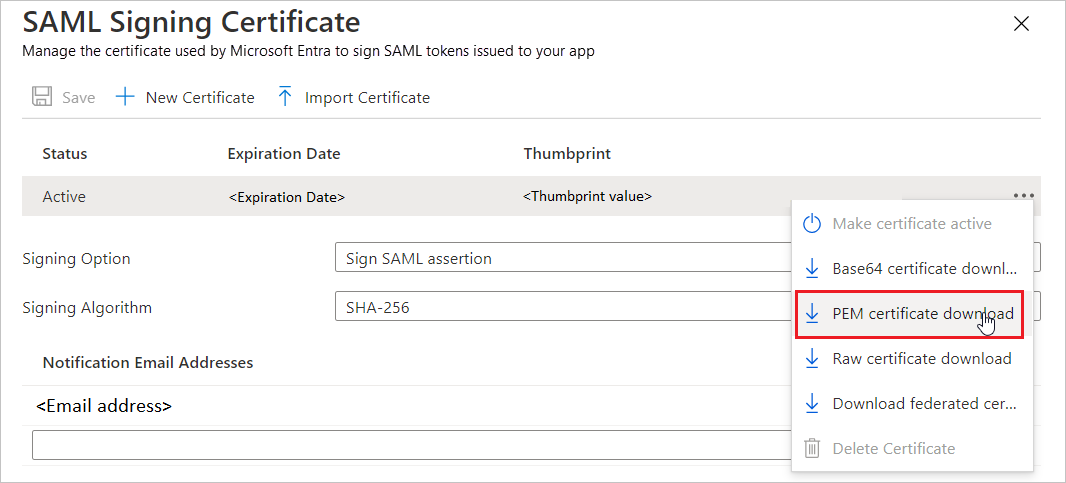

Nome Atributo de Origem uid user.mail Grupos user.groups Na página Configurar o logon único com o SAML, na seção Certificado de Autenticação SAML, localize Certificado (PEM) e selecione Baixar para baixar o certificado e salvá-lo no computador.

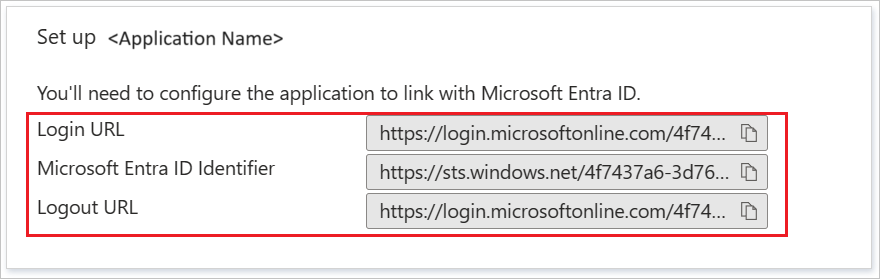

Na seção Configurar Plataforma ThreatQ, copie os URLs apropriados conforme suas necessidades.

Configurar o logon único da Plataforma ThreatQ

Para configurar o logon único no lado do ThreatQ Platform, será necessário enviar o Certificado (PEM) baixado e os URLs apropriados e copiados da configuração do aplicativo para a equipe de suporte do ThreatQ Platform. Eles definem essa configuração para ter a conexão de SSO de SAML definida corretamente em ambos os lados.

Criar um usuário de teste da Plataforma ThreatQ

Nesta seção, um usuário chamado B.Fernandes será criado na Plataforma ThreatQ. A Plataforma ThreatQ dá suporte para provisionamento de usuário just-in-time, que é habilitado por padrão. Não há itens de ação para você nesta seção. Se um usuário ainda não existir na Plataforma ThreatQ um novo geralmente será criado após a autenticação.

Testar o SSO

Nesta seção, você vai testar a configuração de logon único do Microsoft Entra com as opções a seguir.

Selecione Testar este aplicativo. Isso redirecionará você à URL de Logon do ThreatQ Platform, na qual poderá iniciar o fluxo de logon.

Acesse o URL de logon da Plataforma ThreatQ diretamente e inicie ali o fluxo de logon.

Você pode usar os Meus Aplicativos da Microsoft. Ao clicar no bloco da Plataforma ThreatQ em Meus Aplicativos, você será redirecionado à URL de logon da Plataforma ThreatQ. Para obter mais informações, consulteMeus Aplicativos do Microsoft Entra.

Recursos adicionais

Próximas etapas

Depois de configurar a Plataforma ThreatQ, é possível aplicar o controle de sessão, que protege a exfiltração e a infiltração de dados confidenciais da sua organização em tempo real. O controle da sessão é estendido do acesso condicional. Saiba como impor o controle de sessão com o Microsoft Cloud App Security.