Tutorial: Integração do Microsoft Entra ao AuditBoard

Neste tutorial, você aprenderá a integrar o AuditBoard à ID do Microsoft Entra. Ao integrar o AuditBoard à ID do Microsoft Entra, você poderá:

- Controlar quem tem acesso ao AuditBoard na ID do Microsoft Entra.

- Permitir que os usuários entrem automaticamente no AuditBoard com as respectivas contas do Microsoft Entra.

- Gerencie suas contas em um local central.

Pré-requisitos

Para configurar a integração do Microsoft Entra ao AuditBoard, você precisará dos seguintes itens:

- Uma assinatura do Microsoft Entra. Se você não tiver um ambiente Microsoft Entra, poderá obter uma conta gratuita.

- Uma assinatura do AuditBoard habilitada para logon único.

Descrição do cenário

Neste tutorial, configure e teste o logon único do Microsoft Entra em um ambiente de teste.

- O AuditBoard dá suporte com SSO iniciado por SP e IdP.

- O AuditBoard é compatível com o provisionamento automatizado de usuários.

Adicionar o AuditBoard por meio da galeria

Para configurar a integração do AuditBoard à ID do Microsoft Entra, você precisará adicioná-lo à lista de aplicativos SaaS gerenciados por meio da galeria.

- Entre no Centro de administração do Microsoft Entra como pelo menos Administrador de Aplicativo de nuvem.

- Navegue até Identidade>Aplicativos>Aplicativos empresariais>Novo aplicativo.

- Na seção Adicionar por meio da galeria, digite AuditBoard na caixa de pesquisa.

- Escolha AuditBoard no painel de resultados e, em seguida, adicione o aplicativo. Aguarde alguns segundos enquanto o aplicativo é adicionado ao seu locatário.

Opcionalmente, você também pode usar o Assistente de Configuração de Aplicativos do Enterprise. Neste assistente, você pode adicionar um aplicativo ao seu locatário, adicionar usuários/grupos ao aplicativo, atribuir funções, bem como percorrer a configuração de SSO. Saiba mais sobre os assistentes do Microsoft 365.

Configurar e testar o SSO do Microsoft Entra para o AuditBoard

Configure e teste o SSO do Microsoft Entra com o AuditBoard por meio de um usuário de teste chamado B.Fernandes. Para que o SSO funcione, é necessário estabelecer uma relação de vínculo entre um usuário do Microsoft Entra e o usuário relacionado do AuditBoard.

Para configurar e testar o SSO do Microsoft Entra com o AuditBoard, execute as seguintes etapas:

- Configurar o SSO do Microsoft Entra – Para permitir que os usuários usem esse recurso.

- Crie um usuário de teste do Microsoft Entra para testar o logon único do Microsoft Entra com B.Silva.

- Atribuir o usuário de teste do Microsoft Entra – para permitir que B.Fernandes use o logon único do Microsoft Entra.

- Configurar o SSO do AuditBoard – para definir as configurações de logon único no lado do aplicativo.

- Criar um usuário de teste do AuditBoard – Para ter um equivalente de B.Fernandes no AuditBoard que esteja vinculado à representação de usuário do Microsoft Entra.

- Testar o SSO – para verificar se a configuração funciona.

Configurar o SSO do Microsoft Entra

Siga estas etapas para habilitar o SSO do Microsoft Entra.

Entre no Centro de administração do Microsoft Entra como pelo menos Administrador de Aplicativo de nuvem.

Navegue até Aplicativos de Identidade>>Aplicativos empresariais>AuditBoard Logon>único.

Na página Selecionar um método de logon único, escolha SAML.

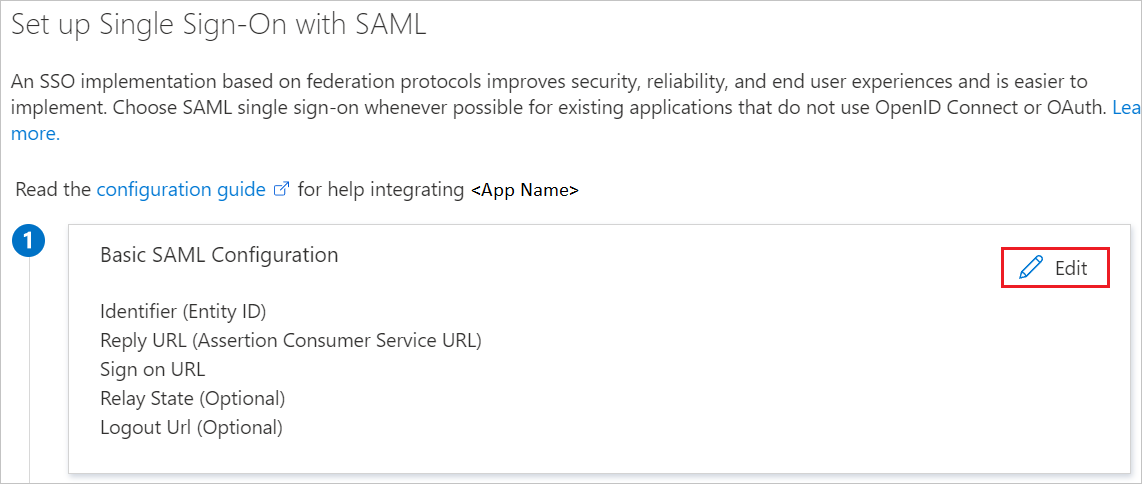

Na página Configurar o logon único com o SAML, clique no ícone de caneta da Configuração Básica do SAML para editar as configurações.

Na seção Configuração Básica do SAML, execute as etapas a seguir caso deseje configurar o aplicativo no modo Iniciado por IDP:

a. No identificador caixa de texto, digite uma URL usando o seguinte padrão:

https://<SUBDOMAIN>.auditboardapp.com/api/v1/sso/saml/metadata.xmlb. No URL de resposta caixa de texto, digite uma URL usando o seguinte padrão:

https://<SUBDOMAIN>.auditboardapp.com/api/v1/sso/saml/assertc. Clique em Definir URLs adicionais e execute o passo seguinte se quiser configurar a aplicação no modo SP iniciado:

d. Na caixa de texto URL de Entrada digite uma URL usando o seguinte padrão:

https://<SUBDOMAIN>.auditboardapp.com/Observação

Esses valores não são reais. Atualize esses valores com o Identificador, a URL de Resposta e a URL de Logon reais. Entre em contato com a equipe de suporte ao cliente AuditBoard para obter esses valores. Você também pode consultar os padrões mostrados na seção Configuração Básica do SAML.

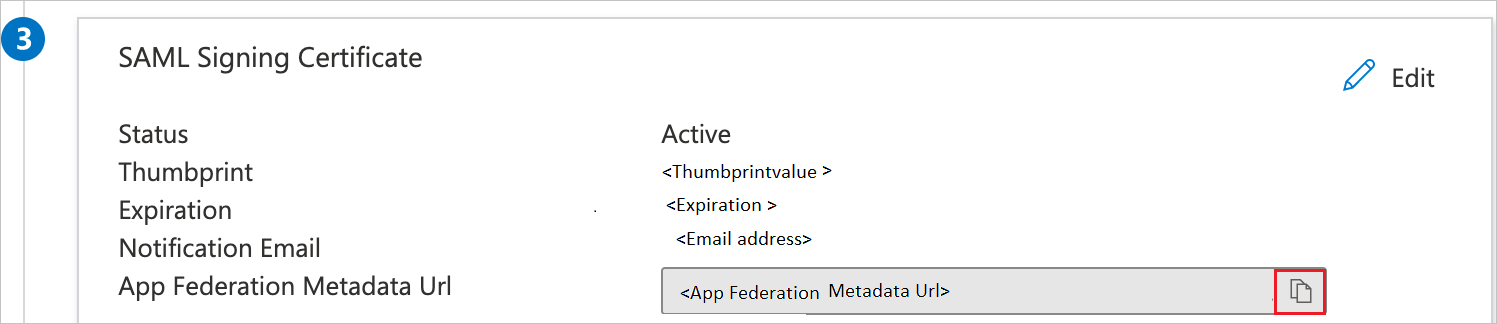

Na página Configurar logon único com SAML, na seção Certificado de Autenticação SAML, clique no botão copiar para copiar URL de metadados de federação de aplicativos e salve-a no computador.

Criar um usuário de teste do Microsoft Entra

Nesta seção, você criará um usuário de teste chamado B.Fernandes.

- Entre no centro de administração do Microsoft Entra como, no mínimo, Administrador de Usuários.

- Navegue até Identidade>Usuários>Todos os usuários.

- Na parte superior da tela, selecione Novo usuário>Criar novo usuário.

- Nas propriedades do Usuário, siga estas etapas:

- No campo Nome de exibição, insira

B.Simon. - No campo Nome principal do usuário, insira o username@companydomain.extension. Por exemplo,

B.Simon@contoso.com. - Marque a caixa de seleção Mostrar senha e, em seguida, anote o valor exibido na caixa Senha.

- Selecione Examinar + criar.

- No campo Nome de exibição, insira

- Selecione Criar.

Atribuir o usuário de teste do Microsoft Entra

Nesta seção, você habilitará a B.Simon para usar o logon único, concedendo acesso ao AuditBoard.

- Entre no Centro de administração do Microsoft Entra como pelo menos Administrador de Aplicativo de nuvem.

- Navegue até Identidade>Aplicativos>Aplicativos empresariais>AuditBoard.

- Na página de visão geral do aplicativo, selecione Usuários e grupos.

- Selecione Adicionar usuário/grupo e, em seguida, Usuários e grupos na caixa de diálogo Adicionar atribuição.

- Na caixa de diálogo Usuários e grupos, selecione B.Fernandes na lista Usuários e clique no botão Selecionar na parte inferior da tela.

- Se você estiver esperando que uma função seja atribuída aos usuários, escolha-a na lista suspensa Selecionar uma função. Se nenhuma função tiver sido configurada para esse aplicativo, você verá a função "Acesso Padrão" selecionada.

- Na caixa de diálogo Adicionar atribuição, clique no botão Atribuir.

Configurar o SSO do AuditBoard

Para configurar logon único no lado do AuditBoard é necessário enviar a URL de Metadados de Federação de Aplicativos para a Equipe de suporte do AuditBoard. Eles definem essa configuração para ter a conexão de SSO de SAML definida corretamente em ambos os lados.

Criar um usuário de teste do AuditBoard

Nesta seção, você criará uma usuária chamada Brenda Fernandes no AuditBoard. Trabalhe com a equipe de suporte do AuditBoard para adicionar os usuários na plataforma AuditBoard. Os usuários devem ser criados e ativados antes de usar o logon único.

O AuditBoard também é compatível com o provisionamento automático de usuários. Encontre aqui mais detalhes de como configurar o provisionamento automático de usuários.

Testar o SSO

Nesta seção, você vai testar a configuração de logon único do Microsoft Entra com as opções a seguir.

Iniciado por SP:

Clique em Testar este aplicativo, isso redirecionará para o URL de logon do AuditBoard, onde você poderá iniciar o fluxo de login.

Acesse diretamente a URL de Logon do AuditBoard e inicie o fluxo de logon nela.

Iniciado por IdP:

- Clique em Testar esse aplicativo, e você deverá estar automaticamente conectado ao AuditBoard para o qual configurou o SSO.

Use também os Meus Aplicativos da Microsoft para testar o aplicativo em qualquer modo. Quando você clicar no bloco do AuditBoard em Meus Aplicativos, se ele estiver configurado no modo SP, você será redirecionado à página de logon do aplicativo para iniciar o fluxo de logon e, se ele estiver configurado no modo IdP, você entrará automaticamente no AuditBoard para o qual o SSO foi configurado. Para obter mais informações sobre os Meus Aplicativos, confira Introdução aos Meus Aplicativos.

Próximas etapas

Depois de configurar o AuditBoard, você poderá impor um controle de sessão, que protege contra exfiltração e infiltração de dados confidenciais da sua organização em tempo real. O controle da sessão é estendido do acesso condicional. Saiba como impor o controle de sessão com o Microsoft Defender for Cloud Apps.