Tutorial: configurar o ALVAO para o provisionamento automático de usuário

Esse tutorial descreve as etapas que você precisa executar no ALVAO e no Microsoft Entra ID para configurar o provisionamento automático de usuário. Quando configurado, o Microsoft Entra ID provisiona e desprovisiona automaticamente usuários e grupos para o ALVAO usando o serviço de provisionamento do Microsoft Entra. Para obter detalhes importantes sobre o que esse serviço faz, como ele funciona e perguntas frequentes, confira Automatizar o provisionamento e o desprovisionamento de usuários para aplicativos SaaS com o Microsoft Entra ID.

Funcionalidades com suporte

- Criar usuários no ALVAO.

- Remover usuários do ALVAO quando eles não precisarem mais de acesso.

- Manter os atributos de usuário sincronizados entre o Microsoft Entra ID e o ALVAO.

- Provisionar grupos e associações a um grupo no ALVAO.

Pré-requisitos

O cenário descrito neste tutorial pressupõe que você já tem os seguintes pré-requisitos:

- Um locatário do Microsoft Entra

- Uma das seguintes funções: Administrador de Aplicativos, Administrador de Aplicativos de Nuvem ou Proprietário do Aplicativo.

- Uma conta de usuário no ALVAO com permissões de Administrador.

Etapa 1: Planeje a implantação do provisionamento

- Saiba mais sobre como funciona o serviço de provisionamento.

- Determine quem estará no escopo de provisionamento.

- Determine quais dados devem ser mapeados entre o Microsoft Entra ID e o ALVAO.

Etapa 2: Configurar o ALVAO para dar suporte ao provisionamento com o Microsoft Entra ID

- Localize a URL do Ponto de Extremidade SCIM do Locatário, que deve ter o formato

{ALVAO REST API address}/scim(por exemplo, https://app.contoso.com/alvaorestapi/scim). - Gere um novo token secreto em WebApp – Administração – Configurações – Active Directory e Microsoft Entra ID e copie o valor.

Etapa 3: Adicionar o ALVAO por meio da galeria de aplicativos do Microsoft Entra

Adicionar o ALVAO a partir da galeria de aplicativos do Microsoft Entra para começar a gerenciar o provisionamento para o ALVAO. Se você já tiver configurado o ALVAO para SSO, poderá usar o mesmo aplicativo. No entanto, recomendamos que criar um aplicativo diferente ao testar a integração no início. Saiba mais sobre como adicionar um aplicativo da galeria aqui.

Etapa 4: Defina quem estará no escopo de provisionamento

O serviço de provisionamento do Microsoft Entra permite definir o escopo de quem será provisionado com base na atribuição ao aplicativo e ou com base em atributos do usuário/grupo. Se você optar por definir quem estará no escopo de provisionamento com base na atribuição, poderá usar as etapas a seguir para atribuir usuários e grupos ao aplicativo. Se você optar por definir quem estará no escopo de provisionamento com base somente em atributos do usuário ou do grupo, poderá usar um filtro de escopo, conforme descrito aqui.

Comece pequeno. Teste com um pequeno conjunto de usuários e grupos antes de implementar para todos. Quando o escopo de provisionamento é definido para usuários e grupos atribuídos, é possível controlar isso atribuindo um ou dois usuários ou grupos ao aplicativo. Quando o escopo é definido para todos os usuários e grupos, é possível especificar um atributo com base no filtro de escopo.

Caso você precise de mais funções, atualize o manifesto do aplicativo para adicionar novas funções.

Etapa 5: configurar o provisionamento automático de usuário para o ALVAO

Essa seção orienta para seguir as etapas de configuração do serviço de provisionamento do Microsoft Entra para criar, atualizar e desabilitar usuários e/ou grupos no TestApp com base nas atribuições de usuário e/ou grupo no Microsoft Entra ID.

Para configurar o provisionamento automático de usuário para o ALVAO no Microsoft Entra ID:

Entre no Centro de administração do Microsoft Entra como pelo menos Administrador de Aplicativo de nuvem.

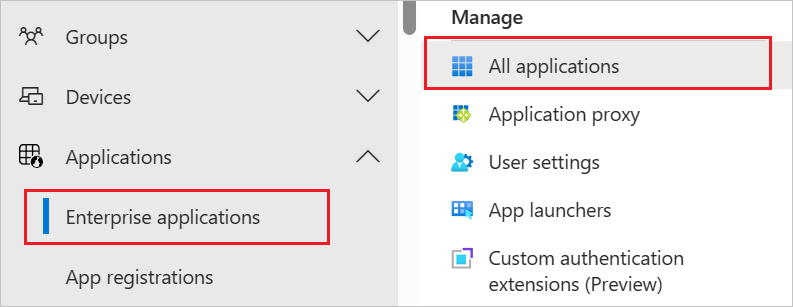

Navegue até Identidade>Aplicativos>Aplicativos empresariais

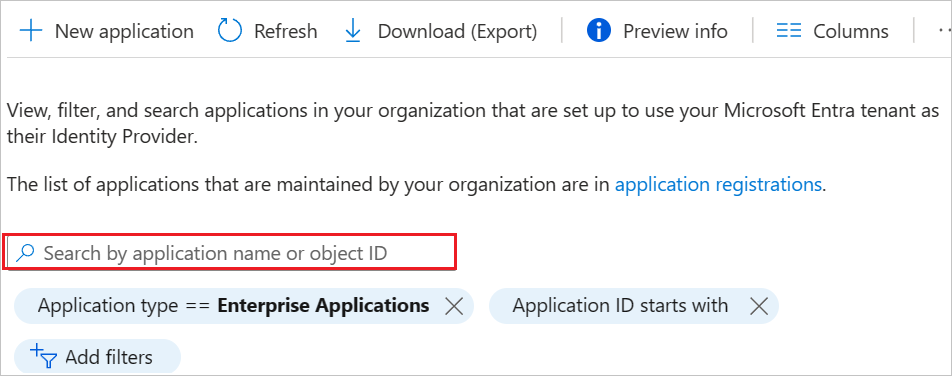

Na lista de aplicativos, selecione ALVAO.

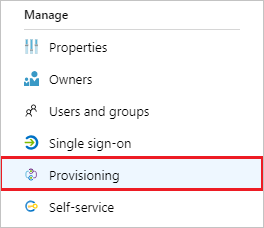

Selecione a guia Provisionamento.

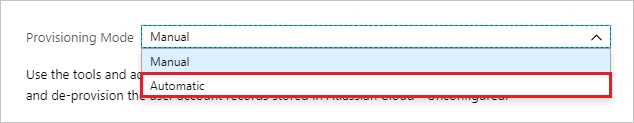

Defina o Modo de Provisionamento como Automático.

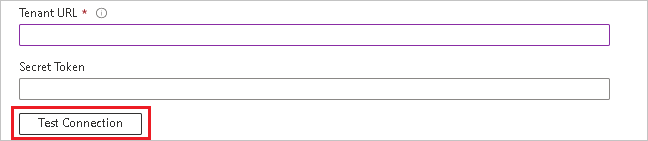

Na seção Credenciais de administrador, insira o URL do Locatário e o Token Secreto do ALVAO. Selecione Testar Conexão para garantir que o Microsoft Entra ID possa se conectar ao ALVAO. Se a conexão falhar, verifique se a sua conta do ALVAO tem permissões de Administrador e tente novamente.

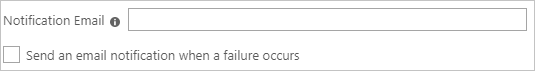

No campo Notificação por Email, insira o endereço de email de uma pessoa ou grupo que deverá receber as notificações de erro de provisionamento e marque a caixa de seleção Enviar uma notificação por email quando ocorrer uma falha.

Selecione Salvar.

Na seção Mapeamentos, selecione Sincronizar usuários do Microsoft Entra com o ALVAO.

Examine os atributos de usuário que serão sincronizados do Microsoft Entra ID com o ALVAO na seção Mapeamento de Atributos. Os atributos selecionados como propriedades Correspondentes são usados para fazer a correspondência entre as contas de usuário do ALVAO para operações de atualização. Se você optar por alterar o atributo de destino correspondente, precisará garantir que a API do ALVAO seja compatível com a filtragem de usuários com base no atributo em questão. Selecione o botão Salvar para confirmar as alterações.

Atributo Type Com suporte para filtragem Exigido pelo ALVAO userName String ✓ ✓ externalId String ✓ ✓ ativo Boolean ✓ displayName String ✓ título String emails[type eq "work"].value String name.givenName String name.familyName String name.formatted String addresses[type eq "work"].formatted String addresses[type eq "work"].locality String addresses[type eq "work"].region String addresses[type eq "work"].country String addresses[type eq "work"].postalCode String addresses[type eq "work"].streetAddress String phoneNumbers[type eq "work"].value String phoneNumbers[type eq "mobile"].value String phoneNumbers[type eq "fax"].value String urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:employeeNumber String urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:organization String urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:department String urn:ietf:params:scim:schemas:extension:enterprise:2.0:User:manager String Observação

Para configurações avançadas, confira:

Na seção Mapeamentos, selecione Sincronizar grupos do Microsoft Entra com o ALVAO.

Examine os atributos de grupo que serão sincronizados do Microsoft Entra ID com o ALVAO na seção Mapeamento de Atributos. Os atributos selecionados como propriedades Correspondentes são usados para fazer a correspondência dos grupos do ALVAO em operações de atualização. Selecione o botão Salvar para confirmar as alterações.

Atributo Type Com suporte para filtragem Exigido pelo ALVAO displayName String ✓ ✓ externalId String membros Referência Para configurar filtros de escopo, consulte as seguintes instruções fornecidas no tutorial do Filtro de Escopo.

Para habilitar o serviço de provisionamento do Microsoft Entra para o ALVAO, altere o Status de Provisionamento para Ativado na seção Configurações.

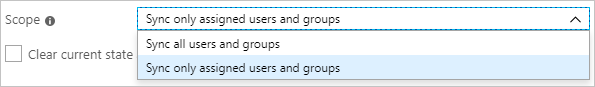

Defina os usuários e/ou grupos que você gostaria de provisionar no ALVAO escolhendo os valores desejados em Escopo, na seção Configurações.

Quando você estiver pronto para provisionar, clique em Salvar.

Essa operação começa o ciclo de sincronização inicial de todos os usuários e grupos definidos no Escopo na seção Configurações. O ciclo inicial leva mais tempo para ser executado do que os ciclos subsequentes, que ocorrem aproximadamente a cada 40 minutos, desde que o serviço de provisionamento do Microsoft Entra esteja em execução.

Etapa 6: Monitorar a implantação

Depois de configurar o provisionamento, use os seguintes recursos para monitorar a implantação:

- Use os logs de provisionamento para determinar quais usuários foram provisionados com êxito ou não

- Confira a barra de progresso para ver o status do ciclo de provisionamento e quanto falta para a conclusão

- Se a configuração de provisionamento parecer estar em um estado não íntegro, o aplicativo entrará em quarentena. Saiba mais sobre os estados de quarentena aqui.

Mais recursos

- Gerenciamento do provisionamento de conta de usuário para Aplicativos Empresariais

- O que é o acesso a aplicativos e logon único com o Microsoft Entra ID?