Acesso condicional: filtro para aplicativos

Atualmente, as políticas de Acesso Condicional podem ser aplicadas a todos os aplicativos ou a aplicativos individuais. Organizações com um número grande de aplicativos podem achar esse processo difícil de gerenciar em várias políticas de acesso condicional.

Os filtros de aplicativo para acesso condicional permitem que as organizações marquem entidades de serviço com atributos personalizados. Esses atributos personalizados são adicionados às políticas de Acesso Condicional. Os filtros para aplicativos são avaliados no runtime de emissão de token; uma pergunta comum é se os aplicativos são atribuídos em runtime ou em tempo de configuração.

Neste documento, você cria um conjunto de atributos personalizados, atribui um atributo de segurança personalizado ao aplicativo e cria uma política de Acesso Condicional para proteger o aplicativo.

Atribuir funções

Os atributos de segurança personalizados são sensíveis à segurança e só podem ser gerenciados por usuários delegados. Uma ou mais das funções a seguir devem ser atribuídas aos usuários que gerenciam ou relatam esses atributos.

| Nome da função | Descrição |

|---|---|

| Administrador de Designação de Atributos | Atribuir chaves e valores de atributo de segurança personalizados para objetos do Microsoft Entra com suporte. |

| Leitor de Designação de Atributos | Leia chaves e valores de atributo de segurança personalizados para objetos do Microsoft Entra com suporte. |

| Administrador de Definição de Atributos | Especificar e gerenciar a definição dos atributos de segurança personalizados. |

| Leitor de Definição de Atributos | Ler a definição de atributos de segurança personalizados. |

Atribua a função apropriada aos usuários que gerenciam ou relatam esses atributos no escopo do diretório. Para obter etapas detalhadas, confira Atribuir uma função.

Importante

Por padrão, o Administrador Global e outras funções de administrador não têm permissão para ler, definir ou designar atributos de segurança personalizados.

Criar atributos de segurança personalizados

Siga as instruções no artigo, Adicionar ou desativar atributos de segurança personalizados no Microsoft Entra ID para adicionar o seguinte Conjunto de atributos e Novos atributos.

- Crie um Conjunto de atributos chamado ConditionalAccessTest.

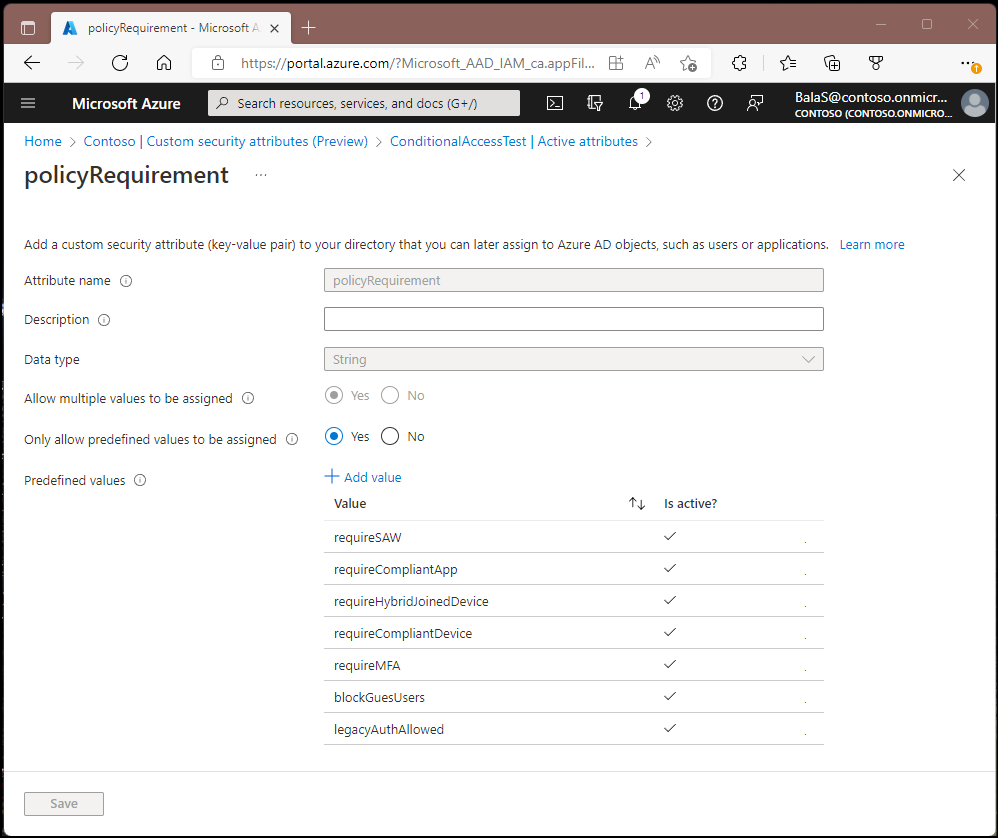

- Crie Novos atributos chamados policyRequirement que Permitem que vários valores sejam atribuídos e Permita que apenas valores predefinidos sejam atribuídos. Adicionamos os seguintes valores predefinidos:

- legacyAuthAllowed

- blockGuestUsers

- requireMFA

- requireCompliantDevice

- requireHybridJoinedDevice

- requireCompliantApp

Observação

Os filtros de acesso condicional para aplicativos só funcionam com atributos de segurança personalizados do tipo "cadeia de caracteres". Os Atributos de Segurança Personalizados dão suporte à criação do tipo de dados booliano, mas a Política de Acesso Condicional dá suporte apenas à "cadeia de caracteres".

Criar uma política de Acesso Condicional

- Entre no Centro de administração do Microsoft Entra como pelo menos um Administrador de Acesso Condicional e Leitor de Definição de Atributo.

- Navegue até Proteção>Acesso Condicional.

- Selecione Nova política.

- Dê um nome à sua política. Recomendamos que as organizações criem um padrão significativo para os nomes de suas políticas.

- Em Atribuições, selecione Usuários ou identidades de carga de trabalho.

- Em Incluir, selecione Todos os usuários.

- Em Excluir, selecione Usuários e grupos e escolha o acesso de emergência ou as contas de interrupção da sua organização.

- Selecione Concluído.

- Em Recursos de destino, selecione as seguintes opções:

- Selecione a que essa política se aplica para Aplicativos de nuvem.

- Inclua Selecionar recursos.

- Selecione Editar filtro.

- Defina Configurar como Sim.

- Selecione o Atributo que criamos anteriormente chamado policyRequirement.

- Defina Operador como Contains.

- Defina Valor como requireMFA.

- Selecione Concluído.

- Em Controles de acesso>Conceder, selecione Conceder acesso, Exigir autenticação multifator e selecione Selecionar.

- Confirme suas configurações e defina Habilitar política com Somente relatório.

- Selecione Criar para criar e habilitar sua política.

Depois que os administradores confirmarem as configurações com o modo somente relatório, eles poderão alternar a opção Habilitar política de Somente relatório para Ativado.

Configurar atributos personalizados

Etapa 1: configurar um aplicativo de exemplo

Se você já tiver um aplicativo de teste que usa uma entidade de serviço, poderá ignorar esta etapa.

Configure um aplicativo de exemplo que demonstra como um trabalho ou um serviço Windows pode ser executado com uma identidade de aplicativo, em vez de uma identidade do usuário. Siga as instruções no artigo Início Rápido: obter um token e chamar a API de Microsoft Graph usando a identidade de um aplicativo de console para criar esse aplicativo.

Etapa 2: Atribuir um atributo de segurança personalizado a um aplicativo

Quando você não tem uma entidade de serviço listada no locatário, ele não pode ser direcionado. O conjunto do Office 365 é um exemplo dessas entidades de serviço.

- Entre no Centro de administração do Microsoft Entra como pelo menos um Administrador de Acesso Condicional~/identity/role-based-access-control/permissions-reference.md#conditional-access-administrator) e Administrador de Atribuição de Atributos.

- Navegue até Identidade>Aplicativos>Aplicativos empresariais.

- Selecione a entidade de serviço à qual deseja aplicar um atributo de segurança personalizado.

- Em Gerenciar>Atributos de segurança personalizados, selecione Adicionar atribuição.

- Em Conjunto de atributos, selecione ConditionalAccessTest.

- Em Nome do atributo, selecione policyRequirement.

- Em Valores atribuídos, selecione Adicionar valores, selecione requireMFA na lista e selecione Concluído.

- Clique em Salvar.

Etapa 3: Testar a política

Entre como um usuário ao qual a política se aplicaria e teste se a MFA é necessária ao acessar o aplicativo.

Outros cenários

- Bloqueio da autenticação herdada

- Bloquear o acesso externo a aplicativos

- Exigir políticas de proteção de aplicativo do Intune ou de dispositivo compatível

- Impor controles de frequência de entrada para aplicativos específicos

- Exigir uma estação de trabalho com acesso privilegiado para aplicativos específicos

- Exigir controles de sessão para usuários de alto risco e aplicativos específicos

Conteúdo relacionado

Determinar o efeito usando o modo somente relatório de acesso condicional