Solucionar problemas registro de informações de segurança combinadas

As informações neste artigo destinam-se a orientar os administradores que estão Solucionando problemas relatados pelos usuários da experiência de registro combinada.

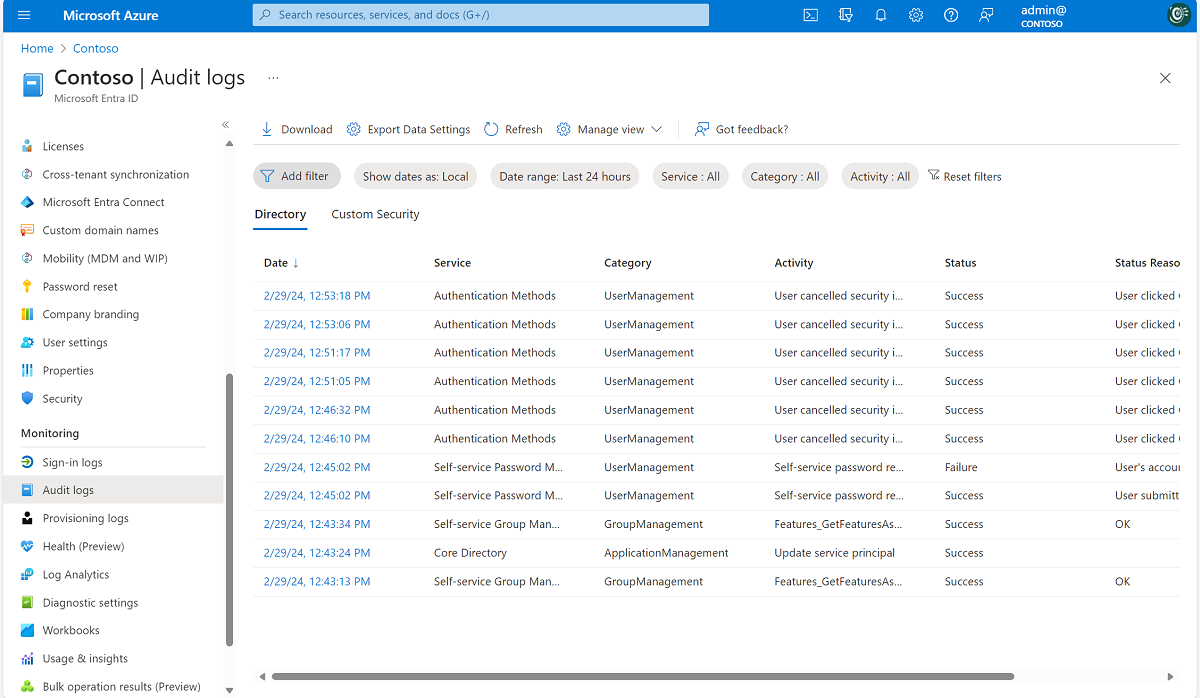

Logs de auditoria

Os eventos registrados do registro combinado estão no serviço Métodos de Autenticação nos logs de auditoria do Microsoft Entra.

A tabela a seguir lista todos os eventos de auditoria gerados pelo registro combinado:

| Atividade | Status | Motivo | Descrição |

|---|---|---|---|

| Usuário registrou todas as informações de segurança necessárias | Êxito | Usuário registrou todas as informações de segurança necessárias. | Esse evento ocorre quando um usuário concluiu o registro com êxito. |

| Usuário registrou todas as informações de segurança necessárias | Falha | O usuário cancelou o registro das informações de segurança. | Esse evento ocorre quando um usuário cancela o registro do modo de interrupção. |

| Informações de segurança registradas de usuário | Êxito | Métodoregistrado pelo usuário. | Esse evento ocorre quando um usuário registra um método individual. O Método pode ser o aplicativo autenticador, telefone, email, perguntas de segurança, senha de aplicativo, telefone alternativo e assim por diante. |

| Informações de segurança revisadas pelo usuário | Êxito | O usuário analisou com êxito as informações de segurança. | Esse evento ocorre quando um usuário seleciona uma Boa aparência na página de revisão informações de segurança. |

| Informações de segurança revisadas pelo usuário | Falha | O usuário não pôde examinar as informações de segurança. | Esse evento ocorre quando um usuário seleciona uma Boa aparência na página de revisão informações de segurança, mas algo falha no back-end. |

| Informações de segurança excluídas pelo usuário | Êxito | Métodoexcluído pelo usuário. | Esse evento ocorre quando um usuário exclui um método individual. O Método pode ser o aplicativo autenticador, telefone, email, perguntas de segurança, senha de aplicativo, telefone alternativo e assim por diante. |

| Informações de segurança excluídas pelo usuário | Falha | O usuário não pôde excluir o método. | Esse evento ocorre quando um usuário tenta excluir um método, mas a tentativa falha por algum motivo. O Método pode ser o aplicativo autenticador, telefone, email, perguntas de segurança, senha de aplicativo, telefone alternativo e assim por diante. |

| Informações de segurança padrão alteradas pelo usuário | Êxito | O usuário alterou as informações de segurança padrão para o método. | Esse evento ocorre quando um usuário altera o método padrão. O Método pode ser a notificação do aplicativo autenticador, um código do meu aplicativo autenticador ou token, chamar + x xxxxxxxxxx, enviar um código para + x xxxxxxxxx e assim por diante. |

| Informações de segurança padrão alteradas pelo usuário | Falha | O usuário não pôde alterar as informações de segurança padrão para o método. | Esse evento ocorre quando um usuário tenta mudar o método padrão, mas a tentativa falha por algum motivo. O Método pode ser a notificação do aplicativo autenticador, um código do meu aplicativo autenticador ou token, chamar + x xxxxxxxxxx, enviar um código para + x xxxxxxxxx e assim por diante. |

Solucionando problemas no modo de interrupção

| Sintoma | Etapas para solucionar problemas |

|---|---|

| Não estou vendo os métodos que esperava ver. | 1. Verifique se o usuário tem uma função de administrador do Microsoft Entra. Em caso afirmativo, exiba as diferenças da política de administração do SSPR. 2. Determine se o usuário está sendo interrompido devido à imposição de registro da autenticação multifator ou da SSPR. Consulte o fluxograma em "Modos de registro combinados" para determinar quais métodos devem ser mostrados. 3. Determine o quanto recentemente a política de autenticação multifator ou de SSPR foi alterada. Se a alteração foi recente, pode levar algum tempo para que a política atualizada seja propagada. |

Solucionando problemas no modo de gerenciamento

| Sintoma | Etapas para solucionar problemas |

|---|---|

| Não tenho a opção de adicionar um método específico. | 1. Determine se o método está habilitado para a autenticação multifator ou a SSPR. 2. se o método estiver habilitado, salve as políticas novamente e aguarde 1-2 horas antes de testar novamente. 3. se o método estiver habilitado, verifique se o usuário ainda não configurou o número máximo desse método que eles têm permissão para configurar. |

Como reverter os usuários

Caso você, como administrador, deseje redefinir as configurações de autenticação multifator de um usuário, use o script do PowerShell fornecido na próxima seção. O script limpará a propriedade StrongAuthenticationMethods para o aplicativo móvel e/ou número de telefone do usuário. Se você executar esse script para os usuários, eles precisarão se registrar novamente na autenticação multifator, se necessário. É recomendável testar a reversão com um ou dois usuários antes da reversão de todos usuários afetados.

As etapas a seguir ajudarão você a reverter um usuário ou grupo de usuários.

Pré-requisitos

Observação

Os módulos Azure AD e MSOnline PowerShell estão preteridos desde 30 de março de 2024. Para saber mais, leia a atualização de preterição. Após essa data, o suporte a esses módulos se limitará à assistência à migração para o SDK do Microsoft Graph PowerShell e às correções de segurança. Os módulos preteridos continuarão funcionando até 30 de março de 2025.

Recomendamos migrar para o Microsoft Graph PowerShell para interagir com o Microsoft Entra ID (antigo Azure AD). Para perguntas comuns sobre migração, consulte as Perguntas Frequentes sobre Migração. Observação: As versões 1.0.x do MSOnline poderão sofrer interrupções após 30 de junho de 2024.

Instalar os módulos adequados do PowerShell do Microsoft Azure Active Directory. Em uma janela do PowerShell, execute estes comandos para instalar os módulos:

Install-Module -Name MSOnline Import-Module MSOnlineSalve a lista de IDs de objeto de usuário afetado em seu computador como um arquivo de texto com uma ID para cada linha. Anote o local do arquivo.

Salve o script a seguir em seu computador e anote o local do script:

<# //******************************************************** //* * //* Copyright (C) Microsoft. All rights reserved. * //* * //******************************************************** #> param($path) # Define Remediation Fn function RemediateUser { param ( $ObjectId ) $user = Get-MsolUser -ObjectId $ObjectId Write-Host "Checking if user is eligible for rollback: UPN: " $user.UserPrincipalName " ObjectId: " $user.ObjectId -ForegroundColor Yellow $hasMfaRelyingParty = $false foreach($p in $user.StrongAuthenticationRequirements) { if ($p.RelyingParty -eq "*") { $hasMfaRelyingParty = $true Write-Host "User was enabled for per-user MFA." -ForegroundColor Yellow } } if ($user.StrongAuthenticationMethods.Count -gt 0 -and -not $hasMfaRelyingParty) { Write-Host $user.UserPrincipalName " is eligible for rollback" -ForegroundColor Yellow Write-Host "Rolling back user ..." -ForegroundColor Yellow Reset-MsolStrongAuthenticationMethodByUpn -UserPrincipalName $user.UserPrincipalName Write-Host "Successfully rolled back user " $user.UserPrincipalName -ForegroundColor Green } else { Write-Host $user.UserPrincipalName " is not eligible for rollback. No action required." } Write-Host "" Start-Sleep -Milliseconds 750 } # Connect Import-Module MSOnline Connect-MsolService foreach($line in Get-Content $path) { RemediateUser -ObjectId $line }

Reversão

Em uma janela do PowerShell, execute o comando a seguir, fornecendo o script e os locais de arquivo do usuário. Forneça pelo menos credenciais de Administrador de Autenticação Privilegiada quando solicitado. O script produzirá o resultado da operação de atualização de cada usuário.

<script location> -path <user file location>