Tutorial: impor a autenticação multifator para usuários convidados de B2B

Aplica-se a:  Locatários da força de trabalho

Locatários da força de trabalho  Locatários externos (saiba mais)

Locatários externos (saiba mais)

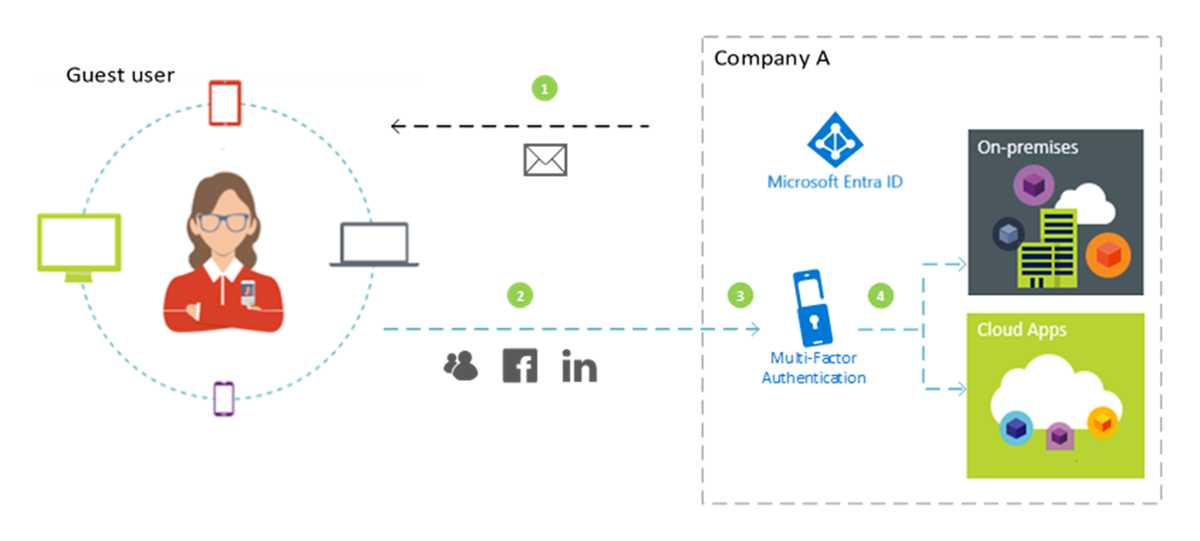

Ao colaborar com os usuários convidados de B2B externos, é uma boa ideia proteger seus aplicativos com políticas de autenticação multifator. Em seguida, os usuários externos precisam de mais do que apenas um nome de usuário e uma senha para acessar os recursos. No Microsoft Entra ID, você pode atingir essa meta com uma política de Acesso Condicional que requer MFA para o acesso. As políticas de MFA podem ser impostas no nível de locatário, aplicativo ou usuário convidado individual, da mesma maneira que são habilitadas para membros da própria organização. O locatário do recurso é sempre responsável pela autenticação multifator do Microsoft Entra para usuários, mesmo que a organização do usuário convidado tenha funcionalidades de autenticação multifator.

Exemplo:

- Um administrador ou um funcionário na empresa A convida um usuário convidado para usar uma nuvem ou um aplicativo local que está configurado para exigir MFA para acesso.

- O usuário convidado entra com as próprias identidades empresariais, estudantis ou sociais.

- O usuário é solicitado a concluir um desafio de MFA.

- O usuário configura sua MFA com a empresa A e escolhe a opção de MFA. O usuário tem permissão de acesso ao aplicativo.

Observação

A autenticação multifator do Microsoft Entra é feita no locatário do recurso para garantir a previsibilidade. Quando o usuário convidado entrar, ele verá a página de entrada do locatário de recursos em segundo plano, e sua própria página de entrada de locatário inicial e o logotipo da empresa em primeiro plano.

Neste tutorial, você irá:

- Teste a experiência de entrada antes da configuração da MFA.

- Crie uma política de acesso condicional que exige MFA para acesso a um aplicativo de nuvem em seu ambiente. Neste tutorial, usaremos o aplicativo API de Gerenciamento de Serviços do Windows Azure para ilustrar o processo.

- Use a ferramenta What If para simular a entrada da MFA.

- Teste sua política de acesso condicional.

- Limpe o usuário de teste e a política.

Se você não tiver uma assinatura do Azure, crie uma conta gratuita antes de começar.

Pré-requisitos

Para concluir o cenário deste tutorial, você precisa de:

- Acesso à edição P1 ou P2 do Microsoft Entra ID, que inclui recursos de política de Acesso Condicional. Para impor a MFA, você precisa criar uma política de Acesso Condicional do Microsoft Entra. As políticas de MFA sempre serão impostas na organização, independentemente se o parceiro tem recursos de MFA.

- Uma conta de email externo válido que você pode adicionar ao seu diretório de locatário como um usuário convidado e usar para entrar. Se você não souber como criar uma conta de convidado, confira Adicionar um usuário convidado de B2B no centro de administração do Microsoft Entra.

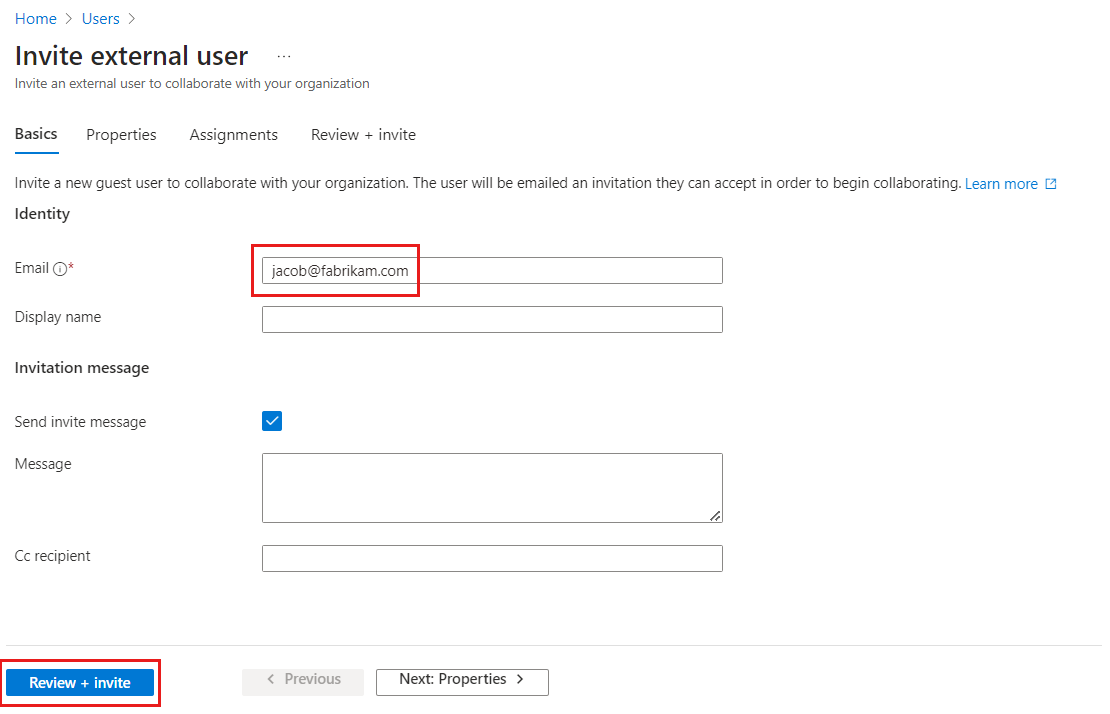

Criar um usuário convidado de teste no Microsoft Entra ID

Entre no centro de administração do Microsoft Entra como, no mínimo, Administrador de Usuários.

Navegue até Identidade>Usuários>Todos os usuários.

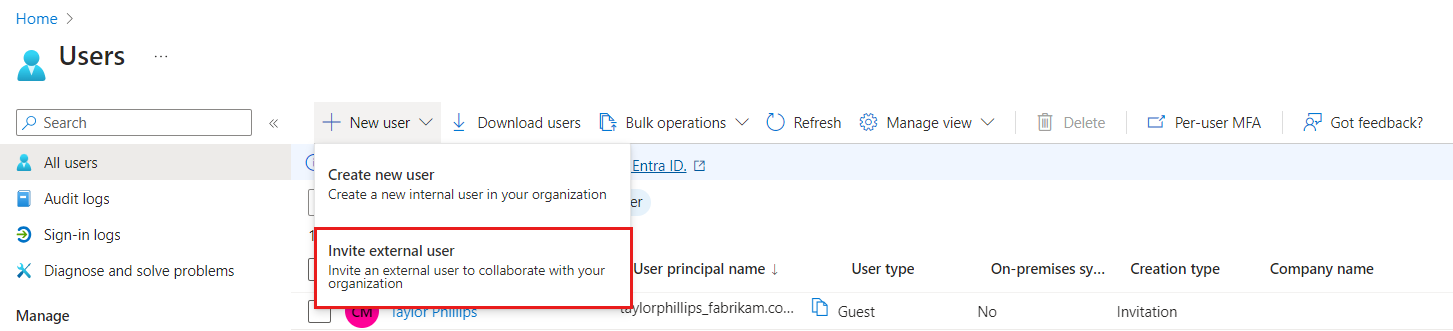

Selecione Novo usuário e selecione Convidar usuário externo.

Em Identidade, na guia Itens Básicos, insira o endereço de email do usuário externo. Opcionalmente, inclua um nome para exibição e uma mensagem de boas-vindas.

Opcionalmente, você pode adicionar mais detalhes ao usuário nas guias Propriedades e Atribuições .

Selecione Revisar + convidar para enviar o convite ao usuário convidado automaticamente. Uma mensagem Usuário convidado com êxito será exibida.

Depois de enviar o convite, a conta de usuário é automaticamente adicionada ao diretório como convidado.

Testar a experiência de entrada antes da configuração da MFA

- Use o nome de usuário e a senha de teste para entrar no Centro de administração do Microsoft Entra.

- Deverá ser possível acessar o centro de administração do Microsoft Entra usando apenas suas credenciais de entrada. Nenhuma outra autenticação é necessária.

- Saia.

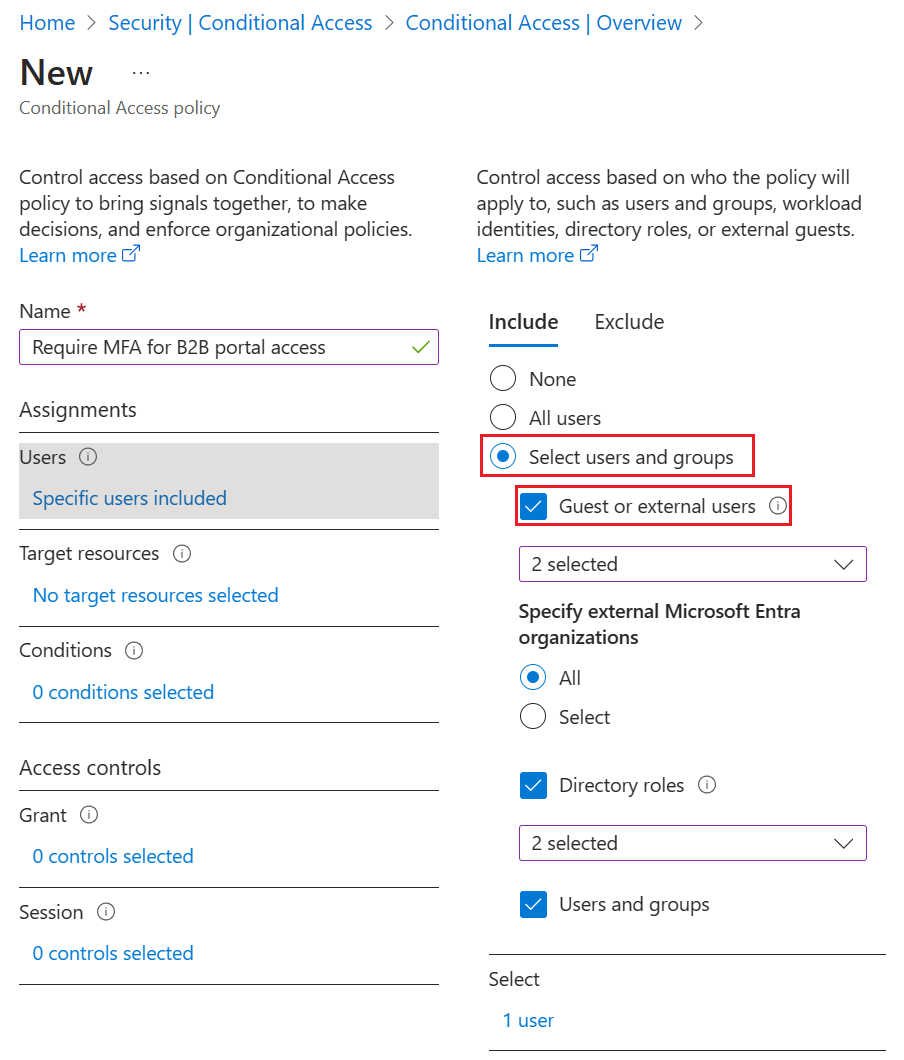

Criar uma política de acesso condicional que exige MFA

Entre no centro de administração do Microsoft Entra como pelo menos Administrador de acesso condicional.

Navegar para Proteção> de acesso condicional de >Políticas.

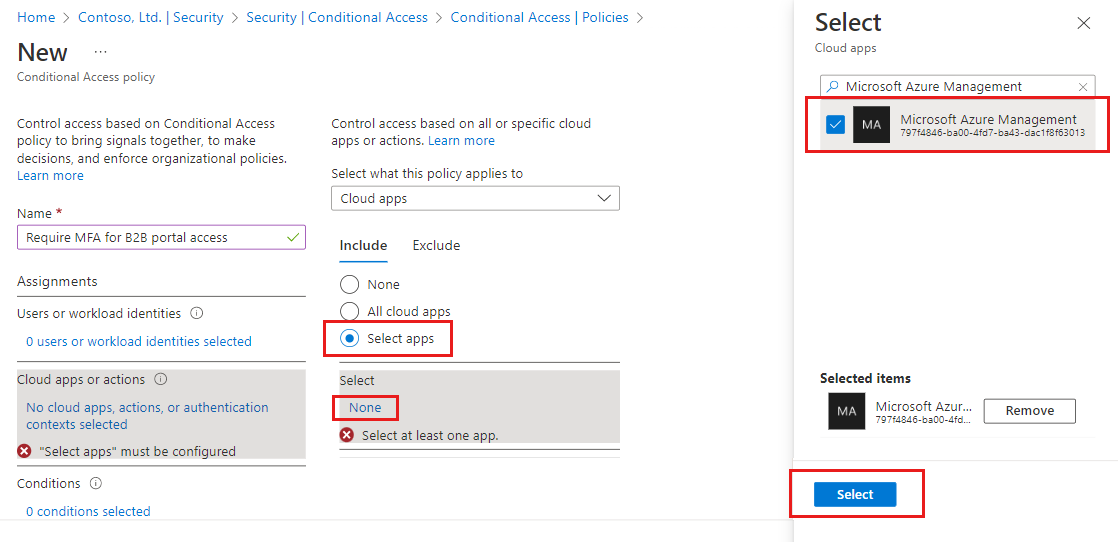

Selecione Nova política.

Dê um nome à sua política, como Exigir MFA para acesso ao portal B2B. Recomendamos que as organizações criem um padrão significativo para os nomes de suas políticas.

Em Atribuições, selecione Usuários ou identidades de carga de trabalho.

- Em Incluir, escolha Selecionar usuários e grupos e, em seguida, selecione Usuários externos ou convidados. Você pode atribuir a política a diferentes tipos de usuários externos, funções de diretório integradas ou usuários e grupos.

Em Recursos de destino>Recursos (anteriormente aplicativos de nuvem)>Incluir>Selecionar recursos, escolha a API de Gerenciamento de Serviços do Windows Azure e selecione Selecionar.

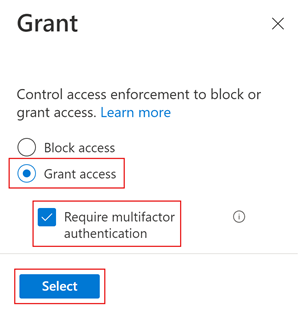

Em Controles de acesso>Conceder, selecione Conceder acesso, Exigir autenticação multifator e selecione Selecionar.

Em Habilitar política, selecione Ativar.

Selecione Criar.

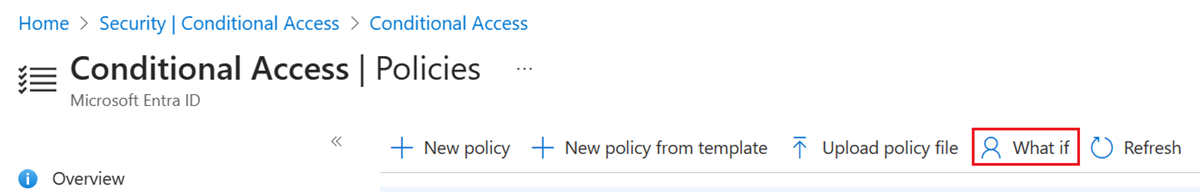

Use a opção What If para simular a entrada

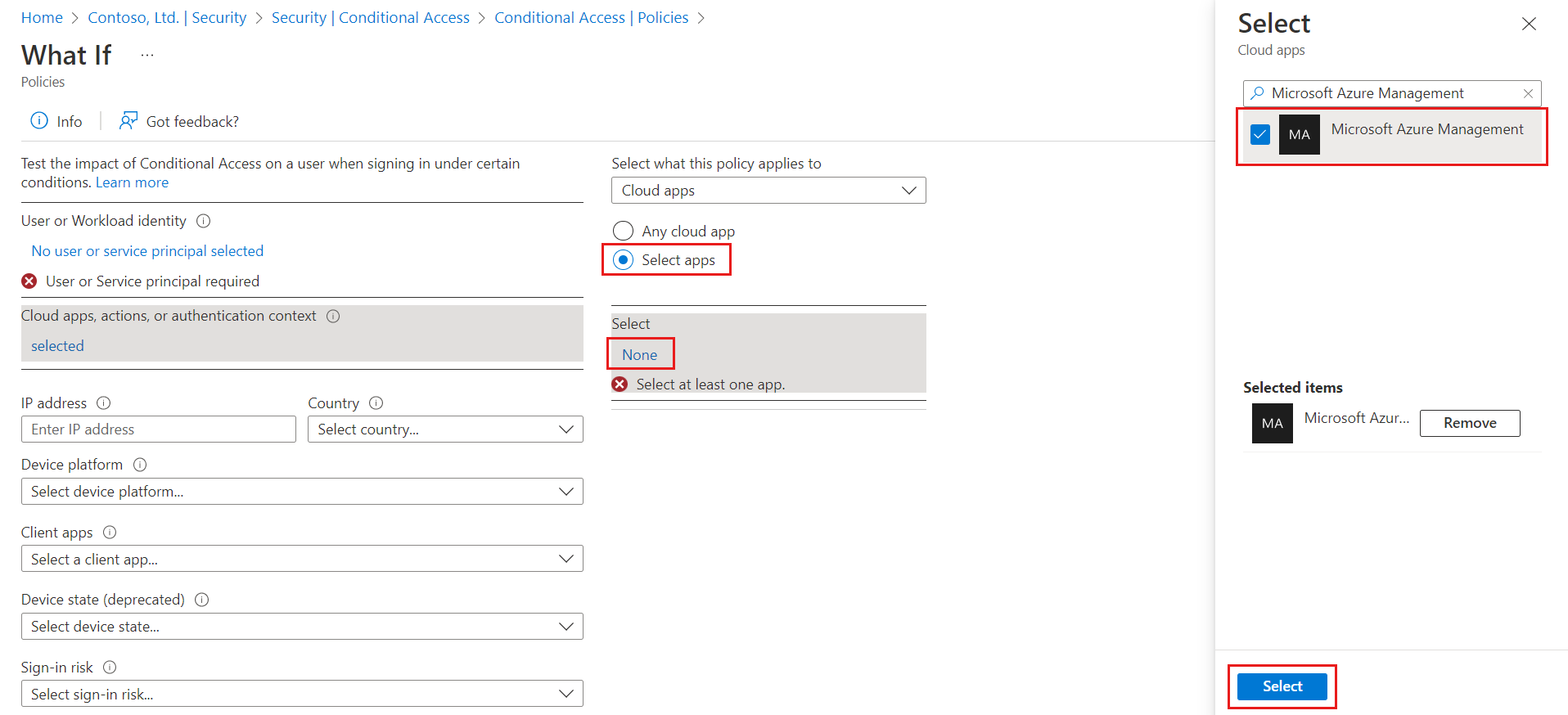

Na página Acesso condicional | Políticas, selecione What If.

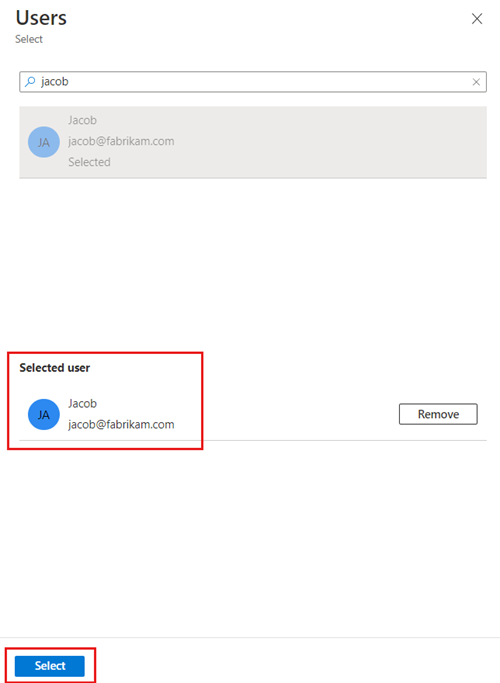

Selecione o link em Usuário.

Na caixa de pesquisa, digite o nome do usuário convidado de teste. Nos resultados da pesquisa, escolha o usuário e clique em Selecionar.

Selecione o link em Aplicativos na nuvem, ações ou conteúdo de autenticação. Escolha Selecionar recursos e escolha o link em Selecionar.

Na página Aplicativos na nuvem, na lista de aplicativos, escolha API de Gerenciamento de Serviços do Windows Azure e escolha Selecionar.

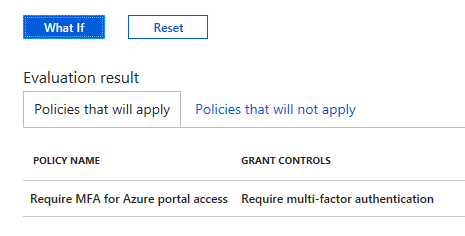

Selecione What If e verifique se a nova política aparece nos Resultados da avaliação na guia Políticas que serão aplicadas.

Teste sua política de acesso condicional

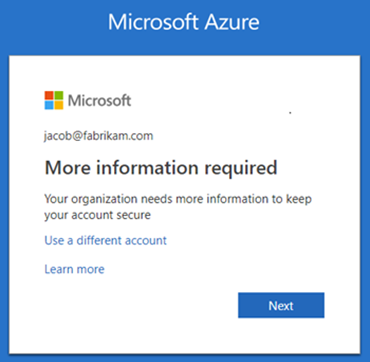

Use o nome de usuário e a senha de teste para entrar no Centro de administração do Microsoft Entra.

Você deve ver uma solicitação para mais métodos de autenticação. Poderá demorar algum tempo até que a política entre em vigor.

Observação

Você também pode definir as configurações de acesso entre locatários para confiar na MFA do locatário inicial do Microsoft Entra. Isso permite que os usuários externos do Microsoft Entra usem a MFA registrada em seu próprio locatário, em vez de se registrarem no locatário de recurso.

Saia.

Limpar os recursos

Quando não for mais necessário, remova o usuário de teste e a política de acesso condicional de teste.

Entre no centro de administração do Microsoft Entra como, no mínimo, Administrador de Usuários.

Navegue até Identidade>Usuários>Todos os usuários.

Selecione o usuário de teste e, em seguida, selecione Excluir usuário.

Entre no centro de administração do Microsoft Entra como pelo menos Administrador de acesso condicional.

Navegar para Proteção> de acesso condicional de >Políticas.

Na lista Nome da Política, selecione o menu de contexto (...) da sua política de teste e, em seguida, selecione Excluir. Clique em Sim para confirmar.

Próxima etapa

Neste tutorial, você criou uma política de acesso condicional que exige que os usuários convidados usem a MFA ao entrar em um de seus aplicativos de nuvem. Para saber mais sobre como adicionar usuários convidados para colaboração, confira Adicionar usuários de colaboração do Microsoft Entra B2B no centro de administração do Microsoft Entra.