Configurar o Palo Alto Networks Cloud NGFW em uma WAN Virtual do Azure

Firewall de Última Geração do Palo Alto Networks Cloud (NGFW) é uma oferta de segurança de software como serviço (SaaS) nativa da nuvem que pode ser implantada no hub da WAN Virtual como uma solução bump-in-the-wire para inspecionar o tráfego de rede. O documento a seguir descreve alguns dos principais recursos, casos de uso críticos e instruções associadas ao uso do Palo Alto Networks Cloud NGFW na WAN Virtual.

Segundo plano

A integração do Palo Alto Networks Cloud NGFW com a WAN Virtual oferece aos clientes os seguintes benefícios:

- Proteja cargas de trabalho críticas usando uma oferta de segurança de SaaS altamente escalonável que pode ser injetada como uma solução bump-in-the-wire na WAN Virtual.

- Infraestrutura totalmente gerenciada e ciclo de vida do software no modelo de software como serviço.

- Cobrança Pagamento conforme o uso baseado no consumo. Observe que, se você usar o Cloud NGFW da Palo Alto Networks, não será cobrado pelas unidades de infraestrutura NVA da WAN Virtual. Em vez disso, você será cobrado pelo consumo de SaaS pré-pago por meio do Azure Marketplace, conforme documentado em Preços do Palo Alto Networks Cloud NGFW.

- Experiência nativa da nuvem que tem uma forte integração com o Azure para fornecer gerenciamento de firewall de ponta a ponta usando o portal do Azure ou as APIs do Azure. O gerenciamento de regras e políticas também é opcionalmente configurável através da solução de gerenciamento de rede Panorama da Palo Alto .

- Canal de suporte dedicado e simplificado entre o Azure e o Palo Alto Networks para solucionar problemas.

- Roteamento com um clique para configurar a WAN Virtual para inspecionar o tráfego local, a Rede Virtual e o tráfego de Saída da Internet usando o Palo Alto Networks Cloud NGFW.

Casos de uso

A seção a seguir descreve os casos de uso de segurança comuns do Palo Alto Networks Cloud NGFW na WAN Virtual.

Tráfego privado (local e rede virtual)

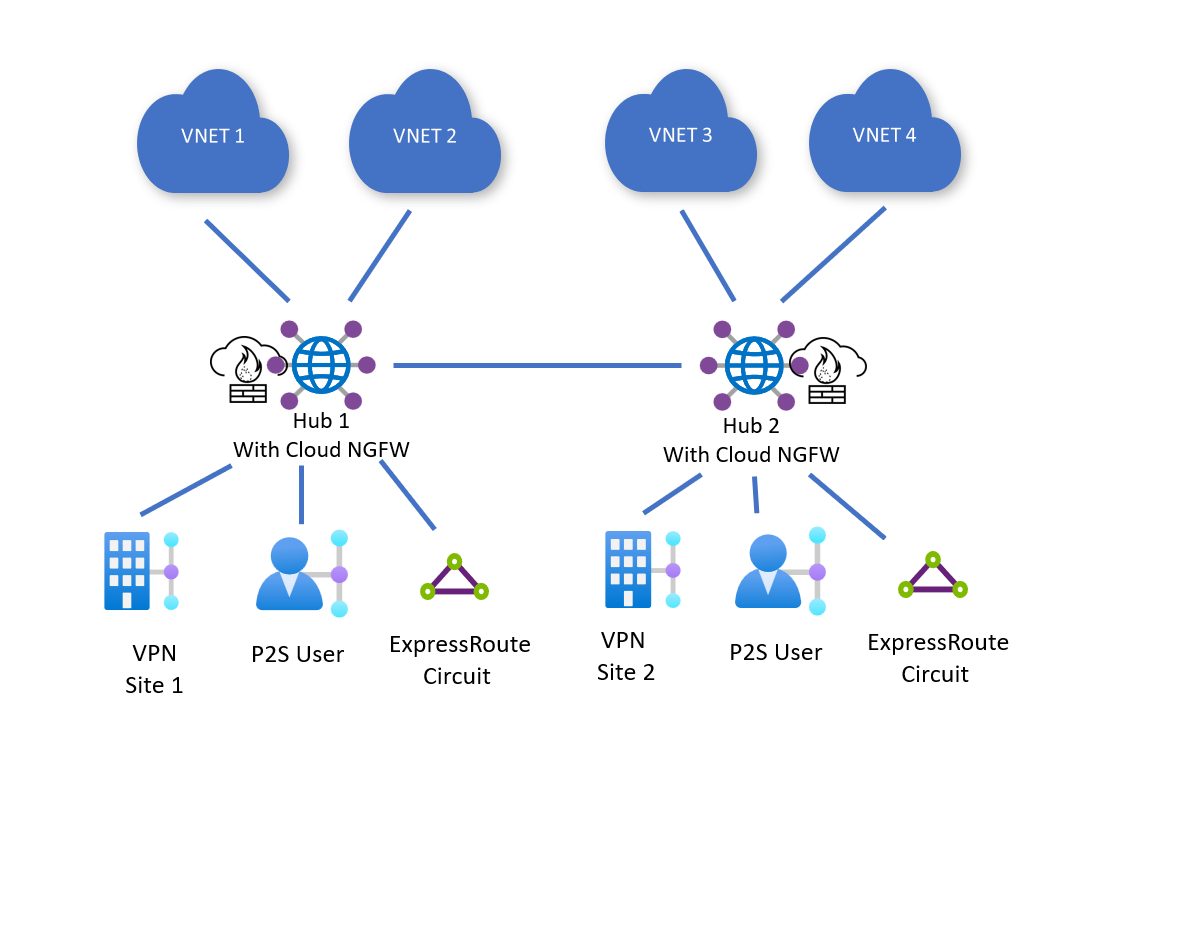

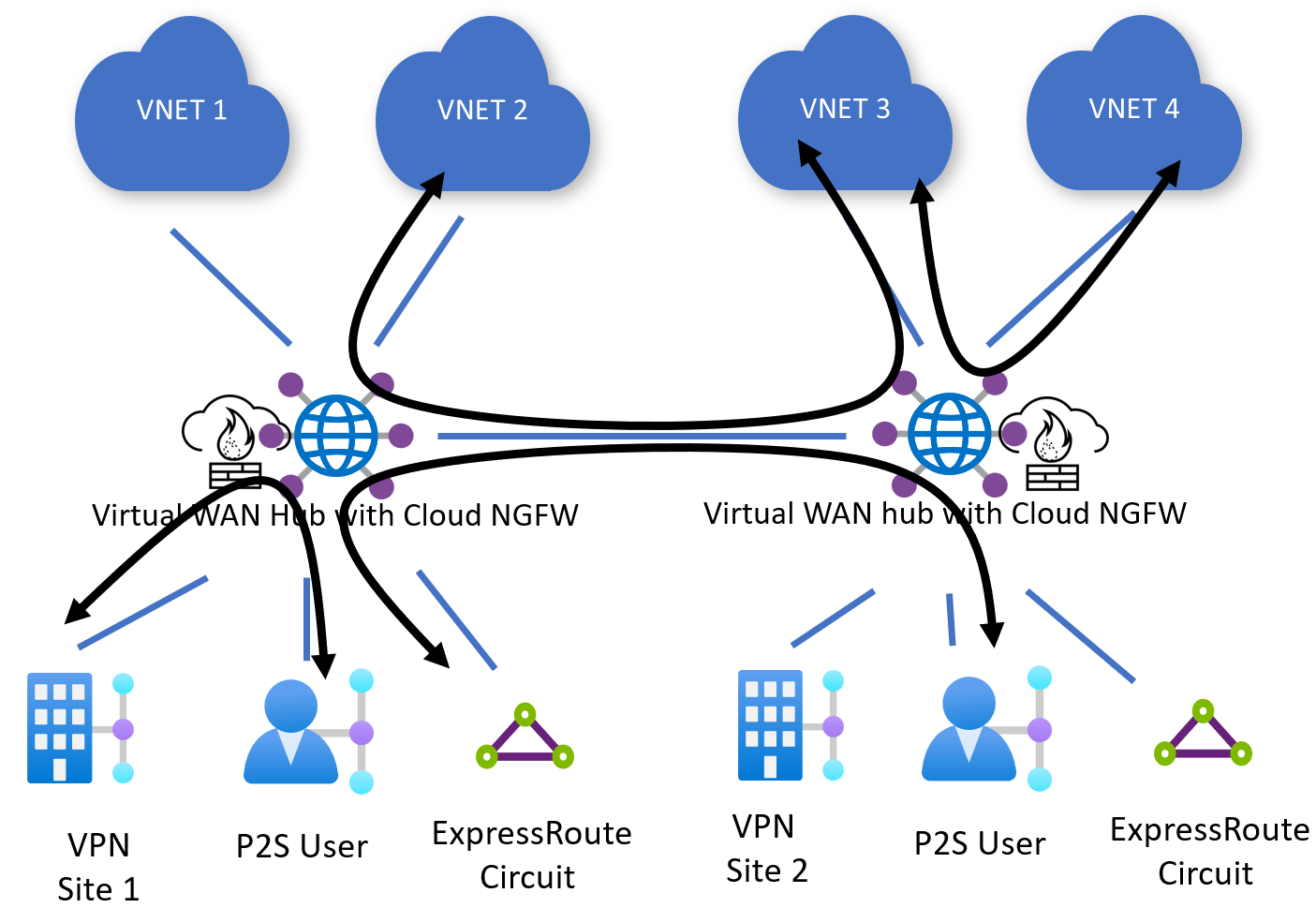

Inspeção do tráfego leste-oeste

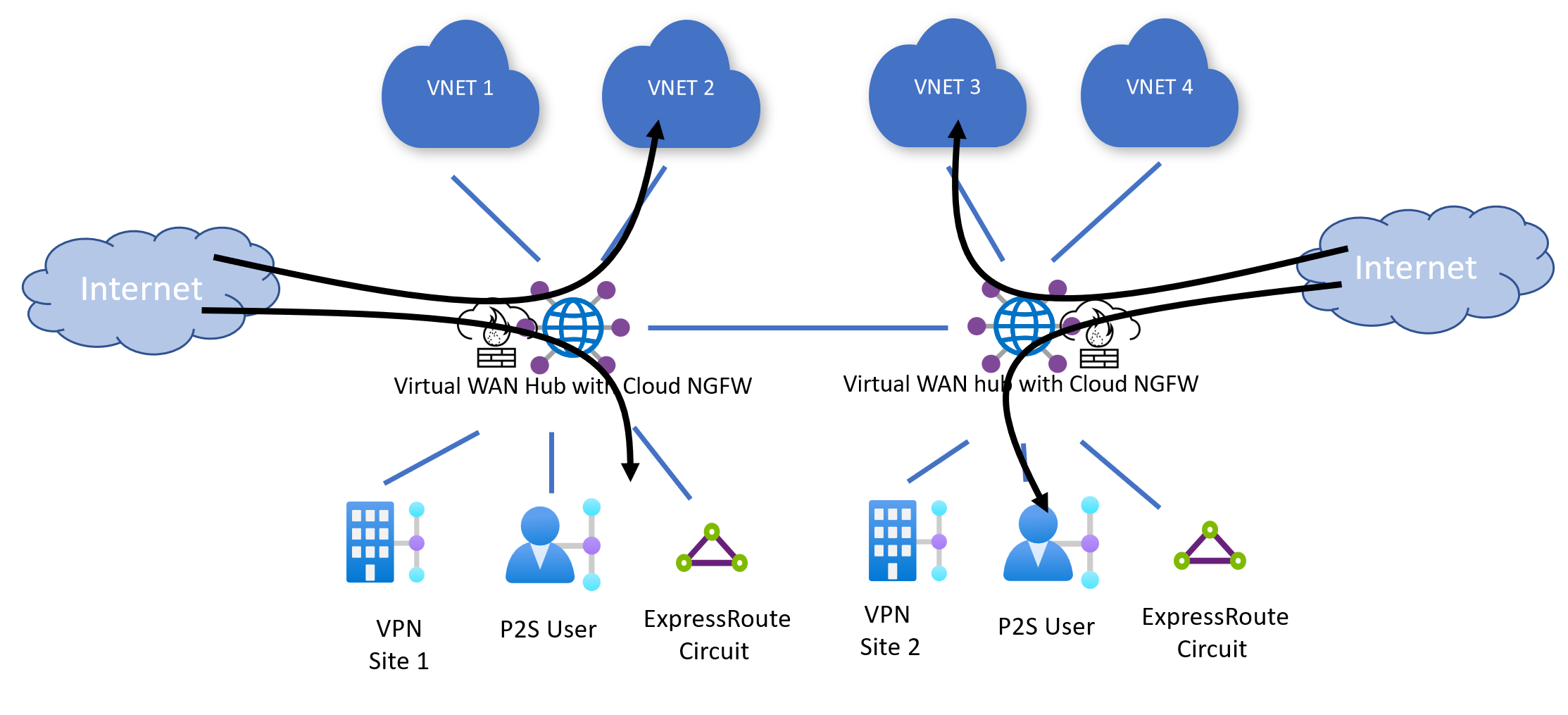

A WAN Virtual do Azure roteia o tráfego das Redes Virtuais para a Rede Virtual ou do local (VPN Site a site, ExpressRoute, VPN Ponto a site) para o local, para o Cloud NGFW implantado no hub para inspeção.

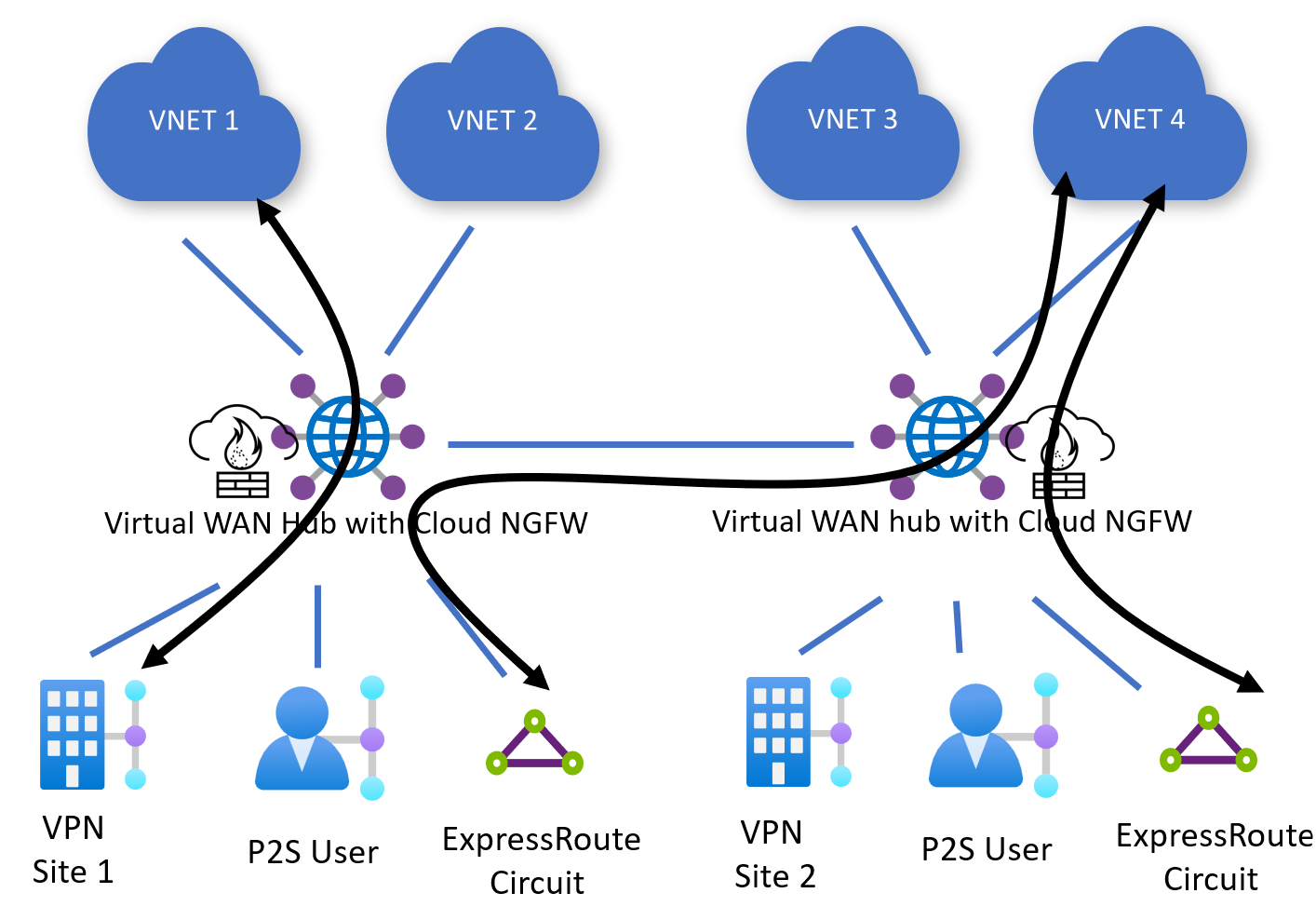

Inspeção do tráfego Norte-Sul

A WAN Virtual também roteia o tráfego entre redes virtuais e locais (VPN Site a site, ExpressRoute, VPN Ponto a site) para o NGFW local e o Cloud NGFW implantado no hub para inspeção.

Borda da Internet

Observação

A rota padrão 0.0.0.0/0 não se propaga entre hubs. As redes locais e virtuais só podem usar os recursos locais do Cloud NGFW para acessar a Internet. Além disso, para casos de uso de NAT de destino, o Cloud NGFW só pode encaminhar o tráfego de entrada para Redes Virtuais locais e no local.

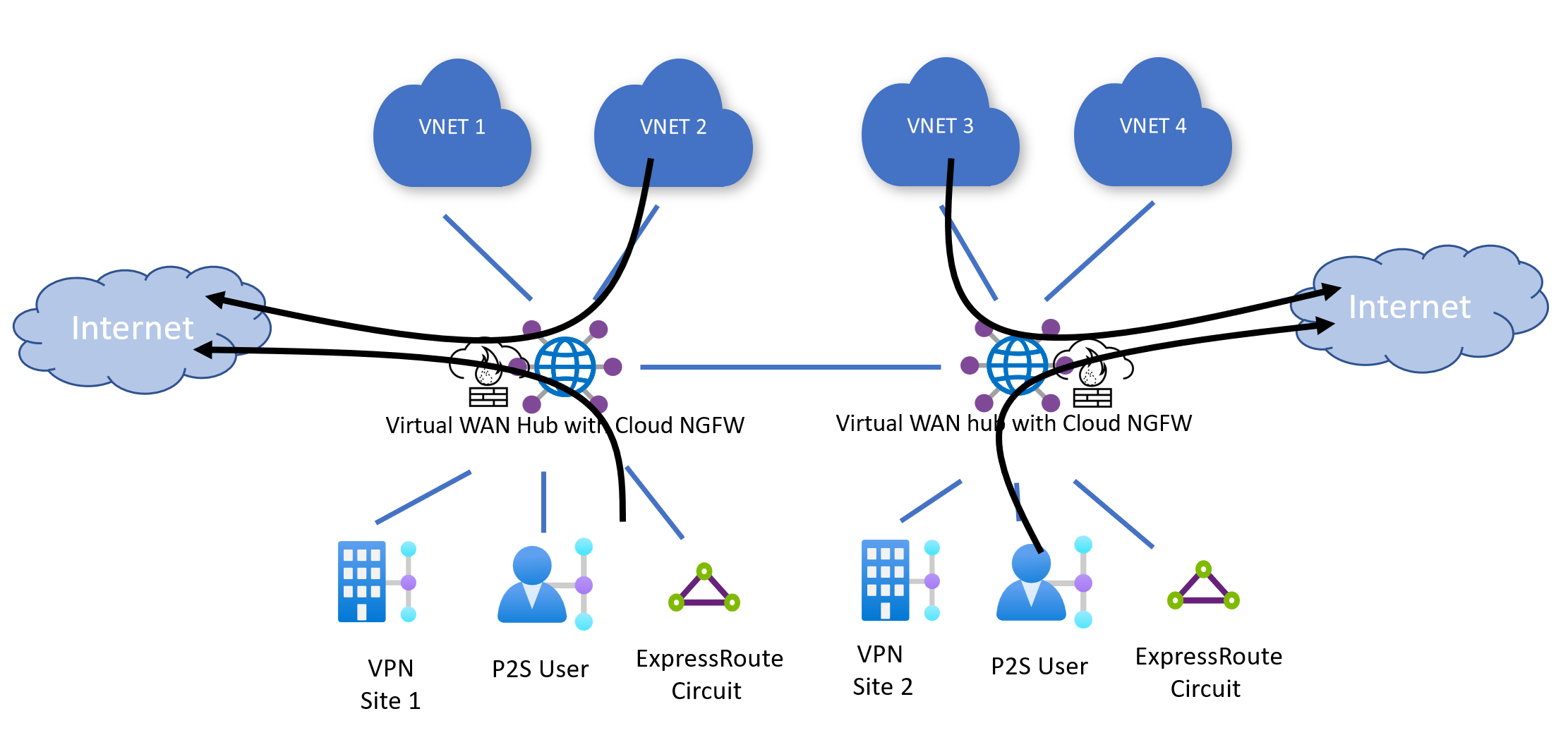

Saída da Internet

A WAN Virtual pode ser configurada para rotear o tráfego vinculado à Internet de Redes Virtuais ou no local para o Cloud NGFW para inspeção e interrupção da Internet. Você pode escolher seletivamente qual(is) Rede(s) Virtual(is) ou no(s) local(is) aprenderá(ão) a rota padrão (0.0.0.0/0) e usar o Palo Alto Cloud NGFW para a saída da Internet. Nesse caso de uso, o Azure automaticamente converte o endereço de rede, o IP de origem do seu pacote vinculado à Internet, para os IPs públicos associados ao Cloud NGFW.

Para obter mais informações sobre os recursos de saída da Internet e as configurações disponíveis, consulte Documentação do Palo Alto Networks.

Entrada na Internet (DNAT)

Você também pode configurar o Palo Alto Networks para NAT de Destino(DNAT). O NAT de destino permite que um usuário acesse e se comunique com um aplicativo hospedado no local ou em uma Rede Virtual do Azure por meio dos IPs públicos associados ao Cloud NGFW.

Para obter mais informações sobre os recursos de entrada na Internet (DNAT) e as configurações disponíveis, consulte Documentação do Palo Alto Networks.

Antes de começar

As etapas deste artigo assumem que você já criou uma WAN Virtual.

Para criar uma nova WAN virtual, siga as etapas do seguinte artigo:

Limitações conhecidas

- Verifique a documentação do Palo Alto Networks para obter a lista de regiões em que o Palo Alto Networks Cloud NGFW está disponível.

- O Palo Alto Networks Cloud NGFW não pode ser implantado com a Solução de Virtualização de Rede no hub da WAN Virtual.

- Todas as outras limitações na seção Limitações da documentação de Intenção de Roteamento e políticas de Roteamento se aplicam às implantações do Palo Alto Networks Cloud NGFW na WAN Virtual.

Registrar provedor de recursos

Para usar o Palo Alto Networks Cloud NGFW, você deve registrar o provedor de recursos PaloAltoNetworks.Cloudngfw na sua assinatura com uma versão de API que seja no mínimo 2022-08-29-preview.

Para obter mais informações sobre como registrar um Provedor de Recursos em uma assinatura do Azure, consulte Documentação de provedores e tipos de recursos do Azure.

Implante o hub virtual

As etapas a seguir descrevem como implantar um Hub Virtual que pode ser usado com o Palo Alto Networks Cloud NGFW.

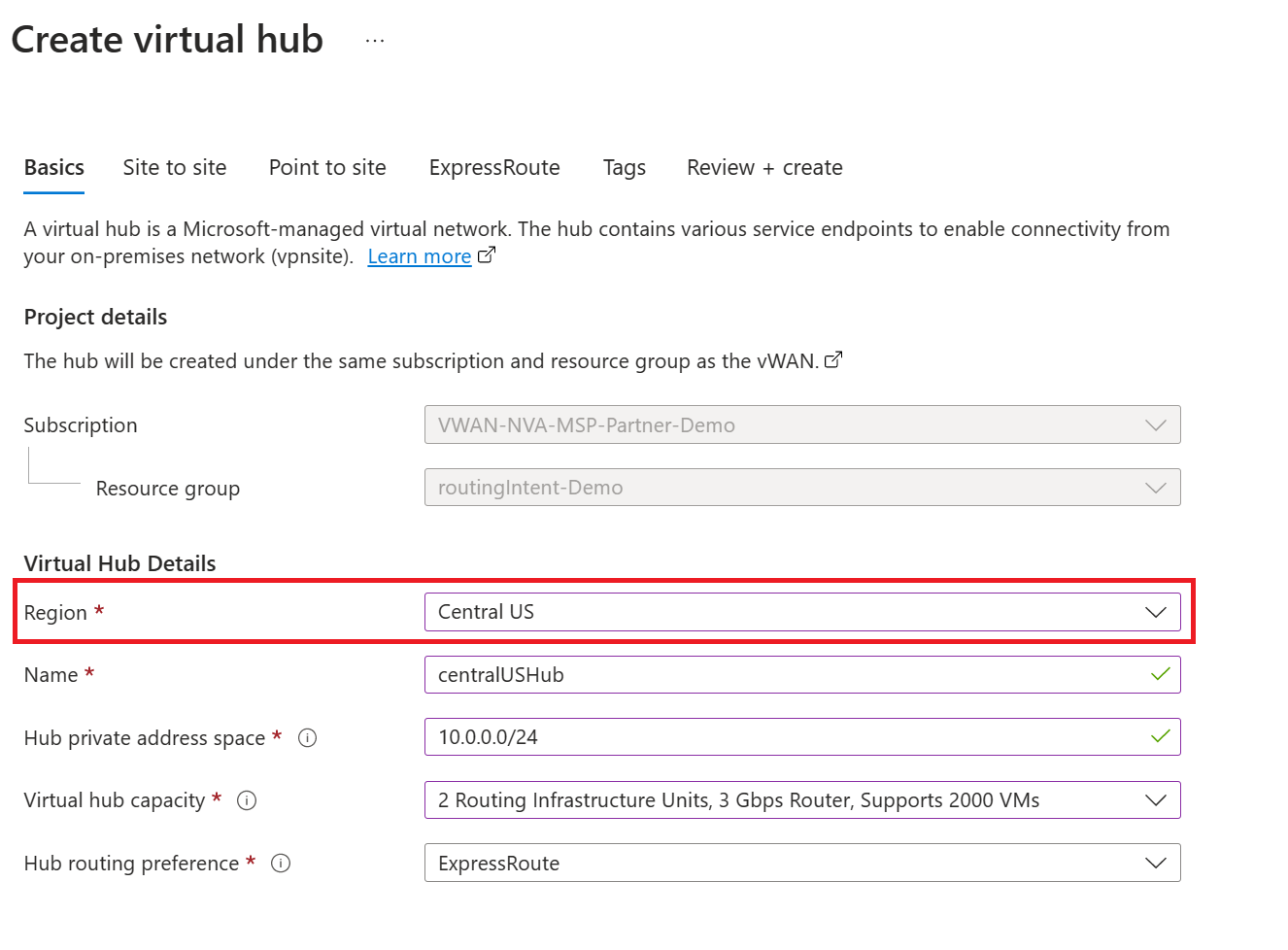

- Navegue até seu recurso de WAN Virtual.

- No menu à esquerda, selecione Hubs em Conectividade.

- Clique em Novo Hub.

- Em Básico, especifique uma região para seu Hub Virtual. Verifique se a região está listada em regiões do Palo Alto Cloud NGFW disponíveis. Além disso, especifique um nome, espaço de endereço, capacidade do hub virtual e uma preferência de roteamento do Hub para o seu hub.

- Selecione e configure os Gateways (VPN Site a site, VPN Ponto a site, ExpressRoute) que deseja implantar no Virtual Hub. Você pode implantar Gateways mais tarde, se desejar.

- Clique em Revisar + Criar.

- Clique em Criar

- Navegue até o hub recém-criado e aguarde até que o Status de Roteamento seja Provisionado. Esta etapa pode levar até 30 minutos.

Implantar o Palo Alto Networks Cloud NGFW

Observação

Você deve aguardar até que o status de roteamento do hub seja "Provisionado" antes de implantar o Cloud NGFW.

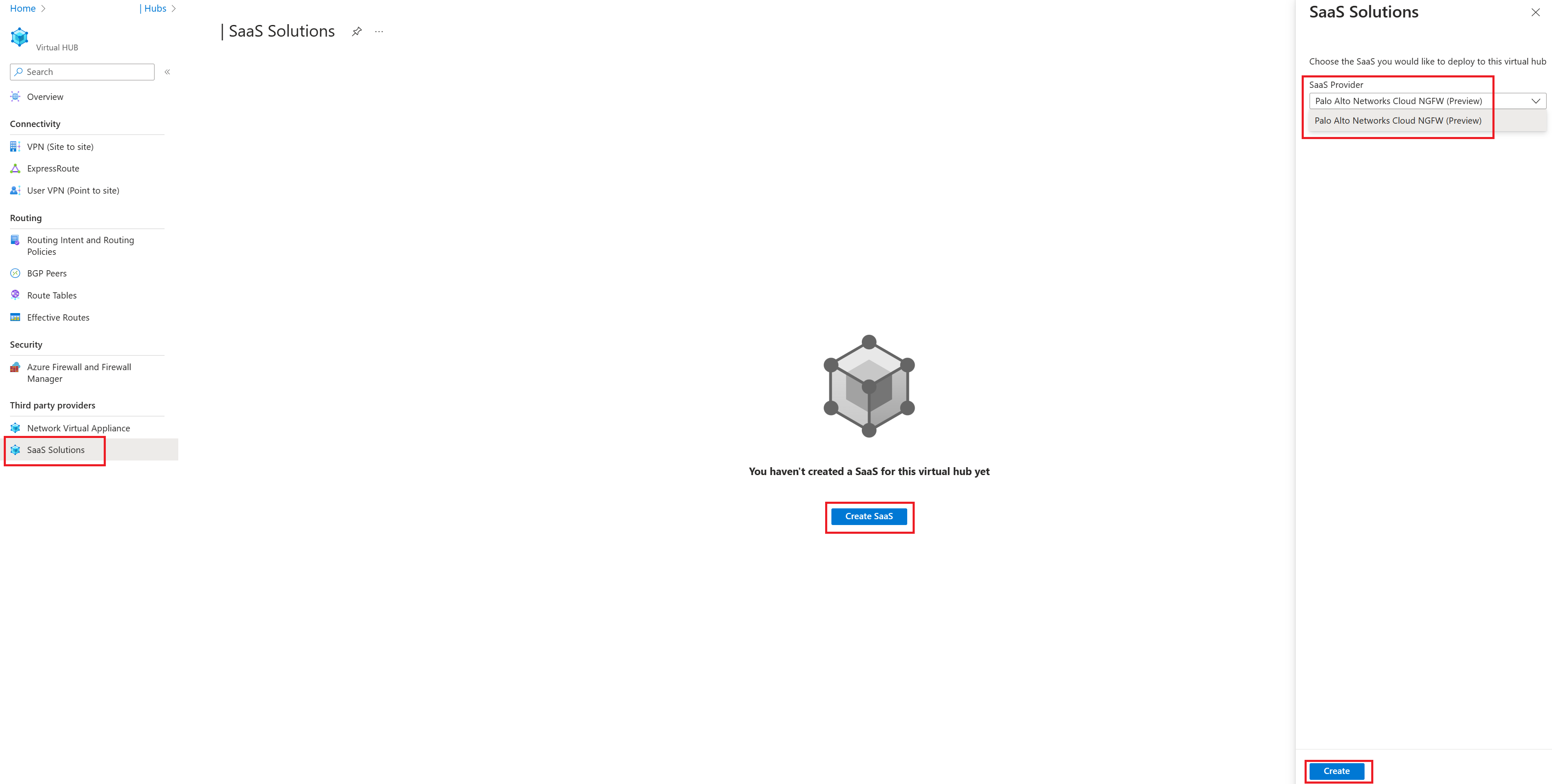

- Navegue até seu Hub Virtual e clique em Soluções de SaaS em Provedores terceirizados.

- Clique em Criar SaaS e selecione Palo Alto Networks Cloud NGFW.

- Clique em Criar.

- Forneça um nome para seu Firewall. Verifique se a região do Firewall é a mesma do seu Hub Virtual. Para obter mais informações sobre as opções de configuração disponíveis para o Palo Alto Networks Cloud NGFW, consulte Documentação do Palo Alto Networks para o Cloud NGFW.

Configurar Roteamento

Observação

Não é possível configurar a intenção de roteamento até que o Cloud NGFW esteja provisionado com êxito.

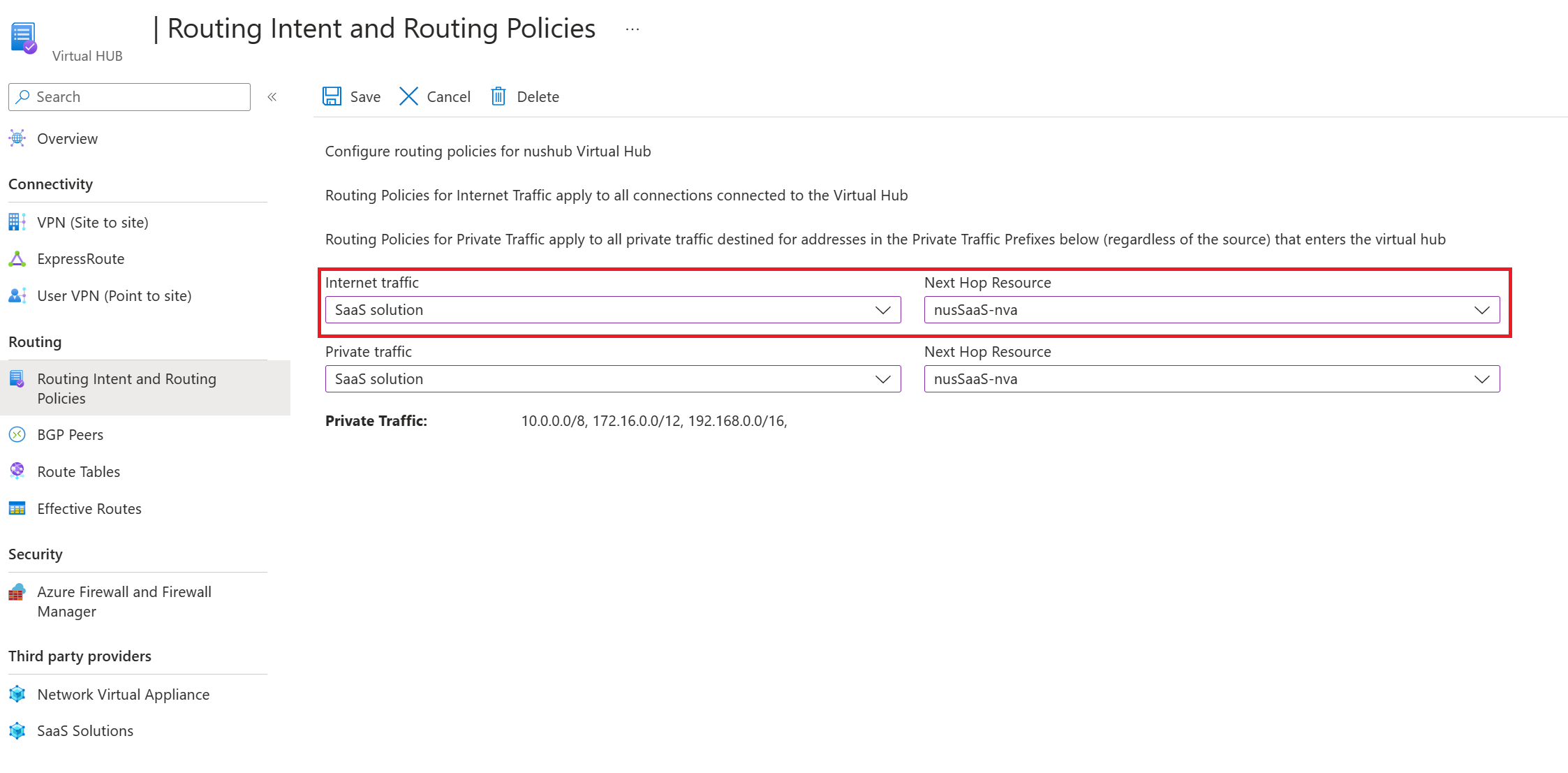

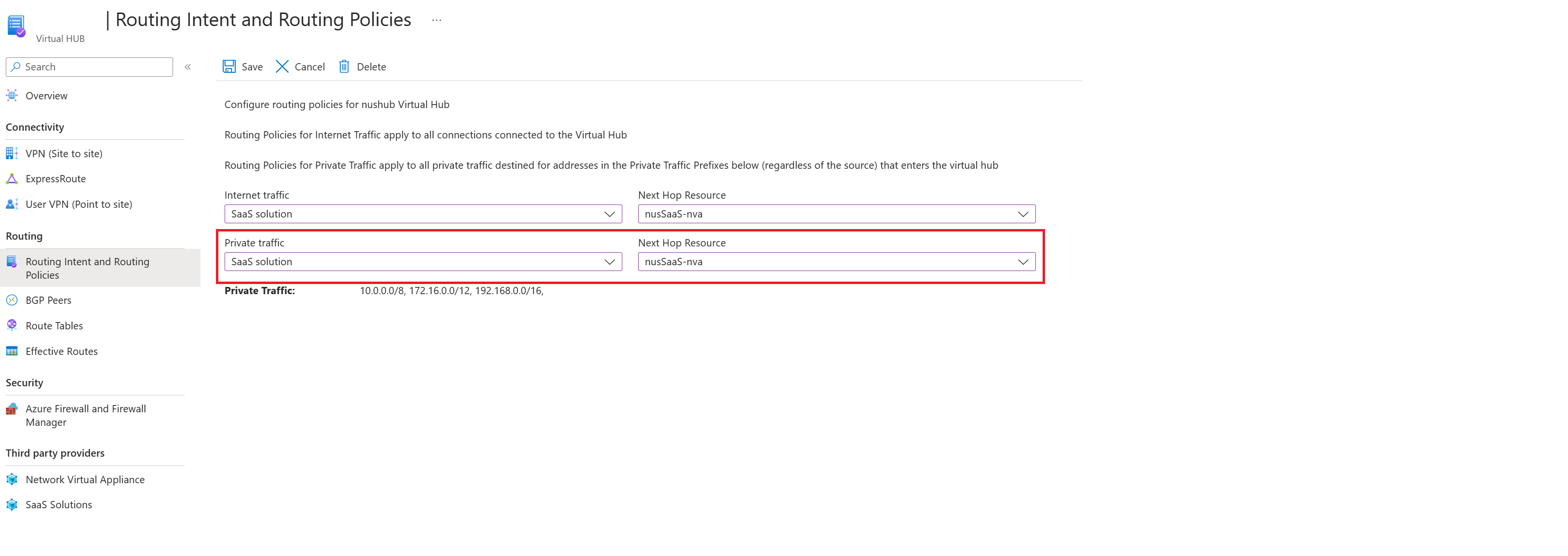

- Navegue até seu Hub Virtual e clique em Intenção e políticas de roteamento em Roteamento

- Se você quiser usar o Palo Alto Networks Cloud NGFW para inspecionar o tráfego de saída da Internet (tráfego entre Redes Virtuais ou locais e a Internet), em Tráfego da Internet selecione Solução de SaaS. Para o recurso Próximo Salto, selecione seu recurso Cloud NGFW.

- Se você quiser usar o Palo Alto Networks Cloud NGFW para inspecionar o tráfego privado (tráfego entre todas as redes virtuais e locais na sua WAN virtual), em Tráfego privado selecione Solução de SaaS. Para o recurso Próximo Salto, selecione seu recurso Cloud NGFW.

Gerenciar o Palo Alto Networks Cloud NGFW

A seção a seguir descreve como você pode gerenciar seu Palo Alto Networks Cloud NGFW (regras, endereços IP, configurações de segurança, etc.)

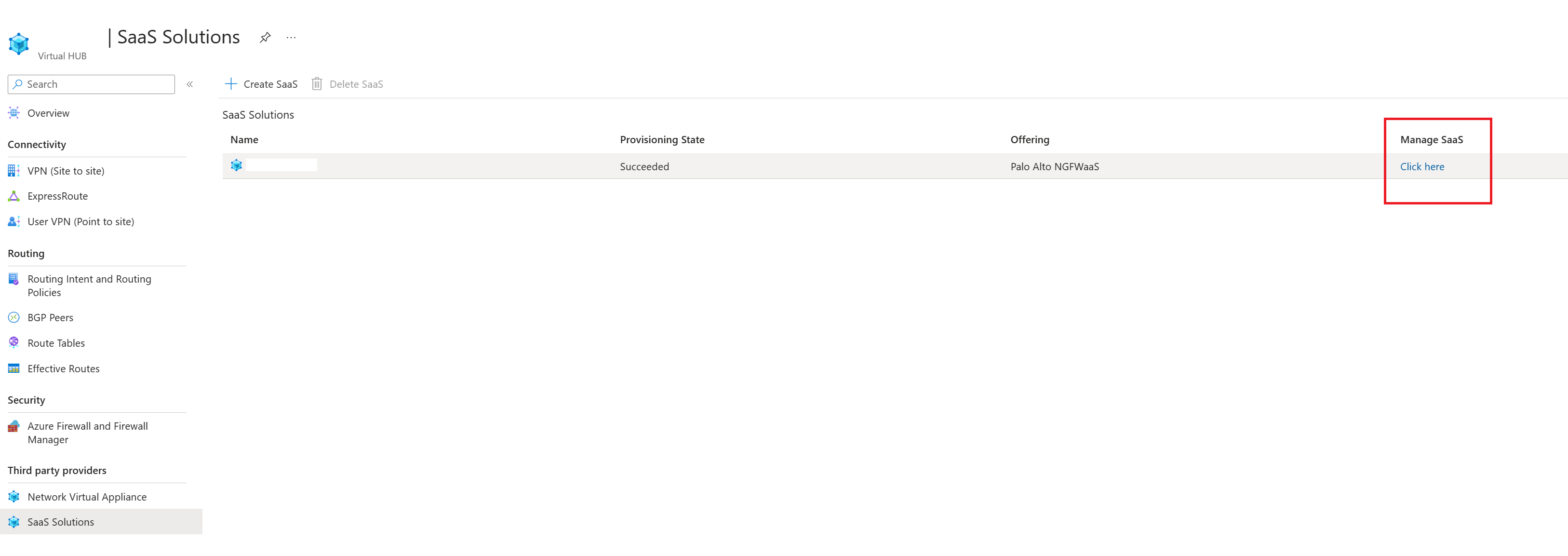

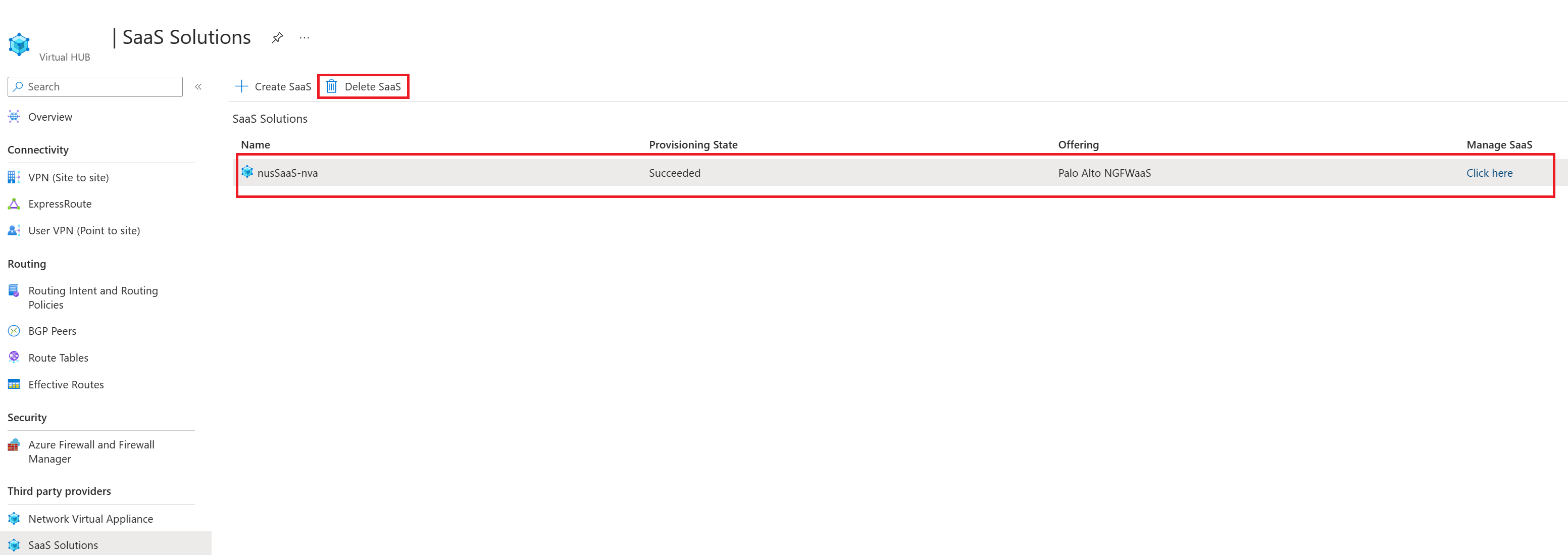

- Navegue até seu Hub Virtual e clique em Soluções de SaaS.

- Clique em Clique aqui em Gerenciar SaaS.

- Para obter mais informações sobre as opções de configuração disponíveis para o Palo Alto Networks Cloud NGFW, consulte Documentação do Palo Alto Networks para o Cloud NGFW.

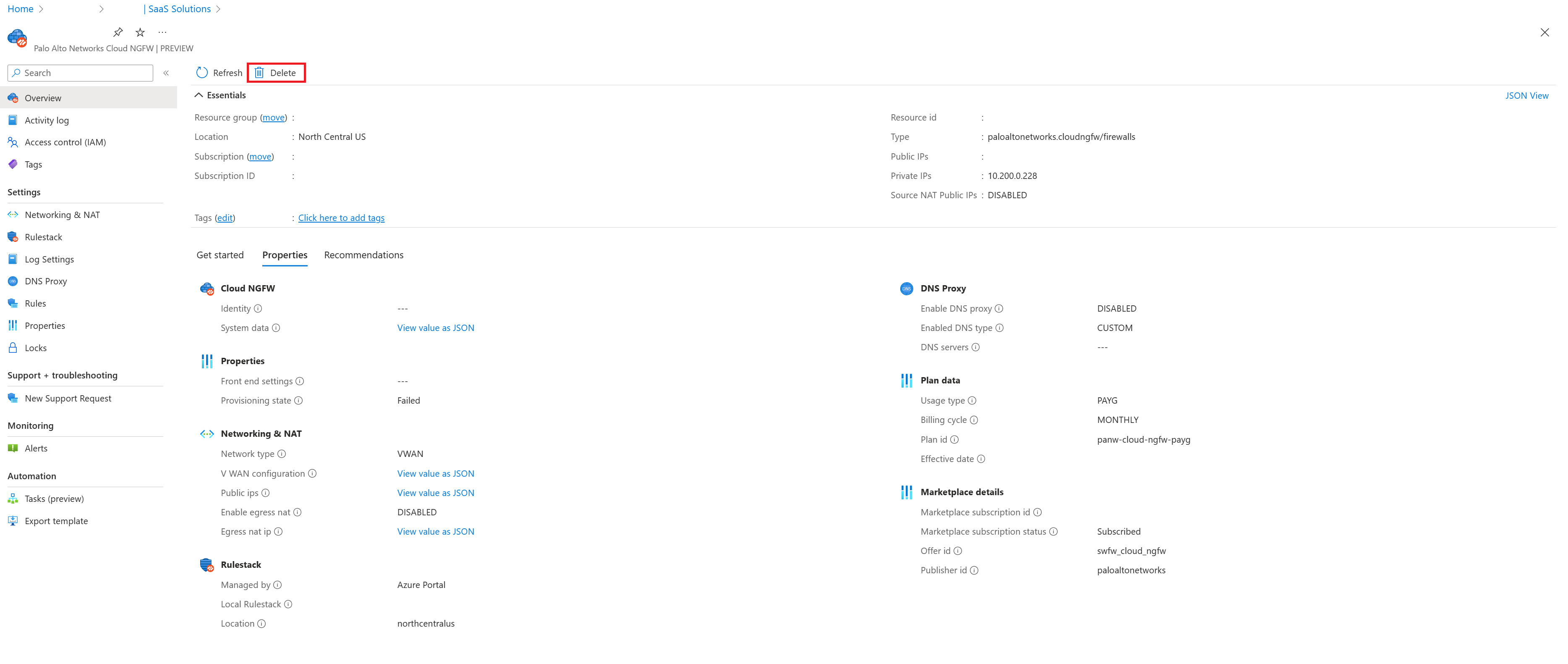

Excluir o Palo Alto Networks Cloud NGFW

Observação

Você não pode excluir seu Virtual Hub até que as soluções Cloud NGFW e SaaS da WAN Virtual sejam excluídas.

As etapas a seguir descrevem como excluir uma oferta do Cloud NGFW:

- Navegue até seu Hub Virtual e clique em Soluções de SaaS.

- Clique em Clique aqui em Gerenciar SaaS.

- Clique em Excluir no canto superior esquerdo da página.

- Depois que a operação de exclusão for bem-sucedida, navegue de volta para a página Soluções de SaaS do seu Hub Virtual.

- Clique na linha correspondente ao seu Cloud NGFW e clique em Excluir SaaS no canto superior esquerdo da página. Esta opção não estará disponível até que a Etapa 3 seja concluída.

Solução de problemas

A seção a seguir descreve os problemas comuns observados ao usar o Palo Alto Networks Cloud NGFW na WAN Virtual.

Solução de problemas de criação do Cloud NGFW

- Verifique se os Hubs Virtuais estão implantados em uma das regiões a seguir, listadas na documentação da Palo Alto Networks.

- Certifique-se de que o status de Roteamento do Hub Virtual esteja "Provisionado". As tentativas de criar o Cloud NGFW antes do roteamento ser provisionado falharão.

- Verifique se o registro no provedor de recursos PaloAltoNetworks.Cloudngfw foi bem-sucedido.

Solução de problemas de exclusão

- Uma solução de SaaS não pode ser excluída até que o recurso Cloud NGFW vinculado seja excluído. Portanto, exclua o recurso Cloud NGFW antes de excluir o recurso de solução de SaaS.

- Um recurso de solução de SaaS que atualmente é o recurso de próximo salto para a intenção de roteamento não pode ser excluído. A intenção de roteamento deve ser excluída antes que o recurso da solução de SaaS possa ser excluído.

- Da mesma forma, um recurso do Hub virtual que tenha uma solução de SaaS não pode ser excluído. A solução de SaaS deve ser excluída antes que o Hub Virtual seja excluído.

Solução de problemas de intenção e políticas de Roteamento

- Certifique-se de que a implantação do Cloud NGFW seja concluída com êxito antes de tentar configurar a Intenção de Roteamento.

- Verifique se todas as redes virtuais locais e do Azure estão em RFC1918 (sub-redes dentro de 10.0.0.0/8, 192.168.0.0/16, 172.16.0.0/12). Se houver redes que não estejam em RFC1918, verifique se esses prefixos estão listados na caixa de texto prefixos de Tráfego Privado.

- Para obter mais informações sobre como solucionar problemas de intenção de roteamento, consulte Documentação de Intenção de roteamento. Este documento descreve os pré-requisitos, erros comuns associados à configuração da intenção de roteamento e dicas de solução de problemas.

Solução de problemas de configuração do Palo Alto Networks Cloud NGFW

- Consulte a documentação do Palo Alto Networks .

Próximas etapas

- Para obter mais informações sobre a WAN Virtual, veja as Perguntas frequentes.

- Para obter mais informações sobre a intenção de roteamento, consulte a documentação da Intenção de Roteamento.

- Para obter mais informações sobre o Palo Alto Networks Cloud NGFW, consulte Documentação do Palo Alto Networks Cloud NGFW.