Navegar, fazer triagem e gerenciar incidentes do Microsoft Sentinel no portal do Azure

Este artigo descreve como navegar e executar a triagem básica em seus incidentes no portal do Azure.

Pré-requisitos

A atribuição de função do Respondente do Microsoft Sentinel é obrigatória para a investigação de incidentes.

Saiba mais sobre as funções do Azure no Microsoft Sentinel.

Se você tiver um usuário convidado que precisa atribuir incidentes, a função de Leitor de Diretório deverá ser atribuída ao usuário em seu locatário do Microsoft Entra. Usuários regulares (não convidados) têm essa função atribuída por padrão.

Navegar e fazer triagem de incidentes

No menu de navegação do Microsoft Sentinel, em Gerenciamento de ameaças, selecione Incidentes.

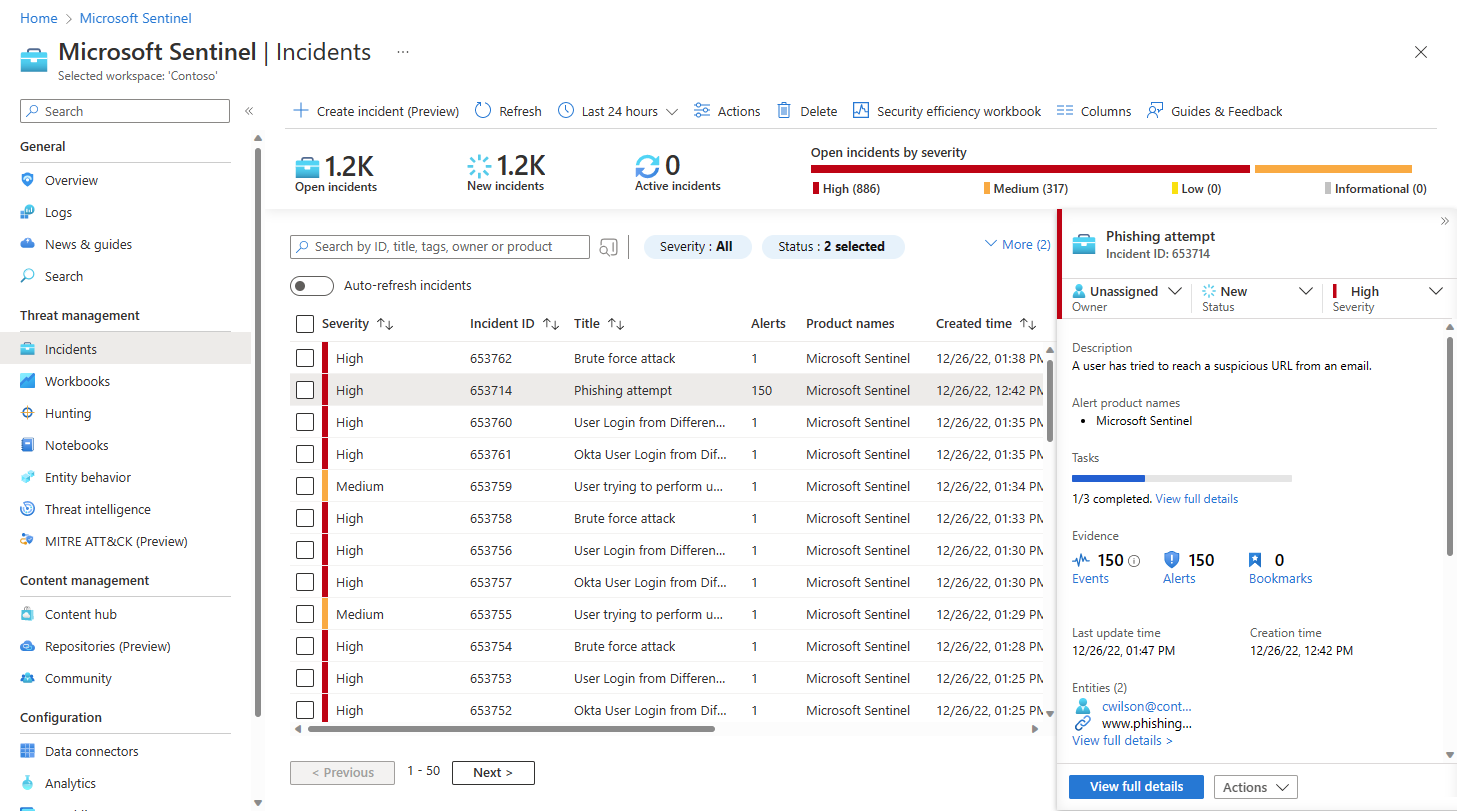

A página Incidentes fornece informações básicas sobre todos os incidentes em aberto. Por exemplo:

Na parte superior da tela, você tem uma barra de ferramentas com ações que pode executar fora de um incidente—específico na grade como um todo ou em vários incidentes selecionados. Você também tem as contagens de incidentes em aberto, sejam novos, sejam ativos, e as contagens de incidentes em aberto de acordo com a gravidade.

No painel central, você tem uma grade de incidentes, que é uma lista de incidentes filtrados pelos controles de filtragem na parte superior da lista e uma barra de pesquisa para encontrar incidentes específicos.

No lado, você tem um painel de detalhes que mostra informações importantes sobre o incidente realçadas na lista central, juntamente com botões para executar determinadas ações específicas em relação a esse incidente.

Sua equipe de operações de segurança pode ter regras de automação em vigor para executar a triagem básica de novos incidentes e atribuí-los à equipe adequada.

Nesse caso, filtre a lista de incidentes por Proprietário para limitar a lista aos incidentes atribuídos a você ou à sua equipe. Esse conjunto filtrado representa sua carga de trabalho pessoal.

Você pode, alternativamente, executar a triagem básica por conta própria. Comece filtrando a lista de incidentes por critérios de filtragem disponíveis, por exemplo, status, gravidade ou nome do produto. Para obter mais informações, confira Procurar incidentes.

Faça a triagem de um incidente específico e atue imediatamente, diretamente do painel de detalhes ou da página Incidentes sem ter que entrar na página de detalhes completa do incidente. Por exemplo:

Investigar incidentes do Microsoft Defender XDR no Microsoft Defender XDR: Siga o link Investigar no Microsoft Defender XDR para acessar o incidente paralelo no portal do Defender. Todas as alterações que você faz no incidente no Microsoft Defender XDR são sincronizadas com o mesmo incidente no Microsoft Sentinel.

Abra a lista de tarefas atribuídas: incidentes que têm tarefas atribuídas exibem uma contagem de tarefas concluídas e totais e um link Exibir detalhes completos. Siga o link para abrir a página Tarefas de incidente a fim de ver a lista de tarefas desse incidente.

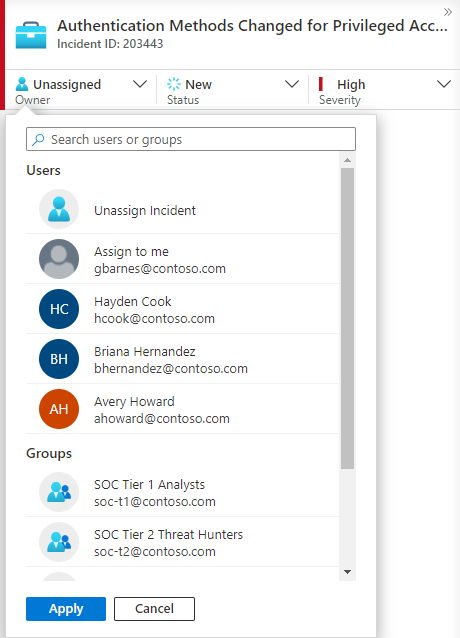

Atribua a propriedade do incidente a um usuário ou grupo pela escolha na lista suspensa Proprietário.

Usuários e grupos selecionados recentemente aparecem na parte superior da lista suspensa exibida.

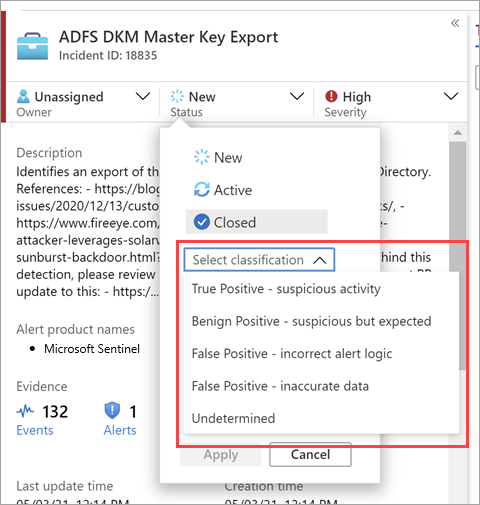

Atualize o status do incidente (por exemplo, de Novo a Ativo ou Fechado) com a escolha na lista suspensa Status. Ao fechar um incidente, você precisa especificar um motivo. Para obter mais informações, confira Fechar um incidente.

Mude a gravidade do incidente com a escolha na lista suspensa Severidade.

Adicione marcas para categorizar seus incidentes. Talvez seja necessário rolar para baixo até a parte inferior do painel de detalhes para ver onde adicionar marcas.

Adicione comentários para registrar suas ações, ideias, perguntas e muito mais. Talvez seja necessário rolar para baixo até a parte inferior do painel de detalhes para ver onde adicionar comentários.

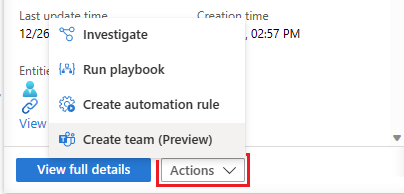

Se as informações no painel de detalhes forem suficientes para solicitar mais ações de correção ou mitigação, selecione o botão selecione o botão Ações na parte inferior do painel de detalhes para realizar um dos seguintes procedimentos:

Ação Descrição Investigar Use a ferramenta de investigação gráfica para descobrir relações entre alertas, entidades e atividades, dentro desse incidente e em outros incidentes. Executar guia estratégico Execute um guia estratégico sobre esse incidente para executar ações específicas de enriquecimento, colaboração ou resposta, como as que podem ter sido disponibilizadas pelos seus engenheiros do SOC. Criar regra de automação Crie uma regra de automação que será executada somente em incidentes como este (gerados pela mesma regra de análise) no futuro a fim de reduzir sua carga de trabalho futura ou acomodar uma alteração temporária nos requisitos (por exemplo, em um teste de penetração). Criar Equipe (Versão prévia) Crie uma equipe no Microsoft Teams para colaborar com outras pessoas ou equipes entre departamentos no tratamento do incidente. Por exemplo:

Se mais informações sobre o incidente forem necessárias, selecione Exibir detalhes completos no painel de detalhes para abri-los e vê-los em sua totalidade, incluindo os alertas e entidades no incidente, uma lista de incidentes semelhantes e os principais insights selecionados.

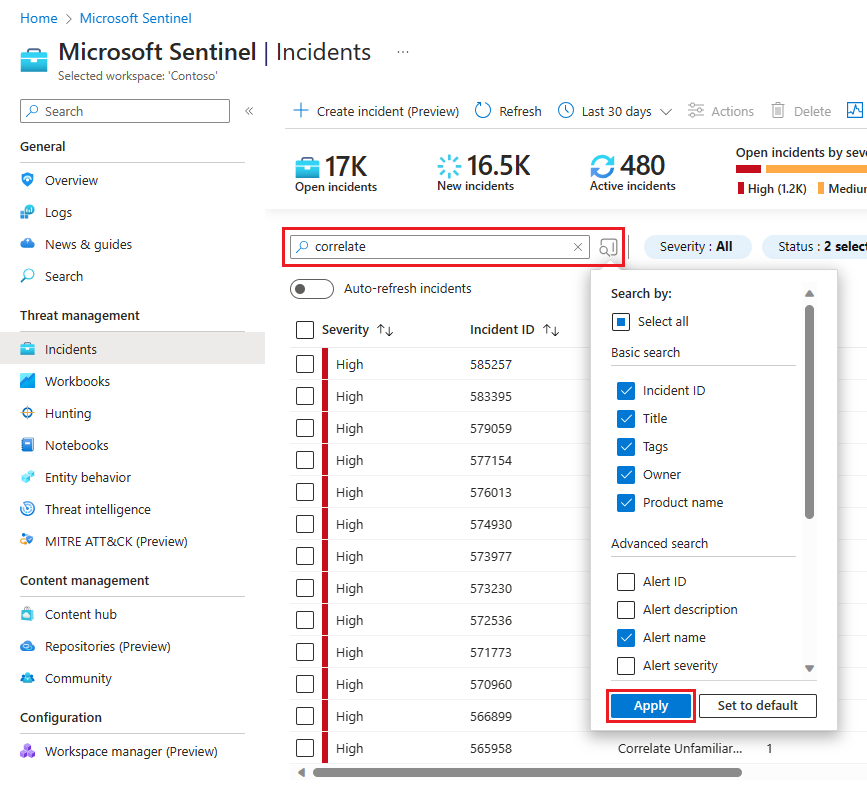

Procurar incidentes

Para encontrar um incidente específico rapidamente, insira uma cadeia de caracteres de pesquisa na caixa de pesquisa acima da grade de incidentes e pressione Enter para modificar a lista de incidentes mostrada. Se o incidente não estiver incluído nos resultados, restrinja a pesquisa usando as opções de Pesquisa avançada.

Para modificar os parâmetros de pesquisa, selecione o botão Pesquisar e depois selecione os parâmetros em que deseja executar a pesquisa.

Por exemplo:

Por padrão, as pesquisas de incidentes são executadas apenas nos valores de ID do incidente, Título, Marcas, Proprietário e Nome do produto. No painel de pesquisa, role para baixo na lista e selecione um ou mais parâmetros a serem pesquisados e clique em Aplicar para atualizar os parâmetros de pesquisa. Selecione Definir como padrão a fim de redefinir os parâmetros selecionados para a opção padrão.

Observação

Há suporte para nomes e endereços de email nas pesquisas no campo Proprietário.

O uso de opções de pesquisa avançada altera o comportamento da pesquisa desta forma:

| Comportamento de pesquisa | Descrição |

|---|---|

| Cor do botão de pesquisa | A cor do botão de pesquisa é alterada dependendo dos tipos de parâmetros usados na pesquisa no momento.

|

| Atualização automática | O uso de parâmetros de pesquisa avançada impede que você selecione a atualização automática dos resultados. |

| Parâmetros de entidade | Há suporte para todos os parâmetros de entidade nas pesquisas avançadas. Quando a pesquisa é feita em um dos parâmetros de entidade, ela abrange todos os parâmetros de entidade. |

| Pesquisar cadeias de caracteres | A pesquisa de uma cadeia de caracteres de palavras inclui todas as palavras na consulta de pesquisa. As cadeias de caracteres de pesquisa diferenciam maiúsculas de minúsculas. |

| Suporte entre workspaces | Não há suporte para pesquisas avançadas em exibições entre workspaces. |

| Número de resultados da pesquisa exibidos | Quando você está usando parâmetros de pesquisa avançada, apenas 50 resultados são mostrados por vez. |

Dica

Se você não conseguir encontrar o incidente que está procurando, remova os parâmetros de pesquisa para expandir a pesquisa. Se a pesquisa resultar em muitos itens, adicione mais filtros para restringir os resultados.

Fechar um incidente

Depois de resolver um incidente específico (por exemplo, quando sua investigação chegar à conclusão), defina o status do incidente como Fechado. Ao fazer isso, você é solicitado a classificar o incidente especificando o motivo pelo qual está fechando-o. Essa etapa é obrigatória.

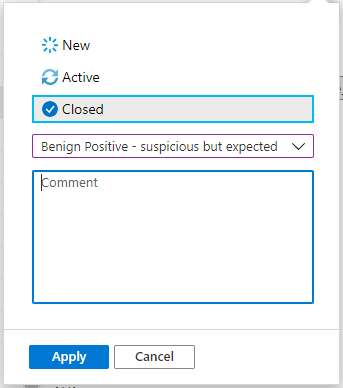

Clique em Selecionar classificação e escolha uma das opções a seguir na lista suspensa:

- Verdadeiro Positivo – atividade suspeita

- Benigno Positivo – suspeito, mas esperado

- Falso Positivo – lógica do alerta incorreta

- Falso Positivo – dados incorretos

- Indeterminado

Para obter mais informações sobre falsos positivos e positivos benignos, consulte Lidar com falsos positivos no Microsoft Sentinel.

Depois de escolher a classificação apropriada, adicione um texto descritivo no campo Comentário. Isso é útil no caso de você precise voltar a esse incidente. Selecione Aplicar quando terminar e o incidente for fechado.

Próxima etapa

Para obter mais informações, consulte Investigar incidentes do Microsoft Sentinel detalhadamente no portal do Azure