Referência de dados de monitoramento do Firewall do Azure

Este artigo contém todas as informações de referência de monitoramento para este serviço.

Consulte Monitorar o Firewall do Azure para obter detalhes sobre os dados que você pode coletar para o Firewall do Azure e como usá-los.

Métricas

Esta seção lista todas as métricas da plataforma coletadas automaticamente para este serviço. Essas métricas também fazem parte da lista global de todas as métricas da plataforma com suporte no Azure Monitor.

Para obter informações sobre retenção de métricas, consulte Visão geral das métricas do Azure Monitor.

Métricas com suporte para Microsoft.Network/azureFirewalls

A tabela a seguir lista as métricas disponíveis para o tipo de recurso Microsoft.Network/azureFirewalls.

- Nem todas as colunas podem estar presentes em todas as tabelas.

- Algumas colunas podem estar além da área de visualização da página. Selecione Expandir tabela para exibir todas as colunas disponíveis.

Títulos de tabela

- Categoria: o grupo ou classificação de métricas.

- Métrica: o nome de exibição da métrica como aparece no portal do Azure.

- Nome na API REST: o nome da métrica, conforme mencionado na API REST.

- Unidade: unidade de medida

- Agregação: o tipo de agregação padrão. Valores válidos: Médio (Méd.), Mínimo (Mín.), Máximo (Máx.), Total (Soma), Contagem.

- Dimensões: as Dimensões disponíveis para a métrica.

- Intervalos de agregação: os Intervalos em que a métrica é amostrada. Por exemplo,

PT1Mindica que a métrica é amostrada a cada minuto,PT30Ma cada 30 minutos,PT1Ha cada hora e assim por diante. - Exportação de DS: se a métrica é exportável para os Logs do Azure Monitor via configurações de diagnóstico. Para obter mais informações sobre exportação de métricas, consulte as Criar configurações de diagnóstico no Azure Monitor.

| Métrica | Nome na API REST | Unidade | Agregação | Dimensões | Granularidade de tempo | Exportação de DS |

|---|---|---|---|---|---|---|

| Contagem de ocorrências das regras do aplicativo Número de vezes que as regras de aplicativo ocorreram |

ApplicationRuleHit |

Count | Total (Soma) | Status, Reason, Protocol |

PT1M | Sim |

| Dados processados Volume total de dados processados por esse firewall |

DataProcessed |

Bytes | Total (Soma) | <none> | PT1M | Sim |

| Estado de integridade do firewall Indica a integridade geral deste firewall |

FirewallHealth |

Porcentagem | Média | Status, Reason |

PT1M | Sim |

| Sonda de latência Estimativa da latência média do Firewall, medido pela investigação de latência |

FirewallLatencyPng |

Milissegundos | Média | <none> | PT1M | Sim |

| Contagem de ocorrências das regras de rede Número de vezes que as regras de rede ocorreram |

NetworkRuleHit |

Count | Total (Soma) | Status, Reason, Protocol |

PT1M | Sim |

| Utilização da porta SNAT Porcentagem de portas SNAT de saída em uso no momento |

SNATPortUtilization |

Porcentagem | Média, Máximo | Protocol |

PT1M | Sim |

| Taxa de transferência Taxa de transferência processada por este firewall |

Throughput |

BitsPerSecond | Média | <none> | PT1M | Não |

Estado de integridade do firewall

Na tabela anterior, a métrica de estado de integridade do firewall tem duas dimensões:

- Status: os valores possíveis são Íntegro, Degradado, Não íntegro.

- Motivo: indica o motivo do status correspondente do firewall.

Se as portas SNAT forem usadas mais de 95%, elas serão consideradas esgotadas e a integridade será de 50% com status=Degraded e reason=SNAT port. O firewall mantém o tráfego de processamento, e as conexões existentes não são afetadas. No entanto, novas conexões podem não ser estabelecidas de forma intermitente.

Se as portas SNAT forem usadas com menos de 95%, o firewall será considerado íntegro, e a integridade será mostrada como 100%.

Se nenhum uso de portas SNAT for relatado, a integridade será mostrada como 0%.

Utilização da porta SNAT

Para a métrica de utilização da porta SNAT, quando você adiciona mais endereços IP públicos ao firewall, mais portas SNAT estão disponíveis, reduzindo a utilização das portas SNAT. Além disso, quando o firewall é dimensionado por diferentes motivos (por exemplo, CPU ou taxa de transferência), mais portas SNAT também ficam disponíveis.

Efetivamente, uma determinada porcentagem de utilização de portas SNAT pode ficar inativa sem que você adicione nenhum endereço IP público, apenas porque o serviço foi escalado horizontalmente. Você pode controlar diretamente o número de endereços IP públicos disponíveis para aumentar as portas disponíveis em seu firewall. No entanto, você não pode controlar diretamente a colocação em escala do firewall.

Se o firewall estiver em execução no esgotamento de porta SNAT, você deverá adicionar pelo menos cinco endereços IP públicos. Isso aumenta o número de portas SNAT disponíveis. Para obter mais informações, confira Recursos do Firewall do Azure.

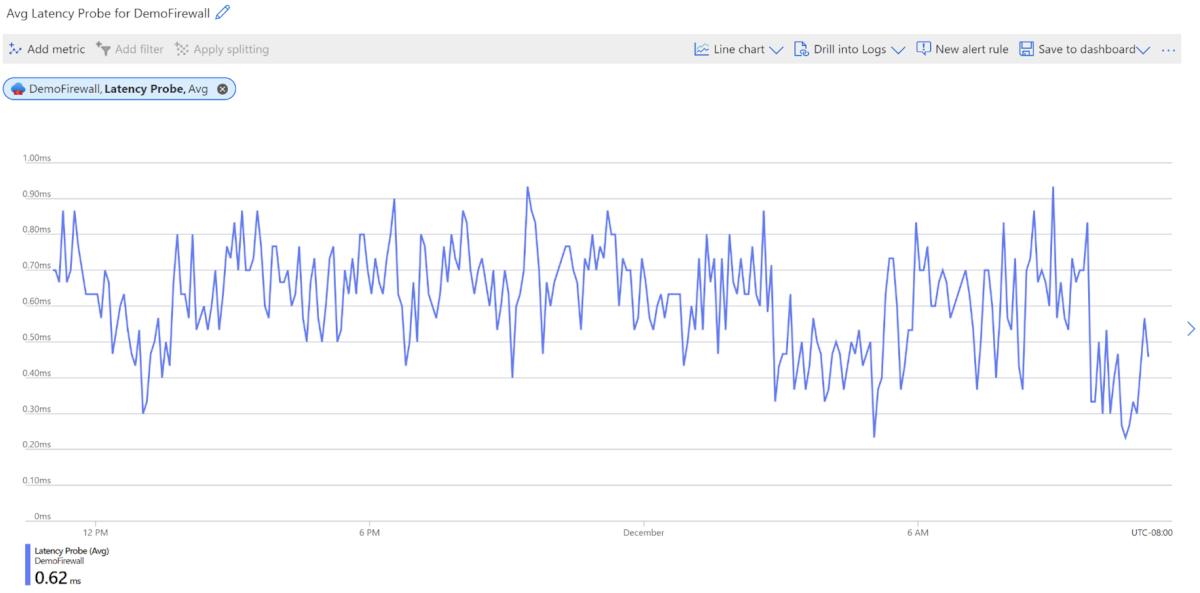

Sonda de latência AZFW

A métrica de Investigação de Latência do AZFW mede a latência geral ou média do Firewall do Azure em milissegundos. Os administradores podem usar essa métrica para as seguintes finalidades:

- Diagnosticar se Firewall do Azure é a causa da latência na rede

- Monitore e alerte se houver problemas de latência ou desempenho, para que as equipes de TI possam se envolver proativamente.

- Pode haver vários motivos que podem causar alta latência no Firewall do Azure. Por exemplo, alta utilização da CPU, alta taxa de transferência ou um possível problema de rede.

O que a métrica de sonda de latência AZFW mede (e não mede):

- O que ele mede: a latência do Firewall do Azure na plataforma do Azure

- O que não mede: a métrica não captura a latência de ponta a ponta para todo o caminho de rede. Em vez disso, ele reflete o desempenho dentro do firewall, em vez de quanta latência o Firewall do Azure introduz na rede.

- Relatório de erros: se a métrica de latência não estiver funcionando corretamente, ela relatará um valor de 0 no painel de métricas, indicando uma falha ou interrupção da investigação.

Fatores que afetam a latência:

- Alta utilização da CPU

- Alta taxa de transferência ou carga de tráfego

- Problemas de rede na plataforma do Azure

Sondas de latência: de ICMP para TCP A sonda de latência atualmente usa a tecnologia Ping Mesh da Microsoft, que é baseada no ICMP (Internet Control Message Protocol). O ICMP é adequado para verificações rápidas de integridade, como solicitações de ping, mas pode não representar com precisão o tráfego de aplicativos do mundo real, que normalmente se relaciona com o TCP. No entanto, as investigações ICMP priorizam de forma diferente na plataforma do Azure, o que pode resultar em variação entre SKUs. Para reduzir essas discrepâncias, o Firewall do Azure planeja fazer a transição para investigações baseadas em TCP.

- Picos de latência: com sondas ICMP, os picos intermitentes são normais e fazem parte do comportamento padrão da rede host. Eles não devem ser mal interpretados como problemas de firewall, a menos que sejam persistentes.

- Latência média: em média, espera-se que a latência do Firewall do Azure varie de 1 ms a 10 ms, dependendo do SKU do Firewall e do tamanho da implantação.

Práticas recomendadas para monitorar a latência

Defina uma linha de base: estabeleça uma linha de base de latência em condições de tráfego leve para comparações precisas durante o uso normal ou de pico.

Monitore padrões: espere picos de latência ocasionais como parte das operações normais. Se a alta latência persistir além dessas variações normais, isso pode indicar um problema mais profundo que requer investigação.

Limite de latência recomendado: uma diretriz recomendada é que a latência não deve exceder 3x a linha de base. Se esse limite for ultrapassado, recomenda-se uma investigação mais aprofundada.

Verifique o limite da regra: Certifique-se de que as regras de rede estejam dentro do limite da regra de 20K. Exceder esse limite pode afetar o desempenho.

Integração de novos aplicativos: verifique se há aplicativos recém-integrados que possam estar adicionando carga significativa ou causando problemas de latência.

Solicitação de suporte: se você observar uma degradação contínua da latência que não se alinha com o comportamento esperado, considere preencher um tíquete de suporte para obter mais assistência.

Dimensões de métrica

Para obter mais informações sobre o que são dimensões de métrica, confira Métricas multidimensionais.

Este serviço tem as dimensões a seguir associadas a essas métricas.

- Protocolo

- Motivo

- Status

Logs de recursos

Esta seção lista os tipos de logs de recursos que você pode coletar para o este serviço. A seção extrai da lista de todos os tipos de categoria de logs de recursos com suporte no Azure Monitor.

Logs de recursos com suporte para Microsoft.Network/azureFirewalls

| Categoria | Nome de exibição da categoria | Tabela de log | Com suporte a plano de log básico | Com suporte a transformações de tempo-ingestão | Consultas de exemplo | Custos para exportar |

|---|---|---|---|---|---|---|

AZFWApplicationRule |

Regra de Aplicativo de Firewall do Azure | AzureDiagnostics Logs de vários recursos do Azure. |

Não | Não | Consultas | Sim |

AZFWApplicationRuleAggregation |

Agregação de regra de rede do Firewall do Azure (Análise de Política) | AzureDiagnostics Logs de vários recursos do Azure. |

Não | Não | Consultas | Sim |

AZFWDnsQuery |

Consulta DNS do Firewall do Azure | AzureDiagnostics Logs de vários recursos do Azure. |

Não | Não | Consultas | Sim |

AZFWFatFlow |

Log de fluxos Fat do Firewall do Azure | AzureDiagnostics Logs de vários recursos do Azure. |

Não | Não | Consultas | Sim |

AZFWFlowTrace |

Log de rastreamento de fluxo de Firewall do Azure | AzureDiagnostics Logs de vários recursos do Azure. |

Não | Não | Consultas | Sim |

AZFWFqdnResolveFailure |

Falha na resolução de FQDN do Firewall do Azure | AzureDiagnostics Logs de vários recursos do Azure. |

Não | Não | Consultas | Sim |

AZFWIdpsSignature |

Assinatura LDPS do Firewall do Azure | AzureDiagnostics Logs de vários recursos do Azure. |

Não | Não | Consultas | Sim |

AZFWNatRule |

Regra NAT do Firewall do Azure | AzureDiagnostics Logs de vários recursos do Azure. |

Não | Não | Consultas | Sim |

AZFWNatRuleAggregation |

Agregação de regra NAT do Firewall do Azure (Análise de Política) | AzureDiagnostics Logs de vários recursos do Azure. |

Não | Não | Consultas | Sim |

AZFWNetworkRule |

Regra de Rede de Firewall do Azure | AzureDiagnostics Logs de vários recursos do Azure. |

Não | Não | Consultas | Sim |

AZFWNetworkRuleAggregation |

Agregação de regra de aplicativo do Firewall do Azure (Análise de Policy) | AzureDiagnostics Logs de vários recursos do Azure. |

Não | Não | Consultas | Sim |

AZFWThreatIntel |

Inteligência contra ameaças do Firewall do Azure | AzureDiagnostics Logs de vários recursos do Azure. |

Não | Não | Consultas | Sim |

AzureFirewallApplicationRule |

Regra de aplicativo do Firewall do Azure (Diagnóstico do Azure herdado) | AzureDiagnostics Logs de vários recursos do Azure. |

Não | Não | Consultas | Não |

AzureFirewallDnsProxy |

Proxy DNS do Firewall do Azure (Diagnóstico do Azure herdado) | AzureDiagnostics Logs de vários recursos do Azure. |

Não | Não | Consultas | Não |

AzureFirewallNetworkRule |

Regra de rede do Firewall do Azure (Diagnóstico do Azure herdado) | AzureDiagnostics Logs de vários recursos do Azure. |

Não | Não | Consultas | Não |

O Firewall do Azure tem dois novos logs de diagnóstico que podem ajudar a monitorar seu firewall, mas esses logs atualmente não mostram detalhes da regra do aplicativo.

- Principais fluxos

- Rastreamento de fluxo

Principais fluxos

O log de fluxos principais é conhecido no setor como log de fluxo de gordura e, na tabela anterior, como Log de Fluxo de Gordura do Firewall do Azure. O log de fluxos principais mostra as principais conexões que estão contribuindo para a maior taxa de transferência por meio do firewall.

Dica

Só ative os logs de Principais fluxos ao solucionar um problema específico, para evitar o uso excessivo da CPU por parte do Firewall do Azure.

A taxa de fluxo é definida como a taxa de transmissão de dados em unidades de megabits por segundo. É uma medida da quantidade de dados digitais que podem ser transmitidos por uma rede em um período de tempo por meio do firewall. O protocolo Principais Fluxos é executado periodicamente a cada três minutos. O limite mínimo para ser considerado um Fluxo Principal é de 1 Mbps.

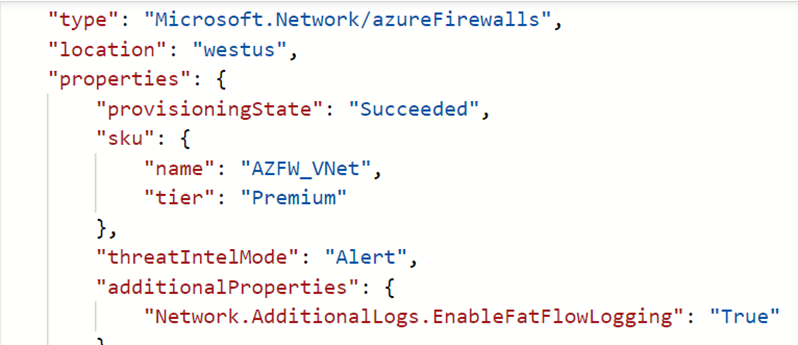

Habilite o log de fluxos principais usando os seguintes comandos do Azure PowerShell:

Set-AzContext -SubscriptionName <SubscriptionName>

$firewall = Get-AzFirewall -ResourceGroupName <ResourceGroupName> -Name <FirewallName>

$firewall.EnableFatFlowLogging = $true

Set-AzFirewall -AzureFirewall $firewall

Para desabilitar os logs, use o mesmo comando anterior do Azure PowerShell e defina o valor como False.

Por exemplo:

Set-AzContext -SubscriptionName <SubscriptionName>

$firewall = Get-AzFirewall -ResourceGroupName <ResourceGroupName> -Name <FirewallName>

$firewall.EnableFatFlowLogging = $false

Set-AzFirewall -AzureFirewall $firewall

Existem algumas maneiras de verificar se a atualização foi bem-sucedida, mas você pode ir para a Visão Geral do firewall e selecionar o Modo de exibição JSON no canto superior direito. Aqui está um exemplo:

Para criar uma configuração de diagnóstico e habilitar a Tabela Específica do Recurso, consulte Criar configurações de diagnóstico no Azure Monitor.

Rastreamento de fluxo

Os logs do firewall mostram o tráfego através do firewall na primeira tentativa de uma conexão TCP, conhecida como pacote SYN . No entanto, essa entrada não mostra a jornada completa do pacote no handshake TCP. Como resultado, será difícil solucionar problemas se um pacote for removido ou se um roteamento assimétrico tiver ocorrido. O Log de Rastreamento de Fluxo do Firewall do Azure aborda essa preocupação.

Dica

Para evitar o uso excessivo de disco causado pelos logs de Rastreamento de fluxo no Firewall do Azure com muitas conexões de curta duração, só ative os logs ao solucionar um problema específico para fins de diagnóstico.

As seguintes propriedades podem ser adicionadas:

SYN-ACK: Sinalizador ACK que indica a confirmação do pacote SYN.

FIN: sinalizador concluído do fluxo de pacotes original. Nenhum dado é transmitido no fluxo TCP.

FIN-ACK: Sinalizador ACK que indica a confirmação do pacote FIN.

RST: O sinalizador Redefinir indica que o remetente original não recebe mais dados.

INVALID (fluxos): indica que o pacote não pode ser identificado ou não tem nenhum estado.

Por exemplo:

- Um pacote TCP chega em uma instância dos Conjuntos de Dimensionamento de Máquinas Virtuais, que não tem nenhum histórico anterior desse pacote

- Pacotes CheckSum incorretos

- A entrada da tabela Acompanhamento de Conexão está cheia e novas conexões não podem ser aceitas

- Pacotes ACK excessivamente atrasados

Habilite o log de rastreamento de fluxo usando os seguintes comandos do Azure PowerShell ou navegue no portal e pesquise Habilitar Log de Conexão TCP:

Connect-AzAccount

Select-AzSubscription -Subscription <subscription_id> or <subscription_name>

Register-AzProviderFeature -FeatureName AFWEnableTcpConnectionLogging -ProviderNamespace Microsoft.Network

Register-AzResourceProvider -ProviderNamespace Microsoft.Network

Pode levar vários minutos para que essa alteração entre em vigor. Depois que o recurso for registrado, considere a execução de uma atualização no Firewall do Azure para que a alteração entre em vigor imediatamente.

Para verificar o status do registro do AzResourceProvider, você pode executar o comando do Azure PowerShell:

Get-AzProviderFeature -FeatureName "AFWEnableTcpConnectionLogging" -ProviderNamespace "Microsoft.Network"

Para desabilitar o log, você pode cancelar o registro dele usando o comando a seguir ou selecionar Cancelar Registro no exemplo anterior do portal.

Unregister-AzProviderFeature -FeatureName AFWEnableTcpConnectionLogging -ProviderNamespace Microsoft.Network

Para criar uma configuração de diagnóstico e habilitar a Tabela Específica do Recurso, consulte Criar configurações de diagnóstico no Azure Monitor.

Tabelas de Logs do Azure Monitor

Esta seção lista todas as tabelas dos Logs do Azure Monitor relevantes para este serviço e disponíveis para consulta pela análise de logs usando o Kusto. As tabelas contêm dados de log de recursos e possivelmente mais, dependendo do que é coletado e roteado para elas.

Azure Firewall Microsoft.Network/azureFirewalls

- AZFWNetworkRule

- AZFWFatFlow

- AZFWFlowTrace

- AZFWApplicationRule

- AZFWThreatIntel

- AZFWNatRule

- AZFWIdpsSignature

- AZFWDnsQuery

- AZFWInternalFqdnResolutionFailure

- AZFWNetworkRuleAggregation

- AZFWApplicationRuleAggregation

- AZFWNatRuleAggregation

- AzureActivity

- AzureMetrics

- AzureDiagnostics

Log de atividades

A tabela vinculada lista as operações que podem ser registradas no log de atividades desse serviço. Essas operações são um subconjunto de todas as operações do provedor de recursos possíveis no log de atividades.

Para obter mais informações sobre o esquema de entradas do log de atividades, confira Esquema do log de atividades.

Conteúdo relacionado

- Consulte Monitorar o Firewall do Azure para obter uma descrição do monitoramento do Firewall do Azure.

- Confira Monitorar recursos do Azure com o Azure Monitor para ver informações detalhadas sobre o monitoramento dos recursos do Azure.