Visão geral do Gerenciamento da Superfície de Ataque Externo do Microsoft Defender

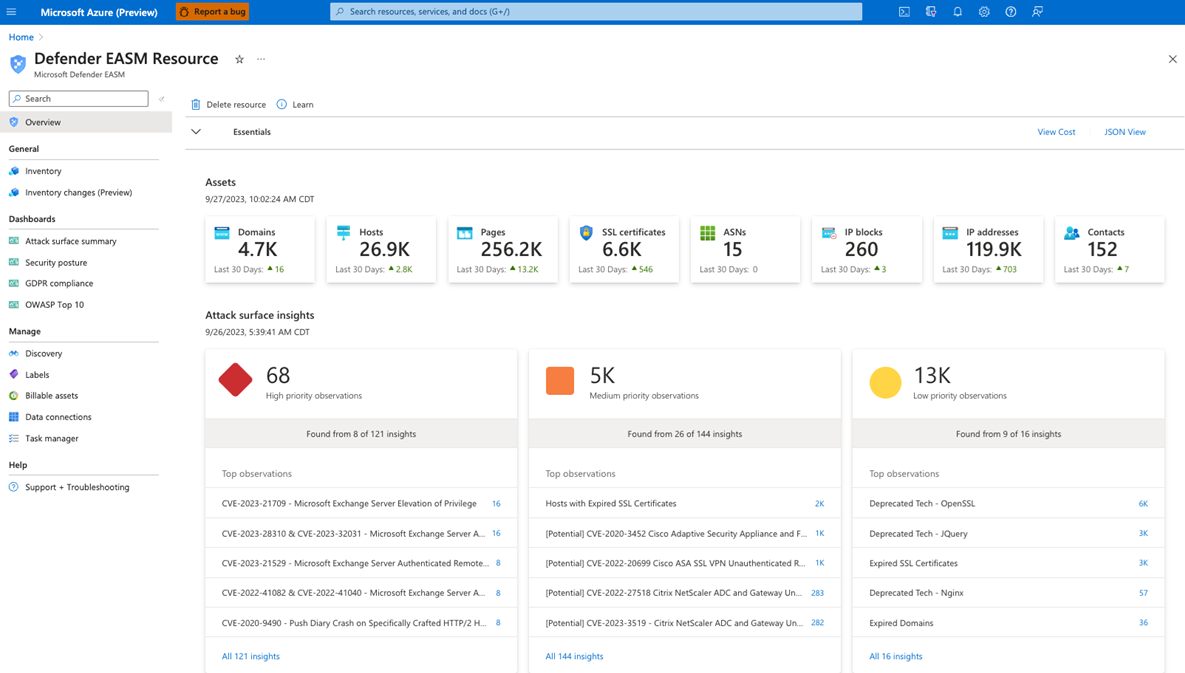

O Gerenciamento da Superfície de Ataque Externo do Microsoft Defender (GSAE do Defender) descobre e mapeia continuamente sua superfície de ataque digital para fornecer uma visão externa da sua infraestrutura online.

O GSAE do Defender fornece a suas equipes de TI e de segurança visibilidade essencial para ajudá-las a identificarem problemas desconhecidos, priorizarem riscos, eliminarem ameaças e estenderem o controle de vulnerabilidades e exposição para além do firewall. Os Insights da superfície de ataque são gerados usando os dados de vulnerabilidade e infraestrutura para demonstrar as principais áreas de preocupação da sua organização.

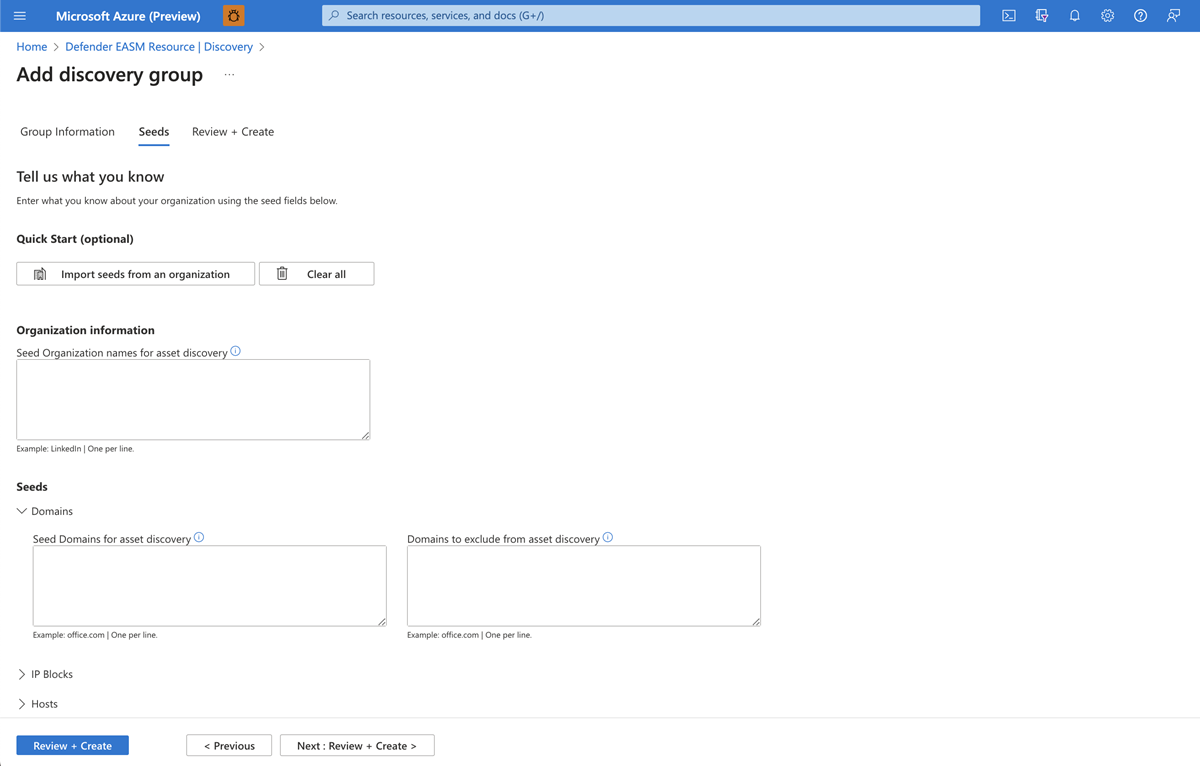

Descoberta e inventário

A tecnologia de descoberta proprietária da Microsoft procura repetidamente infraestruturas através de conexões observadas com ativos legítimos conhecidos. Ela faz inferências sobre o relacionamento dessa infraestrutura com a organização para descobrir propriedades anteriormente desconhecidas e não monitoradas. Esses ativos legítimos conhecidos são chamados de sementes de descoberta. O GSAE do Defender primeiro descobre conexões fortes com essas entidades selecionadas, e depois repete para revelar mais conexões e, finalmente, compilar sua superfície de ataque.

A descoberta do GSAE do Defender inclui os seguintes tipos de ativos:

- Domínios

- Blocos de endereços IP

- Hosts

- Contatos de email

- Números de sistema autônomo (ASNs)

- Organização whois

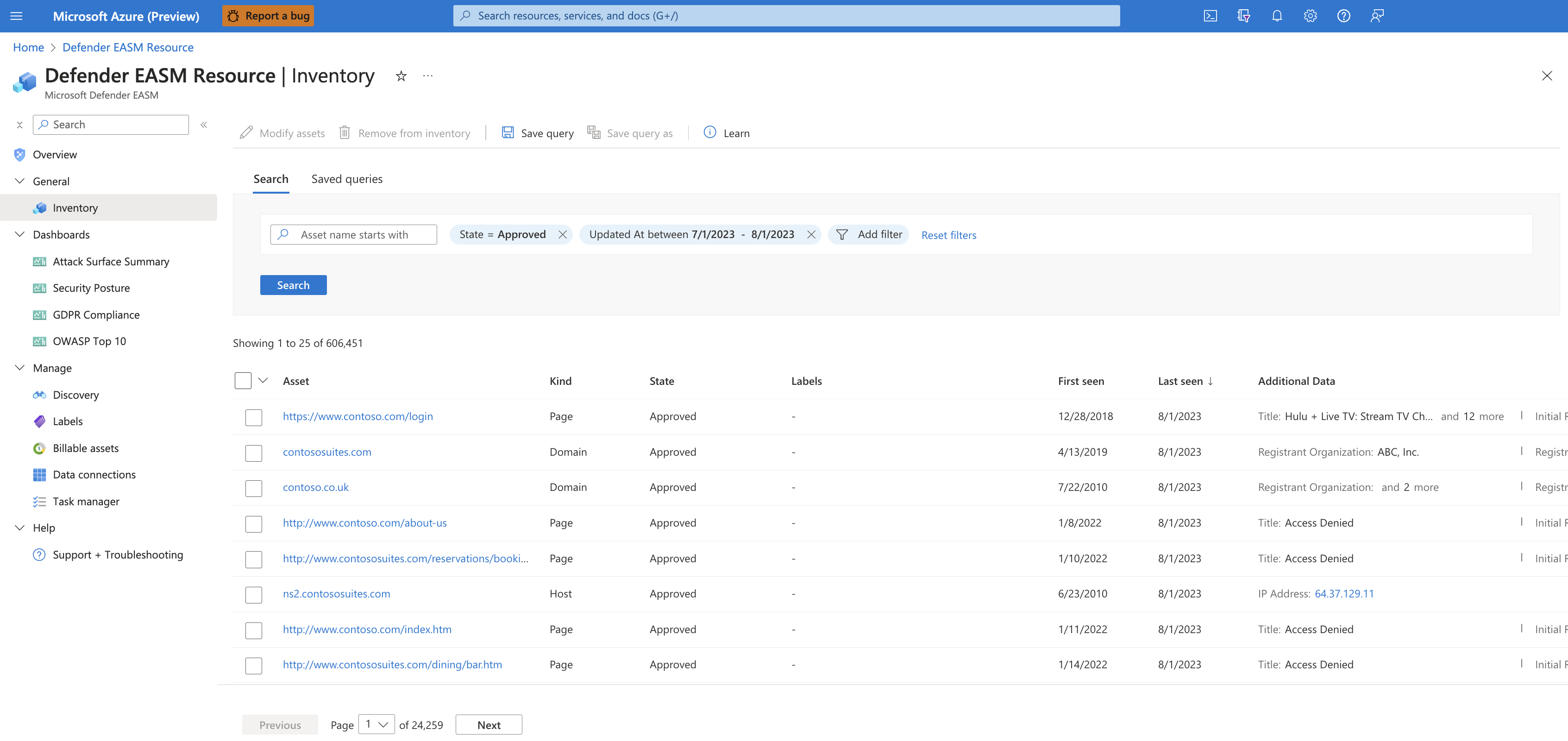

Os ativos descobertos são indexados e classificados no Inventário do GSAE do Defender, fornecendo um registro dinâmico de toda a infraestrutura da Web sob sua gestão. Os ativos são categorizados como recentes (atualmente ativos) ou históricos. Eles podem incluir aplicativos Web, dependências de terceiros e outras conexões de ativos.

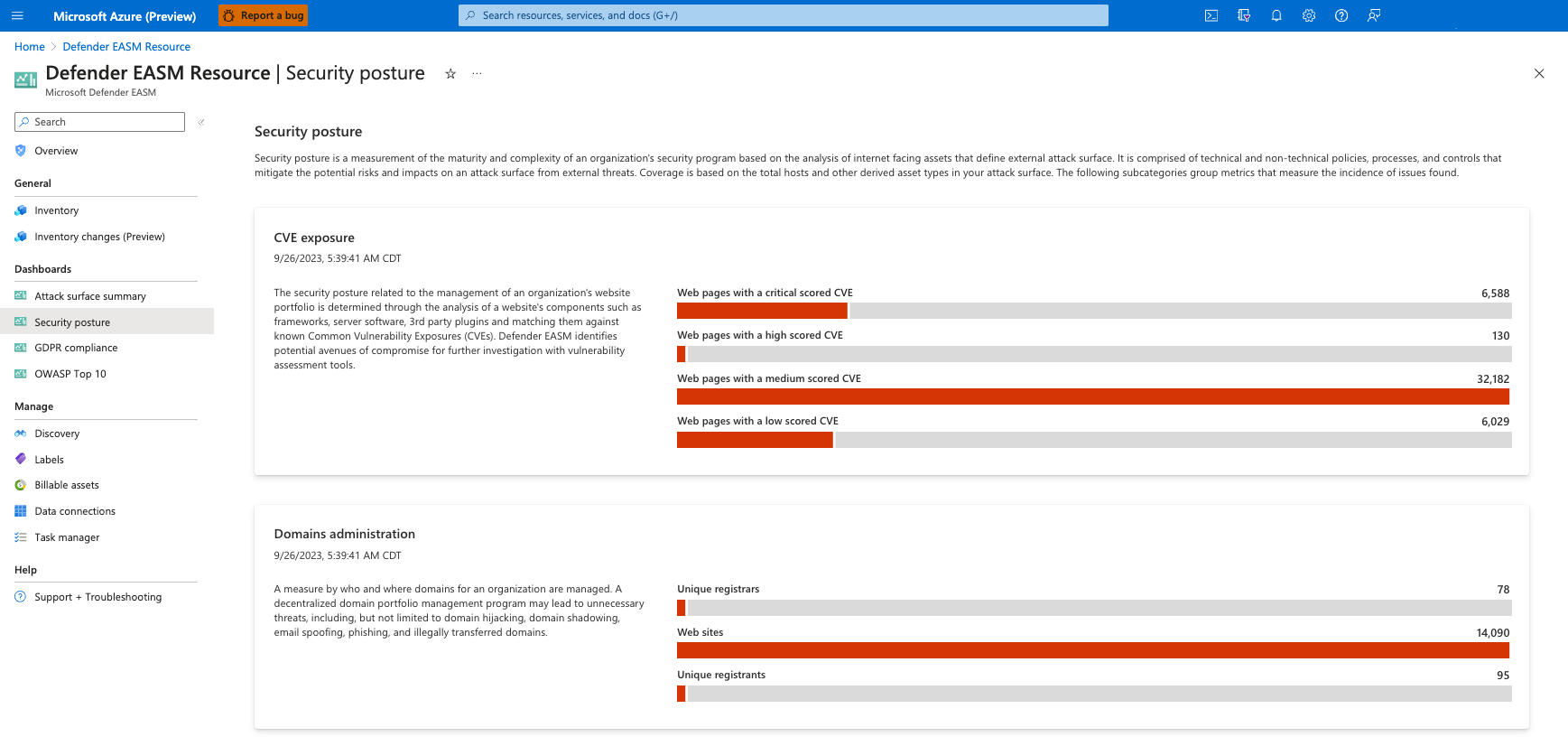

Painéis

O GSAE do Defender usa painéis para ajudar você a entender rapidamente sua infraestrutura online e quaisquer riscos importantes para sua organização. Os painéis foram criados para fornecer insights sobre áreas específicas de risco, incluindo vulnerabilidades, conformidade e higiene de segurança. Esses insights ajudam você a lidar rapidamente com os componentes da sua superfície de ataque que representam o maior risco para sua organização.

Gerenciamento de ativos

Você pode filtrar seu inventário para exibir os insights mais importantes para você e para sua organização. A filtragem oferece flexibilidade e personalização para ajudar você a acessar um subconjunto específico de ativos. A filtragem também permite que você use os dados do GSAE do Defender de acordo com seu caso de uso específico, seja pesquisando ativos que se conectam à infraestrutura preterida ou identificando novos recursos de nuvem.

Permissões de usuário

Um usuário na sua organização que recebe a função de Proprietário ou Colaborador pode criar, excluir e editar recursos do GSAE do Defender e os ativos em um recurso. As funções Proprietário e Colaborador têm permissões para usar todos os recursos e funcionalidades da plataforma.

Um usuário que recebe a função Leitor pode exibir dados do GSAE do Defender, mas não pode criar, excluir ou editar um recurso ou ativo de inventário.

Residência, disponibilidade e privacidade de dados

O GSAE do Microsoft Defender contém dados globais e dados específicos do cliente. Os dados subjacentes da Internet são dados globais originários da Microsoft. Os rótulos que os clientes aplicam são considerados dados do cliente. Os dados do cliente são armazenados na região selecionada.

Para fins de segurança, a Microsoft coleta o endereço IP de um usuário quando ele entra. O endereço IP é armazenado por até 30 dias, mas pode ser armazenado por mais tempo, se necessário, para investigar possíveis usos fraudulentos ou mal-intencionados do produto.

Se uma região do Azure estiver inativa, somente os clientes do GSAE do Defender nessa região serão afetados. Os serviços e dados em outras regiões do Azure continuam ativos.

Se a organização não for mais cliente da Microsoft, a estrutura de conformidade da Microsoft exige que todos os dados do cliente sejam excluídos em até 180 dias. Essa política também inclui os dados do cliente armazenados em locais offline, como backups de banco de dados. Depois que um recurso é excluído, ele não pode ser restaurado pelas equipes da Microsoft. Os dados do cliente serão retidos nos armazenamentos de dados da Microsoft por 75 dias, no entanto, não será possível restaurar o recurso real. Após o período de 75 dias, os dados do cliente serão excluídos permanentemente.