O que é o Resolvedor Privado de DNS do Azure?

O Resolvedor Privado de DNS do Azure é um novo serviço que permite que você consulte zonas DNS privadas do Azure de um ambiente local e vice-versa, sem implantar servidores DNS baseados em VM.

Como ele funciona?

O Resolvedor Privado de DNS do Azure requer um Rede Virtual do Azure. Quando você cria um Resolvedor Privado de DNS do Azure dentro de uma rede virtual, um ou mais pontos de extremidade de entrada são estabelecidos e podem ser usados como destino para consultas DNS. O ponto de extremidade de saída do resolvedor processa consultas DNS com base em um conjunto de regras de encaminhamento de DNS que você configura. As consultas DNS iniciadas em redes vinculadas a um conjunto de regras podem ser enviadas para outros servidores DNS.

Você não precisa alterar nenhuma configuração de cliente DNS em suas VMs (máquinas virtuais) para usar o Resolvedor Privado de DNS do Azure.

O processo de consulta DNS ao usar um Resolvedor Privado de DNS do Azure é resumido abaixo:

- Um cliente em uma rede virtual emite uma consulta DNS.

- Se os servidores DNS dessa rede virtual forem especificados como personalizados, a consulta será encaminhada para os endereços IP especificados.

- Se os servidores DNS padrão (fornecidos pelo Azure) estiverem configurados na rede virtual e houver zonas DNS privadas vinculadas à mesma rede virtual, essas zonas serão consultadas.

- Se a consulta não corresponder a uma zona DNS privada vinculada à rede virtual, os Links de rede virtual para os Conjuntos de regras de encaminhamento de DNS serão consultados.

- Se nenhum link de conjunto de regras estiver presente, o DNS do Azure será usado para resolver a consulta.

- Se links de conjunto de regras estiverem presentes, as regras de encaminhamento de DNS serão avaliadas.

- Se for encontrada uma correspondência de sufixo, a consulta será encaminhada para o endereço especificado.

- Se várias correspondências estiverem presentes, o sufixo mais longo será usado.

- Se nenhuma correspondência for encontrada, nenhum encaminhamento de DNS ocorrerá e o DNS do Azure será usado para resolver a consulta.

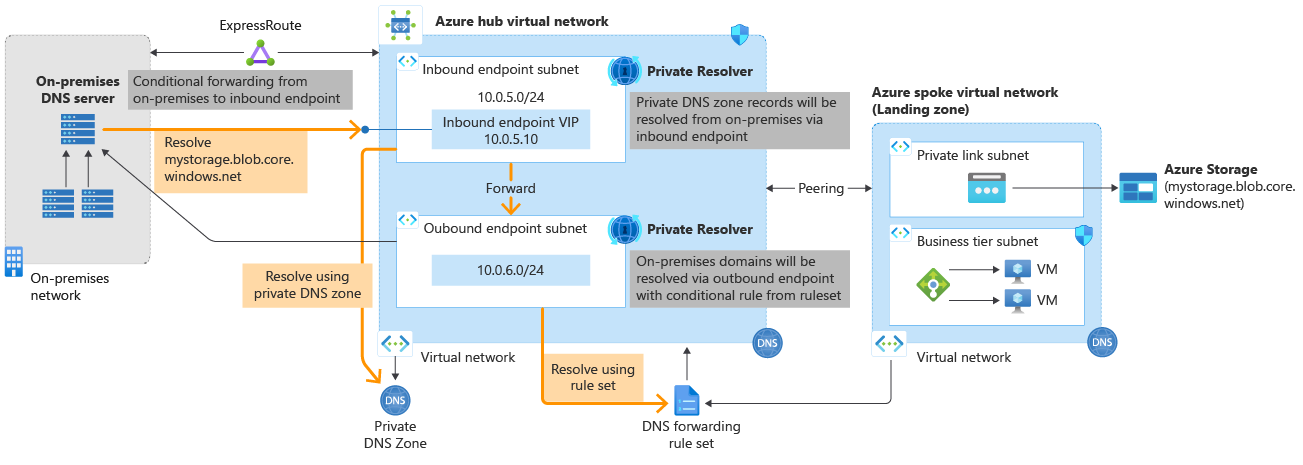

A arquitetura do Resolvedor Privado de DNS do Azure é resumida na figura a seguir. A resolução de DNS entre redes virtuais do Azure e redes locais requer o Azure ExpressRoute ou uma VPN.

Figura 1: Arquitetura do Resolvedor Privado de DNS do Azure

Para obter mais informações sobre como criar um resolvedor de DNS privado, consulte:

- Guia de Início Rápido: Criar um Resolvedor Privado de DNS do Azure usando o portal do Azure

- Guia de Início Rápido: Criar um Resolvedor Privado de DNS do Azure usando o Azure PowerShell

Benefícios do Resolvedor Privado de DNS do Azure

O Resolvedor Privado de DNS do Azure fornece os seguintes benefícios:

- Totalmente gerenciado: alta disponibilidade interna, redundância de zona.

- Redução de custos: reduza os custos operacionais e execute por uma fração do preço das soluções de IaaS tradicionais.

- Acesso privado às zonas DNS privadas: encaminhe condicionalmente de e para o local.

- Escalabilidade: alto desempenho por ponto de extremidade.

- Amigável para DevOps: crie seus pipelines com Terraform, ARM ou Bicep.

Disponibilidade regional

Consulte Produtos do Azure por região - DNS do Azure.

Residência de dadosResidência de dados

O Resolvedor Privado de DNS do Azure não move nem armazena dados do cliente da região em que o resolvedor é implantado.

Pontos de extremidade e conjuntos de regras do resolvedor de DNS

Um resumo dos pontos de extremidade e conjuntos de regras do resolvedor é fornecido neste artigo. Para obter informações detalhadas sobre pontos de extremidade e conjuntos de regras, consulte Pontos de extremidade e conjuntos de regras do Resolvedor Privado de DNS do Azure.

Pontos de extremidade de entrada

Um ponto de extremidade de entrada habilita a resolução de nomes do local ou de outro local privado, por meio de um endereço IP que faz parte do espaço de endereço da rede virtual privada. Para resolver sua zona DNS privada do Azure do local, insira o endereço IP do ponto de extremidade de entrada no encaminhador condicional de DNS local. O encaminhador condicional de DNS local deve ter uma conexão de rede com a rede virtual.

O ponto de extremidade de entrada requer uma sub-rede na VNet em que está provisionado. A sub-rede só pode ser delegada a Microsoft.Network/dnsResolvers e não pode ser usada para outros serviços. As consultas DNS recebidas pelo ponto de extremidade de entrada entram no Azure. Você pode resolver esses nomes em cenários nos quais você tem zonas DNS privadas, incluindo VMs que estão usando o registro automático ou serviços habilitados para Link Privado.

Observação

O endereço IP atribuído a um ponto de extremidade de entrada pode ser especificado como estático ou dinâmico. Para obter mais informações, confira Endereços IP de pontos de extremidade estáticos e dinâmicos.

Pontos de extremidade de saída

Um ponto de extremidade de saída habilita a resolução de nomes de encaminhamento condicional do Azure para servidores locais, outros provedores de nuvem ou servidores DNS externos. Esse ponto de extremidade requer uma sub-rede dedicada na VNet na qual é provisionado, sem nenhum outro serviço em execução na sub-rede, podendo ser delegado apenas para Microsoft.Network/dnsResolvers. As consultas DNS enviadas para o ponto de extremidade de saída sairão do Azure.

Links de rede virtual

Os links de rede virtual habilitam a resolução de nomes para redes virtuais vinculadas a um ponto de extremidade de saída com um conjunto de regras de encaminhamento de DNS. É uma relação 1:1.

Conjuntos de regras de encaminhamento de DNS

Um conjunto de regras de encaminhamento de DNS é um grupo de regras de encaminhamento de DNS (até 1000) que podem ser aplicadas a um ou mais pontos de extremidade de saída ou vinculados a uma ou mais redes virtuais. Essa é uma relação 1:N. Os conjuntos de regras estão associados a um ponto de extremidade de saída específico. Para saber mais, confira Conjunto de regras de encaminhamento de DNS.

Regras de encaminhamento de DNS

Uma regra de encaminhamento de DNS inclui um ou mais servidores DNS de destino que são usados para encaminhamento condicional, e é representada por:

- Um nome de domínio

- Um endereço IP de destino

- Uma porta e protocolo de destino (UDP ou TCP)

Restrições

Os seguintes limites atualmente se aplicam ao Resolvedor Privado de DNS do Azure:

Resolvedor privado de DNS1

| Recurso | Limite |

|---|---|

| Resolvedores privados de DNS por assinatura | 15 |

| Pontos de extremidade de entrada por resolvedor privado de DNS | 5 |

| Pontos de extremidade de saída por resolvedor privado de DNS | 5 |

| Regras de encaminhamento por conjunto de regras de encaminhamento de DNS | 1000 |

| Links de rede virtual por conjunto de regras de encaminhamento de DNS | 500 |

| Pontos de extremidade de saída por conjunto de regras de encaminhamento de DNS | 2 |

| Conjuntos de regras de encaminhamento de DNS por ponto de extremidade de saída | 2 |

| Servidores DNS de destino por regra de encaminhamento | 6 |

| QPS por ponto de extremidade | 10.000 |

1Limites diferentes podem ser impostos pelo portal do Azure até que o portal seja atualizado. Use o PowerShell para provisionar elementos até os limites mais atuais.

Restrições de rede virtual

As seguintes restrições se mantêm em relação às redes virtuais:

- VNets com criptografia habilitada não dão suporte ao Resolvedor Privado DNS do Azure.

- Um resolvedor de DNS só pode fazer referência a uma rede virtual na mesma região que o resolvedor de DNS.

- Uma rede virtual não pode ser compartilhada entre vários resolvedores de DNS. Uma rede virtual só pode ser referenciada por um resolvedor de DNS.

Restrições de sub-rede

As sub-redes usadas para o resolvedor de DNS têm as seguintes limitações:

- Uma sub-rede deve ter um espaço de endereço mínimo de /28 ou um máximo de /24. Uma sub-rede /28 é suficiente para acomodar os limites atuais do ponto de extremidade. Um tamanho de sub-rede entre /27 e /24 poderá fornecer flexibilidade se esses limites forem alterados.

- Uma sub-rede não pode ser compartilhada entre vários pontos de extremidade de resolvedor de DNS. Uma sub-rede só pode ser usada por um ponto de extremidade de resolvedor de DNS.

- Todas as configurações de IP para um ponto de extremidade de entrada do resolvedor de DNS devem fazer referência à mesma sub-rede. Não é permitido abranger várias sub-redes na configuração de IP para um único ponto de extremidade de entrada do resolvedor de DNS.

- A sub-rede usada para um ponto de extremidade de entrada do resolvedor de DNS deve estar dentro da rede virtual referenciada pelo resolvedor de DNS pai.

- A sub-rede só pode ser delegada a Microsoft.Network/dnsResolvers e não pode ser usada para outros serviços.

Restrições de ponto de extremidade de saída

Os pontos de extremidade de saída têm as seguintes limitações:

- Um ponto de extremidade de saída não pode ser excluído, a menos que o conjunto de regras de encaminhamento do DNS e os links de rede virtual sob ele sejam excluídos.

Restrições de conjunto de regras

- Os conjuntos de regras podem ter até 1.000 regras.

- Não há suporte para a vinculação de conjuntos de regras entre locatários.

Outras restrições

- Não há suporte para sub-redes habilitadas para IPv6.

- O resolvedor privado de DNS não dá suporte ao FastPath do Azure ExpressRoute.

- O resolvedor privado de DNS não é compatível com Azure Lighthouse.

- Para ver se o Azure Lighthouse está em uso, pesquise Provedores de serviços no portal do Azure e selecione Ofertas do provedor de serviços.

Próximas etapas

- Saiba como criar um Resolvedor Privado de DNS do Azure usando o Azure PowerShell ou o portal do Azure.

- Entenda como Resolver domínios locais e do Azure usando o Resolvedor Privado de DNS do Azure.

- Saiba mais sobre Conjuntos de regras e pontos de extremidade do Resolvedor Privado de DNS do Azure.

- Saiba como Configurar o failover de DNS usando resolvedores privados

- Saiba como Configurar o DNS híbrido usando resolvedores privados.

- Saiba mais sobre alguns dos outros principais recursos de rede do Azure.

- Módulo do Learn: Introdução ao DNS do Azure.