Segurança aprimorada com o novo formato de token de acesso pessoal

Temos o prazer de anunciar melhorias no formato dos tokens de acesso pessoal (PATs), com o objetivo de aumentar a segurança e aumentar os recursos de detecção de segredos!

Confira as notas sobre a versão para obter detalhes.

Geral

GitHub Advanced Security para Azure DevOps

Azure Pipelines

- As tarefas AzureFileCopy, AzurePowerShell e SqlAzureDacpacDeployment usam apenas módulos Az

- Usar a federação de identidades de carga de trabalho para trabalhos, recursos e tarefas de contêiner

Geral

Novo formato de autenticação para tokens de acesso pessoal do Azure DevOps disponível

Fizemos atualizações no formato de PATs (tokens de acesso pessoal) emitidos pelo Azure DevOps. Essas alterações fornecem benefícios de segurança adicionais e melhoram as ferramentas de detecção de segredos disponíveis por meio de nossas ofertas de parceiros, como o GitHub Advanced Security para Azure DevOps. Essa alteração no formato PAT segue o novo formato recomendado em todos os produtos da Microsoft. Prevemos que a inclusão de bits mais identificáveis melhorará a taxa de detecção de falsos positivos dessas ferramentas secretas de detecção e nos permitirá mitigar melhor os vazamentos detectados com mais rapidez.

Notavelmente, o comprimento de nossos tokens aumenta de 52 caracteres para 84 caracteres, 52 dos quais serão dados aleatórios. Isso melhora a entropia geral da geração de tokens, permitindo-nos ser mais resistentes a possíveis ataques de força bruta.

É recomendável regenerar todos os PATs atualmente em uso imediatamente para se beneficiar dessas mudanças. Isso pode ser feito na página Tokens de acesso pessoal do seu Perfil de usuário ou usando as APIs de gerenciamento do ciclo de vida do token de acesso pessoal. Os integradores também são recomendados para dar suporte a esse novo comprimento de token e ao comprimento atual do token, enquanto você se adapta a esse novo formato.

GitHub Advanced Security para Azure DevOps

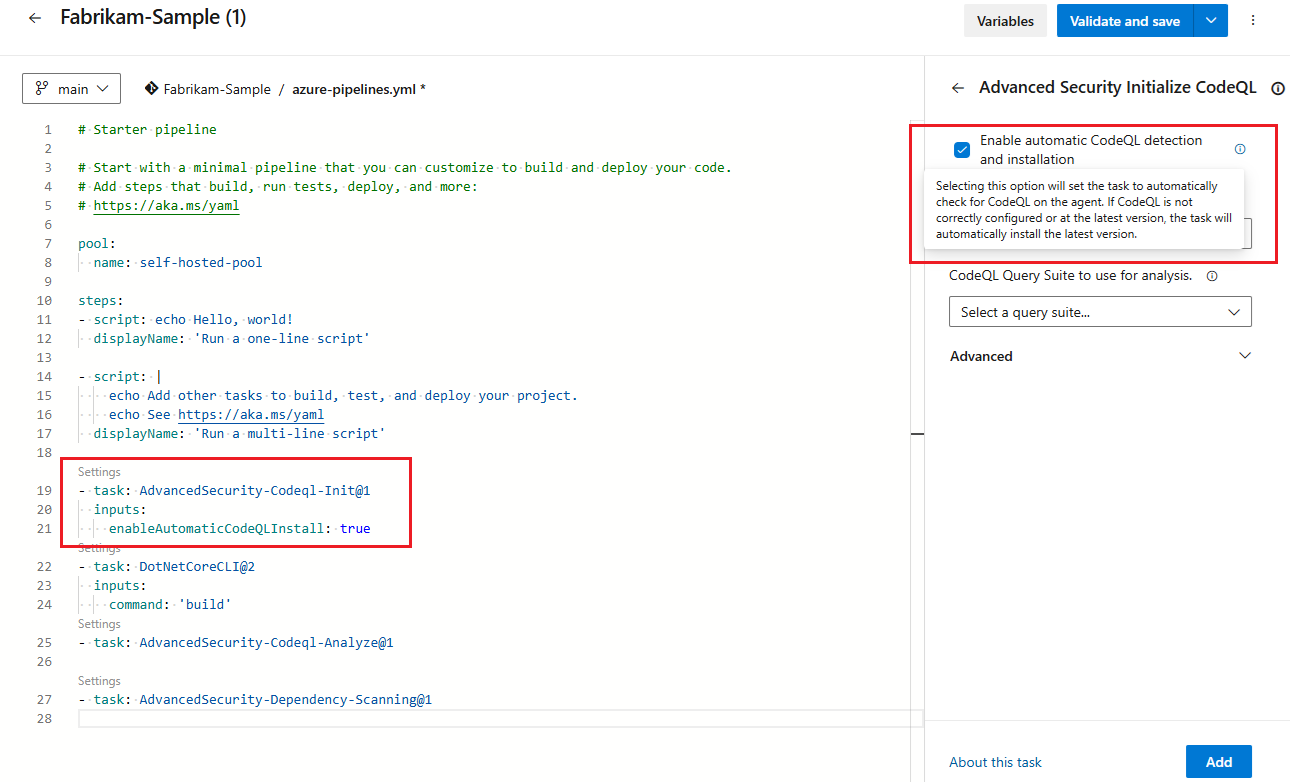

Instalação automatizada de agente auto-hospedado para bits de varredura de código na Segurança Avançada

Para simplificar o uso de agentes auto-hospedados para varredura de código na Segurança Avançada, os bits mais recentes do CodeQL agora podem ser instalados automaticamente. A Advanced-Security-Codeql-Init tarefa inclui uma nova variável, enableAutomaticCodeQLInstall: true, para pipelines existentes ou uma caixa de seleção para novas tarefas. Anteriormente, era necessário instalar manualmente o pacote CodeQL no diretório da ferramenta do agente.

Azure Pipelines

As tarefas AzureFileCopy, AzurePowerShell e SqlAzureDacpacDeployment usam apenas módulos Az

As tarefas AzureFileCopy, AzurePowerShell e SqlAzureDacpacDeployment não podem mais usar módulos AzureRM. A partir de fevereiro de 2024, o módulo do PowerShell do AzureRM foi preterido e não tem mais suporte. Embora o módulo AzureRM ainda possa funcionar, ele não é mais mantido, colocando qualquer uso contínuo a seu critério. Tarefas que anteriormente podiam usar os módulos AzureRmM ou Az agora usam apenas módulos Az. Se você usar tarefas em agentes auto-hospedados, verifique se o módulo Az está pré-instalado em suas imagens.

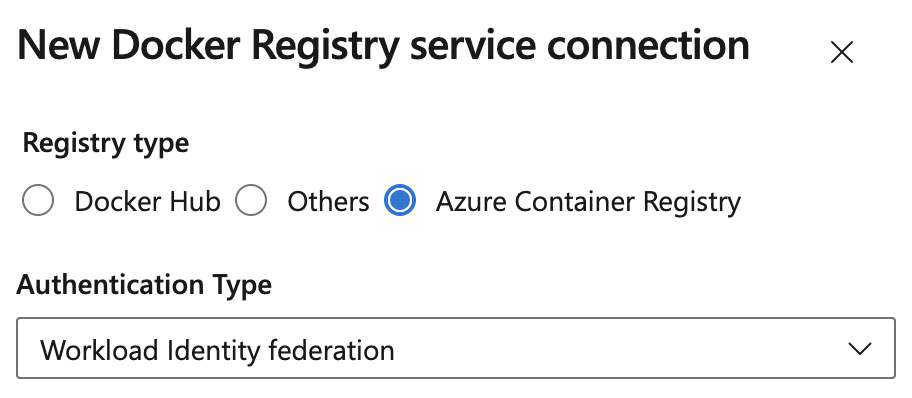

Usar a federação de identidades de carga de trabalho para trabalhos, recursos e tarefas de contêiner

As conexões de serviço do Docker direcionadas ao Registro de Contêiner do Azure agora podem usar a Federação de Identidade de Carga de Trabalho, eliminando a necessidade de segredos. Para obter uma lista atualizada de tarefas que suportam a Federação de Identidade de Carga de Trabalho, consulte nossa documentação.

Próximas etapas

Observação

Esses recursos serão lançados nas próximas duas a três semanas.

Vá até o Azure DevOps e dê uma olhada.

Como fornecer comentários

Adoraríamos ouvir o que você pensa sobre esses recursos. Use o menu de ajuda para relatar um problema ou fornecer uma sugestão.

Você também pode obter conselhos e suas perguntas respondidas pela comunidade no Stack Overflow.

Obrigada,

Silviu Andrica