Como autenticar aplicativos JavaScript nos serviços do Azure usando a biblioteca de Identidades do Azure

Quando um aplicativo precisa acessar um recurso do Azure, como Armazenamento, Key Vault ou Serviços Cognitivos, o aplicativo deve ser autenticado no Azure. Isso é verdadeiro para todos os aplicativos, sejam implantados no Azure, implantados localmente ou em desenvolvimento em uma estação de trabalho de desenvolvedor local. Este artigo descreve as abordagens recomendadas para autenticar um aplicativo no Azure ao usar o SDK do Azure para JavaScript.

Abordagem de autenticação de aplicativo recomendada

A abordagem recomendada é fazer com que seus aplicativos usem autenticação baseada em token, em vez de cadeias de conexão ou chaves, ao autenticar recursos do Azure. A biblioteca de Identidade do Azure fornece autenticação baseada em token e permite que os aplicativos se autentiquem diretamente nos recursos do Azure, seja no desenvolvimento local, implantado no Azure ou implantado em um servidor local.

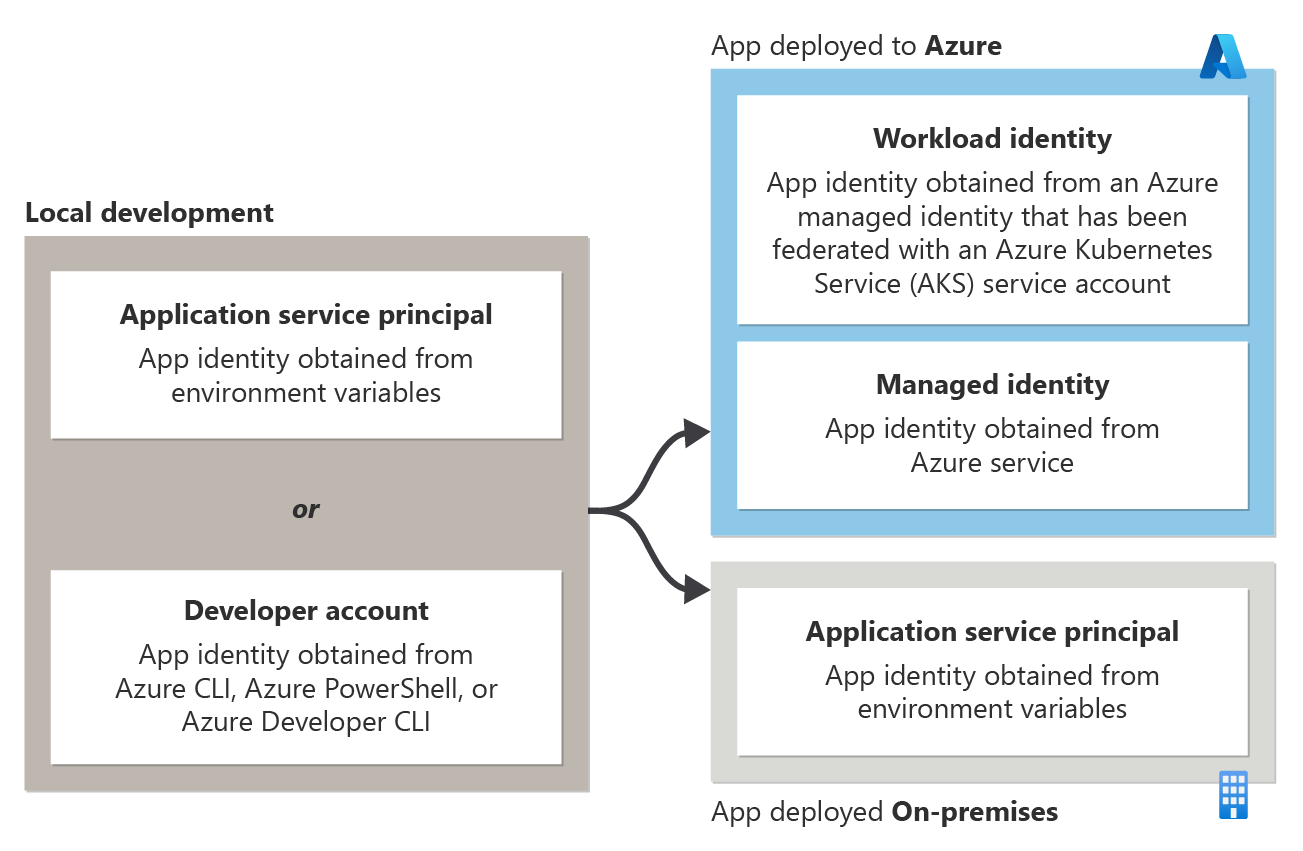

O tipo específico de autenticação baseada em token que um aplicativo deve usar para autenticar nos recursos do Azure depende de onde o aplicativo está em execução e é mostrado no diagrama a seguir.

| Ambiente | Autenticação |

|---|---|

| Local | Quando um desenvolvedor está executando um aplicativo durante o desenvolvimento local - o aplicativo pode se autenticar no Azure usando uma entidade de serviço de aplicativo para desenvolvimento local ou usando as credenciais do desenvolvedor do Azure. Cada uma dessas opções é discutida mais detalhadamente na seção autenticação durante o desenvolvimento local. |

| Azure | Quando um aplicativo é hospedado no Azure – o aplicativo deve se autenticar nos recursos do Azure usando uma identidade gerenciada. Essa opção é discutida com mais detalhes abaixo na seção autenticação em ambientes de servidor. |

| No local | Quando um aplicativo é hospedado e implantado localmente - O aplicativo deve se autenticar nos recursos do Azure usando uma entidade de serviço de aplicativo. Essa opção é discutida com mais detalhes abaixo na seção autenticação em ambientes de servidor. |

Vantagens da autenticação baseada em token

Ao criar aplicativos para o Azure, a autenticação baseada em token é altamente recomendada em relação a segredos (cadeias de conexão ou chaves). A autenticação baseada em token é fornecida com DefaultAzureCredential.

| Autenticação baseada em token | Segredos (cadeias de conexão e chaves) |

|---|---|

| Princípio de privilégio mínimo, estabeleça as permissões específicas necessárias para o aplicativo no recurso do Azure. | Uma cadeia de conexão ou chave concede direitos completos ao recurso do Azure. |

| Não há segredo de aplicação a ser armazenado. | Deve armazenar e alternar segredos na configuração do aplicativo ou na variável de ambiente. |

| A biblioteca de identidades do Azure gerencia tokens para você em segundo plano. Isso torna o uso da autenticação baseada em token tão fácil de usar como uma cadeia de conexão. | Os segredos não são gerenciados. |

O uso de cadeias de conexão deve ser limitado à prova inicial de aplicativos conceituais ou protótipos de desenvolvimento que não acessam dados confidenciais ou de produção. Caso contrário, as classes de autenticação baseadas em token disponíveis na biblioteca de Identidade do Azure sempre devem ser preferenciais ao autenticar recursos do Azure.

Use a seguinte biblioteca:

DefaultAzureCredential

A classe DefaultAzureCredential fornecida pela biblioteca de Identidade do Azure permite que os aplicativos usem métodos de autenticação diferentes, dependendo do ambiente em que são executados. Esse comportamento permite que os aplicativos sejam promovidos do desenvolvimento local para testar ambientes para produção sem alterações de código. Você configura o método de autenticação apropriado para cada ambiente e DefaultAzureCredential detectará e usará automaticamente esse método de autenticação. O uso de DefaultAzureCredential deve ser preferido em vez de codificar manualmente a lógica condicional ou sinalizadores de recursos para usar diferentes métodos de autenticação em ambientes diferentes.

Os detalhes sobre como usar DefaultAzureCredential são abordados em Usar DefaultAzureCredential em um aplicativo.

Autenticação em ambientes de servidor

Ao hospedar em um ambiente de servidor, cada aplicativo deve receber uma identidade de aplicativo exclusiva por ambiente. No Azure, uma identidade de aplicativo é representada por uma entidade de serviço , um tipo especial de entidade de segurança destinada a identificar e autenticar aplicativos no Azure. O tipo de entidade de serviço a ser usada para seu aplicativo depende de onde seu aplicativo está em execução.

Autenticação durante o desenvolvimento local

Quando um aplicativo é executado na estação de trabalho de um desenvolvedor durante o desenvolvimento local, o ambiente local ainda deve se autenticar em qualquer serviço do Azure usado pelo aplicativo.

Usar DefaultAzureCredential em um aplicativo

DefaultAzureCredential é uma sequência ordenada e opinativa de mecanismos para autenticação no Microsoft Entra ID. Cada mecanismo de autenticação é uma classe derivada da classe TokenCredential e é conhecido como uma credencial. Em runtime, DefaultAzureCredential tenta autenticar usando a primeira credencial. Se essa credencial não conseguir adquirir um token de acesso, a próxima credencial na sequência será tentada e assim por diante, até que um token de acesso seja obtido com êxito. Dessa forma, seu aplicativo pode usar credenciais diferentes em ambientes diferentes sem escrever código específico do ambiente.

Para usar DefaultAzureCredential, adicione o pacote @azure/identity ao seu aplicativo.

npm install @azure/identity

Em seguida, o exemplo de código a seguir mostra como instanciar um objeto DefaultAzureCredential e usá-lo com uma classe de cliente de serviço do SDK do Azure— nesse caso, um BlobServiceClient usado para acessar o Armazenamento de Blobs do Azure.

import { BlobServiceClient } from '@azure/storage-blob';

import { DefaultAzureCredential } from '@azure/identity';

import 'dotenv/config';

const accountName = process.env.AZURE_STORAGE_ACCOUNT_NAME;

if (!accountName) throw Error('Azure Storage accountName not found');

const blobServiceClient = new BlobServiceClient(

`https://${accountName}.blob.core.windows.net`,

new DefaultAzureCredential()

);

DefaultAzureCredential detectará automaticamente o mecanismo de autenticação configurado para o aplicativo e obterá os tokens necessários para autenticar o aplicativo no Azure. Se um aplicativo usa mais de um cliente SDK, o mesmo objeto de credencial pode ser usado com cada objeto cliente do SDK.