Autenticar aplicativos Go nos serviços do Azure usando o SDK do Azure para Go

Quando um aplicativo precisa acessar um recurso do Azure, como o Armazenamento do Azure, o Azure Key Vault ou os serviços de IA do Azure, o aplicativo deve ser autenticado no Azure. Esse requisito é verdadeiro para todos os aplicativos, sejam eles implantados no Azure, implantados localmente ou em desenvolvimento em uma estação de trabalho de desenvolvedor local. Este artigo descreve as abordagens recomendadas para autenticar um aplicativo no Azure quando você usa o SDK do Azure para Go.

Abordagem de autenticação de aplicativo recomendada

Use a autenticação baseada em token em vez de cadeias de conexão para seus aplicativos quando eles se autenticarem nos recursos do Azure. O SDK do Azure para Go fornece mecanismos que dão suporte à autenticação baseada em token. Os aplicativos podem autenticar diretamente nos recursos do Azure se o aplicativo estiver em desenvolvimento local, implantado no Azure ou implantado em um servidor local.

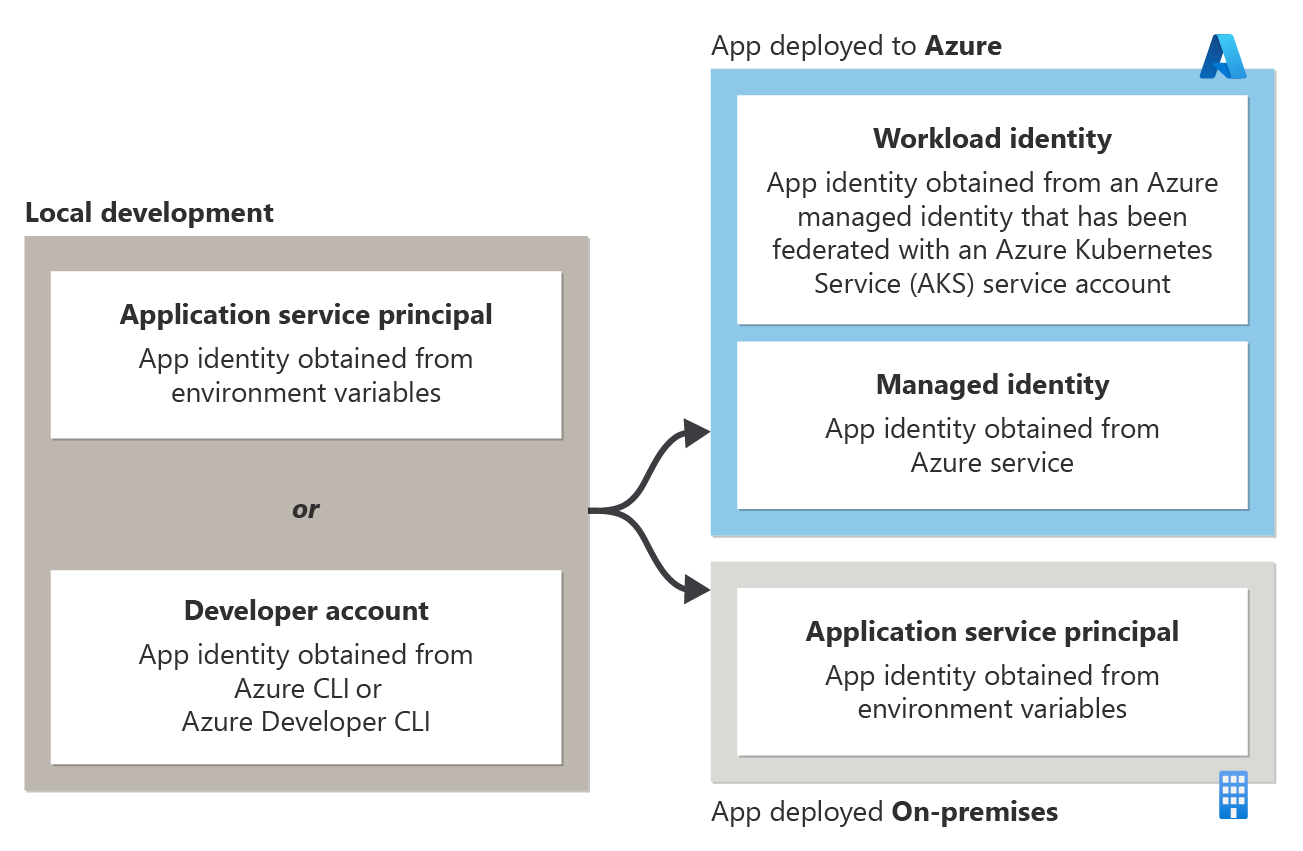

O tipo específico de autenticação baseada em token que um aplicativo usa para autenticar nos recursos do Azure depende de onde o aplicativo está sendo executado. Os tipos de autenticação baseada em token são mostrados no diagrama a seguir.

- Quando um desenvolvedor está executando um aplicativo durante o desenvolvimento local: o aplicativo autentica-se no Azure usando um principal de serviço de aplicativo para desenvolvimento local ou as credenciais do desenvolvedor do Azure. Essas opções são discutidas na seção Autenticação durante o desenvolvimento local.

- Quando um aplicativo é hospedado no Azure: o aplicativo é autenticado nos recursos do Azure usando uma identidade gerenciada. Essa opção é discutida na seção Autenticação em ambientes de servidor.

- Quando um aplicativo é hospedado e implantado localmente: o aplicativo autentica-se nos recursos do Azure usando um principal de serviço de aplicativo. Essa opção é discutida na seção Autenticação em ambientes de servidor.

DefaultAzureCredential

O tipo DefaultAzureCredential fornecido pelo SDK do Azure permite que os aplicativos usem métodos de autenticação diferentes, dependendo do ambiente em que são executados. Dessa forma, os aplicativos podem ser promovidos do desenvolvimento local para ambientes de teste para produção sem alterações de código.

Você configura o método de autenticação apropriado para cada ambiente e DefaultAzureCredential detecta e usa automaticamente esse método de autenticação. O uso de DefaultAzureCredential é preferível à codificação manual de lógica condicional ou sinalizadores de recursos para usar diferentes métodos de autenticação em ambientes diferentes.

Detalhes sobre como usar o tipo DefaultAzureCredential são discutidos na seção Usar DefaultAzureCredential em um aplicativo.

Vantagens da autenticação baseada em token

Use a autenticação baseada em token em vez de usar cadeias de conexão ao criar aplicativos para o Azure. A autenticação baseada em token oferece as seguintes vantagens em relação à autenticação com cadeias de conexão:

- Os métodos de autenticação baseados em token descritos neste artigo permitem estabelecer as permissões específicas necessárias para o aplicativo no recurso do Azure. Essa prática segue o princípio de privilégios mínimos. Por outro lado, uma cadeia de conexão concede direitos completos ao recurso do Azure.

- Qualquer pessoa ou qualquer aplicativo com uma cadeia de conexão pode se conectar a um recurso do Azure, mas os métodos de autenticação baseados em token têm como escopo o acesso ao recurso apenas para os aplicativos destinados a acessar o recurso.

- Com uma identidade gerenciada, não há nenhum segredo do aplicativo para armazenar. O aplicativo é mais seguro porque não há nenhuma cadeia de conexão ou segredo do aplicativo que possa ser comprometido.

- O pacote azidentity no SDK do Azure gerencia tokens para você nos bastidores. Os tokens gerenciados tornam o uso da autenticação baseada em token tão fácil de usar como uma cadeia de conexão.

Limite o uso de cadeias de conexão a aplicativos de prova de conceito iniciais ou protótipos de desenvolvimento que não acessam dados confidenciais ou de produção. Caso contrário, a autenticação baseada em token disponível no SDK do Azure sempre será preferencial ao autenticar para recursos do Azure.

Autenticação em ambientes de servidor

Quando você está hospedando em um ambiente de servidor, cada aplicativo recebe uma identidade de aplicativo exclusiva por ambiente em que o aplicativo é executado. No Azure, uma identidade de aplicativo é representada por uma entidade de serviço. Esse tipo especial de entidade de segurança identifica e autentica aplicativos no Azure. O tipo de principal de serviço a ser usado para seu aplicativo depende de onde seu aplicativo está em execução:

| Método de autenticação | Descrição |

|---|---|

| Aplicativos hospedados no Azure | Os aplicativos hospedados no Azure devem usar uma entidade de serviço de identidade gerenciada. As identidades gerenciadas são projetadas para representar a identidade de um aplicativo hospedado no Azure e só podem ser usadas com aplicativos hospedados no Azure. Por exemplo, um aplicativo Web Gin hospedado nos Aplicativos de Contêiner do Azure receberia uma identidade gerenciada. A identidade gerenciada atribuída ao aplicativo seria usada para autenticar o aplicativo em outros serviços do Azure. Os aplicativos em execução no AKS (Serviço de Kubernetes do Azure) podem usar uma credencial de identidade de carga de trabalho. Essa credencial é baseada em uma identidade gerenciada que tem uma relação de confiança com uma conta de serviço do AKS. |

| Aplicativos hospedados fora do Azure (por exemplo, aplicativos locais) |

Os aplicativos hospedados fora do Azure (por exemplo, aplicativos locais) que precisam se conectar aos serviços do Azure devem usar um principal de serviço de aplicativo . Uma entidade de serviço de aplicativo representa a identidade do aplicativo no Azure e é criada por meio do processo de registro de aplicativo. Por exemplo, considere um aplicativo Web Gin hospedado localmente que usa o Armazenamento de Blobs do Azure. Você criaria uma entidade de serviço de aplicativo para o aplicativo usando o processo de registro do aplicativo. Os AZURE_CLIENT_ID, AZURE_TENANT_IDe AZURE_CLIENT_SECRET serão armazenados como variáveis de ambiente, que serão lidas pelo aplicativo em tempo de execução, permitindo ao aplicativo se autenticar no Azure usando o principal de serviço do aplicativo. |

Autenticação durante o desenvolvimento local

Quando um aplicativo é executado na estação de trabalho de um desenvolvedor durante o desenvolvimento local, ele ainda deve se autenticar em todos os serviços do Azure usados pelo aplicativo. Há duas estratégias principais para autenticar aplicativos no Azure durante o desenvolvimento local:

| Método de autenticação | Descrição |

|---|---|

| Crie objetos principais de serviço de aplicativo dedicados a serem usados durante o desenvolvimento local. | Nesse método, os objetos de entidade de serviço de aplicativo dedicados são configurados usando o processo de registro do aplicativo para uso durante o desenvolvimento local. A identidade da entidade de serviço é armazenada como variáveis de ambiente a serem acessadas pelo aplicativo quando ele é executado no desenvolvimento local. Esse método permite atribuir as permissões de recurso específicas necessárias pelo aplicativo aos objetos da entidade de serviço usados pelos desenvolvedores durante o desenvolvimento local. Essa prática garante que o aplicativo tenha acesso apenas aos recursos específicos necessários e replica as permissões que o aplicativo terá em produção. A desvantagem dessa abordagem é a necessidade de criar objetos de entidade de serviço separados para cada desenvolvedor que trabalha em um aplicativo. |

| Autentique o aplicativo no Azure usando as credenciais do desenvolvedor durante o desenvolvimento local. | Nesse método, um desenvolvedor deve ser conectado ao Azure por meio da CLI do Azure ou da CLI do Desenvolvedor do Azure em sua estação de trabalho local. Em seguida, o aplicativo pode acessar as credenciais do desenvolvedor no repositório de credenciais e usar essas credenciais para acessar os recursos do Azure do aplicativo. Esse método tem a vantagem de facilitar a configuração porque um desenvolvedor só precisa entrar em sua conta do Azure por meio de uma das ferramentas de desenvolvedor mencionadas acima. A desvantagem dessa abordagem é que a conta do desenvolvedor provavelmente tem mais permissões do que o exigido pelo aplicativo. Como resultado, o aplicativo não replica com precisão as permissões com as quais será executado em produção. |

Usar DefaultAzureCredential em um aplicativo

DefaultAzureCredential é uma sequência ordenada e opinativa de mecanismos para autenticação no Microsoft Entra ID. Cada mecanismo de autenticação é uma classe que implementa a interface TokenCredential e é conhecida como uma credencial . Em runtime, DefaultAzureCredential tenta autenticar usando a primeira credencial. Se essa credencial não conseguir adquirir um token de acesso, a próxima credencial na sequência será tentada e assim por diante, até que um token de acesso seja obtido com êxito. Dessa forma, seu aplicativo pode usar credenciais diferentes em ambientes diferentes sem escrever código específico do ambiente.

Para usar DefaultAzureCredential em um aplicativo Go, adicione o pacote azidentity ao seu aplicativo.

go get github.com/Azure/azure-sdk-for-go/sdk/azidentity

O exemplo de código a seguir mostra como criar uma instância do cliente do SDK do Azure com DefaultAzureCredential. Nesse caso, trata-se do cliente azblob usado para acessar o Armazenamento Blob do Azure.

import (

"context"

"github.com/Azure/azure-sdk-for-go/sdk/azidentity"

"github.com/Azure/azure-sdk-for-go/sdk/storage/azblob"

)

const (

account = "https://<replace_with_your_storage_account_name>.blob.core.windows.net/"

containerName = "sample-container"

blobName = "sample-blob"

sampleFile = "path/to/sample/file"

)

func main() {

// create a credential

cred, err := azidentity.NewDefaultAzureCredential(nil)

if err != nil {

// TODO: handle error

}

// create a client for the specified storage account

client, err := azblob.NewClient(account, cred, nil)

if err != nil {

// TODO: handle error

}

// TODO: perform some action with the azblob Client

// _, err = client.DownloadFile(context.TODO(), <containerName>, <blobName>, <target_file>, <DownloadFileOptions>)

}

Quando o código anterior é executado em sua estação de trabalho de desenvolvimento local, ele procura nas variáveis de ambiente de uma entidade de serviço de aplicativo ou em ferramentas de desenvolvedor instaladas localmente, como a CLI do Azure, para obter um conjunto de credenciais de desenvolvedor. Qualquer abordagem pode ser usada para autenticar o aplicativo nos recursos do Azure durante o desenvolvimento local.

Quando implantado no Azure, esse mesmo código também pode autenticar seu aplicativo nos recursos do Azure. DefaultAzureCredential pode recuperar configurações de ambiente e configurações de identidade gerenciada para autenticar nos serviços do Azure automaticamente.