Habilitar o monitoramento de integridade de arquivo

No Defender para Servidores Plano 2 no Microsoft Defender para Nuvem, o recurso de monitoramento de integridade de arquivos ajuda a manter os ativos e recursos da empresa seguros, verificando e analisando arquivos do sistema operacional, registros do Windows, software de aplicativo e arquivos do sistema Linux em busca de alterações que possam indicar um ataque.

Depois de habilitar o Defender para Servidores Plano 2, siga as instruções deste artigo para configurar o monitoramento da integridade dos arquivos usando o agente do Microsoft Defender para Ponto de Extremidade para coletar dados.

Observação

- Se você estiver usando uma versão anterior do monitoramento de integridade de arquivos que utilizava o agente do Log Analytics (também conhecido como Microsoft Monitoring Agent (MMA)) ou o agente do Azure Monitor (AMA), poderá migrar para a nova experiência de monitoramento de integridade de arquivos.

- A partir de junho de 2025, o monitoramento de integridade de arquivos exigirá uma versão mínima.

Atualize o agente conforme necessário.

- Windows: 10.8760 ou posterior.

- Linux: 30.124082 ou posterior.

Pré-requisitos

O Plano 2 do Defender para servidores deve estar habilitado.

O agente do Defender para Ponto de Extremidade deve ser instalado em computadores que você deseja monitorar.

Os computadores que não são Azure devem ser conectados com o Azure Arc.

Você precisa de permissões de Proprietário do workspace ou Administrador de segurança para habilitar e desabilitar o monitoramento de integridade do arquivo. As permissões de Leitor podem exibir resultados.

Verificar a versão do cliente do Defender para Ponto de Extremidade

- Para computadores que executam o Windows Server 2019 ou posterior, o agente do Defender para Ponto de Extremidade é atualizado como parte das atualizações contínuas do sistema operacional. Verifique se os computadores Windows têm a atualização mais recente instalada. Saiba mais sobre como usar o Serviço de Atualização Windows Servers para instalar computadores em escala.

- Para computadores que executam o Windows Servers 2016 e o Windows Server 2012 R2, atualize os computadores manualmente para a versão mais recente do agente. Você pode instalar o KB 5005292 a partir do Catálogo do Microsoft Update. O KB 5005292 é atualizado periodicamente com a versão mais recente do agente.

- Para computadores Linux, o agente do Defender para Ponto de Extremidade será atualizado automaticamente se o provisionamento automático estiver ativado para os computadores no Defender para Nuvem. Depois que a extensão MDE.Linux for instalada em um computador Linux, ela tentará atualizar a versão do agente sempre que a VM for reinicializada. Você também pode atualizar a versão do agente manualmente.

Habilitar o monitoramento de integridade de arquivo

Entre no portal do Azure.

Pesquise pelo Microsoft Defender para Nuvem e selecione-o.

No menu do Defender para Nuvem, selecione Configurações de ambiente.

Selecione a assinatura relevante.

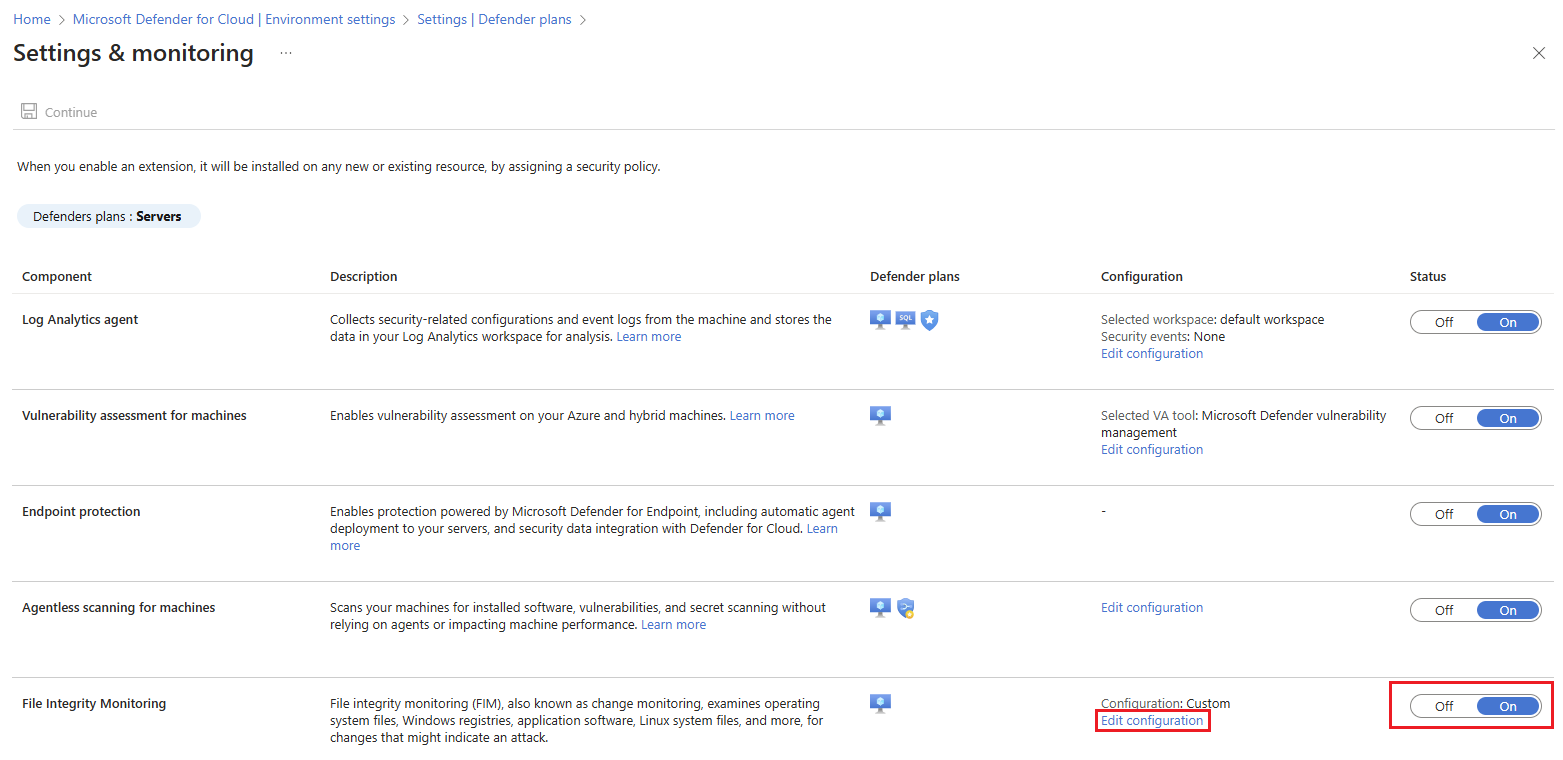

Localize o plano Defenders para Servidores e selecione Configurações.

Na seção Monitoramento de integridade de arquivos, vire o botão para Ativado. Depois selecione Editar a configuração.

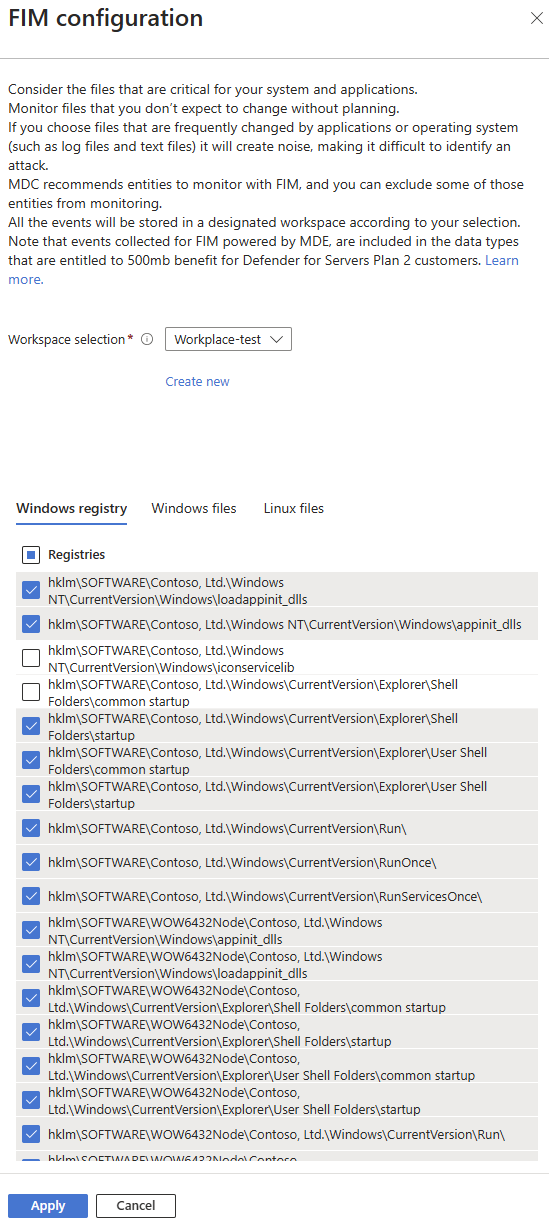

A página de Configuração da FIM é aberta. Na lista suspensa Seleção de workspace, selecione o workspace em que você deseja armazenar os dados de monitoramento de integridade do arquivo. Se você desejar criar um novo espaço de trabalho, selecione Criar novo.

Na seção inferior do painel de configuração do FIM, selecione as guias Registro do Windows, Arquivos do Windows e as Linux files para escolher os arquivos e registros que você deseja monitorar. Se você escolher a seleção superior em cada guia, todos os arquivos e registros serão monitorados. Selecione Aplicar para salvar as alterações.

Selecione Continuar.

Selecione Salvar.

Desabilitar o monitoramento de integridade do arquivo

Se você desabilitar o monitoramento de integridade do arquivo, nenhum novo evento será coletado. No entanto, os dados coletados antes de desabilitar o recurso permanecem no workspace do Log Analytics, de acordo com a política de retenção do workspace.

Desabilite da seguinte maneira:

Entre no portal do Azure.

Pesquise pelo Microsoft Defender para Nuvem e selecione-o.

No menu do Defender para Nuvem, selecione Configurações de ambiente.

Selecione a assinatura relevante.

Localize o plano Defenders para Servidores e selecione Configurações.

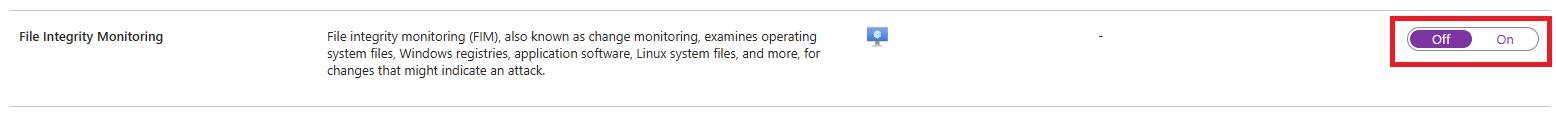

Na seção Monitoramento de integridade de arquivos, vire o botão para Desligado.

Escolha Aplicar.

Selecione Continuar.

Selecione Salvar.

Próximas etapas

- Os eventos coletados para monitoramento de integridade de arquivo estão incluídos nos tipos de dados qualificados para o benefício de 500 MB para clientes do Plano 2 do Defender para servidores. Saiba mais sobre o benefício.

- Reveja as alterações no monitoramento de integridade de arquivos.