Configurar regras de firewall de nome de domínio

Se o firewall corporativo bloquear o tráfego com base em nomes de domínio, você deve permitir que o tráfego HTTPS e WebSocket para nomes de domínio do Azure Databricks garanta acesso aos recursos do Azure Databricks. Você pode escolher entre duas opções, uma mais permissiva, mas mais fácil de configurar, e outra específica para seus domínios de espaço de trabalho.

Opção 1: permitir o tráfego para *.azuredatabricks.net

Atualize suas regras de firewall para permitir o tráfego HTTPS e WebSocket para *.azuredatabricks.net (ou *.databricks.azure.us se o seu workspace for um recurso do Azure Governamental). Isso é mais permissivo do que a opção 2, mas poupa o esforço de atualizar as regras de firewall para cada workspace do Azure Databricks em sua conta.

Opção 2: permitir o tráfego somente para os workspaces do Azure Databricks

Se você optar por configurar regras de firewall para cada workspace em sua conta, deverá:

Identifique seus domínios do workspace.

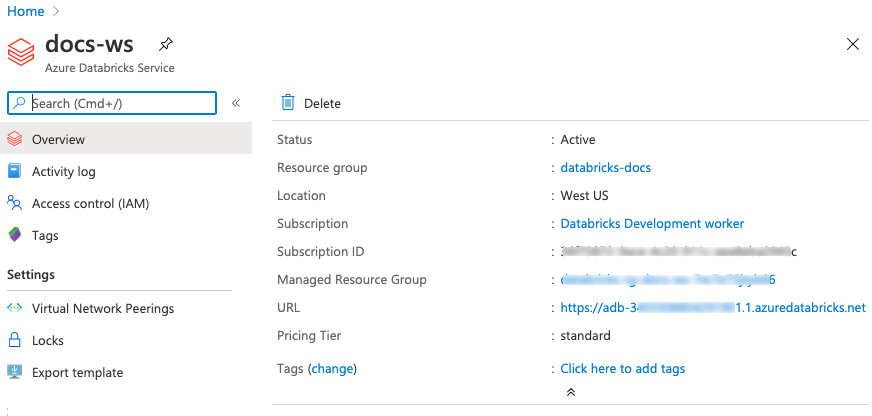

Cada recurso de Azure Databricks tem dois nomes de domínio exclusivos. Você pode encontrar o primeiro acessando o recurso do Azure Databricks no portal do Azure.

O campo URL Exibe uma URL no formato

https://adb-<digits>.<digits>.azuredatabricks.netcomo, por exemplo,https://adb-1666506161514800.0.azuredatabricks.net. Removahttps://para obter o primeiro nome de domínio.O segundo nome de domínio é exatamente o mesmo que o primeiro, exceto que ele tem um prefixo

adb-dp-em vez deadb-. Por exemplo, se o seu primeiro nome de domínio foradb-1666506161514800.0.azuredatabricks.net, o segundo nome de domínio seráadb-dp-1666506161514800.0.azuredatabricks.net.Atualize as regras de firewall.

Atualize suas regras de firewall para permitir o tráfego HTTPS e WebSocket para os dois domínios identificados na etapa 1.