Modelos de implantação na computação confidencial

A computação confidencial do Azure dá suporte a vários modelos de implantação. Esses modelos dão suporte à ampla variedade de requisitos de segurança do cliente para computação em nuvem moderna.

Infraestrutura como serviço

No modelo de implantação IaaS (infraestrutura como serviço) na computação em nuvem, você pode usar:

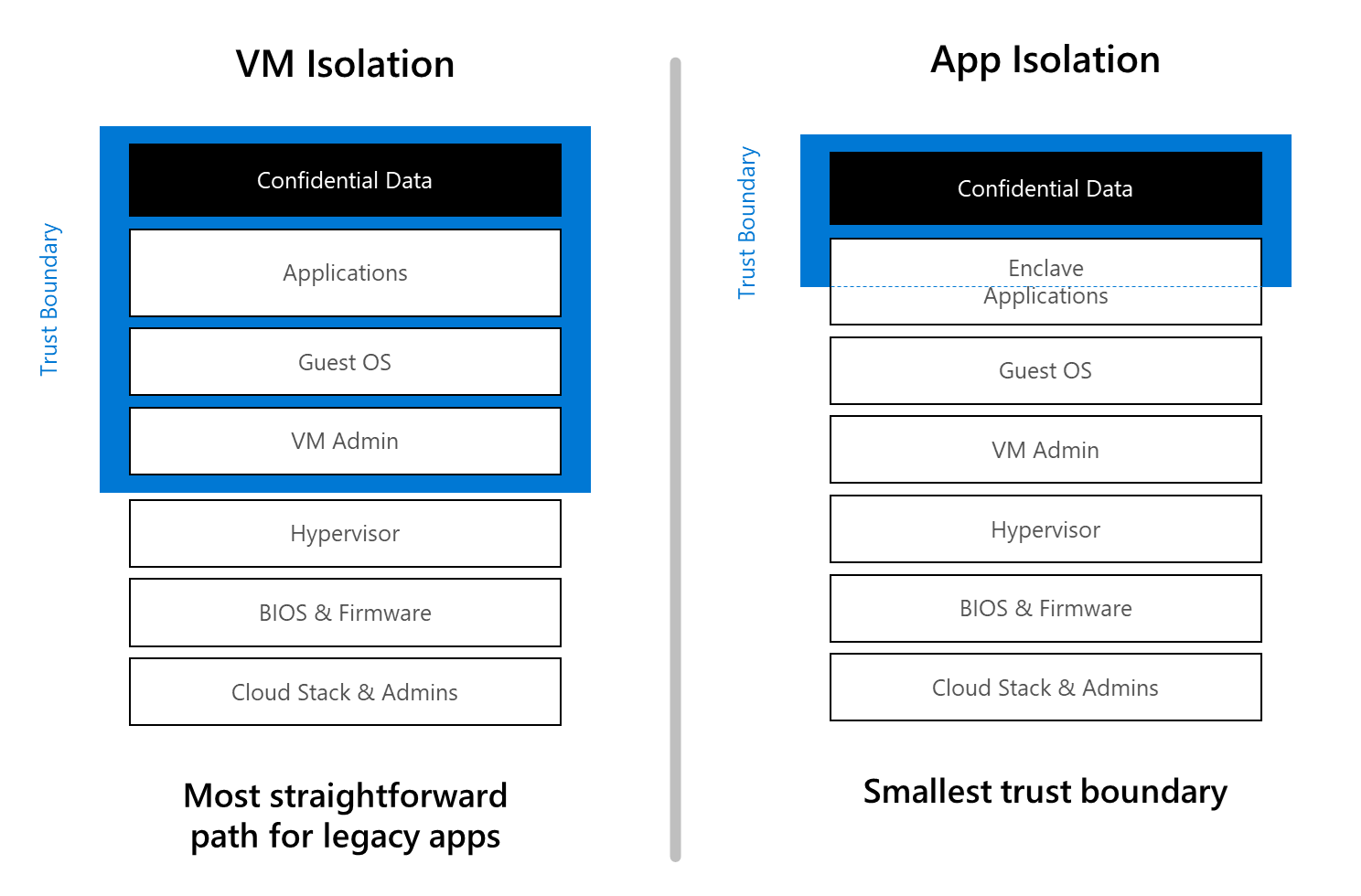

- VMs (máquinas virtuais) confidenciais com base em AMD SEV-SNP ou Intel TDX para isolamento de VM.

- Enclaves de aplicativo com Intel SGX para isolamento de aplicativo.

Essas opções fornecem às organizações modelos de implantação diferentes, dependendo do limite de confiança ou da facilidade de implantação desejada.

O modelo de implantação de IaaS concede acesso a recursos de computação escalonáveis (como servidores, armazenamento, rede e virtualização) sob demanda. Ao adotar um modelo de implantação de IaaS, as organizações podem renunciar ao processo de aquisição, configuração e gerenciamento de sua própria infraestrutura. Em vez disso, eles pagam apenas pelos recursos que usam. Essa capacidade torna a IaaS uma solução econômica.

No domínio da computação em nuvem, o modelo de implantação de IaaS permite que as empresas aluguem serviços individuais de CSPs (provedores de serviços de nuvem), como o Azure. O Azure assume a responsabilidade de gerenciar e manter a infraestrutura para que as organizações possam se concentrar na instalação, configuração e gerenciamento de seus softwares. O Azure também oferece serviços complementares, como gerenciamento abrangente de cobrança, registro em log, monitoramento, resiliência de armazenamento e segurança.

A escalabilidade é outra vantagem do modelo de implantação de IaaS na computação em nuvem. As empresas podem escalar rapidamente os recursos delas para cima e para baixo, de acordo com as próprias necessidades. Essa flexibilidade facilita ciclos de vida de desenvolvimento mais rápidos, acelerando o tempo de comercialização para novos produtos e ideias. O modelo de implantação de IaaS também ajuda a garantir a confiabilidade eliminando pontos únicos de falha. Mesmo que um componente de hardware falhe, o serviço permanecerá disponível.

Em resumo, o modelo de implantação de IaaS em combinação com a computação confidencial do Azure oferece benefícios como economia de custos, maior eficiência, oportunidades de inovação, confiabilidade e alta escalabilidade. Ele aproveita uma solução de segurança robusta e abrangente projetada para proteger dados altamente confidenciais.

Plataforma como serviço

Para PaaS (plataforma como serviço), você pode usar contêineres confidenciais na computação confidencial. Essa oferta inclui contêineres com reconhecimento de enclave no AKS (Serviço Kubernetes do Azure).

Escolher o modelo de implantação certo depende de vários fatores. Talvez seja necessário considerar a existência de aplicativos herdados, recursos do sistema operacional e a migração de redes locais.

Embora ainda haja muitos motivos para usar VMs, os contêineres fornecem flexibilidade extra para muitos ambientes de software da TI moderna. Os contêineres podem dar suporte a aplicativos que:

- Executam em várias nuvens.

- Conectam-se a microsserviços.

- Usam várias linguagens e estruturas de programação.

- Usam automação e Azure Pipelines, incluindo integração contínua e implementação de CI/CD (implantação contínua).

Os contêineres também aumentam a portabilidade dos aplicativos e melhoram o uso de recursos aplicando a elasticidade da nuvem do Azure.

Normalmente, você pode implantar sua solução em VMs confidenciais se:

- Você tem aplicativos herdados que não podem ser modificados ou em contêineres. No entanto, você ainda precisa introduzir a proteção de dados na memória enquanto os dados estão sendo processados.

- Você está executando vários aplicativos que exigem sistemas operacionais diferentes (OSs) em uma única parte da infraestrutura.

- Deseja emular um ambiente de computação inteiro, incluindo todos os recursos do sistema operacional.

- Está migrando suas VMs existentes do local para o Azure.

Você pode optar por uma abordagem confidencial baseada em contêiner quando:

- Está preocupado com a alocação de custos e recursos. No entanto, você precisa de uma plataforma mais ágil para a implantação de seus aplicativos e conjuntos de seus proprietários.

- Está criando uma solução de nuvem moderna e nativa. Também tem controle total do código-fonte e do processo de implantação.

- Você precisa de suporte multinuvem.

Ambas as opções oferecem o nível de segurança mais alto para os serviços do Azure.

Comparação de limites de segurança

Há algumas diferenças nas posturas de segurança de VMs confidenciais e contêineres confidenciais.

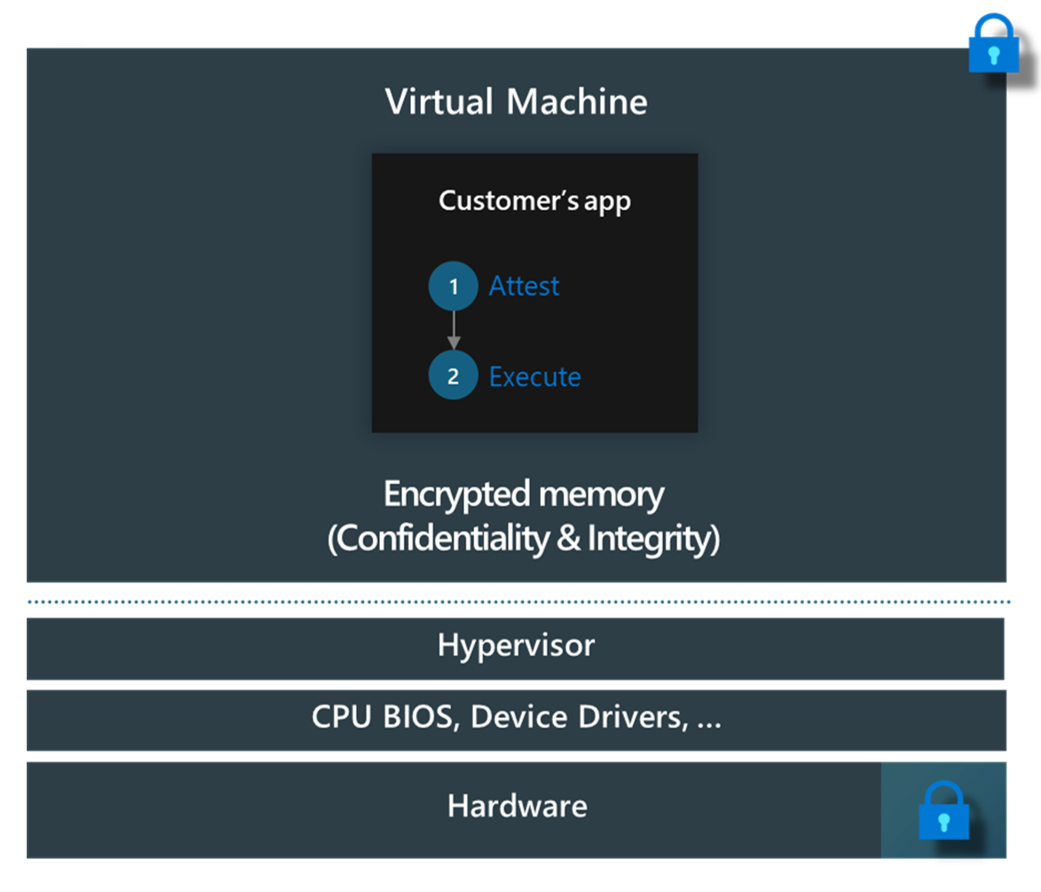

VMs confidenciais

VMs confidenciais oferecem proteção criptografada por hardware de toda uma VM contra acesso não autorizado pelo administrador do host. Esse nível normalmente inclui o hipervisor, que o CSP gerencia. Você pode usar esse tipo de VM confidencial para impedir que o CSP acesse dados e código executados na VM.

Os administradores de VM ou quaisquer outros aplicativos ou serviços em execução dentro da VM operam além dos limites protegidos. Esses usuários e serviços podem acessar dados e código na VM.

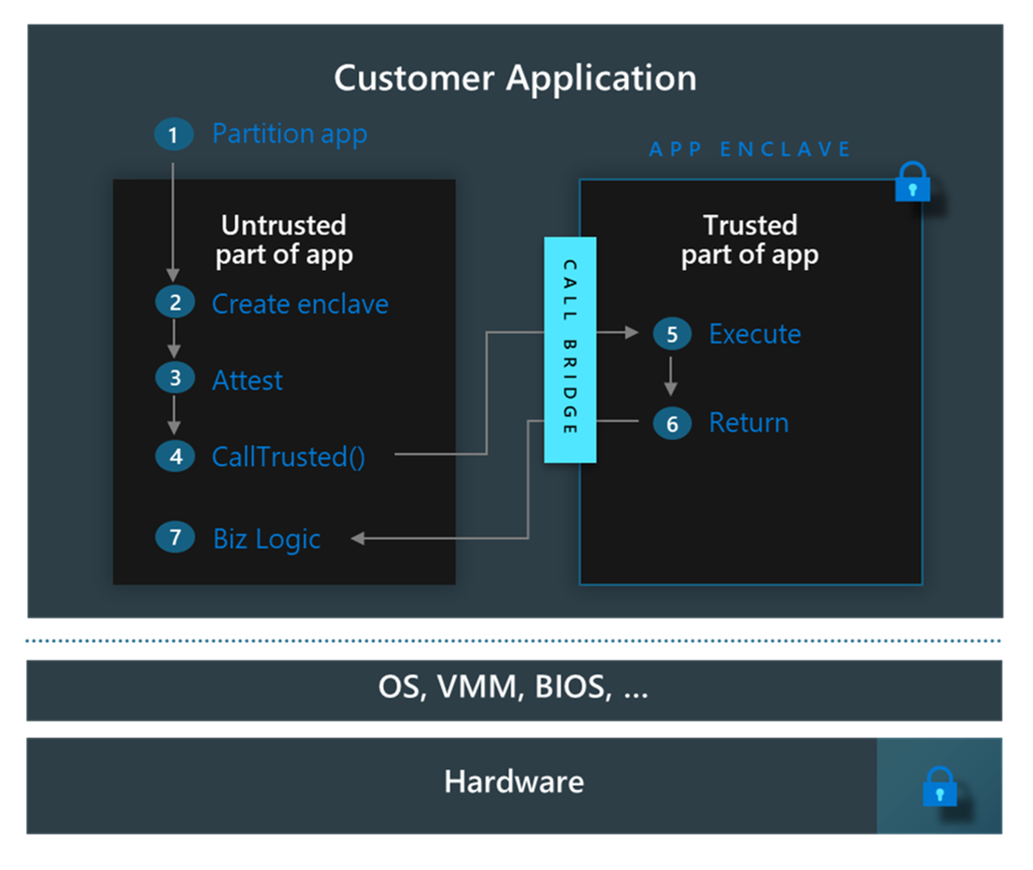

Enclaves de aplicativos

Enclaves de aplicativo ajudam a proteger espaços de memória dentro de uma VM com criptografia baseada em hardware. O limite de segurança dos enclaves de aplicativo é mais restrito do que o limite para VMs confidenciais. Para a Intel SGX, o limite de segurança se aplica a partes da memória em uma VM. Administradores convidados, aplicativos e serviços em execução dentro da VM não podem acessar dados e códigos em execução dentro do enclave.

O Intel SGX aprimora a segurança do aplicativo isolando os dados em uso. Ele cria enclaves seguros que impedem modificações em código e dados selecionados, de modo que somente o código autorizado possa acessá-los. Mesmo com permissões de alto nível, entidades fora do enclave (incluindo o sistema operacional e o hipervisor) não podem acessar a memória do enclave por meio de chamadas padrão. Acessar funções de enclave requer instruções específicas de CPU do Intel SGX, que incluem várias verificações de segurança.