Definir requisitos de criptografia de rede

Esta seção explora as principais recomendações para configurar a criptografia de rede entre o local e o Azure, bem como entre regiões do Azure.

Considerações sobre o design

O custo e a largura de banda disponíveis são inversamente proporcionais ao tamanho do túnel de criptografia entre os pontos de extremidade.

A criptografia da Rede Virtual do Azure aprimora os recursos de criptografia em trânsito existentes no Azure e permite a criptografia e descriptografia de tráfego contínuas entre VMs (máquinas virtuais) e conjuntos de dimensionamento de máquinas virtuais.

Quando você usa uma VPN para se conectar ao Azure, o tráfego é criptografado pela Internet por meio de túneis IPsec.

Quando você está usando o Azure ExpressRoute com emparelhamento privado, o tráfego não é criptografado no momento.

É possível configurar uma conexão VPN site a site por meio do emparelhamento privado do ExpressRoute.

Você pode aplicar a criptografia MACsec (Segurança de Controle de Acesso de Mídia) ao ExpressRoute Direct para ter criptografia de rede.

Quando o tráfego do Azure se move entre datacenters (fora dos limites físicos que não são controlados pela Microsoft nem em nome da Microsoft), a criptografia de camada de link de dados MACsec é usada no hardware de rede subjacente. Isso é aplicável ao tráfego de emparelhamento de rede virtual.

Recomendações sobre design

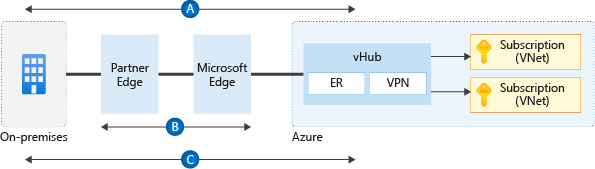

Figura 1: Fluxos de criptografia.

Quando você está estabelecendo conexões VPN do local ao Azure usando gateways de VPN, o tráfego é criptografado no nível do protocolo por meio de túneis IPsec. O diagrama anterior mostra essa criptografia no fluxo

A.Se você precisar criptografar o tráfego de VM para VM na mesma rede virtual ou em redes virtuais emparelhadas regionais ou globais, use a criptografia de Rede Virtual.

Ao usar o ExpressRoute Direct, configure o MACsec para criptografar o tráfego na Camada 2 entre os roteadores da organização e o MSEE. O diagrama mostra essa criptografia no fluxo

B.Para cenários da WAN Virtual em que o MACsec não é uma opção (por exemplo, quando o ExpressRoute Direct não é usado), use um Gateway de VPN da WAN Virtual para estabelecer túneis IPsec sobre o emparelhamento privado do ExpressRoute. O diagrama mostra essa criptografia no fluxo

C.Para cenários que não envolvem a WAN Virtual e em que o MACsec não é uma opção (por exemplo, quando o ExpressRoute Direct não é usado), estas são as únicas opções:

- Usar NVAs de parceiros para estabelecer túneis IPsec sobre o emparelhamento privado do ExpressRoute.

- Estabelecer um túnel VPN sobre o ExpressRoute com o emparelhamento da Microsoft.

- Avaliar a possibilidade de configurar uma conexão VPN site a site usando o emparelhamento privado do ExpressRoute.

Se as soluções nativas do Azure (conforme mostrado nos fluxos

BeCno diagrama) não atenderem aos seus requisitos, use NVAs de parceiros no Azure para criptografar o tráfego sobre o emparelhamento privado do ExpressRoute.