Usar uma rede virtual para proteger o tráfego de entrada ou saída para o Gerenciamento de API do Azure

APLICA-SE A: Desenvolvedor | Básico | Básico v2 | Padrão | Standard v2 | Premium | Premium v2

Por padrão, sua instância de Gerenciamento de API é acessada da Internet em um ponto de extremidade público e atua como um gateway para back-ends públicos. O Gerenciamento de API fornece várias opções para usar uma rede virtual do Azure para proteger o acesso à instância de Gerenciamento de API e fazer back-end de APIs. As opções disponíveis dependem da camada de serviço da instância de Gerenciamento de API. Escolha os recursos de rede para atender às necessidades da sua organização.

A tabela a seguir compara as opções de rede virtual. Para obter mais informações, consulte as seções posteriores deste artigo e os links para diretrizes detalhadas.

| Modelo de rede | Camadas com suporte | Componentes com suporte | Tráfego com suporte | Cenário de uso |

|---|---|---|---|---|

| Injeção de rede virtual (camadas clássicas) – externa | Desenvolvedor, Premium | Portal do Desenvolvedor, gateway, plano de gerenciamento e repositório Git. | O tráfego de entrada e saída pode ser permitido para a Internet, redes virtuais emparelhadas, ExpressRoute e conexões VPN S2S. | Acesso externo a back-ends privados e locais |

| Injeção de rede virtual (camadas clássicas) – interno | Desenvolvedor, Premium | Portal do Desenvolvedor, gateway, plano de gerenciamento e repositório Git. | O tráfego de entrada e saída pode ser permitido para redes virtuais emparelhadas, ExpressRoute e conexões VPN S2S. | Acesso interno a back-ends privados e locais |

| Injeção de rede virtual (camadas v2) | Premium v2 | Somente gateway | O tráfego de entrada e saída pode ser permitido para uma sub-rede delegada de uma rede virtual, redes virtuais emparelhadas, ExpressRoute e conexões VPN S2S. | Acesso interno a back-ends privados e locais |

| Integração de rede virtual (camadas v2) | Standard v2, Premium v2 | Somente gateway | O tráfego de solicitação de saída pode alcançar APIs hospedadas em uma sub-rede delegada de uma única rede virtual conectada. | Acesso externo a back-ends privados e locais |

| Ponto de extremidade privado de entrada | Desenvolvedor, Básico, Standard, Standard v2 (versão prévia), Premium | Somente gateway (gateway gerenciado com suporte, gateway auto-hospedado sem suporte) | Somente o tráfego de entrada pode ser permitido na Internet, redes virtuais emparelhadas, ExpressRoute e conexões VPN S2S. | Proteger a conexão do cliente com o gateway de Gerenciamento de API |

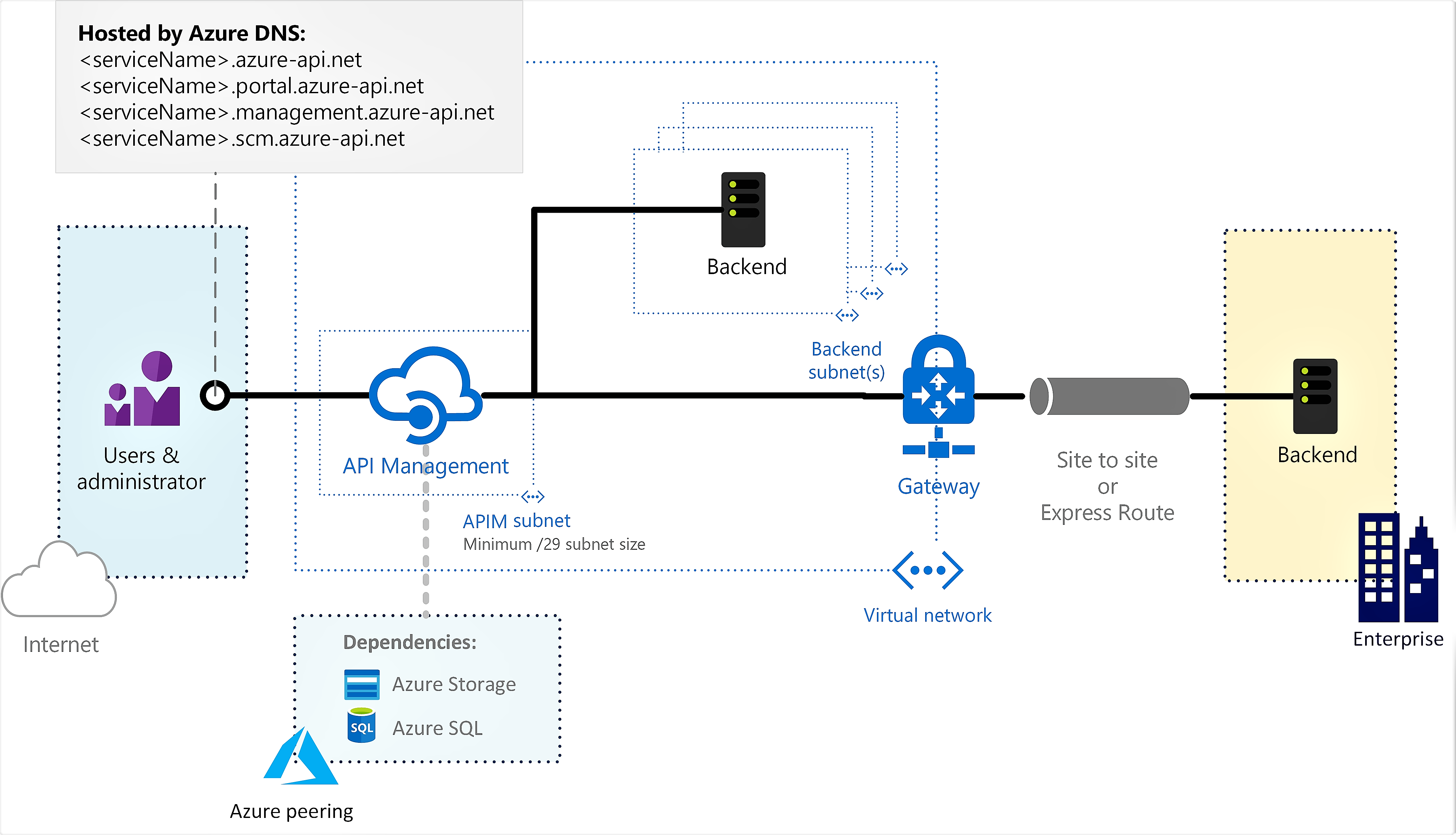

Injeção de rede virtual (camadas clássicas)

Nas camadas de Desenvolvedor e Premium clássicas do Gerenciamento de API, implante ("injete") sua instância de Gerenciamento de API em uma sub-rede em uma rede não roteável para a Internet à qual você controla o acesso. Na rede virtual, sua instância de Gerenciamento de API pode acessar com segurança outros recursos do Azure em rede e também se conectar a redes locais usando várias tecnologias de VPN.

Você pode usar o portal do Azure, a CLI do Azure, modelos do Azure Resource Manager ou outras ferramentas para a configuração. Você controla o tráfego de entrada e saída na sub-rede na qual o Gerenciamento de API é implantado usando grupos de segurança de rede.

Para etapas detalhadas de implantação e configuração de rede, confira:

- Implantar sua instância de Gerenciamento de API em uma rede virtual – modo externo.

- Implantar sua instância de Gerenciamento de API em uma rede virtual – modo interno.

- Requisitos de recursos de rede para injeção do Gerenciamento de API em uma rede virtual.

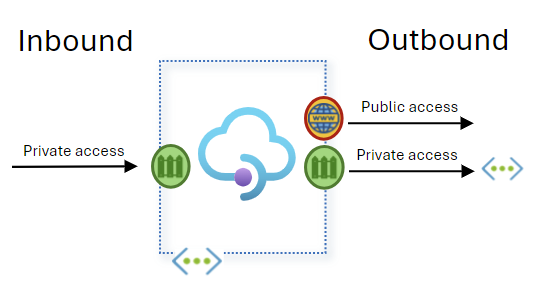

Opções de acesso

Usando uma rede virtual, você pode configurar o portal do desenvolvedor, o gateway de API e outros pontos de extremidade de Gerenciamento de API para serem acessíveis na Internet (modo externo) ou apenas na rede virtual (modo interno).

Externo: os pontos de extremidade de gerenciamento de API podem ser acessados na Internet pública por meio de um balanceador de carga externo. O gateway pode acessar recursos na rede virtual.

Use o gerenciamento de API no modo externo para acessar os serviços de back-end implantados na rede virtual.

Interno – Os pontos de extremidade de Gerenciamento de API são acessíveis somente de dentro da rede virtual por meio de um balanceador de carga interno. O gateway pode acessar recursos na rede virtual.

Use o Gerenciamento de API no modo interno para:

- Torne as APIs hospedadas no seu datacenter privado seguras e acessíveis por terceiros usando as conexões VPN do Azure ou o Azure ExpressRoute.

- Habilite cenários de nuvem híbrida expondo as APIs baseadas em nuvem e as APIs locais por meio de um gateway comum.

- Gerencie suas APIs hospedadas em várias localizações geográficas usando um único ponto de extremidade de gateway.

Injeção de rede virtual (camadas v2)

Na camada Gerenciamento de API Premium v2, insira sua instância em uma sub-rede delegada de uma rede virtual para proteger o tráfego de entrada e saída do gateway. Atualmente, você pode definir as configurações para injeção de rede virtual no momento em que criar a instância.

Nesta configuração:

- O ponto de extremidade do gateway de Gerenciamento de API é acessível por meio da rede virtual em um endereço IP privado.

- O Gerenciamento de API pode fazer solicitações de saída para back-ends de API isolados na rede.

Essa configuração é recomendada para cenários em que você deseja isolar a instância de Gerenciamento de API e as APIs de back-end. A injeção de rede virtual na camada Premium v2 gerencia automaticamente a conectividade de rede com a maioria das dependências de serviço para o Gerenciamento de API do Azure.

Para obter mais informações, consulte Injetar uma instância Premium v2 em uma rede virtual.

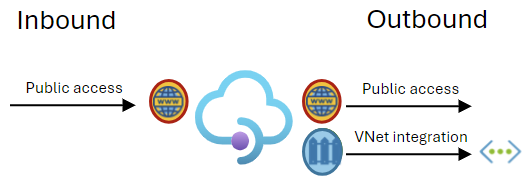

Integração de rede virtual (camadas v2)

As camadas Standard v2 e Premium v2 dão suporte à integração de rede virtual de saída para permitir que sua instância de Gerenciamento de API alcance back-ends de API isolados em uma única rede virtual conectada. O gateway de Gerenciamento de API, o plano de gerenciamento e o portal do desenvolvedor permanecem publicamente acessíveis pela Internet.

A integração de saída permite que a instância de Gerenciamento de API alcance serviços de back-end públicos e isolados de rede.

Para obter mais informações, consulte Integrar uma instância do Gerenciamento de API do Azure com uma rede virtual privada para conexões de saída.

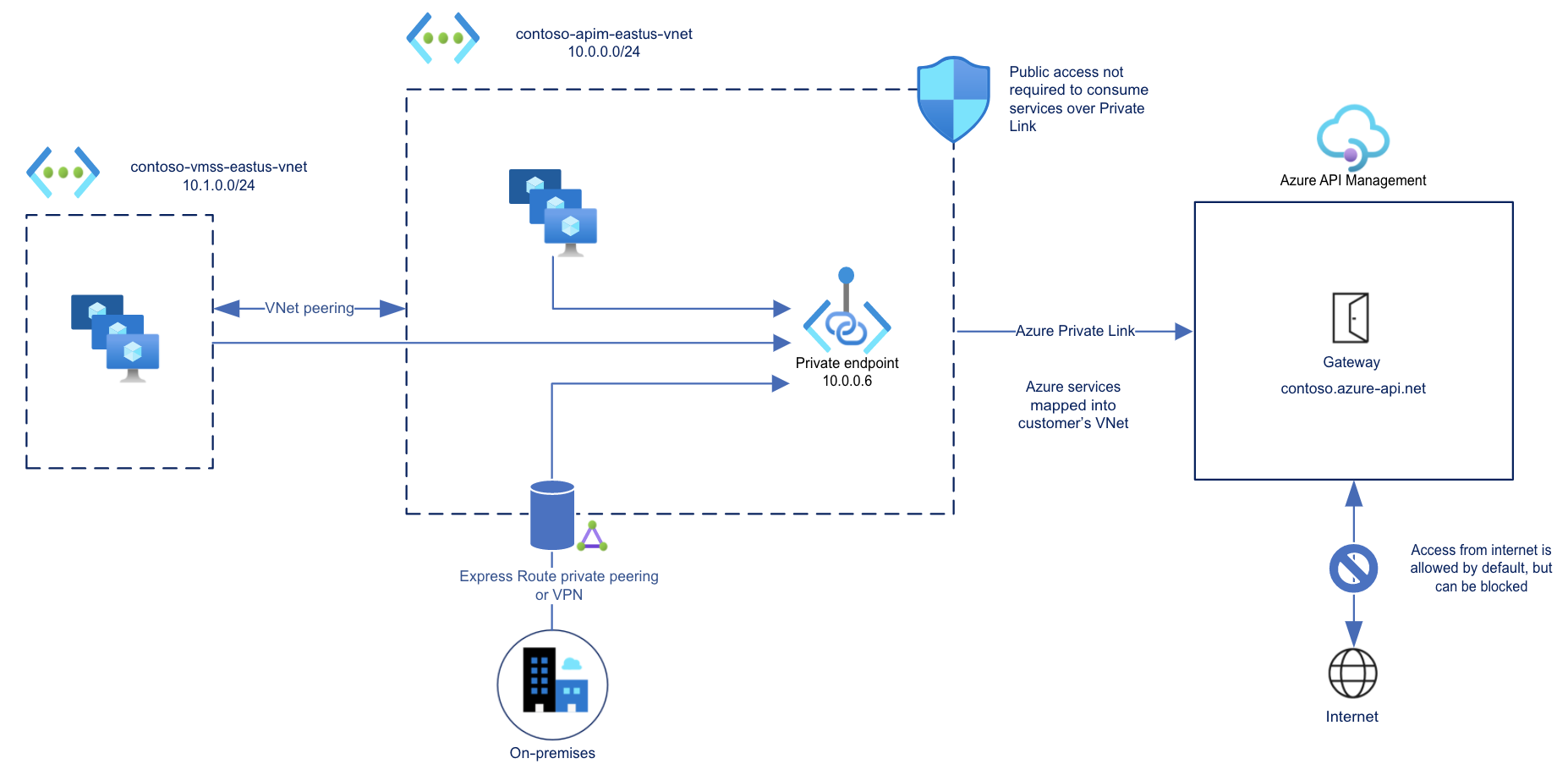

Ponto de extremidade privado de entrada

Gerenciamento de API dá suporte a pontos de extremidade privados para conexões de cliente de entrada seguras com sua instância de Gerenciamento de API. Cada conexão segura usa um endereço IP privado de sua rede virtual e Link Privado do Azure.

Com um ponto de extremidade privado e um Link Privado, você pode:

Criar várias conexões de Link Privado com uma instância de Gerenciamento de API.

Usar o ponto de extremidade privado para enviar tráfego de entrada em uma conexão segura.

Usar a política para distinguir o tráfego proveniente do ponto de extremidade privado.

Limitar o tráfego de entrada somente para pontos de extremidade privados, impedindo exfiltração de dados.

Combine pontos de extremidade privados de entrada às instâncias Standard v2 com uma integração à rede virtual de saída para fornecer um isolamento de rede de ponta a ponta dos seus clientes de Gerenciamento de API e serviços de back-end.

Importante

- Você só pode configurar uma conexão de ponto de extremidade privado para o tráfego de entrada para a instância de Gerenciamento de API.

Para mais informações, consulte Conexão de maneira privada ao Gerenciamento de API usando um ponto de extremidade privado de entrada.

Configurações de rede avançadas

Proteger pontos de extremidade de Gerenciamento de API com um firewall de aplicativo Web

Você pode ter cenários em que precisa de acesso externo e interno seguro à sua instância de Gerenciamento de API e flexibilidade para alcançar back-ends privados e locais. Para esses cenários, você pode optar por gerenciar o acesso externo aos pontos de extremidade de uma instância de Gerenciamento de API com um WAF (firewall de aplicativo Web).

Um exemplo é implantar uma instância de Gerenciamento de API em uma rede virtual interna e rotear o acesso público a ela usando um Gateway de Aplicativo do Azure voltada para a Internet:

Para mais informações, consulte Como implantar o Gerenciamento de API em uma rede virtual interna com o Gateway de Aplicativo.

Conteúdo relacionado

Saiba mais sobre a configuração de rede virtual com o Gerenciamento de API:

- Implantar sua instância de Gerenciamento de API do Azure em uma rede virtual – modo externo.

- Implantar sua instância de Gerenciamento de API do Azure em uma rede virtual – modo interno.

- Conexão de maneira privada ao Gerenciamento de API usando um ponto de extremidade privado

- Injetar uma instância Premium v2 em uma rede virtual

- Integrar uma instância do Gerenciamento de API do Azure a uma rede virtual privada para conexões de saída

- Defender a instância de Gerenciamento de API do Azure contra ataques de DDoS

Para saber mais sobre redes virtuais do Azure, comece com as informações na Visão Geral da Rede Virtual do Azure.